看懂题目

index.php页面所给信息,就是说要找到username和password

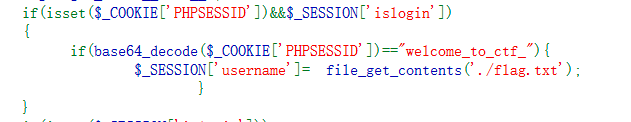

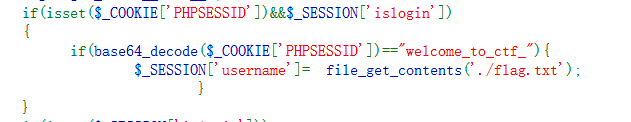

然后我注意到下面有一个flag.php,进入这个页面之后,根据这个页面所给的信息就是说,同时满足base64_decode(

_SESSION[‘islogin’]=1

就能拿到flag

做题

在登录时,发现get请求里有sessionid,感觉可以通过这个拿到session,这里面可能有账号密码。但经过一番操作(MAX hackrbar发送请求)也没有结果。

我注意到第二页的条件,只要满足条件就行,就想要绕过登录,直接(MAX hackrbar发送请求)

但是没有反应,还试了其他几种类似地表达,也是一样的结果,就觉得这样可能行不通。

但是没有反应,还试了其他几种类似地表达,也是一样的结果,就觉得这样可能行不通。

后来发现,这里传的PHPSESSID,不是cookie,应该只是Data里面的东西

然后打开burp suite抓包看看能抓到什么,看了一会也没找出来什么,然后我就想暴力破解试试

划线部分是welcome_to_ctf_的base64编码到现在还没扫出来结果

也不知道怎么找用户名和密码了,就用其他不太可能的方法尝试

御剑扫了一下域名,没有反应

sql万能注入密码,没有反应

下面是正确的解题思路

对于题目的解读没有问题,copy一下

看懂题目

index.php页面所给信息,就是说要找到username和password

然后我注意到下面有一个flag.php,进入这个页面之后,根据这个页面所给的信息就是说,同时满足base64_decode(

_SESSION[‘islogin’]=1

就能拿到flag

做题

f12查看源码

仔细看,发现

登录进入后

按照之前的逻辑

按照之前的逻辑

利用burp suite抓包,修改其中的PHPSESSID=d2VsY29tZV90b19jdGZf (就是welcome_to_ctf_的base64编码),然后发包,会新接到这个包

然后接着改接着发,就能得到flag了