今天遇到了个IIS7.5的服务器,想试一下图片马上传。奈何没环境,太久没利用有点忘记了,索性搭建了环境复习一下.

0x00 原理

IIS7/7.5在Fast-CGI运行模式下,在一个文件路径(/xx.jpg)后面加上/xx.php会将/xx.jpg/xx.php 解析为 php 文件。IIS和Nginx在这一点上是一样的,一看到URL中文件后缀是.php,便无论该文件是否存在,都直接交给php处理,而php又默认开启“cgi.fix_pathinfo”,会对文件路径进行“修理”,何谓“修理”?举个例子,当php遇到文件路径“/aaa.xxx/bbb.yyy/ccc.zzz”时,若“/aaa.xxx/bbb.yyy/ccc.zzz”不存在,则会去掉最后的“/ccc.zzz”,然后判断“/aaa.xxx/bbb.yyy”是否存在,若存在,则把“/aaa.xxx/bbb.yyy”当做文件“/aaa.xxx/bbb.yyy/ccc.zzz”,若“/aaa.xxx/bbb.yyy”仍不存在,则继续去掉“/bbb.yyy”,以此类推。

常用利用方法:将一张图和一个后门代码的文本文件合并将恶意文本写入图片的二进制代码之后,进行利用.

图片马制作方法: copy xx.jpg/b + yy.txt/a cc.jpg

//b二进制【binary】模式

//a ascii模式 cc.jpg正常图片文件

0x01 准备条件

1. php.ini中的设置

在php.ini 里的cgi.fix_pathinfo=1

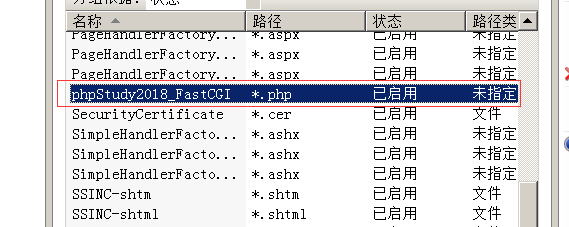

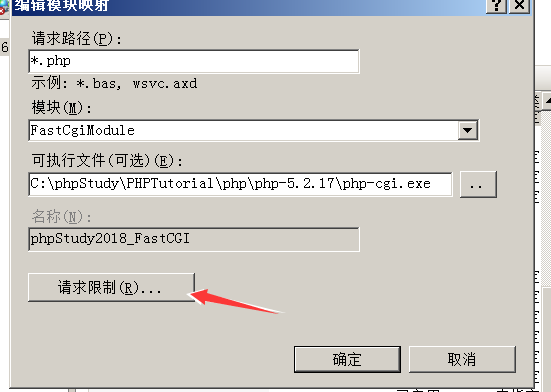

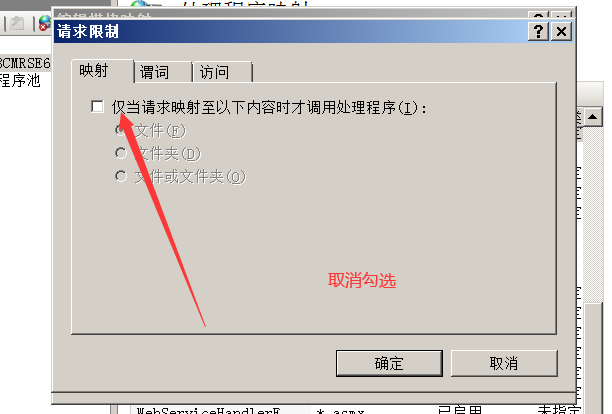

2.IIS中的设置

然后最好重启一下计算机

0x02 触发过程

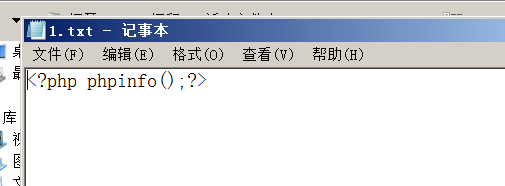

首先在iis网站目录下新建一个txt文本,内容如下

<?php phpinfo();?>

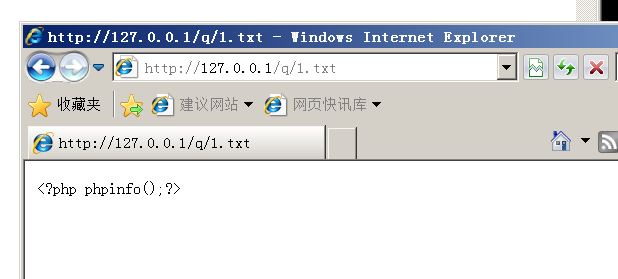

然后在浏览器中查看txt文本,txt文本直接显示内容出来。

http://127.0.0.1/q/1.txt

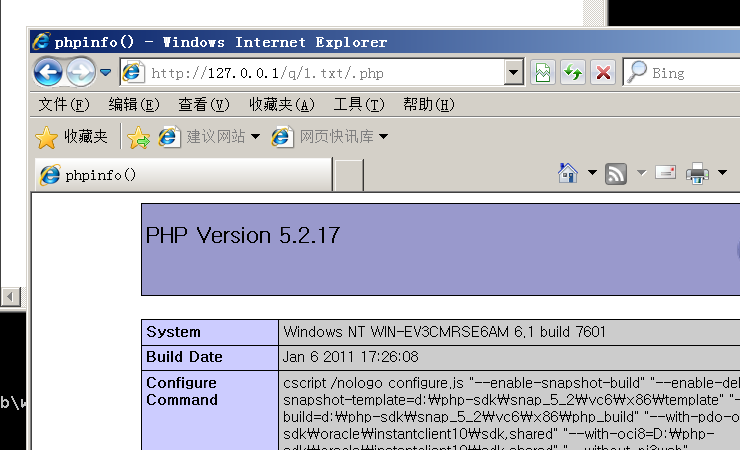

在URL结尾处加入路径并以PHP结尾的文件,成功被执行。

http://127.0.0.1/q/1.txt/.php