一、什么是防火墙

防火墙:防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防火墙又可以分为硬件防火墙与软件防火墙。硬件防火墙是由厂商设计好的主机硬件,这台硬件防火墙的操作系统主要以提供数据包数据的过滤机制为主,并将其他不必要的功能拿掉。软件防火墙就是保护系统网络安全的一套软件(或称为机制),例如Netfilter与TCP Wrappers都可以称为软件防火墙。这儿主要介绍linux系统本身提供的软件防火墙的功能,那就是Netfilter,即数据包过滤机制。

数据包过滤,也就是分析进入主机的网络数据包,将数据包的头部数据提取出来进行分析,以决定该连接为放行或抵挡的机制。由于这种方式可以直接分析数据包头部数据,包括硬件地址,软件地址,TCP、UDP、ICMP等数据包的信息都可以进行过滤分析,因此用途非常广泛(主要分析OSI七层协议的2、3、4层)。由此可知,linux的Netfilter机制可以进行的分析工作有:

1、拒绝让Internet的数据包进入主机的某些端口;

2、拒绝让某些来源ip的数据包进入;

3、拒绝让带有某些特殊标志(flag)的数据包进入,最常拒绝的就是带有SYN的主动连接的标志了;

4、分析硬件地址(MAC)来决定连接与否。

虽然Netfilter防火墙可以做到这么多事情,不过,某些情况下,它并不能保证我们的网络一定就很安全。例如:

1、防火墙并不能有效阻挡病毒或木马程序。(假设主机开放了www服务,防火墙的设置是一定要将www服务的port开放给client端的。假设www服务器软件有漏洞,或者请求www服务的数据包本身就是病毒的一部分时,防火墙是阻止不了的)

2、防火墙对于内部LAN的攻击无能为力(防火墙对于内部的规则设置通常比较少,所以就很容易造成内部员工对于网络无用或滥用的情况)

Netfilter这个数据包过滤机制是由linux内核内建的,不同的内核版本使用的设置防火墙策略的软件不一样,在红帽7系统中

firewalld服务取代了iptables服务,但其实iptables服务与firewalld服务它们都只是用来定义防火墙策略的“防火墙管理工具”而已,

他们的作用都是用于维护规则,而真正使用规则干活的是内核的netfilter。

二、Iptables

防火墙会从以上至下的顺序来读取配置的策略规则,在找到匹配项后就立即结束匹配工作并去执行匹配项中定义的行为(即放行或阻止)。如果在读取完所有的策略规则之后没有匹配项,就去执行默认的策略。一般而言,防火墙策略规则的设置有两种:一种是“通”(即放行),一种是“堵”(即阻止)。当防火墙的默认策略为拒绝时(堵),就要设置允许规则(通),否则谁都进不来;如果防火墙的默认策略为允许时,就要设置拒绝规则,否则谁都能进来,防火墙也就失去了防范的作用。

iptables服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同进行分类,具体如下:

在进行路由选择前处理数据包,用于目标地址转换(PREROUTING);

处理流入的数据包(INPUT);

处理流出的数据包(OUTPUT);

处理转发的数据包(FORWARD);

在进行路由选择后处理数据包,用于源地址转换(POSTROUTING)。

安装iptables服务的包:

[root@localhost ~]# yum install iptables-services.x86_64 -y

[root@localhost ~]# systemctl stop firewalld

[root@localhost ~]# systemctl start iptables

[root@server ~]# iptables -F //清空所有的规则表,清空之后客户端可以访问ssh和http服务

iptables命令可以根据流量的源地址、目的地址、传输协议、服务类型等信息进行匹配,一旦匹配成功,iptables就会根据策略规则所预设的动作来处理这些流量。

用法:

iptables -t 表名 <-A/I/D/R> 规则链名 [规则号] <-i/o 网卡名> -p 协议名 <-s 源IP/源子网> --sport 源端口 <-d 目标IP/目标子网> --dport 目标端口 -j 动作

iptables的参数说明:

-t:对指定的表进行操作,table必须是raw,nat,filter,mangle中的一个。默认是filter表。

-p:指定要匹配的数据包协议类型;

[!] -s, --source address[/mask][,...]:把指定的一个或者一组地址作为源地址,按此规则进行过滤。当后面没有mask 时,address 是一个地址,比如:192.168.1.1;当 mask 指定时,可以表示一组范围内的地址,比如:192.168.1.0/255.255.255.0。

[!] -d, --destination address[/mask][,...]:地址格式同上,但这里指定地址为目的地址,按此进行过滤

[!] -i, --in-interface name:指定数据包的来自来自网络接口,比如最常见的 eth0 。注意:它只对 INPUT,FORWARD,PREROUTING 这三个链起作用。如果没有指定此选项, 说明可以来自任何一个网络接口。同前面类似,"!" 表示取反。

[!] -o, --out-interface name:指定数据包出去的网络接口。只对 OUTPUT,FORWARD,POSTROUTING 三个链起作用。

-L, --list [chain] 列出链 chain 上面的所有规则,如果没有指定链,列出表上所有链的所有规则。

-A, --append chain rule-specification:在指定链 chain 的末尾插入指定的规则,也就是说,这条规则会被放到最后,最后才会被执行。规则是由后面的匹配来指定。

-I, --insert chain [rulenum] rule-specification:在链 chain 中的指定位置插入一条或多条规则。如果指定的规则号是1,则在链的头部插入。这也是默认的情况,如果没有指定规则号。

-D, --delete chain rule-specification -D, --delete chain rulenum:在指定的链 chain 中删除一个或多个指定规则。

-R num:Replays替换/修改第几条规则。

-P, --policy chain target :为指定的链 chain 设置策略 target。注意,只有内置的链才允许有策略,用户自定义的是不允许的。

-F, --flush [chain] :清空指定链 chain 上面的所有规则。如果没有指定链,清空该表上所有链的所有规则。

-N, --new-chain chain: 用指定的名字创建一个新的链。

-X, --delete-chain [chain] :删除指定的链,这个链必须没有被其它任何规则引用,而且这条上必须没有任何规则。如果没有指定链名,则会删除该表中所有非内置的链。

-E, --rename-chain old-chain new-chain :用指定的新名字去重命名指定的链。这并不会对链内部照成任何影响。

-Z, --zero [chain] :把指定链,或者表中的所有链上的所有计数器清零。

-j, --jump target <指定目标> :即满足某条件时该执行什么样的动作。target 可以是内置的目标,比如 ACCEPT,也可以是用户自定义的链。

-h:显示帮助信息;

实验一:搭建web服务,设置任何人能够通过80端口访问。

[root@localhost ~]# iptables -I INPUT -p tcp --dport 80 -j ACCEPT

[root@localhost ~]# iptables -L

[root@localhost ~]# iptables -D INPUT 1

实验二:禁止所有人ssh远程登录该服务器

[root@localhost ~]# iptables -I INPUT -p tcp --dport 22 -j REJECT

删除设置的拒绝ssh连接:

[root@localhost Desktop]# iptables -D INPUT 1

实验三:禁止某个主机地址ssh远程登录该服务器,允许该主机访问服务器的web服务。服务器地址为172.24.8.128

拒绝172.24.8.129通过ssh远程连接服务器:

[root@localhost ~]# iptables -I INPUT -p tcp -s 172.24.8.129 --dport 22 -j REJECT

允许172.24.8.129访问服务器的web服务:

[root@localhost ~]# iptables -I INPUT -p tcp -s 172.24.8.129 --dport 80 -j ACCEPT

三、Firewalld

iptables service 首先对旧的防火墙规则进行了清空,然后重新完整地加载所有新的防火墙规则,而如果配置了需要 reload 内核模块的话,过程背后还会包含卸载和重新加载内核模块的动作,而不幸的是,这个动作很可能对运行中的系统产生额外的不良影响,特别是在网络非常繁忙的系统中。

如果我们把这种哪怕只修改一条规则也要进行所有规则的重新载入的模式称为静态防火墙的话,那么 firewalld 所提供的模式就可以叫做动态防火墙,它的出现就是为了解决这一问题,任何规则的变更都不需要对整个防火墙规则列表进行重新加载,只需要将变更部分保存并更新即可,它具备对 IPv4 和 IPv6 防火墙设置的支持。

相比于传统的防火墙管理工具,firewalld支持动态更新技术并加入了区域的概念。区域就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以选择不同的集合,从而实现防火墙策略之间的快速切换。

firewalld中常见的区域名称(默认为public)以及相应的策略规则:

| 区域 |

默认规则策略 |

| 阻塞区域(block) |

拒绝流入的流量,除非与流出的流量相关 |

| 工作区域(work) |

拒绝流入的流量,除非与流出的流量相关 |

| 家庭区域(home) |

拒绝流入的流量,除非与流出的流量相关 |

| 公共区域(public) |

不相信网络上的任何计算机,只有选择接受传入的网络连接。 |

| 隔离区域(DMZ) |

隔离区域也称为非军事区域,内外网络之间增加的一层网络,起到缓冲作用。对于隔离区域,只有选择接受传入的网络连接。 |

| 信任区域(trusted) |

允许所有的数据包。 |

| 丢弃区域(drop) |

拒绝流入的流量,除非与流出的流量相关 |

| 内部区域(internal) |

等同于home区域 |

| 外部区域(external) |

拒绝流入的流量,除非与流出的流量有关;而如果流量与ssh服务相关,则允许流量 |

firewalld默认提供的九个zone配置文件都保存在“/usr/lib/firewalld/zones/”目录下,分别为:block.xml drop.xml home.xml public.xml work.xml dmz.xml external.xml internal.xml trusted.xml。

在RHEL7中,firewalld服务是默认的防火墙配置管理工具,他拥有基于CLI(命令行界面)和基于GUI(图形用户界面)的两种管理方式。firewall-config和firewall-cmd是直接编辑xml文件,其中firewall-config是图形化工具,firewall-cmd是命令行工具。

安装firewalld服务的软件:

[root@localhost ~]# rpm -qa | grep firewall

firewall-config-0.3.9-14.el7.noarch

firewalld-0.3.9-14.el7.noarch

firewall-cmd命令的参数说明如下:

| 参数 |

作用 |

| --get-default-zone |

查询默认的区域名称 |

| --set-default-zone=<区域名称> |

设置默认的区域,使其永久生效 |

| --get-zones |

显示可用的区域 |

| --get-services |

显示预先定义的服务 |

| --get-active-zones |

显示当前正在使用的区域与网卡名称 |

| --add-source= |

将源自此IP或子网的流量导向指定的区域 |

| --remove-source= |

不再将源自此IP或子网的流量导向某个指定区域 |

| --add-interface=<网卡名称> |

将源自该网卡的所有流量都导向某个指定区域 |

| --change-interface=<网卡名称> |

将某个网卡与区域进行关联 |

| --list-all |

显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| --list-all-zones |

显示所有区域的网卡配置参数、资源、端口以及服务等信息 |

| --add-service=<服务名> |

设置默认区域允许该服务的流量 |

| --add-port=<端口号/协议> |

设置默认区域允许该端口的流量 |

| --remove-service=<服务名> |

设置默认区域不再允许该服务的流量 |

| --remove-port=<端口号/协议> |

设置默认区域不再允许该端口的流量 |

| --reload |

让“永久生效”的配置规则立即生效,并覆盖当前的配置规则 |

| --panic-on |

开启应急状况模式 |

| --panic-off |

关闭应急状况模式 |

示例:

[root@localhost ~]# firewall-cmd --version //查看版本

[root@localhost ~]# firewall-cmd --help //查看帮助

[root@localhost ~]# firewall-cmd --state //显示状态

[root@localhost ~]# firewall-cmd --get-services //查看命令支持的服务

[root@localhost ~]# firewall-cmd --list-all //查看所有的规则

[root@localhost ~]#firewall-cmd --panic-on //启用紧急模式,所有的规则出入都拒绝

[root@localhost ~]#firewall-cmd --panic-off //关闭紧急模式

[root@localhost ~]#firewall-cmd --query-panic //查询紧急模式状态

[root@localhost ~]#firewall-cmd --get-default-zone //查看当前区域

[root@localhost ~]#firewall-cmd --get-zones //查看所有支持的区域

[root@localhost ~]#firewall-cmd --set-default-zone=trusted //设置trusted区域为当前区域

[root@localhost ~]#firewall-cmd --get-zone-of-interface=eno16777736 //根据接口查询区域

[root@localhost ~]#firewall-cmd --permanent --add-service=服务名

[root@localhost ~]#firewall-cmd --reload //重载查看才有该服务

使用firewalld配置的防火墙策略默认为当前生效,会随着系统的重启而失效。如果想让策略一直存在,就需要使用永久模式

了,即在使用firewall-cmd命令设置防火墙策略时添加--permanent参数,这样配置的防火墙策略就可以永久生效了,最后想要使

用这种方式设置的策略生效,只能重启或者输入命令:firewall-cmd --reload。

[root@localhost ~]# systemctl restart firewalld

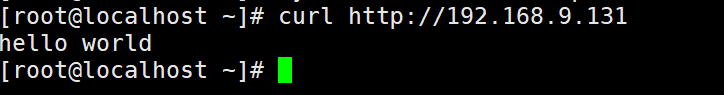

任何人可以访问该服务器的web服务:

[root@localhost ~]# firewall-cmd --add-port=80/tcp

或者[root@localhost ~]# firewall-cmd --add-service=http(临时生效,重启失效)

在不关闭防火墙的情况下也可以访问web服务器

添加富规则

[root@localhost ~]#firewall-cmd --permanent --add-service=ssh //先添加服务,默认已添加

[root@localhost ~]# firewall-cmd --permanent --add-rich-rule 'rule family="ipv4" source address="172.24.8.0/24" service name="ssh" reject' //禁止172.24.8.0网段的地址进行ssh访问

[root@localhost ~]# firewall-cmd --reload //重载之后当前会话不会断开,新连接的被拒绝

[root@localhost ~]# firewall-cmd --permanent --remove-rich-rule='rule family="ipv4" source address="172.24.8.0/24" service name="ssh" reject' //删除富规则

//禁止某个ip地址进行ssh访问,应该写成ip/32

配置端口转发(在172.24.8.0网段的主机访问该服务器的5423端口将被转发到80端口)

[root@system1 ~]# firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="172.24.8.0/24"

forward-port port="5423" protocol="tcp" to-port="80"'

samba服务对应应该在防火墙添加的服务为:samba

nfs服务对应应该在防火墙添加的服务为:nfs,rpc-bind,mountd

iscsi服务对应应该在防火墙添加的服务为:iscsi-target

四、TCP wrappers

TCP Wrappers主要是分析谁对某程序进行访问,然后通过规则去分析该服务器程序谁能够连接、谁不能连接。由于主要是通过分析服务器程序来管理,因此与启动的端口无关,只与程序的名称有关。例如,你通过linux内建的TCP wrappers限制FTP,实际上只需要针对FTP的软件名称vsftpd,并对其限制即可,之后不管你的FTP启动在哪个端口,都会被该规则管理。

TCP wrappers通过客户端想要链接的程序文件名,然后分析客户端的ip,看看是否需要放行。

TCP Wrappers通过/etc/hosts.allow和/etc/hosts.deny这两个文件来管理一个类似防火墙的机制,但并非所有的软件都可以通过这两个文件来管理,只有下面的软件才能够通过这两个文件来管理防火墙规则,分别是:

由super daemon(xinetd)所管理的服务;

支持libwrap.so模块的服务。

查询某个服务是否有该模块:

[root@localhost ~]# ldd `which sshd `| grep libwrap

当有请求到达本机时,/etc/hosts.allow和/etc/hosts.deny这两个文件的优先顺序如下:

1、先以/etc/hosts.allow进行优先对比,该规则符合就予以放行;

2、再以/etc/hosts.deny比对,若符合就抵挡;

3、若不在这两个文件内,即规则都不符合,最终予以放行。

/etc/hosts.allow和/etc/hosts.deny文件设置格式:

服务列表:主机列表:选项

(1)服务列表是要支持的服务名,例如vsftpd,sshd等;

(2)常用的主机列表参数如下:

| 客户端类型 |

示例 |

满足示例的客户端列表 |

| 单一主机 |

192.168.10.10 |

IP地址为192.168.10.10的主机 |

| 指定网段 |

192.168.10. |

IP段为192.168.10.0/24的主机 |

| 指定网段 |

192.168.10.0/255.255.255.0 |

IP段为192.168.10.0/24的主机 |

| 指定DNS后缀 |

.haha.com |

所有DNS后缀为.haha.com的主机 |

| 指定主机名称 |

主机名称为www.haha.com的主机 |

|

| 指定所有客户端 |

ALL |

所有主机全部包括在内 |

(3)选项是控制的动作,allow接受连接请求,deny拒绝连接请求。

例如:172.24.8.128拒绝172.24.8.129主机的ssh访问

[root@server ~]# vim /etc/hosts.deny //128主机

sshd:172.24.8.129

[root@localhost ~]# ssh 172.24.8.128 //129主机

ssh_exchange_identification: read: Connection reset by peer

设置允许172.24.8.0网段主机的ssh访问

[root@server ~]# vim /etc/hosts.allow

sshd:172.24.8.

[root@localhost ~]# ssh 172.24.8.128

[email protected]'s password:

Last login: Wed Jul 10 16:41:40 2019 from 172.24.8.129

在/etc/hosts.allow中设置拒绝172.24.8.129的ssh访问

[root@server ~]# vim /etc/hosts.allow

sshd:172.24.8.129:deny

[root@localhost ~]# ssh 172.24.8.128

ssh_exchange_identification: read: Connection reset by peer

在/etc/hosts.deny中设置允许172.24.8.129的ssh访问:

[root@server ~]# vim /etc/hosts.deny

添加

sshd:172.24.8. except 172.24.8.129或者sshd:172.24.8.129:allow

[root@localhost ~]# ssh 172.24.8.128

[email protected]'s password:

Last login: Wed Jul 10 17:15:54 2019 from 172.24.8.129