我们经常会遇到这种情况,服务器流量异常,负载过大等等。

对于大流量恶意的攻击访问,会带来带宽的浪费,服务器压力,影响业务,往往考虑对同一个ip的连接数,并发数进行限制

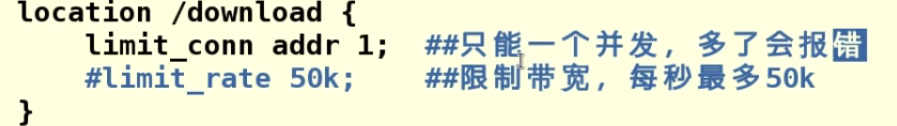

修改nginx.conf的配置文件

第一个limit含义##大小是10M内存10M的内存来对于IP传输开销

limit_conn_zone用来限制同一时间连接数,即并发限制limit_req_zone用来限制单位时间内的请求数,即速率限制,采用的漏桶算法“leaky bucket”

$binary_remote_addr是限制同一客户端ip地址

one=one:1om表示生成一个大小为10M,名字为one

的内存区域,用来存储访问的频次信息

定义一个名为addr的limit_conn_zone

$binary_remote_addr是限制同一客户端ip地址

然后在新建一个文件 mkdir usr/local/nginx/html/download/

在里面放上vim.jpg图片

清空日志,然后发送大量请求

![]()

查看日志发现很多503报错,因为前面只允许一次发送一个

limit rate 50k;##限制带宽,每秒最多50k也可以利用这个限制传输速度