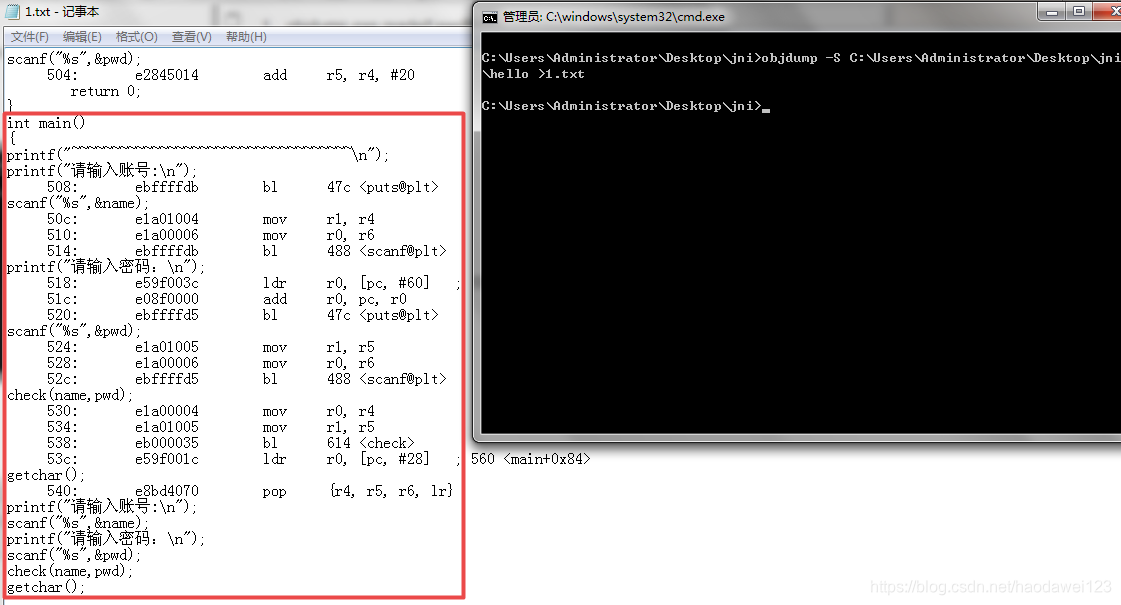

objdump反编译使用

猜你喜欢

转载自blog.csdn.net/haodawei123/article/details/104077890

今日推荐

周排行