我是啊锋,一个努力的学渣,作为一个刚进入安全大门的小白,我希望能把自己所学到的东西总结出来,分享到博客上,可以一起进步,一起交流,一起学习。

前文:

Pikachu靶机系列之XSS(Cross-Site Scripting)

Pikachu靶机系列之CSRF(Cross-Site Request Forgery)

Pikachu概述:

RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

远程系统命令执行

一般出现这种漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接

口

比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 而,如果,设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器

现在很多的甲方企业都开始实施自动化运维,大量的系统操作会通过"自动化运维平台"进行操作。 在这种平台上往往会出现远程系统命令执行的漏洞,不信的话现在就可以找你们运维部的系统测试一下,会有意想不到的"收获"-_-

远程代码执行

同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞。 不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。

因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法。

& 与符号,不做判断

I 或符号,不做判断

&& 短路与,当&&前的命令执行成功后(True),才执行&& 后面的命令

II 短路或,当II前的命令执行失败后(False),才执行||后 的命令

Exec“ping”

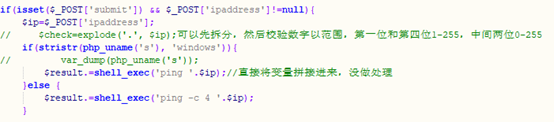

源代码

- 我们先来ping一下啊百度的地址看看

- &&ipconfig查看一下本机地址,看是否能执行

- 查看一下权限

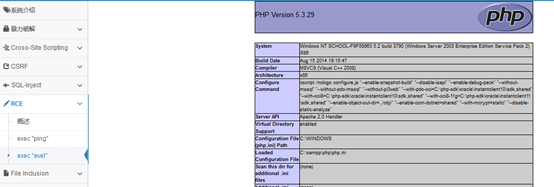

exec “eval”

- 输入phpinfo();

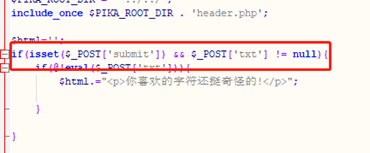

- 使用方法也很简单,本地提交文件指向提交文件,里面的php代码就会被执行

<html>

<body>

<form action="a.php" method="post">

<input type="text" name="txt" value="phpinfo();">

<input type="submit" value="submit">

</form>

</body>

</html>