Wireshark本身是为协议分析而生,因此不可避免的会涉及到一些常见协议的基本知识。本篇将通过wireshark来讲解一下SSL这个协议作为我的专栏《wireshark从入门到精通》第一部分的结束。

由于SSL协议在TCP/IP卷一这些年代比较久远的书籍中并没有详细说明,同时作为当今互联网上最为重要的协议之一,基本目前主流网站都已经使用SSL加密了。首先最权威的参考肯定是rfc5246这类标准文档,但是多数人在学习TCP时候并不会去查看令人头大的RFC一样,何况通过报文其实能够更快速的理解该协议,本文就是你需要一的介绍指南。

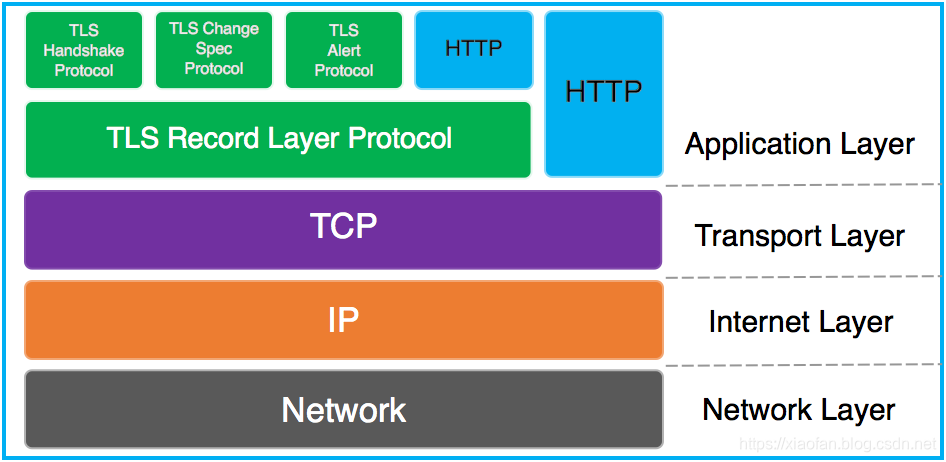

SSL1.0并没有发布,协议发布之初为SSL2.0,但是该版本协议存在严重的漏洞风险,目前来说很少被使用。然后的版本演进依次为SSL3.0,TLS1.0,TLS1.1,TLS1.2,TLS1.3,就目前来说应用最广泛的还是TLS1.2。虽然SSL3.0也曾被爆出存在一些漏洞风险,但是缺少维护的老系统中仍然有可能使用该协议。TLS1.3是最新一代的加密协议,目前来说还没有大规模的应用。图1为SSL协议在整个TCP/IP协议栈的示意图,引用自微软的官方说明,这里:

图1

图1可以看出:

- 1,绿色部分表示的是加密协议部分,SSL协议位于传输层的上层。

- 2,HTTP协议既可以位于TCP上层形成不加密的HTTP传输,也可以位于TLS的上层,形成加密的HTTPS传输。

- 3,加