远程控制:

控制端:运行在运行

Cobalt Strike

介绍:后渗透测试工具,基于java开发,适用于团队间协同作战,简称“CS”

CS分为客户端和服务端,一般情况下我们称服务端为团队服务器,具有社会工程学攻击的方法和手段,团队服务器可以帮助我们手机信息以及管理日记记录。linux中需要以root权限开启团队服务器。windows以管理员开启的团队服务器。

Linux:./teamserver server_ip pwd

windows:teamserver.exe 服务端ip 密码

然后打开客户端:

linux: ./CobaltStrike 或者java -jav CobaltStrike.jar

windows:双击 CobaltStrike.exe 或者java -jav CobaltStrike.jar

输入要加入的ip,密码,账号名自己设。

CS listener:

beacon 是内置监听器,在目标主机中执行payload 获得 shell到CS中,其类型有dns/http/https/smb类型;

foreign 外部结合的监听器,一般和MSF联动,获取meterpreter(shell)到MSF中

shell:可以理解为命令解析器,代表某种权限。

生成木马病毒

在菜单栏->attacks->packages->中选择

HTML Application 生成而已的HTA木马文件

MS Office Macro 生成office宏病毒

Payload Generator 生成各种语言版本的payload

USB/CD AutoPlay 生成利用自动播放运行的木马文件

Windows Dropper 捆绑器,能对文档进行捆绑

Windows Executable 生成可执行exe木马

Windows Executable(s) 生成无状态的可执行exe木马

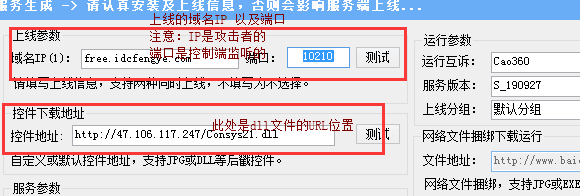

我们选择"windows executable" ,设置号