2019-09-0900:40:44

SQL注入(一)

----来自漏洞靶场平台视频教学

1、SQL注入的定义

利用现有应用程序的特性,攻击者通过在web表单、URL等可输入数据的地方插入(恶意)SQL语句一并原有SQL语句被代库执行。SQL命令就是在前端应用程序和后端数据库之间的接口。

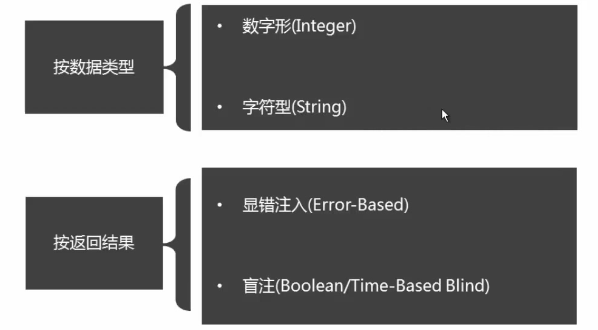

SQL注入分类:

2、SQL注入形成原因:

1、数据与代码未严格分离;

2、用户提交的参数数据未做充分检查过滤即被代入到SQL命令中,改变命令的“语义”,且成功被数据库执行 。

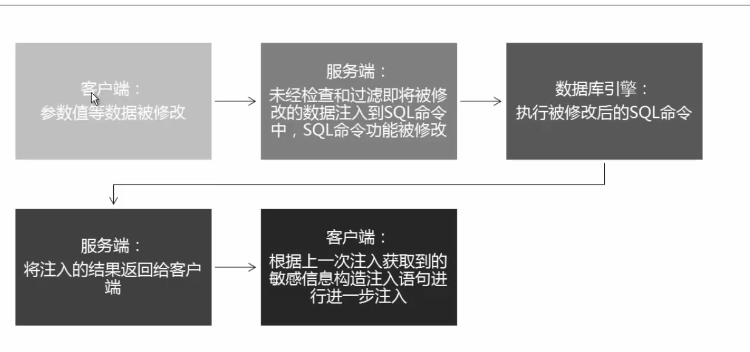

SQL注入常见过程

3、SQL注入在渗透测试过程中的作用

绕过登录验证:使用万能密码登录网站后台等

获取敏感信息数据:获取网站管理员账号、密码等

文件系统操作:列目录、读取、写入文件等

注册表操作:读取、写入、删除注册表等

执行系统命令:远程执行命令

4、SQL注入漏洞频繁出现

5、SQL注入漏洞(扫描工具)推荐

Safe3wvs、BurpSuite、Appscan、Acunetix WVS

6、SQL注入漏洞判断依据

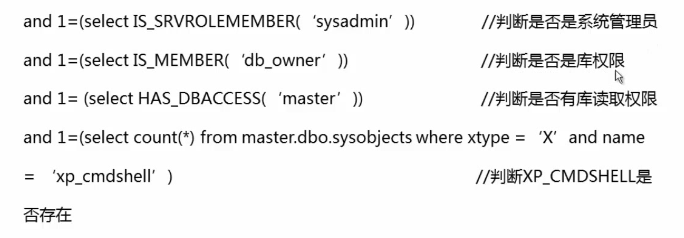

7、常见SQL测试语句和技巧-——测试语句

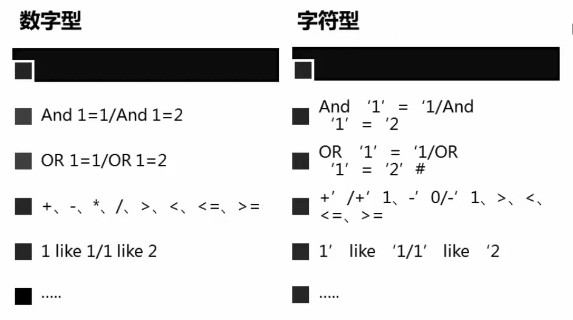

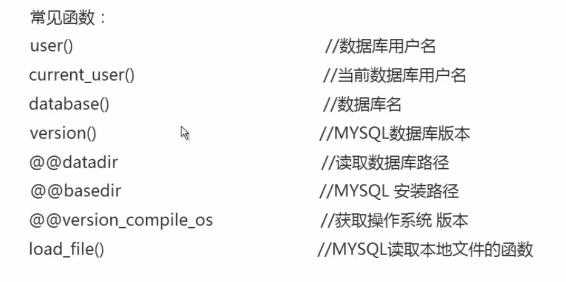

MYsql注入常见测试语句

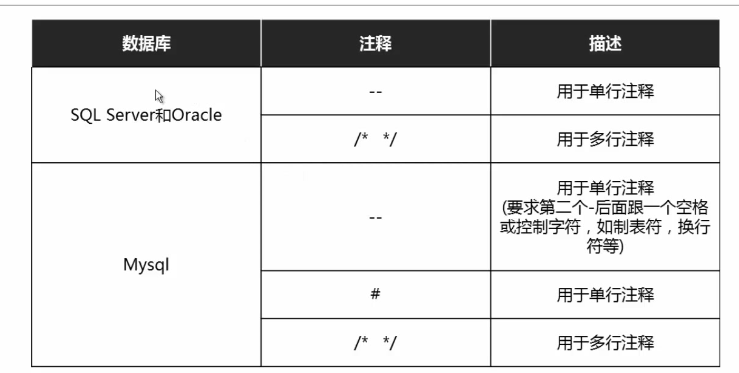

8、常见SQL测试语句和技巧——注释字符