1.笔记

655355:端口限制

监听地址:对外提供服务的地址

AllowUsers:仅允许用户登录

DenyUsers:仅禁止用户登录

AllowUsers-用户名-公网地址

ssh/id_rsa.:私钥

ssh/id_rsa.pub.:公钥

/etc/hosts.allow:允许

/etc/hosts.deny:拒绝

2.SSH 简介

SSH(Secure Shell)是一种安全通道协议,主要用来实现字符界面的远程登录、远程复制等功能。SSH 协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的用户口令,语 TELNET(远程登录)等应用相比,SSH 协议提供了更好的安全性。

默认监听端口TCP:22

3.服务端ssh配置

1.OpenSSH 安装包

默认安装 Linux 系统时自动安装,若未安装,安装光盘中的如下 rpm 包:

openssh-5.3p1-94.el6.x86_64.rpm

openssh-askpass-5.3p1-94.el6.x86_64.rpm

openssh-clients-5.3p1-94.el6.x86_64.rpm

openssh-server-5.3p1-94.el6.x86_64.rpm

·服务名称:sshd

·服务端主程序:/usr/sbin/sshd

·服务端配置文件:/etc/ssh/sshd_config

·客户端配置文件:/etc/ssh/ssh_config

[root@localhost ~]# vim /etc/ssh/sshd_config

17 Port 22 #监听端⼝,建议修改为其他端⼝以提⾼

在⽹络中的隐蔽性

19 ListenAddress 192.168.200.111 #监听IP地址,默认监听到0.0.0.0任意地

址

20 protocol 2 #ssh协议的版本选⽤V2⽐V1的安全

性更好

116 UseDNS no #禁⽤DNS反向解可以提⾼服务的响应速

度

2、⽤户登录控制

sshd服务默认允许root⽤户登录,但在Internet中使⽤时是⾮常不安全的。普遍的做法如下:先以普通⽤户远程登⼊,进⼊安全shell环境后,根据实际需要使⽤su 命令切换为root⽤户。

[root@localhost ~]# vim /etc/ssh/sshd_config

38 LoginGraceTime 10s #登录验证时间为10秒

39 PermitRootLogin no #禁⽌root⽤户登录

41 MaxAuthTries 3 #最⼤重试次数为3

65 PermitEmptyPasswords no #禁⽌空密码⽤户登录

[root@localhost ~]# systemctl restart sshd

[root@localhost ~]# useradd test

[root@localhost ~]# passwd -d test

清除⽤户的密码 test。

4.使用ssh客户端程序

1、命令程序:

(1)ssh命令(远程安全登录)

格式:ssh user@host (若客户机登录⽤户与主机⽤户名相同,可省去user@)

格式:ssh user@host command

端⼝选项:-p 22

[root@localhost ~]# ssh [email protected]

(2)scp命令(远程安全复制)

通过scp命令可以利⽤SSH安全连接与远程主机相互复制⽂件。使⽤scp命令时,除了必须指定复制源、⽬标以外还应指定⽬标主机地址、登录⽤户、执⾏后根据提示输⼊验证密码即可。

格式1:scp [-r] user@host:file1 file2

格式2:scp [-r]

(3)sftp命令(安全FTP上传下载)

通过sftp命令可以利⽤SSH安全连接与远程主机上传,下载⽂件,采⽤了与FTP类似的登录过程和交互式环境,以便⽬录资源管理。

格式:sftp user@host

[root@localhost ~]# echo "hello remote host2" > host2.txt

[root@localhost ~]# sftp [email protected]

5.构建密钥对验证的ssh体系

将客户端和服务端分别创建一个用户

(1)在客户端创建密钥对

可⽤ 的加密算法:ECDSA、RSA、DSA通过-t选项指定。

ssh-keygen命令

[root@localhost ~]# ssh-keygen -t ecdsa

(2)将公钥上传至服务器

Ssh-copy-id -i /home/用户名/.ssh/id_rsa.pub amber@服务器IP地址

(3)在客户端使⽤密钥对验证

(1)确认服务端配置⽂件/etc/ssh/sshd_config已开启密钥对认证

(2)客户端使⽤密钥对验证登录:

[root@localhost ~]# ssh [email protected]

6.TCP Wrappers

配置项及格式

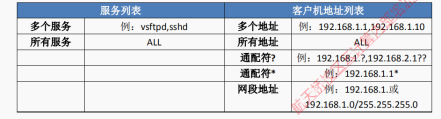

(1)格式:

服务列表:客户机地址列表

(2)通配符

通配符?:每⼀个?表示1位任意数字。如192.168.1.1?表示

192.168.1.10~192.168.1.19;192.168.1.1??表示192.168.100~192.168.1.199

服务列表 客户机地址列表

多个服务 例:vsftpd,sshd 多个地址 例:192.168.1.1,192.168.1.10

所有服务 ALL 所有地址 ALL

通配符? 例:192.168.1.?,192.168.2.1??

通配符* 例:192.168.1.1*

⽹段地址 例:192.168.1.或192.168.1.0/255.255.255.0

域名 .crushlinux.com通配符*:表示任意位数,也可为空。如192.168.1.1*表示192.168.1.1、

192.168.1.10~192.168.1.19、192.168.1.100~192.168.1.199