本意内容包含大量的实验,请务必掌握之.

跳转:一步一步_SSH端口转发实验集合

本意内容

OpenSSL

-

三个组件:

openssl:多用途的命令行工具,包openssl

libcrypto:加密算法库,包openssl-libs

libssl:加密模块应用库,实现了ssl及tls,包nss -

两种运行模式:交互模式和批处理模式

-

加密方式

对称加密:

工具:openssl enc, gpg

算法:3des, aes, blowfish, twofish

单向加密:

工具:md5sum, sha1sum, sha224sum,sha256sum -

MAC: Message Authentication Code消息认证码,单向加密的一种延伸应用,用于实现网络通信中保证所传输数据的完整性机制

1. CBC-MAC块密码的带认证工作模式

2. HMAC:使用md5或sha1算法

openssl命令

openssl command ...

- command可以是:

-

enc:编码加密

- 加密:(-salt打乱解密结果,-a:base64编码)

openssl enc -e -des3 -a -salt -in testfile -out testfile.cipher - 解密:

openssl enc -d -des3 -a -salt –in testfile.cipher -out testfile

- 加密:(-salt打乱解密结果,-a:base64编码)

-

dgst:数据摘要

- 计算md5

openssl dgst -md5 /PATH/SOMEFILE

或md5sum /PATH/TO/SOMEFILE

- 计算md5

-

passwd:生成用户密码

- 帮助:man sslpasswd

openssl passwd -1 –salt centos(最多8位)

- 帮助:man sslpasswd

-

rand:生成随机数

- 帮助:man sslrand

openssl rand -base64|-hex NUM

NUM: 表示字节数

- 帮助:man sslrand

-

genrsa:生成密钥对

- 生成私钥:

(umask 077; openssl genrsa –out test.key –des 2048) - 将加密key解密:

openssl rsa -in test.key –out test2.key - 从私钥中提取出公钥

openssl rsa –in test.key –pubout –out test.key.pub

- 生成私钥:

-

随机数生成器:伪随机数字

/dev/random:仅从熵池返回随机数;随机数用尽,阻塞

/dev/urandom:从熵池返回随机数;随机数用尽,会利用软件生成伪随机数,非阻塞

SSH

ssh: secure shell,22/tcp,安全的远程登录

- 具体的软件实现:

- OpenSSH: ssh协议的开源实现,CentOS默认安装

- dropbear:另一个开源实现

SSH协议版本

- v1: 基于CRC-32做MAC,不安全;man-in-middle

- v2:双方主机协议选择安全的MAC方式

基于DH算法做密钥交换,基于RSA或DSA实现身份认证

- 两种方式的用户登录认证:

(1)基于password

(2)基于key

OpenSSH介绍

- 相关包:

openssh

openssh-clients

openssh-server - 工具:基于C/S结构

Linux Client: ssh, scp, sftp,slogin

Windows Client:xshell, putty, securecrt, sshsecureshellclient

Server: sshd

ssh客户端

允许实现对远程系统经验证地加密安全访问

当用户远程连接ssh服务器时,会复制ssh服务器/etc/ssh/ssh_host*key.pub(CentOS7默认是ssh_host_ecdsa_key.pub)文件中的公钥到客户机的~./ssh/know_hosts中。下次连接时,会自动匹配相应私钥,不能匹配,将拒绝连接

ssh [user@]host [COMMAND]

| 选项 | 意义 |

|---|---|

| -l login_name | 指定登录名 |

| -p port | 远程服务器监听的端口 |

| -b | 指定连接的本地IP |

| -v | 调试模式 |

| -C | 压缩方式 |

| -X | 支持x11转发 |

| -t | 强制伪tty分配 |

- ssh配置文件:/etc/ssh/ssh_config

- 远程直接执行命令

[ ]$ ssh 192.168.88.65 'ip a'

[email protected]'s password:

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 00:0c:29:46:29:d8 brd ff:ff:ff:ff:ff:ff

inet 192.168.88.65/24 brd 192.168.88.255 scope global eth0

inet6 fe80::20c:29ff:fe46:29d8/64 scope link

valid_lft forever preferred_lft forever

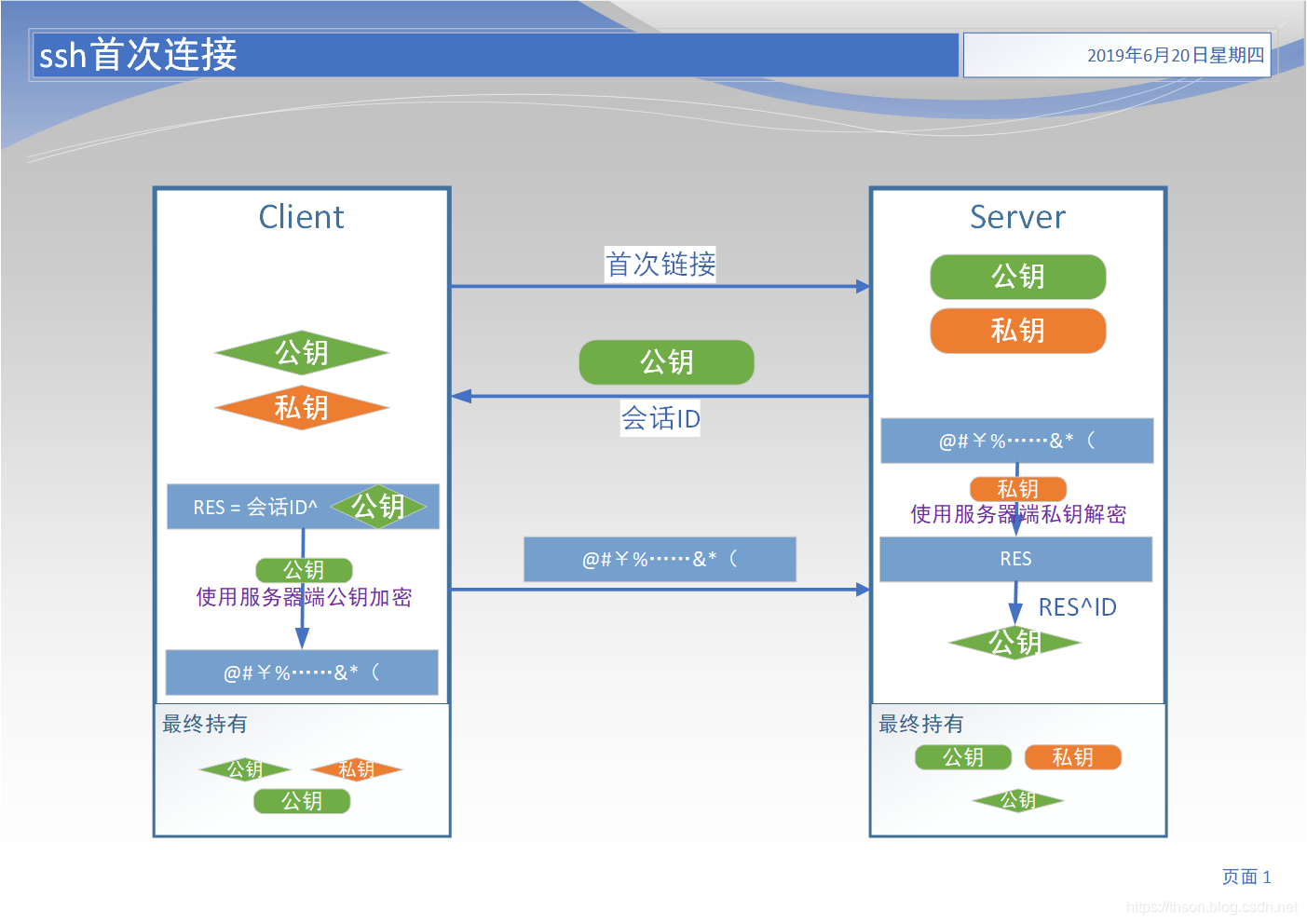

- 公钥交换

- 客户端发起链接请求

- 服务端返回自己的公钥,以及一个会话ID(这一步客户端得到服务端公钥)

- 客户端生成密钥对

- 客户端用自己的公钥异或会话ID,计算出一个值Res,并用服务端的公钥加密

- 客户端发送加密后的值到服务端,服务端用私钥解密,得到Res

- 服务端用解密后的值Res异或会话ID,计算出客户端的公钥(这一步服务端得到客户端公钥)

- 最终:双方各自持有三个秘钥,分别为自己的一对公、私钥,以及对方的公钥,之后的所有通讯都会被加密

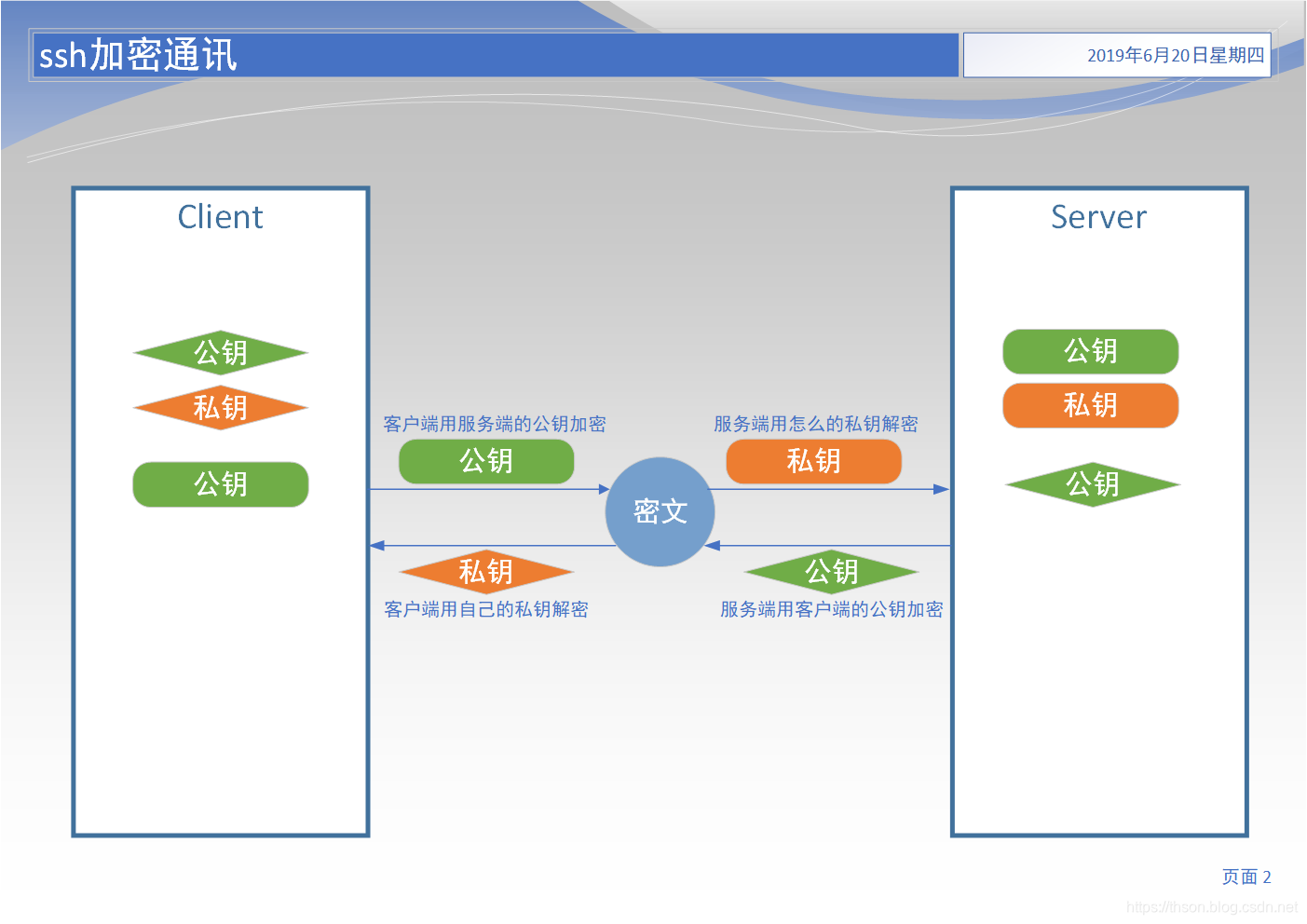

- ssh加密通讯

ssh服务登录验证方式

1. 用户/口令

2. 基于密钥

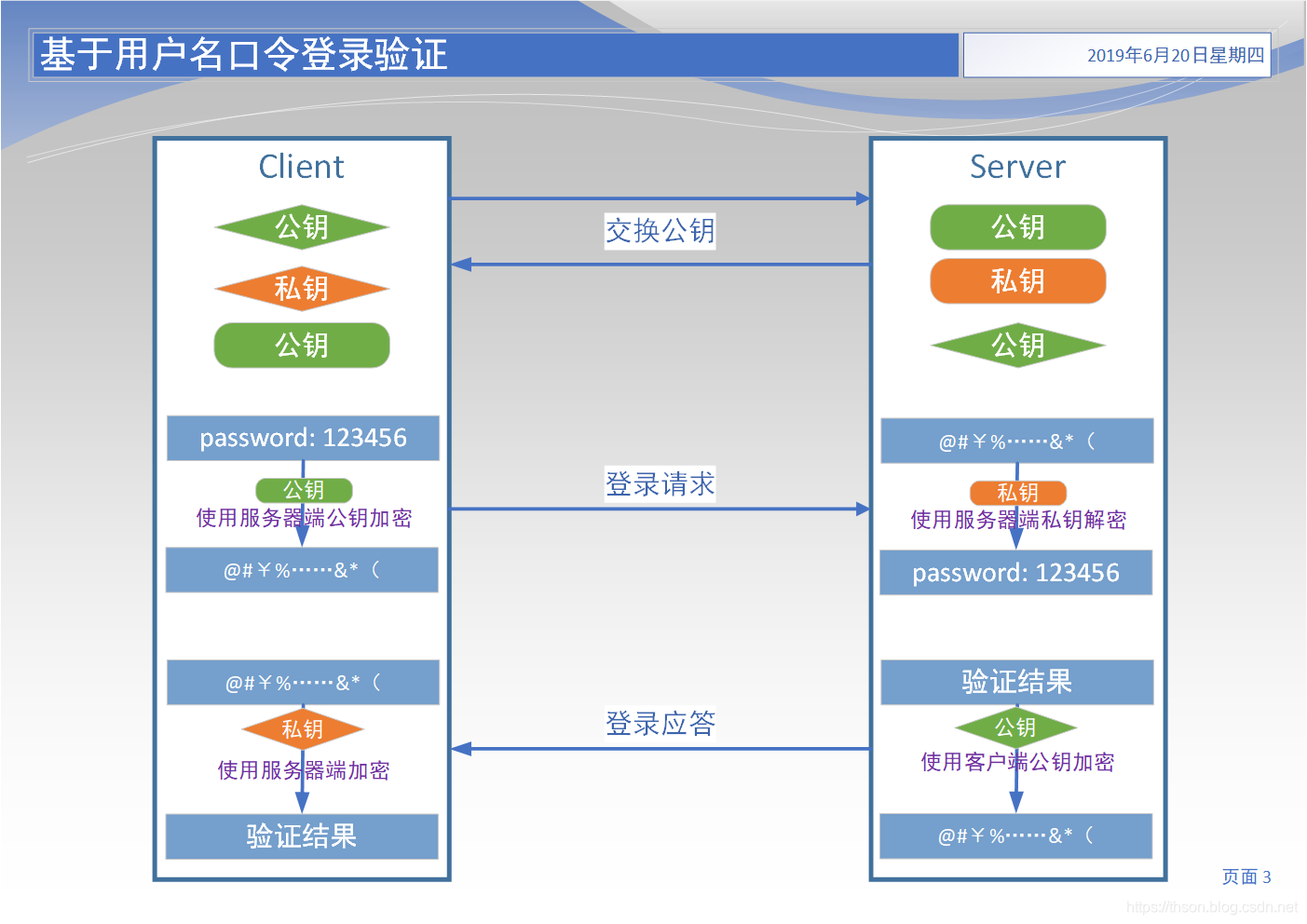

- 基于用户名口令登录验证

- 客户端发起ssh请求,服务器会把自己的公钥发送给用户

- 用户会根据服务器发来的公钥对密码进行加密

- 加密后的信息回传给服务器,服务器用自己的私钥解密,如果密码正确,则用户登录成功

- 连接成功后,服务器的公钥会被存放在

~/.ssh/know_hosts文件 - 服务器的公钥存放在

/etc/ssh/ssh_host_rsa_key.pub

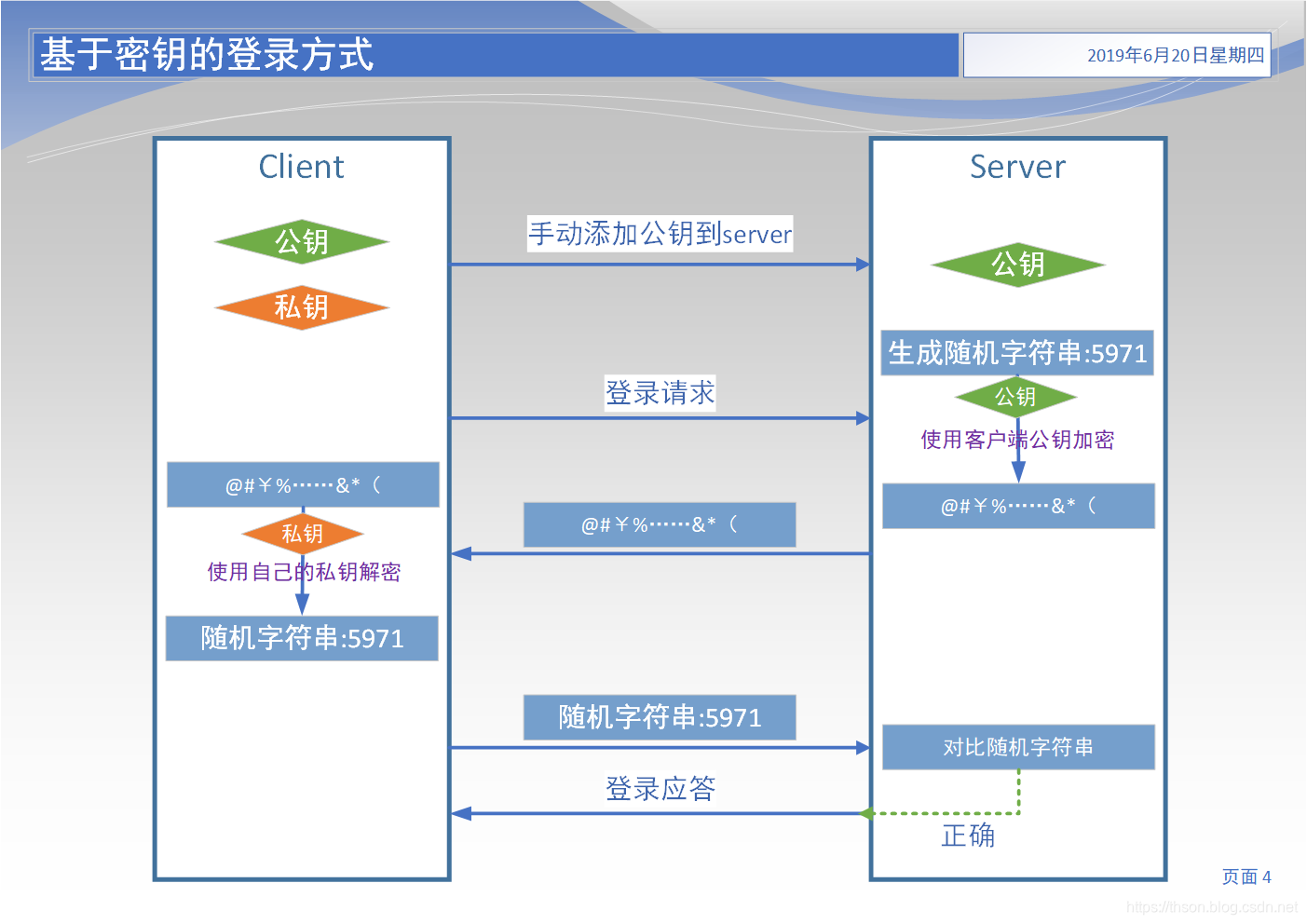

- ssh服务基于密钥登录验证

- 首先在客户端生成一对密钥(ssh-keygen)

- 并将客户端的公钥ssh-copy-id 拷贝到服务端

- 当客户端再次发送一个连接请求,包括ip、用户名

- 服务端得到客户端的请求后,会到authorized_keys中查找,如果有响应的IP和用户,就会随机生成一个字符串,例如:magedu

- 服务端将使用客户端拷贝过来的公钥进行加密,然后发送给客户端

- 得到服务端发来的消息后,客户端会使用私钥进行解密,然后将解密后的字符串发送给服务端

- 服务端接受到客户端发来的字符串后,跟之前的字符串进行对比,如果一致,就允许免密码登录

scp命令

scp [options] SRC... DEST/

| 选项 | 意义 |

|---|---|

| -C | 压缩数据流 |

| -r | 递归复制 |

| -p | 保持原文件的属性信息 |

| -q | 静默模式 |

| -P PORT | 指明remote host的监听的端口 |

rsync命令

基于ssh和rsh服务实现高效率的远程系统之间复制文件,使用安全的shell连接做为传输方式

- 复制目录和目录下文件

rsync -av /etc server1:/tmp - 只复制目录下文件

rsync -av /etc/ server1:/tmp

| 选项 | 意义 |

|---|---|

| -n | 模拟复制过程 |

| -v | 显示详细过程 |

| -r | 递归复制目录树 |

| -p | 保留权限 |

| -t | 保留时间戳 |

| -g | 保留组信息 |

| -o | 保留所有者信息 |

| -l | 将软链接文件本身进行复制(默认) |

| -L | 将软链接文件指向的文件复制 |

| -a | 存档,相当于–rlptgoD,但不保留ACL(-A)和SELinux属性(-X) |

sftp命令

交互式文件传输工具,用法和传统的ftp工具相似,利用ssh服务实现安全的文件上传和下载

- 使用

lscdmkdirrmdirpwdgetput等指令,可用?或help获取帮助信息 - sftp [user@]host

sftp [email protected]

sftp> help

ssh服务器

- 服务器端:sshd, 配置文件: /etc/ssh/sshd_config

- 常用参数:

Port #指定端口,默认22

ListenAddress ip #指定监听的IP

LoginGraceTime 2m #登录输入密码的宽限时间

PermitRootLogin yes #是否允许root登录

StrictModes yes #检查.ssh/文件的所有者,权限等

MaxAuthTries 6 #最大授权

MaxSessions 10 #同一个连接最大会话

PubkeyAuthentication yes #开启公钥验证

PermitEmptyPasswords no #禁止空密码

PasswordAuthentication yes #密码验证

GatewayPorts no #网关端口

ClientAliveInterval #检测非活跃周期,单位:秒

ClientAliveCountMax #检测非活跃次数,默认3

UseDNS yes #解析成域名提高速度可改为no

GSSAPIAuthentication yes #提高速度可改为no

MaxStartups #未认证连接最大值,默认值10:30:100

Banner /path/file #登录提示

#限制可登录用户的办法:

AllowUsers user1 user2 user3

DenyUsers

AllowGroups

DenyGroups

- ssh连接优化

vim /etc/ssh/sshd_config

UserDNS no

GSSAPIAuthentication no

ssh服务的最佳实践

- 建议使用非默认端口(Port)

- 禁止使用protocol version 1

- 限制可登录用户

- 设定空闲会话超时时长

- 利用防火墙设置ssh访问策略

- 仅监听特定的IP地址

- 基于口令认证时,使用强密码策略

tr -dc A-Za-z0-9_ < /dev/urandom | head -c 12| xargs - 使用基于密钥的认证

- 禁止使用空密码

- 禁止root用户直接登录

- 限制ssh的访问频度和并发在线数

- 经常分析日志lastb

drobear

实验:编译安装dropbear示例

ssh协议的另一个实现:dropbear

- 源码编译安装:

- 安装开发包组:

yum -y group install "Development Tools"

可能还会差一个:yum -y install zlib-devel - 下载dropbear-2019.78.tar.bz2

wget https://matt.ucc.asn.au/dropbear/dropbear-2019.78.tar.bz2 - 解压:

tar xf dropbear-2019.78.tar.bz2 - 查看说明

cd dropbear-2019.78

less INSTALL README - 编译安装:

./configure

make PROGRAMS="dropbear dbclient dropbearkey dropbearconvert scp"

make PROGRAMS="dropbear dbclient dropbearkey dropbearconvert scp" install - 查看所带的命令:

ls /usr/local/sbin/ /usr/local/bin/ - 查看帮助:

dropbear -h - 使⽤dropbearkey命令⽣成对应的公私钥:

mkdir /etc/dropbear

dropbearkey -t rsa -f /etc/dropbear/dropbear_rsa_host_key -s 2048 - 使⽤dropbearkey命令⽣成数字签名:

dropbearkey -t dss -f /etc/dropbear/dropbear_dsa_host_key - 前台运行

dropbear -p :2222 -F –E - 后台运行

dropbear -p :2222 - 客户端访问:

ssh -p 2222 [email protected]

dbclient -p 2222 [email protected]

轻量级自动化运维工具

- pssh:基于python编写,可在多台服务器上执行命令的工具,也可实现文件复制,提供了基于ssh和scp的多个并行工具

项目:http://code.google.com/p/parallel-ssh/ - pdsh:Parallel remote shell program,是一个多线程远程shell客户端,可以并行执行多个远程主机上的命令。 pdsh可以使用几种不同的远程shell服务,包括标准的“rsh”,Kerberos IV和ssh

项目: https://pdsh.googlecode.com/ - mussh:Multihost SSH wrapper,是一个shell脚本,允许您使用一个命令在多个主机上通过ssh执行命令或脚本。 mussh可使用ssh-agent和RSA / DSA密钥,以减少输入密码

项目:http://www.sourceforge.net/projects/mussh

说明:以上工具都包含在EPEL源中

pssh工具

命令:pssh

并行ssh程序

| 选项 | 意义 |

|---|---|

| –version | 查看版本 |

| -h | 主机文件列表,内容格式”[user@]host[:port]” |

| -H | 主机字符串,内容格式”[user@]host[:port]” |

| -A | 手动输入密码模式 |

| -i | 每个服务器内部处理信息输出 |

| -l | 登录使用的用户名 |

| -p | 并发的线程数【可选】 |

| -o | 输出的文件目录【可选】 |

| -e | 错误输出文件【可选】 |

| -t | TIMEOUT 超时时间设置,0无限制【可选】 |

| -O | SSH的选项 |

| -P | 打印出服务器返回信息 |

| -v | 详细模式 |

- 在node1上使⽤pssh命令获取node2主机的主机名

pssh -H "172.20.1.102" -A -i hostname - 通过pssh批量关闭seLinux

pssh -H [email protected] -i 'sed -i "s/^SELINUX=.*/SELINUX=disabled/" /etc/selinux/config' - 批量发送指令

pssh -h host.txt -i setenforce 0 - 当不支持ssh的key认证时,通过 -A选项,使用密码认证批量执行指令

pssh -H [email protected] -A -i hostname - 将标准错误和标准正确重定向都保存至/app目录下

pssh -H 192.168.1.10 -o /app -e /app -i "hostname"

命令:pscp

pscp功能是将本地文件批量复制到远程主机

pscp [-vAr] [-h hosts_file] [-H [user@]host[:port]] [-l user] [-p par] [-o outdir] [-e errdir] [-t timeout] [-O options] [-x args] [-X arg] local remote

| 选项 | 意义 |

|---|---|

| -v | 显示复制过程 |

| -r | 递归复制目录 |

- 将本地curl.sh复制到/app/

#指定主机ip

pscp.pssh -H 192.168.1.10 /root/test/curl.sh /app/

#指定ip列表host.txt

pscp.pssh -h host.txt /root/test/curl.sh /app/

#pscp.pssh -H 主机IP 要发送的文件 目的目录

- 将本地多个文件批量复制到/app/目录

pscp.pssh -H 192.168.1.10 /root/f1.sh /root/f2.sh /app/

- 将本地目录批量复制到/app/目录

pscp.pssh -H 192.168.1.10 -r /root/test/ /app/

pslurp命令

pslurp功能是将远程主机的文件批量复制到本地

pslurp [-vAr] [-h hosts_file] [-H [user@]host[:port]] [-l user] [-p par][-o outdir] [-e errdir] [-t timeout] [-O options] [-x args] [-X arg] [-L localdir] remote local [本地名]

| 选项 | 意义 |

|---|---|

| -L | 指定从远程主机下载到本机的存储的目录,local是下载到本地后的名称 |

| -r | 递归复制目录 |

- 批量下载目标服务器的passwd文件至/app下,并更名为user

pslurp -H 192.168.1.10 -L /app /etc/passwd user