网络空间安全态势感知技术

1.1网络安全的重要性

经济飞速发展的同时,科学技术也在不断地进步,网络已经成为当前社会生产生活中不可或缺的重要组成部分,给人们带来了极大的便利。与此同时,网络系统也遭受着一定的安全威胁,这给人们正常使用网络系统带来了不利影响。尤其是在大数据时代,无论是国家还是企业、个人,在网络系统中均存储着大量重要的信息,一旦网络系统出现安全问题,那么将会造成极大的损失。

1.2网络空间安全案例介绍

美国已研发出数千种病毒,涵盖“蠕虫”、“特洛伊木马”、“逻辑炸弹”、“陷阱门”等多种技术。“震网”、“火焰”、“高斯”、“瑞晶”等超级病毒背后也有美国的影子,这些病毒具有结构复杂、功能强大、攻击注入手段多样化、潜伏和反破解能力极强等特点,表明美国已具备对国家关键信息基础设施精确、持续的攻击能力。

2017年6月27日,不少乌克兰的企业感染了新的勒索病毒,攻击源头是乌克兰知名的财务软件M.E.Doc,黑客在源代码中植入了切取数据的后门,随着软件更新,广泛使用该软件的企业纷纷中招。360企业安全集团副总裁左英男说,虽然源代码安全检测类产品可以检测到这类缺陷,但类似这样的软件供应链攻击方式让人防不胜防。

1.3网络空间安全概述

1.3.1网络空间攻击技术概述

360企业安全集团董事长齐向东日前在贵阳数博会网络安全高端论坛演讲中,将网络攻击的发展分为了三个阶段,最初是“小球病毒”“救护车病毒”等,更像是恶作剧;“熊猫烧香”等以窃取隐私、钱财为目的的是第二次;从2015年开始网络攻击的复杂性和多样性提升,尤其是针对大中型企业和政府部门。有目标、精确、持久隐藏的ATP攻击(高级持续性威胁),攻击入侵的路径也并不局限于互联网,还可通过移动介质、内部网络横向传播,并和社会工程学等手段相结合。网络攻击的破坏性也在增大。据称几乎每个在线游戏在公测的一个月内,都会受到攻击除了层出不穷的外挂与黑产,竞争对手的攻击也不在少数;电商、在线教育也是网络攻击的重灾区,业务活动时常收到DDoS攻击(分布式拒绝服务攻击,消耗对方的系统资源使之难以提供服务)的影响。网络攻击甚至被应用于国际政治活动,“震网”史无前例地破坏了伊朗的核研究设施,而希拉里“邮件门”则一举扭转了美国大选的走向。

1.3.2当前国内网络安全事件的态势

2018年,我国进一步健全网络安全法律体系,完善网络安全管理体制机制,持续加强公共互联网网络安全监测和治理,构建互联网发展安全基础,构筑网民安全上网环境,特别是在党政机关和重要行业方面,网络安全应急响应能力不断提升,恶意程序感染、网页篡改、网站后门等传统的安全问题得到有效控制。全年未发生大规模病毒爆发、大规模网络瘫痪的重大事件,但关键信息基础设施、云平台等面临的安全风险仍较为突出,APT攻击、数据泄露、分布式拒绝服务攻击等问题也较为严重

2.1网络空间态势分析概述

国际上的网络安全公司, 如FireEye、 Mandiant、MITRE、RSA、Lastline等, 都发布了网络安全态势感知相关的产品。我国的网络安全公司, 如360公司、亚信科技、安恒科技、绿盟科技等安全企业, 也都推出了网络安全态势感知系统, 这些网络安全态势感知系统各有特色。

早期的网络安全态势感知系统是通过对海量安全数据的采集, 采用数据分析技术识别海量安全数据中有价值的信息, 并展示为可理解的报告和图表, 从而让网络安全人员通过报告和图表数据去发现和分析全网的安全威胁。

近年来, 随着大数据技术的出现和发展, 安全技术与大数据技术充分融合, 极大地增强了安全检测与分析能力, 推动了安全态势感知的发展, 主要表现在APT截获、威胁感知和威胁情报共享等方面。

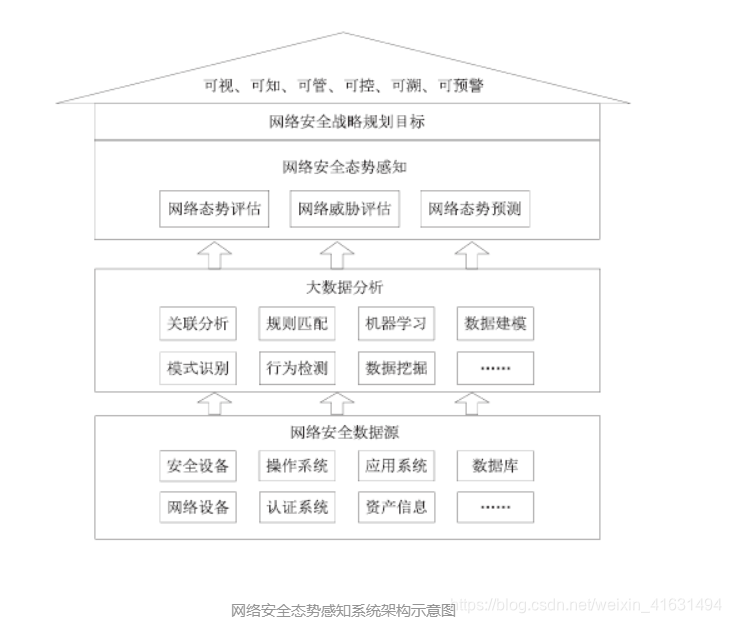

现阶段的网络安全态势感知是通过机器学习、大数据分析等技术, 实现基于逻辑和知识的推理结果, 从已知威胁推演未知威胁, 实现对安全威胁事件的预测和判断, 这是当前大多数安全厂商在探索和研发的重点内容。目前网络安全态势感知平台系统架构如图2-1所示。

图2-1网络安全态势感知系统架构示意图

2.2态势感知的应用场景

2.2.1态势感知的分析原理

网络安全态势感知模型被普遍接受的是基于数据融合理念的JDL(Joint Directors of Laboratories)模型, 主要包括以下4个关键技术。

1)海量多元异构数据的汇聚融合技术

目前, 在大规模网络中, 网络安全数据和日志数据由海量设备和多个应用系统中产生, 且这些安全数据和日志数据缺乏统一标准与关联, 在此基础上进行数据分析, 无法得到全局精准的分析结果。新的网络安全分析和态势感知要求对网络安全数据的分析能够打破传统的单一模式, 打破表与表、行与行之间的孤立特性, 把数据融合成一个整体, 能够从整体上进行全局的关联分析, 可以对数据整体进行高性能的处理, 以及以互动的形式对数据进行多维度的裁剪和可视化。

因此需要通过海量多元异构数据的汇聚融合技术实现PB量级多元异构数据的采集汇聚、多维度深度融合、统一存储管理和安全共享。将采集到的多元异构数据进行清洗、归一化后, 采用统一的格式进行存储和管理。通过属性融合、关系拓展、群体聚类等方式挖掘数据之间的直接或潜在的相关性, 进行多维度数据融合。这样才可以为网络安全分析、态势感知与决策提供高效、稳定、灵活、全面的数据支撑。

2)面向多类型的网络安全威胁评估技术

从流量、域名、报文和恶意代码等多元数据入手, 有效处理来自互联网探针、终端、云计算和大数据平台的威胁数据, 分解不同类型数据中潜藏的异常行为, 对流量、域名、报文和恶意代码等安全元素进行多层次的检测。

通过结合聚类分析、关联分析和序列模式分析等大数据分析方法对发现的恶意代码、域名信息等威胁项进行跟踪分析。利用相关图等相关性方法检测并扩建威胁列表, 对网络异常行为、已知攻击手段、组合攻击手段、未知漏洞攻击和未知代码攻击等多种类型的网络安全威胁数据进行统计建模与评估。

只有通过网络安全威胁评估完成从数据到信息、从信息到网络安全威胁情报的完整转化过程, 网络安全态势感知系统才能做到对攻击行为、网络系统异常等的及时发现与检测, 实现全貌还原攻击事件、攻击者意图, 客观评估攻击投入和防护效能, 为威胁溯源提供必要的线索支撑。

3)网络安全态势评估与决策支撑技术

网络安全态势评估与决策支撑技术需要以网络安全事件监测为驱动, 以安全威胁线索为牵引, 对网络空间安全相关信息进行汇聚融合, 将多个安全事件联系在一起进行综合评估与决策支撑, 实现对整体网络安全状况的判定。

对安全事件尤其是对网络空间安全相关信息进行汇聚融合后所形成针对人、物、地、事和关系的多维安全事件知识图谱, 是网络安全态势评估分析的关键。

网络安全态势评估与决策支撑技术从“ 人” 的角度评估攻击者的身份、团伙关系、行为和动机意图; 从“ 物” 的角度评估其工具手段、网络要素、虚拟资产和保护目标; 从“ 地” 的角度评估其地域、关键部位、活动场所和途径轨迹; 从“ 事” 的角度评估攻击事件的相似关系、同源关系。

4)网络安全态势可视化

网络安全态势可视化的目的是生成网络安全综合态势图, 使网络安全态势感知系统的分析处理数据可视化、态势可视化。

网络安全态势可视化是一个层层递进的过程, 包括数据转化、图像映射、视图变换3个部分。数据转化是把分析处理后的数据映射为数据表, 将数据的相关性以关系表的形式存储; 图像映射是把数据表转换为对应图像的结构和图像属性; 视图变换是通过坐标位置、缩放比例、图形着色等方面来创建视图, 并可通过调控参数, 完成对视图变换的控制。

2.3网络安全态势感知建设内容及功能

由图2-1可知, 网络安全态势感知系统是依据国家网络安全法律法规体系和政策标准体系, 落实网络安全战略规划目标, 实现国家或行业的关键信息基础设施和重要信息系统的安全状况可视、可知、可管、可控、可溯、可预警的系统。

因此, 网络安全态势感知主要建设内容是:从安全设备、网络设备、操作系统、应用系统等网络安全数据源采集网络安全数据, 通过关联分析、模式识别、规则匹配、行为检测、机器学习等大数据分析方法进行分析, 进而实现网络态势评估、网络威胁评估和网络态势预测。

网络态势评估包括态势元素提取和当前态势分析。网络威胁评估是关于恶意攻击的破坏能力和对整个网络威胁程度的估计。网络态势预测是从已知数据推演分析将要发生的安全事件, 从已知威胁推演未知威胁, 实现对安全威胁事件的预测和判断发生的概率。通过网络态势评估、网络威胁评估和网络态势预测实现国家或行业的关键信息基础设施和重要信息系统的安全状况可视、可知、可管、可控、可溯和可预警。

目前态势感知平台主要功能如下:

1)可视。通过多维度的安全数据仪表盘, 涵盖网络安全监测的重点环节, 将网络重点环节的实时运行及安全状态多维度地展示给网络安全人员, 以便网络安全人员及时掌握网络安全整体状况。

2)可知。通过安全数据全量管理。收集的安全数据包括操作系统、安全设备、网络设备、应用程序和数据库的安全配置和安全日志等信息, 并提供安全日志的全文检索功能, 便于网络安全人员从海量日志查找和关联相关安全日志。在全量收集各种安全数据的基础上, 充分利用大数据技术, 从海量数据中挖掘高价值信息, 侦测是否存在异常网络行为。

3)可管。通过监测操作系统、安全设备、网络设备、应用程序和数据库的安全配置和安全日志, 结合安全基线、威胁情报和知识库进行多维度安全分析, 对发现的漏洞和脆弱性及时处置。

4)可控。充分利用大数据的分析模型和机器学习等算法, 为用户建立行为画像, 可以基于已知威胁检测和异常行为分析来发现多态恶意代码、APT攻击、0 day攻击等未知威胁攻击, 并对分析出来的安全事件、异常行为等进行实时告警, 通过可视化展现、邮件、手机APP等方式及时通报给相关网络安全人员进行处置。

5)可溯。通过威胁情报、规则匹配和大数据分析模型等技术对给定的安全事件进行追踪溯源, 刻画网络安全事件的攻击路径, 为网络安全人员采取措施和溯源提供依据。

6)可预警。实时动态展示当前网络安全状况, 并呈现一定时间内整个网络空间环境安全要素, 从已知数据推演分析将要发生的安全事件, 实现对安全威胁事件的预测和判断发生的概率。

2.3.1态势感知技术发展趋势

1.深度融合大数据和人工智能技术。通过在态势感知系统中融合使用深度学习、知识图谱等大数据分析算法和人工智能模型, 从整体上把握网络空间安全状态, 对针对关键信息基础设施和重要信息系统的网络攻击和重大网络安全威胁实现可知、可管、可控、可溯、可预警, 及时发现并精确预警及处置。

2.系统可以动态扩展和云化。随着云计算基础设施的大量使用, 要求对安全威胁和攻击的处置能力也是可以随着云计算平台扩展而可动态扩展的, 实现网络安全态势感知系统的基础平台云化, 使其态势感知能力可以随着保护对象的规模变化而动态变化。

3.可以提供精准预测和防御处置建议。在大数据挖掘与分析技术持续发展的基础上, 态势感知系统可以对越来越广泛的海量数据采集和分析, 通过人工智能算法, 结合云架构的大数据平台计算和分析能力, 对网络安全态势进行深度感知和整体把握, 并结合我国政策法规和相关标准, 对网络空间的整体安全态势发展给出更精准的预测和积极防御处置建议, 以供网络安全决策者参考和网络安全人员执行。

第3章总结与展望

随着云计算和大数据等新技术的应用, 网络规模越来越大, 网络节点越来越多, 数据流量大, 存在多种异构网络环境和应用平台。随着网络入侵和攻击正在向规模化、复杂化的趋势发展, 国内网络安全工作随着信息技术的长足发展, 从针对局部信息系统的被动性、应急性安全保障, 演变为面向整个网络空间的安全规划布局转变。需要采用网络安全态势感知系统实时、准确地掌握网络安全态势状况, 检测恶意攻击行为, 让网络安全工作具有主动性和条理性。

网络安全信息共享作为应对网络安全威胁态势的重要举措,各国都在持续构筑这一体系、机制和落实措施。美国多部法案都试图在政企之间形成有效、持续的共享通道,2018年这些法案将继续在美国国会各个层面尝试突破。我国《网络安全法》信息共享相关条款下的配套制度建设也可能成为未来加快步调的重要方面。同时,鉴于欧盟第29条工作组对“隐私盾”协议年度审查报告的负面评判,很难想象短时间内各国对数据的跨境传输能够达成共识。可以预见,未来相当长时间内围绕数据跨境传输的角力仍将持续,可能从联合国到WTO再到双边或其他多边协议的各个层面展开。此外,尽管各国非法有害信息的界定有所区别,但对虚假新闻、政治广告、淫秽色情等仇恨、暴力以及恐怖主义等非法内容的主动预防、发现和消除监管要求基本一致,未来将更赋予平台更多的责任和义务。