互联网是一个没有硝烟的战场,前一阵子去客户现场发现客户的跳板机被入侵,紧接着20台密码超级简单的服务器相继沦为矿机。导致正常程序无法运行,业务受到干扰的情况!所以今天跟大家聊聊漏扫及反渗透!!

一般市面上出现的漏扫产品底层都是借助masscan和nmap来实现,masscan相比nmap之所以快很多,masscan采用了异步传输方式,无状态的扫描方式。nmap需要记录tcp/ip的状态,os能够处理的TCP/IP连接最多为1500左右。我之前用nmap写过一个漏扫的脚本,可以生成execl表格记录弱口令之类的然后邮件发送至指定邮箱的脚本。等有时间的吧!把它丰富成一个小的全栈项目再给大家剖析一下底层实现的原理。那么在自己会打造兵器之前,也总不能拿个烧火棍下副本吧!今天就送大家一把AK47先用着!

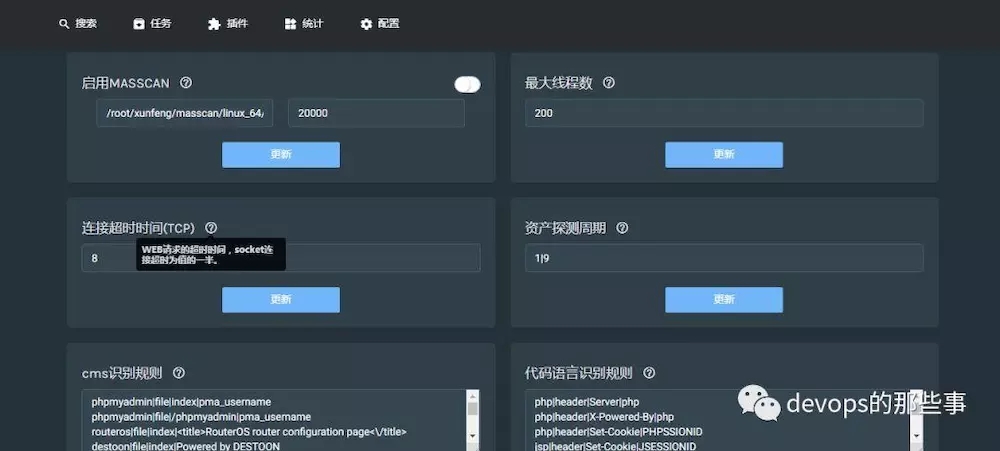

开篇登录后先配置:

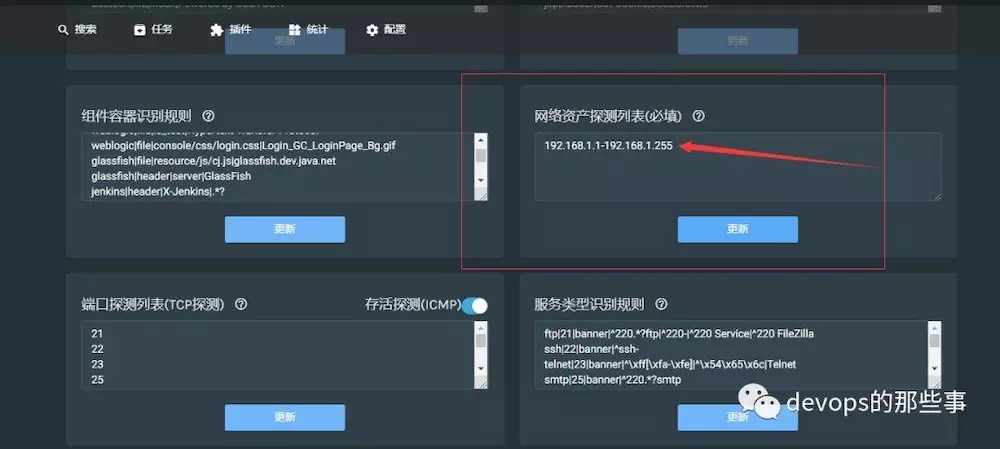

这里很多都选默认就好了。我们只配置这一部分

服务器IP地址段,如果多个段可以在下一行继续填写。支持B段扫描!然后我们回到主页:

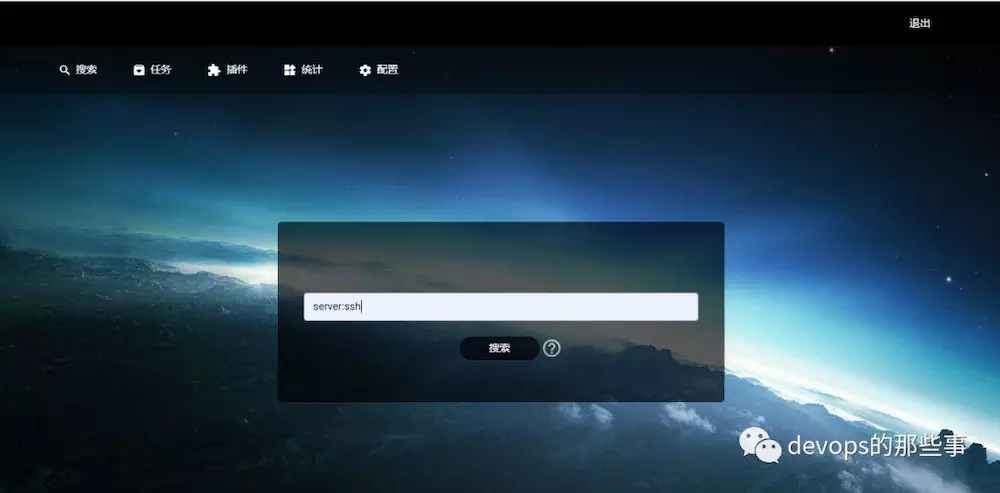

简单、整洁、暗色调神兵利器标配。收索栏可以输入协议、端口、服务、IP等等一系列东西供你寻找你想要的信息。旁边那个问号有使用帮助我就不列出来了!server:ssh意思是找到所有开启ssh端口的服务器

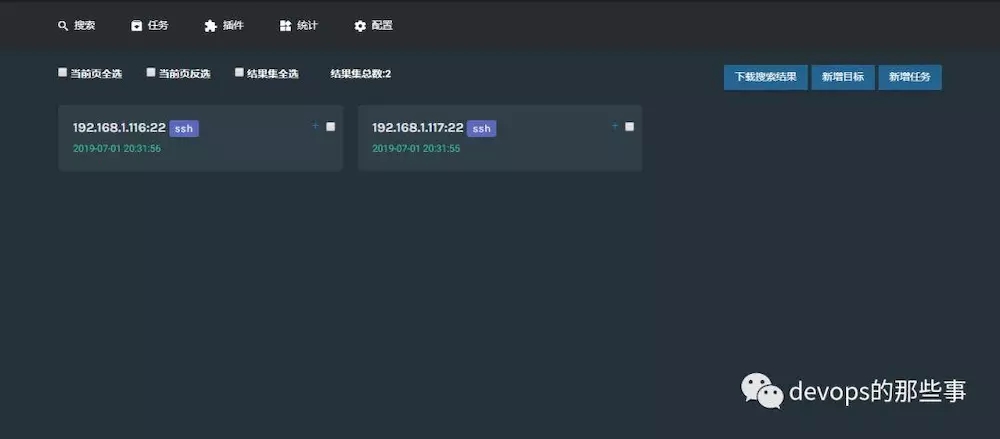

结果如下(我的测试环境俩个虚拟机):

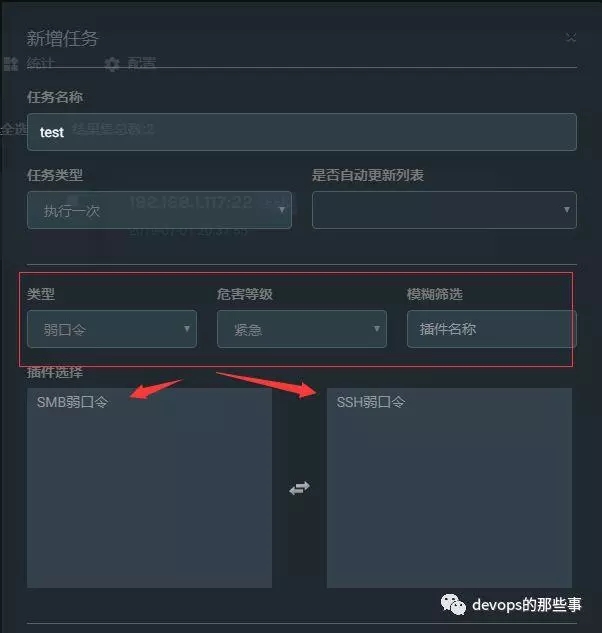

然后我们勾选结果集全选,接着新增任务:

然后依次来选

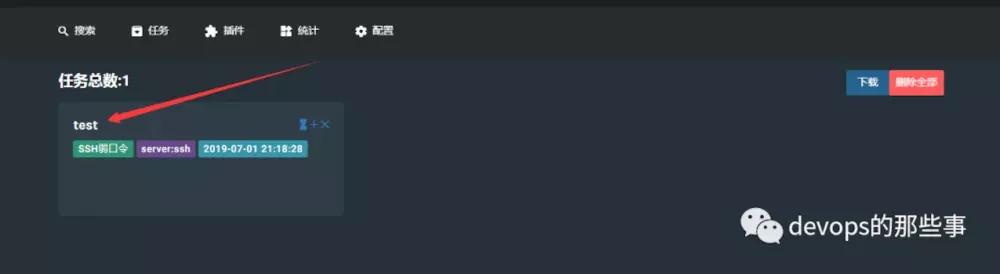

然后保存执行,产生了个任务

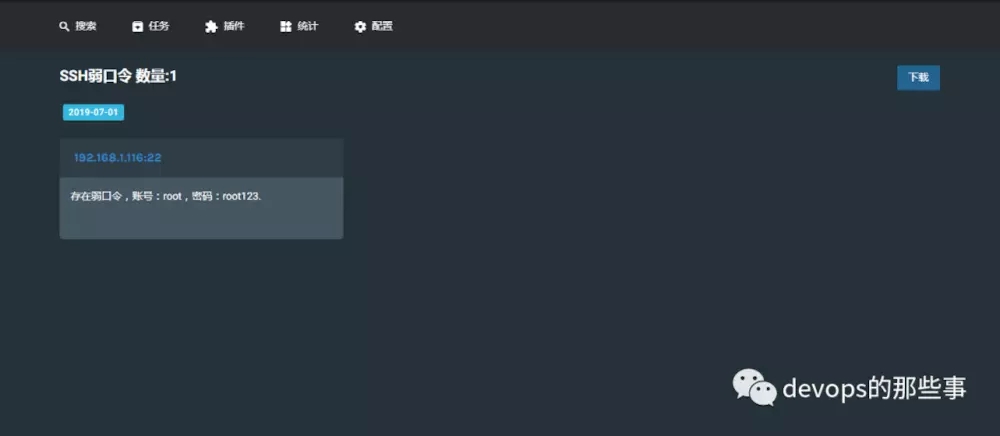

然后稍等一会,等小漏洞变成实心的。我们点击任务名称就会发现直接把你的弱口令爆破出来了!

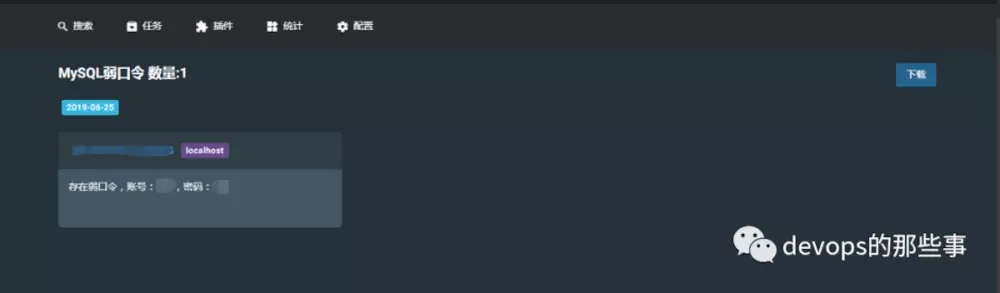

同样的方法我们输入server:mysql,然后选择mysql弱口令

根据你的机器性能,可能会计算些许时间然后就会被撞开root密码。

那么它还能扫描那些漏洞呢?这就要归功于他的插件了,部分插件列表如上,目前共计71个模块可供渗透测试,并且可以自定义模块和测试脚本牛X吧!测试完了还有各种统计报表哦!可以一次性收集信息,也可以定期扫描!

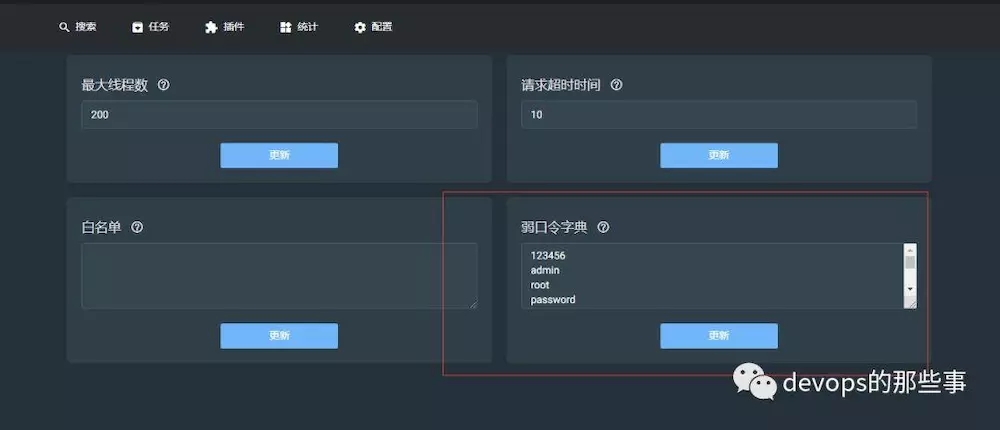

那么聪明的同学一定会问,他是根据什么来破解密码的呢?哈哈,就是这里啦!

没错!这就是弱口令字典!但是初始值只有几十个!波哥怎么可能光给大家发枪不给子弹呢?波哥早就给你们准备好了1万个弱口令字典啦!只要复制粘贴进去,然后点击更新就可以啦!

如果你们觉得波哥的推荐对你们有帮助的话希望能帮忙转发分享,也不枉我半夜码字呕心整理了!

公众号回复:漏洞扫描

获取工具一键安装命令及1万弱口令字典!

关注微信公众号,获得更多实用工具及学习资料!