一. 教材《网络攻防技术》第九章和第十章的学习

1.第九章学习

1.1恶意代码基本知识

- 恶意代码定义:

恶意代码(Unwanted Code)是指没有作用却会带来危险的代码,一个最安全的定义是把所有不必要的代码都看作是恶意的,不必要代码比恶意代码具有更宽泛的含义,包括所有可能与某个组织安全策略相冲突的软件。恶意代码的类型可分为:计算机病毒、蠕虫、恶意移动代码、后门、特洛伊木马、僵尸网络、内核套件。

- 计算机病毒:

计算机病毒是一个程序,一段可执行码。就像生物病毒一样,计算机病毒有独特的复制能力。计算机病毒可以很快地蔓延,又常常难以根除。它们能把自身附着在各种类型的文件上。当文件被复制或从一个用户传送到另一个用户时,它们就随同文件一起蔓延开来。除复制能力外,某些计算机病毒还有其它一些共同特性:一个被污染的程序能够传送病毒载体。当你看到病毒载体似乎 仅仅表现在文字和图象上时,它们可能也已毁坏了文件、再格式化了你的硬盘驱动或引发了其它类型的灾害。若是病毒并不寄生于一个污染程序,它仍然能通过占据存贮空间给你带来麻烦,并降低你的计算机的全部性能。

计算机病毒的基本特性:感染性、潜伏性、可触发性、破坏性、衍生性。

- 网络蠕虫:

蠕虫病毒是一种常见的计算机病毒。它是利用网络进行复制和传播,传染途径是通过网络和电子邮件。最初的蠕虫病毒定义是因为在DOS环境下,病毒发作时会在屏幕上出现一条类似虫子的东西,胡乱吞吃屏幕上的字母并将其改形。

网络蠕虫的组成结构可分为:弹头、传播引擎、目标选择算法和扫描引擎、有效载荷。

- 后门和木马:

后门程序一般是指那些绕过安全性控制而获取对程序或系统访问权的程序方法。在软件的开发阶段,程序员常常会在软件内创建后门程序以便可以修改程序设计中的缺陷。但是,如果这些后门被其他人知道,或是在发布软件之前没有删除后门程序,那么它就成了安全风险,容易被黑客当成漏洞进行攻击。 后门程序又称特洛依木马,其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作。后门程序和电脑病毒最大的差别,在于后门程序不一定有自我复制的动作,也就是后门程序不一定会“感染”其它电脑。 后门是一种登录系统的方法,它不仅绕过系统已有的安全设置,而且还能挫败系统上各种增强的安全设置。

- 僵尸程序和僵尸网络:

僵尸网络 Botnet 是指采用一种或多种传播手段,将大量主机感染bot程序(僵尸程序)病毒,从而在控制者和被感染主机之间所形成的一个可一对多控制的网络。 攻击者通过各种途径传播僵尸程序感染互联网上的大量主机,而被感染的主机将通过一个控制信道接收攻击者的指令,组成一个僵尸网络。之所以用僵尸网络这个名字,是为了更形象地让人们认识到这类危害的特点:众多的计算机在不知不觉中如同中国古老传说中的僵尸群一样被人驱赶和指挥着,成为被人利用的一种工具。

1.2 恶意代码分析方法

恶意代码分析的技术方法主要包括静态分析和动态分析两大类。静态分析的方法有反病毒软件扫描、二进制结构分析、反汇编反编译、代码结构与逻辑分析等方法;动态分析的方法有系统动态行为监控、网络协议栈监控、沙箱技术、动态调试技术等。

恶意代码静态分析技术包括:反病毒软件扫描、文字格式识别、字符串提取分析、二进制结构分析、反汇编、反编译、代码结构与逻辑分析、加壳识别和代码脱壳。

恶意代码动态分析技术包括:快照对比、系统动态行为监控、网路协议栈监控、沙箱、动态调试。

2.第十章学习

2.1 缓冲区溢出概念

缓冲区溢出是指当计算机向缓冲区内填充数据位数时,超过了缓冲区本身的容量,溢出的数据覆盖在合法数据上,理想的情况是程序检查数据长度并不允许输入超过缓冲区长度的字符,但是绝大多数程序都会假设数据长度总是与所分配的储存空间相匹配,这就为缓冲区溢出埋下隐患.操作系统所使用的缓冲区 又被称为"堆栈". 在各个操作进程之间,指令会被临时储存在"堆栈"当中,"堆栈"也会出现缓冲区溢出。

2.2 Linux平台上的栈溢出与Shellcode

Linux平台栈溢出攻击技术按照攻击数据的构造方式不同可以分为:NSR、RNS和RS三种模式。

2.3 缓冲区溢出攻击的防御技术

解决缓冲区溢出的方法可以分为尝试杜绝溢出的防御技术、允许溢出但不让程序改变执行流程的防御技术、无法让攻击代码执行的防御技术。

二.Kali视频学习

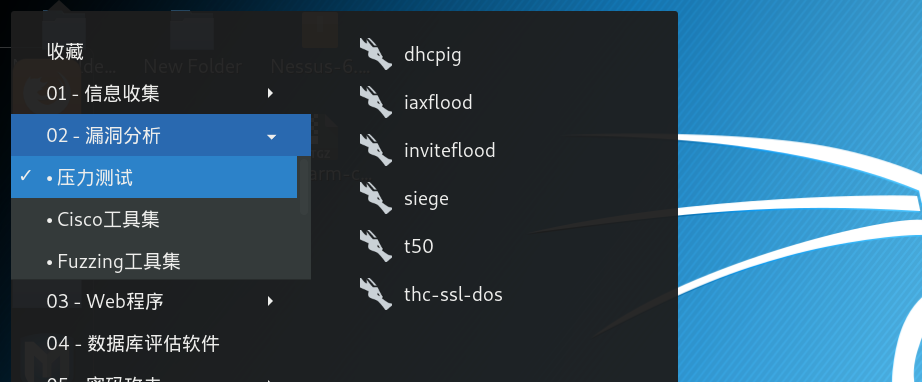

36.Kali压力测试工具

压力测试通过确定一个系统的瓶颈或者不能接受的性能点,来获得系统能够提供的最大的服务级别的测试。通俗地讲,压力测试是为了测试应用程序的性能会变得不可接受。

Kali下压力测试工具包含VoIP压力测试、Web压力测试、网络压力测试及无线压力测试。

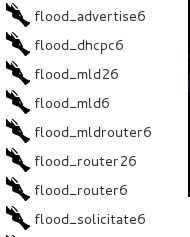

Voip压力测试工具

包括iaxflood和inviteflood

web压力测试工具

THC-SSL-DOS

借助THC-SSL-DOS攻击工具,任何人都可以把提供SSL安全连接的网站攻击下线,这种攻击方法称为SSL拒绝服务攻击(SSL-DOS)。

德国黑客组织发布THC SSL DOS,利用SSL中已知的弱点,迅速耗费服务器资源,与传统DDoS工具不同的是,它不需要任何带宽,只需要一台执行单一攻击的电脑。

漏洞存在于协议的renegotiation过程中,renegotiation被用于浏览器到服务器之间的验证。

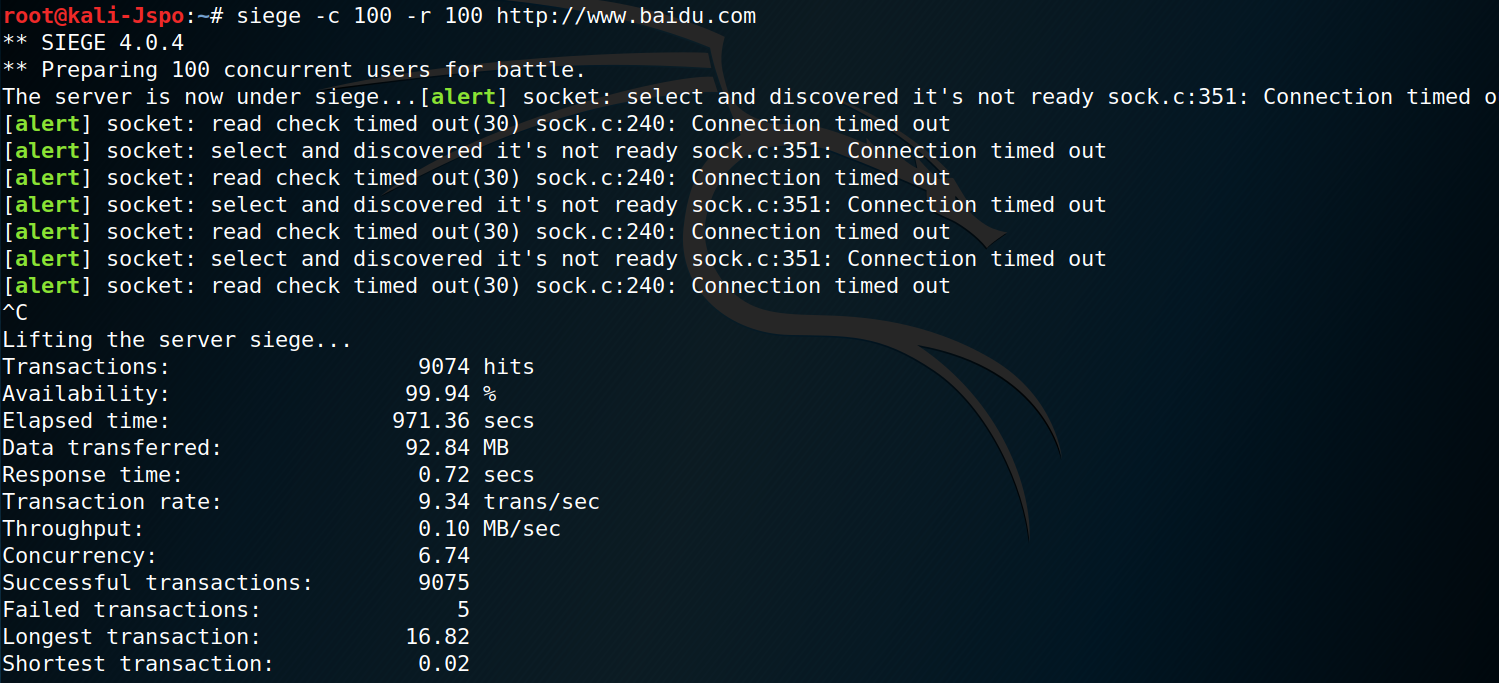

网络压力测试工具

dhcpig :耗尽DHCP资源池的压力测试。ipv6攻击工具包

Inundator

IDS/IPS/WAF 压力测试工具Macof

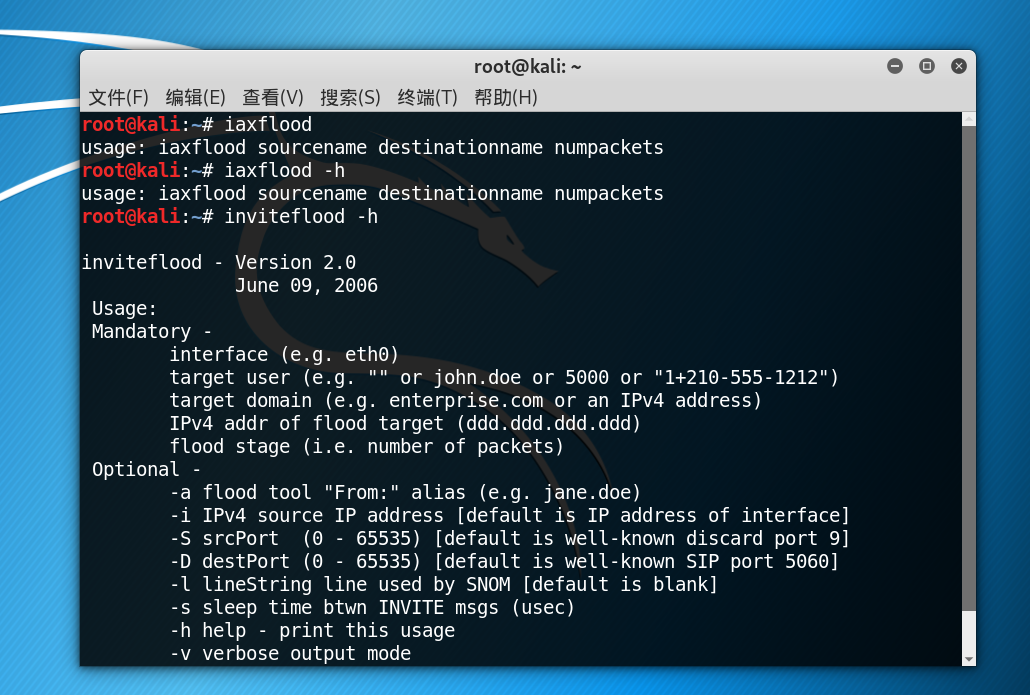

可做泛洪攻击Siege

Siege是一个压力测试和评测工具,设计用于Web开发,评估应用在压力下的承受能力,可以根据配置对一个Web站点进行多用户的并发访问,记录每个用户所有请求过程的响应时间,并在一定数量的并发访问下重复进行。

T50压力测试

功能强大,且具有独特的数据包注入工具,T50支持 nix系统,可进行多种协议数据包注入,实际上支持15种协议。无线压力测试

包括MDK3和Reaver

37.Kali数字取证工具

数字取证技术将计算机调查和分析技术应用于潜在的、有法律效力的电子证据的确定与获取,同样他们都是针对黑客和入侵的,目的都是保障网络安全。

- PDF取证工具

pdf-parser和peepdf

peepdf是一个使用python编写的PDF文件分析工具,它可以检测到恶意的PDF文件。其设计目标是为安全研究人员提供PDF分析中可能用到的所有组件。

反数字取证chkrootkit

Linux系统下查找rootkit后门工具。判断系统是否被植入Rootkit的利器。内存取证工具

Volatility是开源的Windows、Linux、Mac、Android的内存取证分析工具,由python编写成,命令行操作,支持各种操作系统。取证分析工具binwalk

Binwalk是一个固件的分析工具,旨在协助研究人员对固件分析,提取及逆向工程。简单易用,完全自动化脚本,并通过自定义签名,提取规则和插件模块,更重要的一点是可以轻松扩展。

借助binwalk中的一个很强大的功能——提取文件(压缩包)中的隐藏文件(或内容文件)。亦可分析文件格式。

分析压缩包 binwalk *.zip

38.Kali报告工具与系统服务

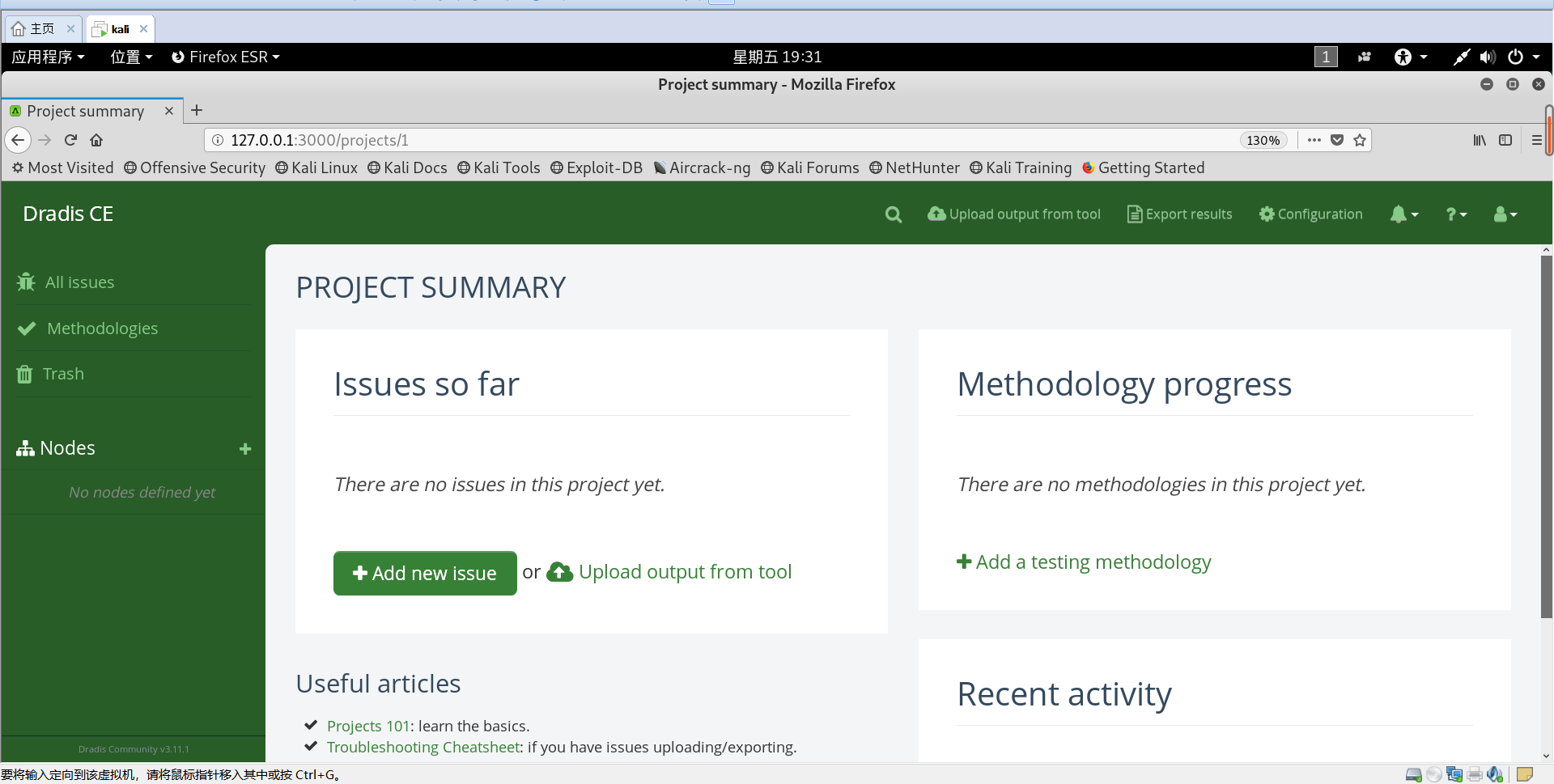

1.Dradis是一个独立的web应用程序,它会自动在浏览器中打开https://127.0.0.1:3000。设置密码,使用任何登录名即可进入Dradis框架进行使用。

2.媒体捕捉工具包括Cutycapt(将网页内容截成图片保存)和Recordmydesktop(屏幕录像工具)。

3.证据管理:Maltego

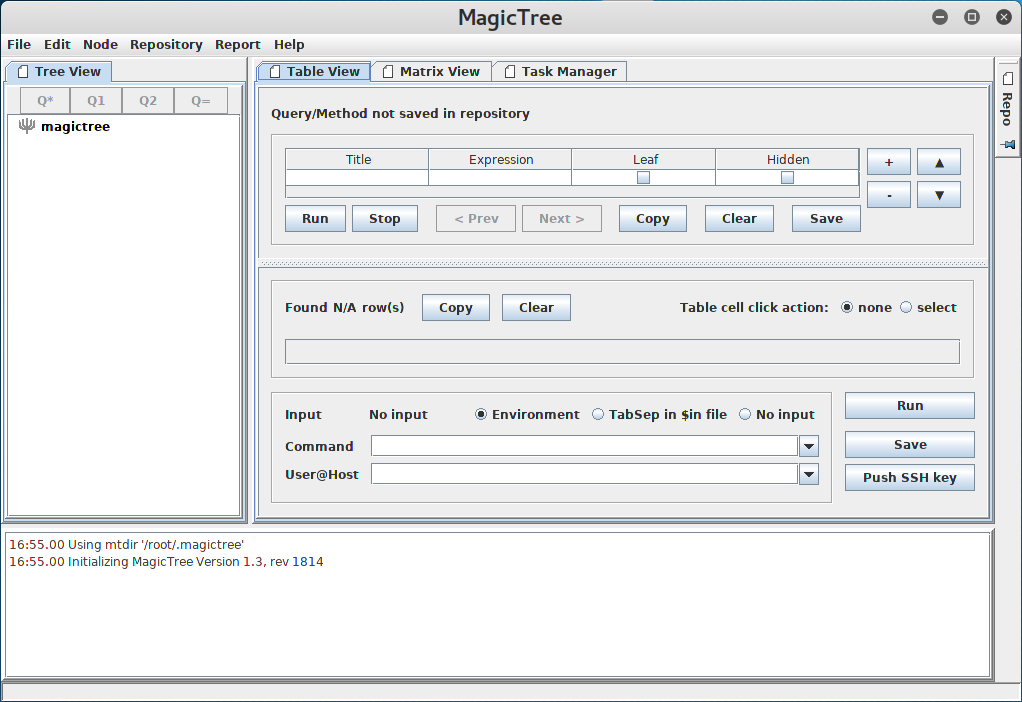

4.MagicTree可以帮助攻击者进行数据合并、查询、外部命令执行(如直接调用nmap,将扫描结果直接导入tree中)和报告生成,所有数据都会以树形结构存储。

5.Truectypt:免费开源的加密软件,同时支持Windows,OS,Linux等操作系统。

6.系统服务目录主要是方便我们及时启动或关闭某些服务,命令行输入service 服务名 start和service 服务名 stop可以达到相同效果。