无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确你的成功率就越高

本文采用系统版本探测插件2.0

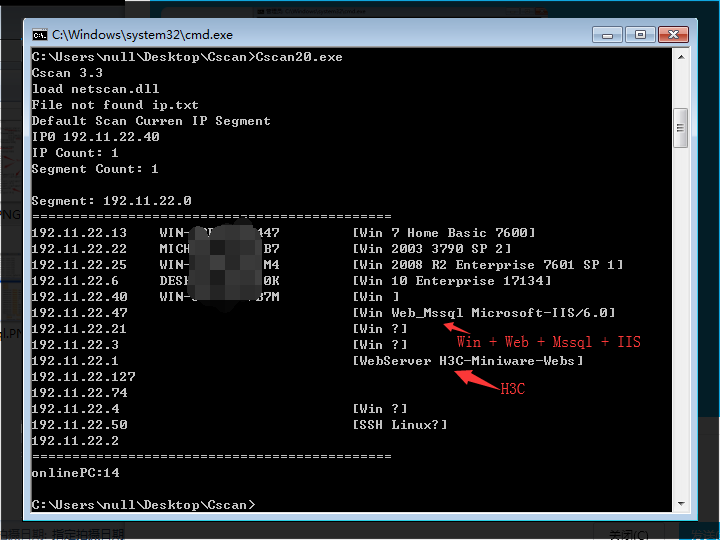

通过多种方式探测远程主机系统版本以及开放服务(如图本地内网扫描)机器少效果不是很明显,我们看实战吧

某大型内网实战

扫描600个C段,由于IP限制等原因,当前主机并不能完全访问到任意C段所有主机

甚至有一大半网段从这一台机器过不去,这仅是扫描C段而已,要扫B段就更大了。

这种情况下你说用 Nmap或MSF一个C段一个C段的扫???一周都未必能扫描完

如此低下的工作效率仅适于小型内网渗透,一两小时能完成的事要花一周??

何况你还要检测其它被控机器可访问哪些机器,一台花一周10台不得花两三月?

当然你们10几或几十个人渗透一个目标的话当我没说,人多好啊,人多可以慢慢扫得结果会更全面

漏洞是有时效性的大家要明白,假设你有445溢出的洞,由于你2周后才扫描到某台机器开放445

那时目标已经打了补丁,你扫描到开放445有毛用,或者他没打补丁,但安装了杀软,杀软防了

我们可以把相关信息全扫出来,再根据手上EXP按高危及成功率决定先通过哪个漏洞先使用

快速拿下内网已有漏洞机器,即使日后打了补丁,通过获取相关帐密再次扫描其它机器拓展权限比

比方说在获取10台机器的Windows密码,你不懂用这些密码去尝试其它机器?

获取到FTP密码、相关数据库密码等等都是同理,这些就是打补丁后拓展的关键。

结果

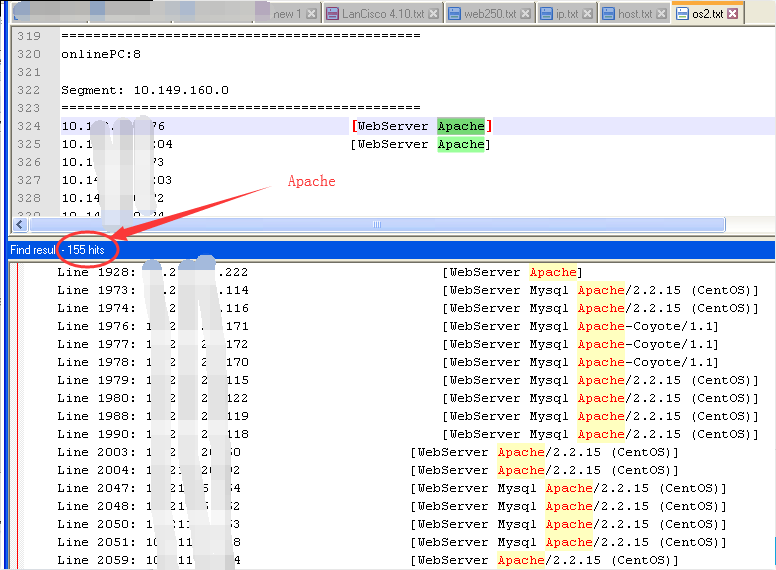

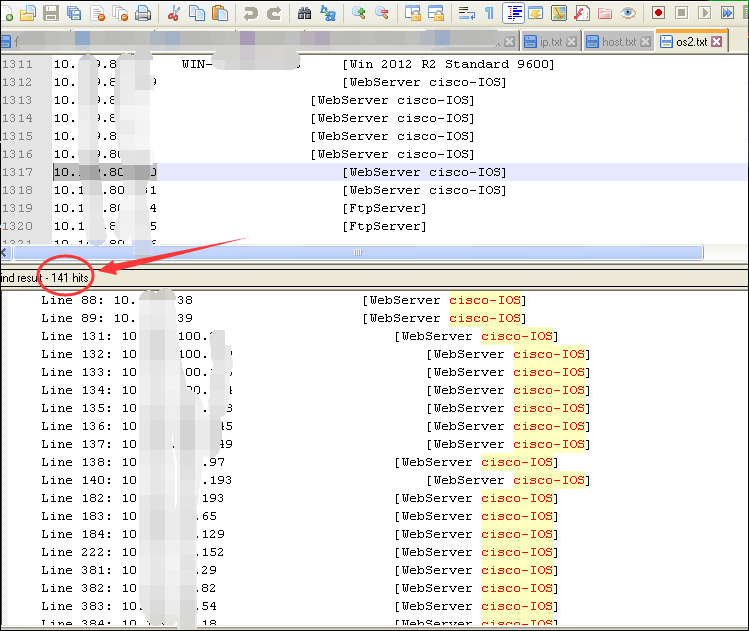

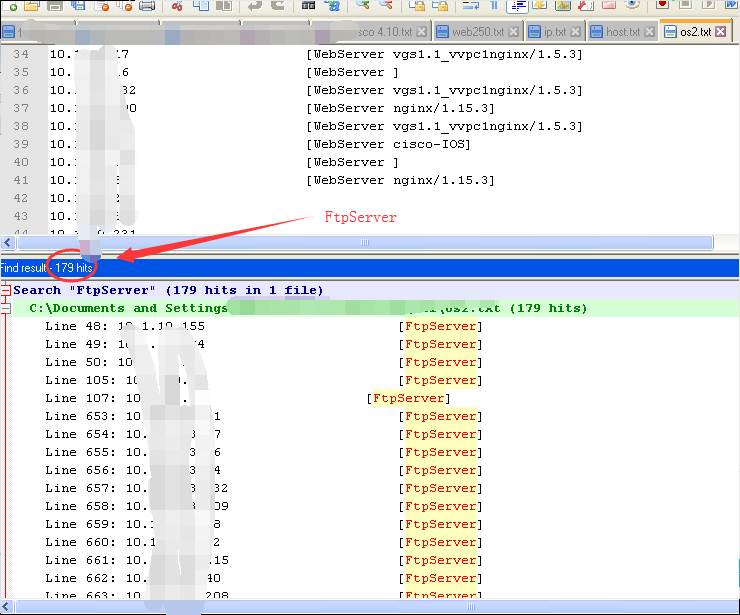

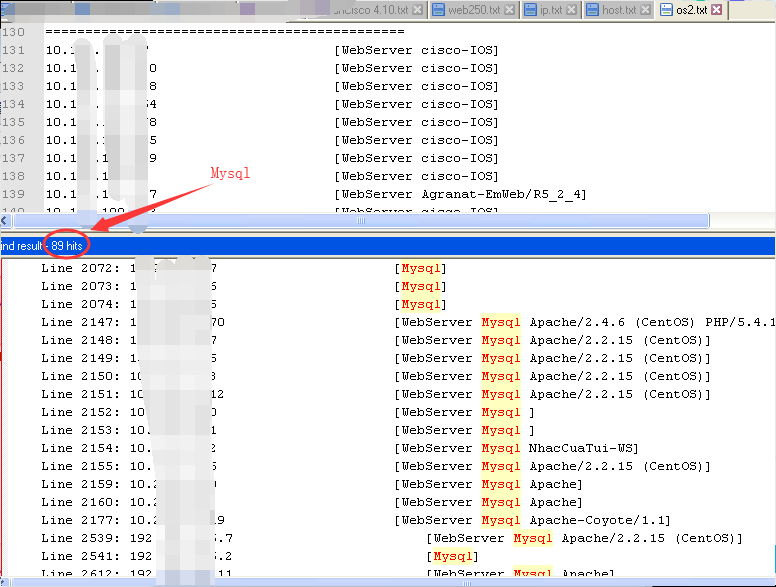

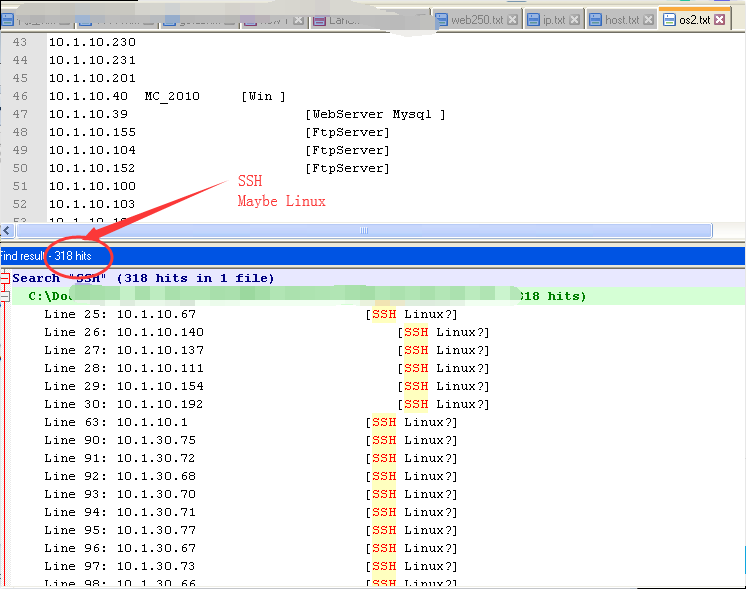

由于OSscan2插件探测回来的部分很多,Notepad++直接搜索关键字即可

1.扫出内网中含Apahce服务器155台(Apache主程序或模块漏洞网上找来打它)

2.扫出通过Banner探测Cisco路由141台(这么多密码爆破或者EXP打它)

3.扫出内网开放FTP服务器179台(更好了上FTP密码爆破插件,如果已有部分帐密更好,这么多总比你手工尝试密码快)

通过FTP插件爆破获取到FTP密码60台,你们说有用吗?先不说FTP里有没想要数据,但内网数据传输跳板至少能用吧

4.扫出内网Mysql数据库服务器89台,(上Mysql密码插件同FTP爆破)

5.扫出内网Oracle数据库和Web服务器41台,(上Oracle密码爆破啊,插件晚点公开)

6.扫出开放SSH服务318台,(这么多上SSH密码爆破啊)

7.当前在线Win主机549台,(不用说了吧MS17-010先扫一波)

插件下载: