问题现象:

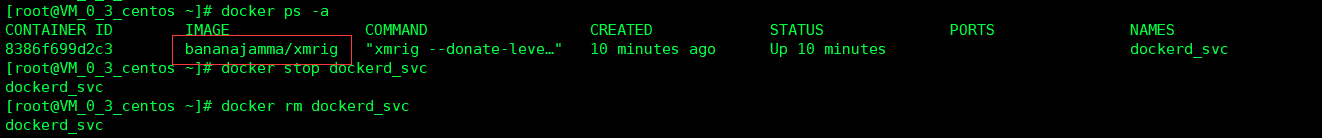

docker会自动下载陌生的docker镜像并自动运行,手动删除容器与镜像但是过一会又会被服务器自动下载和运行:

排查步骤

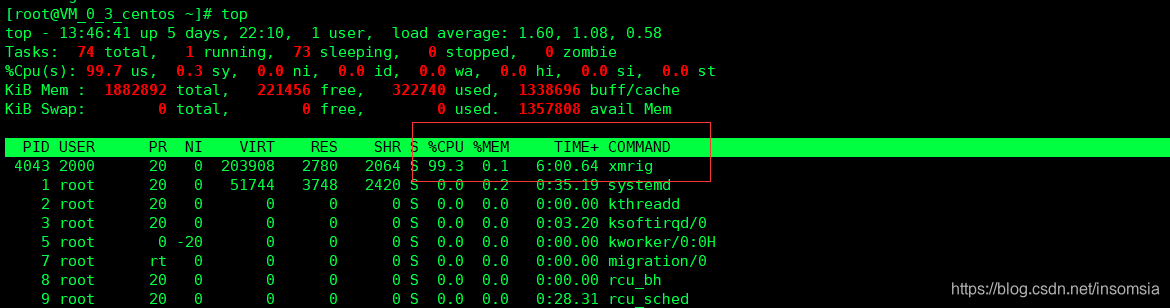

使用top指令查看服务器资源占用率:

就这个陌生容器的进程,cpu使用率居然高达99.3%。

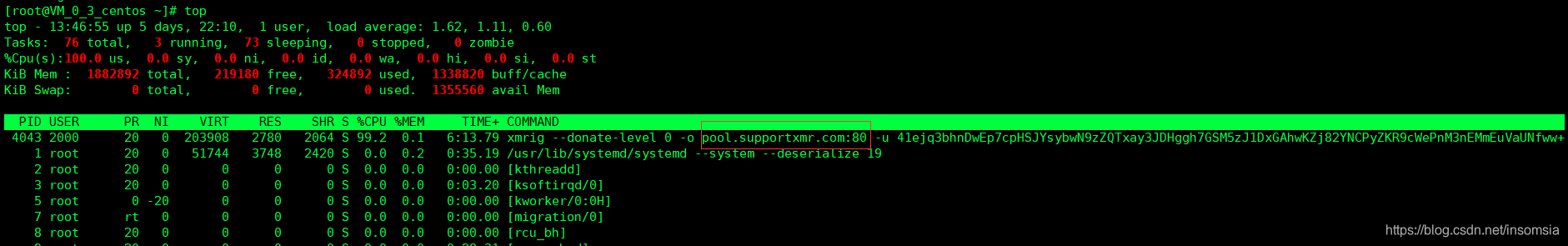

按下c,显示进程详细信息:

发现有个链接:http://pool.supportxmr.com/,在网页上访问看看

在线挖矿池?好吧,这是被挖矿木马入侵了吗,一脸懵逼,话说自己最近也没做什么啊“违规操作”。

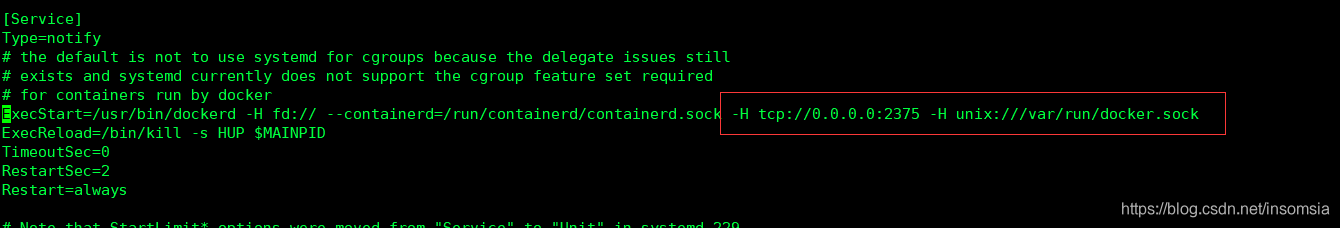

在网上百度了下xmrig,有篇文章刚好说到了我服务器被入侵的原因,大致就是/usr/lib/systemd/system/docker.service这个文件下配置不当导致的,链接给贴上:https://www.cnblogs.com/smlile-you-me/p/7524406.html

问题所在就是红框框起来的地方,原文解释如下:-H tcp://0.0.0.0:2375 是说你希望通过 2375/tcp 来操控你的 Docker 引擎,但是如果你没有加 --tlsverify 类的配置,就表明你的意图是允许任何人来操控你的 Docker 引擎,这是极其危险的。

至于我为什么会加上红框中的配置,还是之前为了在maven打包镜像推送到服务器的,也是百度到的办法,没想到结果就出了篓子,郁闷~

其实这里有两种解决方法:

第一种如果你用不上2375端口了,不用maven打包镜像推送到服务器了,把红框中的内容删了就行了。

第二种,如果还需用到的话,就需要配置TLS了。关于如何配置也放个链接:https://www.jianshu.com/p/ed2a754c45cd。

解决了配置文件的问题之后,则需要重新加载并重启docker服务:

systemctl daemon-reload && systemctl restart docker

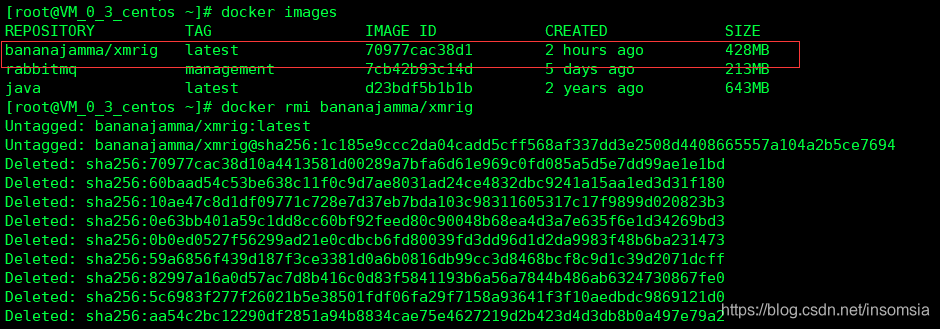

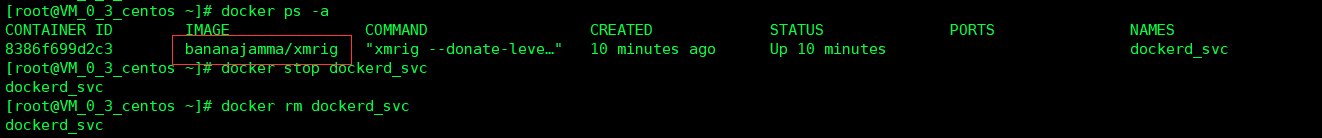

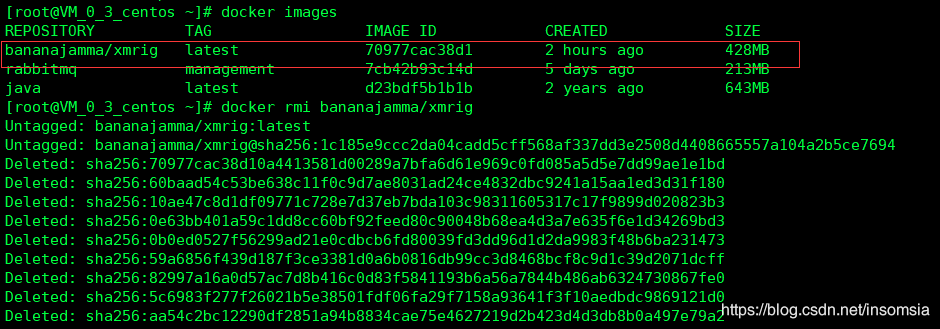

然后删除正在运行的xmrig容器与镜像:

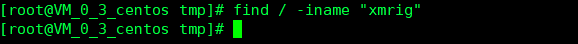

最后再看下有xmrig还有没有宿主文件存在,有的话也一并删除了,当然我这里没找到。

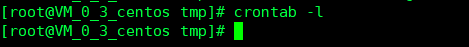

定时任务也检查下,emmmm,我这里也没有。如果有的话,可用crontab -e来删除取消掉。

做完这些就可以先告一段落了,之后可以再观察一段时间看看问题是否还会在出现,到时候如果还是有问题的话再更新~~~~