0x00:SMB 简介

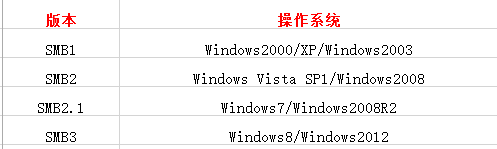

SMB 是 Server Message Block 的缩写,现在改名为 CIFS,是 Common internet File System 的缩写。主要用于网络上的计算机共享文件,打印机,串行端口和通讯等。使用端口主要为 139 和 445,smb 不同版本对应了不同的操作系统,对应如下:

139 和 445 都是 smb 的端口,其区别在于 139 端口是基于 NetBIOS 协议的,而 445 端口是基于 TCP/IP 的,如果两个端口都支持的话,则 445 优先级高于 139.

0x01:nmap

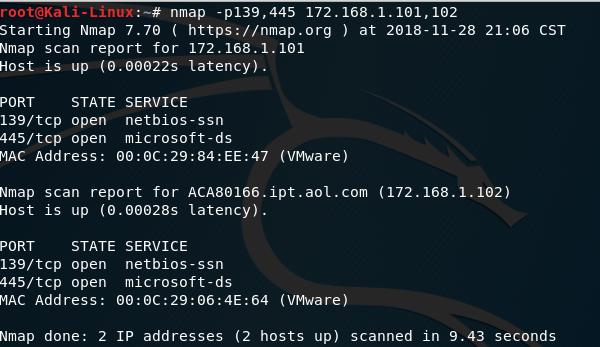

smb 扫描首先需要确定目标端口是否开放,也就是 139 和 445,以 win(ip 是 102)和 linux(ip 是 101)为例,扫描如下:

扫描结果 win 是开放的,linux 也是开放的,但在 linux 系统中是没有 smb 协议的,linux 上实现 smb 协议的 samba,samba 是 linux 中用来实现文件共享的一个开源软件,是 linux 中的 smb。如果 linux 运行了 samba,则 nmap 的结果就会显示 139 和 445 为开放状态。

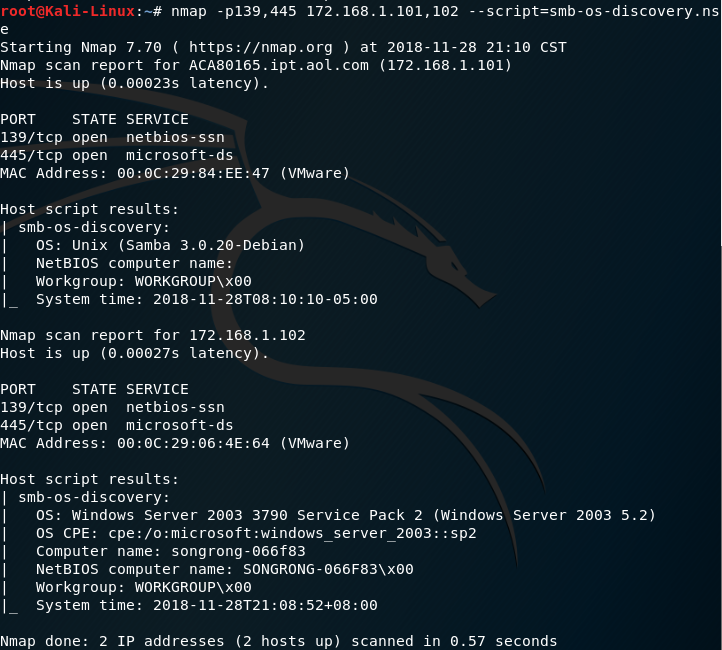

只扫描端口是粗略的进行的端口探测,当需要知道目标的操作系统是否为 win 时,可使用 nmap 的 smb-os-discovery 脚本,示例如下:

可以看到,smb-os-discovery 脚本不仅给出了端口的开放情况,也给出了系统类型。

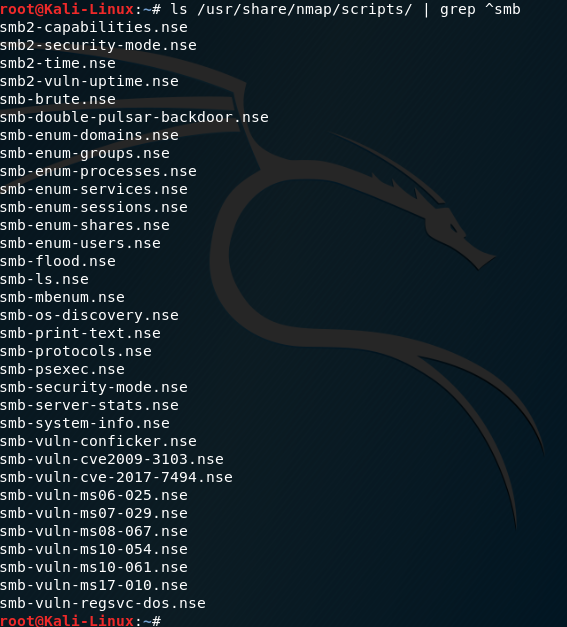

在确定了系统的端口为开放后,nmap 也提供了一个检测 smb 漏洞的脚本,kali 中其目录在 usr/share/nmap/scriptas/,如下:

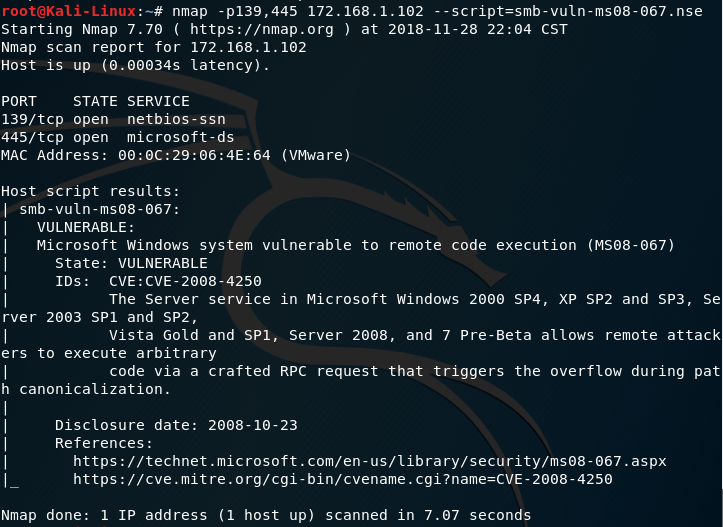

有很多关于 smb 的脚本,漏洞检测的也有很多,拿有名的 ms08-067 做示例吧,使用 smb-vuln-ms08-067 如下:

检测结果是存在的,很多脚本可以查看 nse 文件的代码,里面有详细的脚本功能说明以及使用方法。

0x02:nbtscan

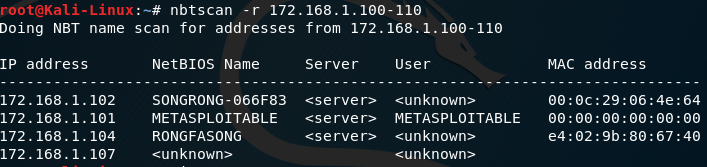

nbtscan 是一个基于 netbios 的扫描工具,smb 也是基于 netbios,所以可以使用 nbtscan 进行 smb 扫描,nbtscan 只能用于局域网扫描,但在局域网中可以跨网段扫描,很多大公司的网络会分很多个网段,这时候 nbtscan 就很有用。其通过 r 参数来指定目标地址,示例如下:

0x03:enum4linux

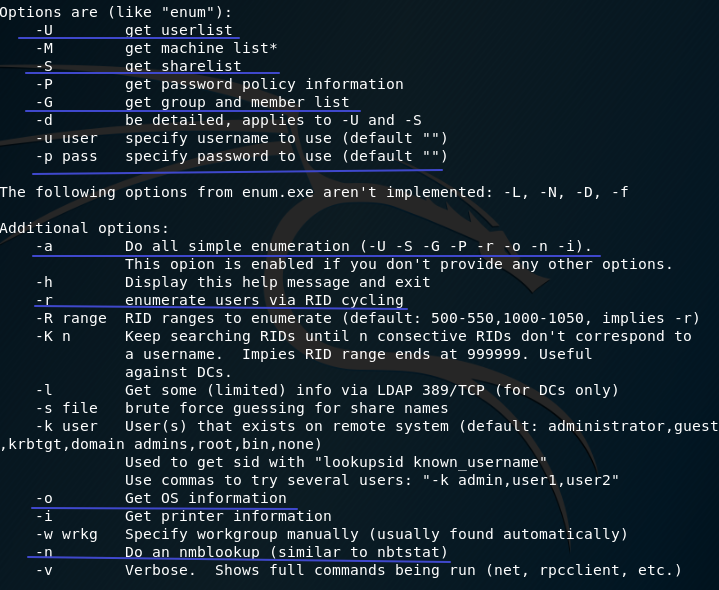

enum4linux 是一个利用 smb 来枚举 win 系统信息的,这个工具的优点在于枚举的信息较为详细,缺点就是单次只能扫一个主机。常用的参数是 a,代表枚举默认的信息,这些默认的信息包括用户列表、风险列表、组列表、用户密码、用户 RID、系统信息、打印信息等。各参数如下:

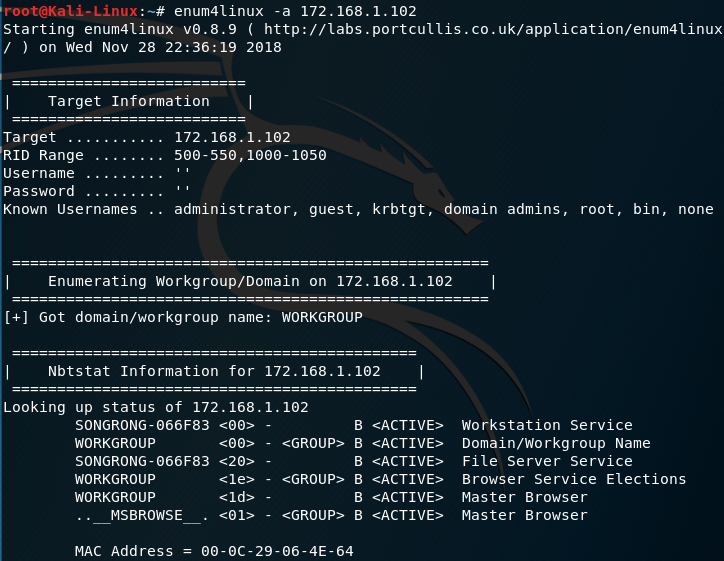

运行示例如下:

0x04:总结

smb 是最容易出现问题的一个协议,windows 做的越来越好,但是也避免不了一些问题,之前的勒索病毒中就利用到了 smb 协议。在 smb 发现中,广域网可以使用 nmap 脚本发现,局域网多个网段时可以使用 nbtscan,获取其详细信息时可以使用 enum4linux,nmap 中有很多 smb 不同漏洞的检测脚本,对搜集有很大的帮助。

公众号回复数字“8”领取CIS加固全套手册。

微 信:fageweiketang,朋友圈不定期干货分享,欢迎讨论。

公众号:发哥微课堂,专注于代码审计、WEB渗透、网络安全。