验证码自动识别

有的系统虽然在登录界面带了验证码,但是验证码功能薄弱,可以被工具识别,导致系统面临被爆破登录的风险。

点击F12打开开发者工具,查看前端源码,找到生成验证码的URL。

点击F12打开开发者工具,查看前端源码,找到生成验证码的URL。

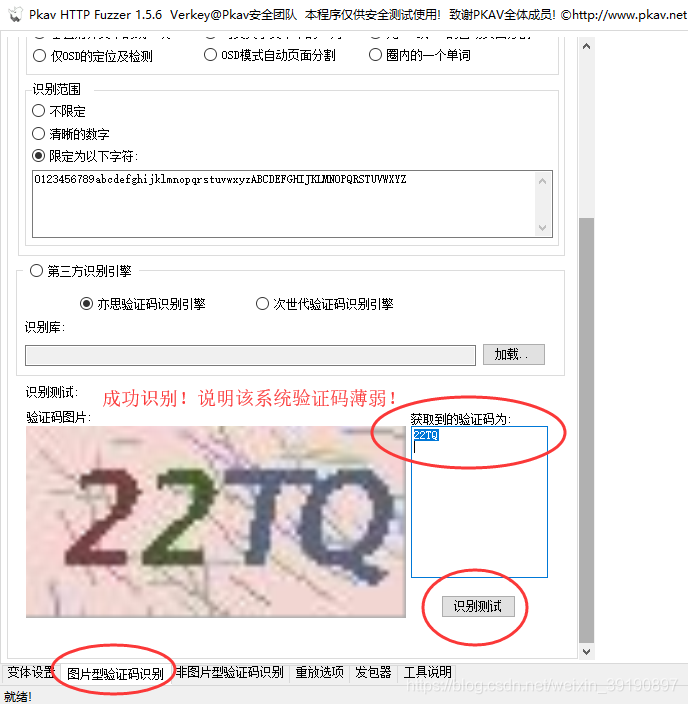

将URL输入搜索框,验证是否正确。

将URL输入搜索框,验证是否正确。

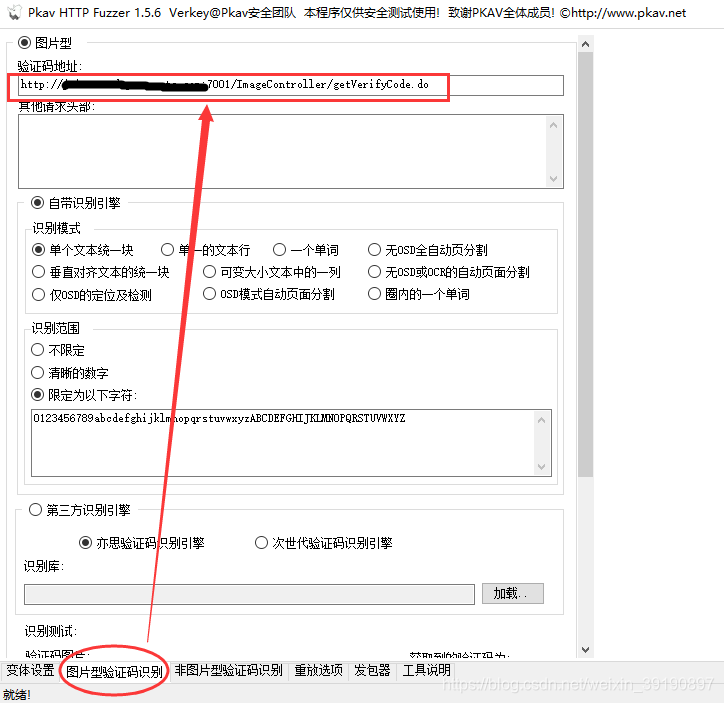

然后,打开工具PKAV HTTP FUzzer,开始尝试自动识别验证码。

建议对验证码进行干扰、变形处理!

验证码爆破登录

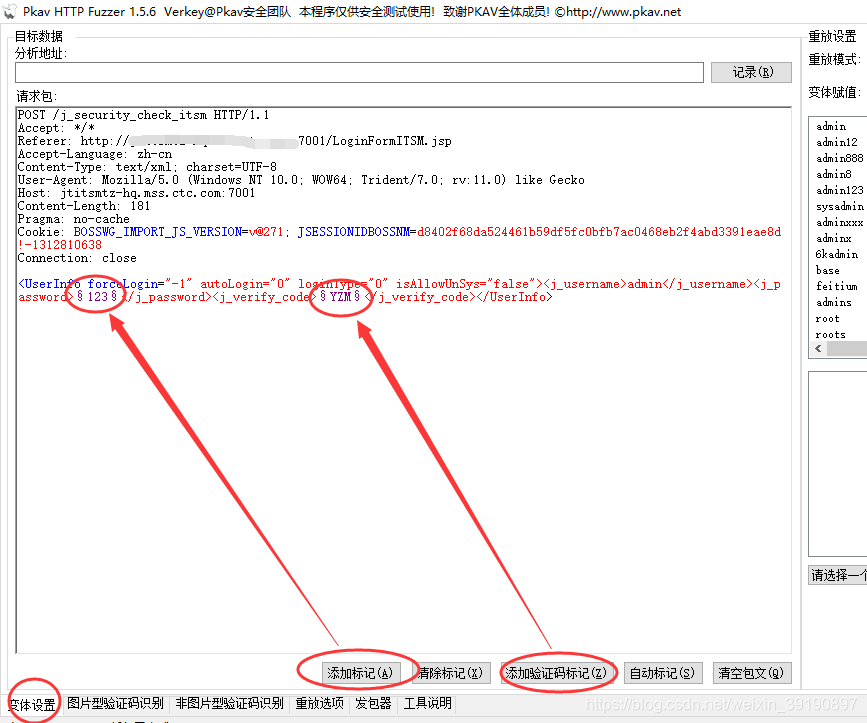

紧接上面的系统案例,接下来同样借助工具PKAV HTTP FUzzer,咱们进行带验证码登录页面的暴力破解。

(1)首先,使用Burp Suite抓包

(2)把数据包丢进PKAV工具,分别标记

(2)把数据包丢进PKAV工具,分别标记password、验证码(username事前知道了,即存在admin的用户,无需用字典猜测,故此处不用标记)。

(3)给标记的变量添加猜测字典。字典可选工具自带的,也可用专门的字典生成工具生成。

(3)给标记的变量添加猜测字典。字典可选工具自带的,也可用专门的字典生成工具生成。

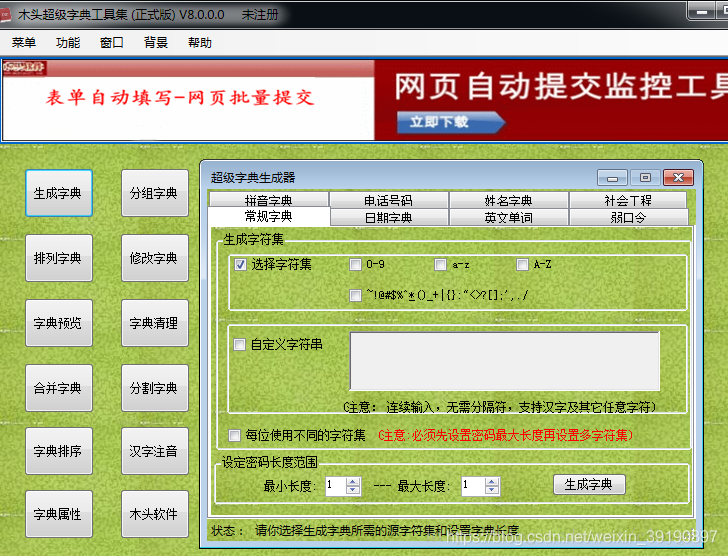

或者使用工具生成字典:

或者使用工具生成字典:

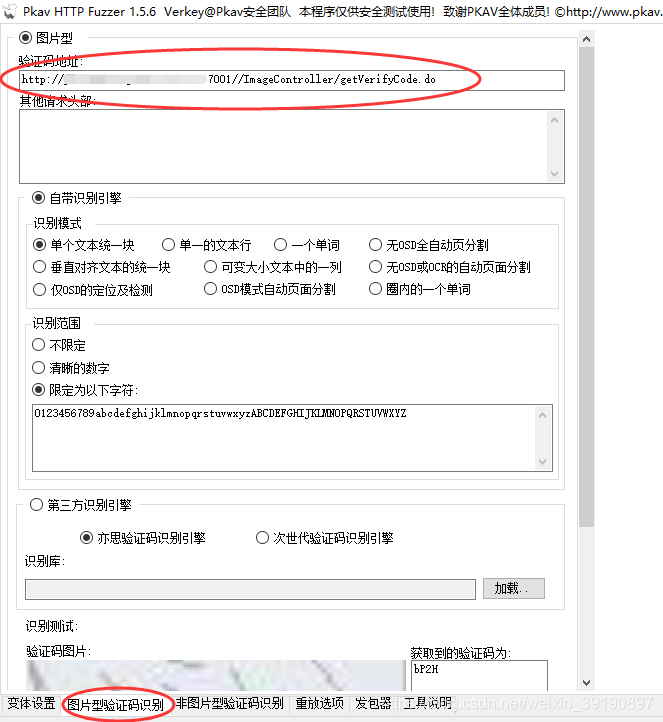

(4)添加验证码地址

在登录框找到验证码地址复制到工具,识别范围看情况,这里为数字+字母。

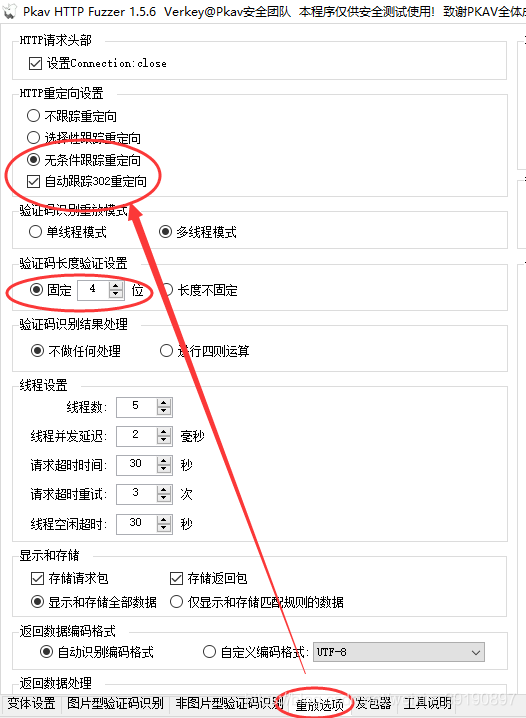

(5)设置参数

切换到重换选项卡设置相关参数,具体设置看情况而定。

(6)识别验证码测试

相关参数设置好之后,点击进行识别测试。

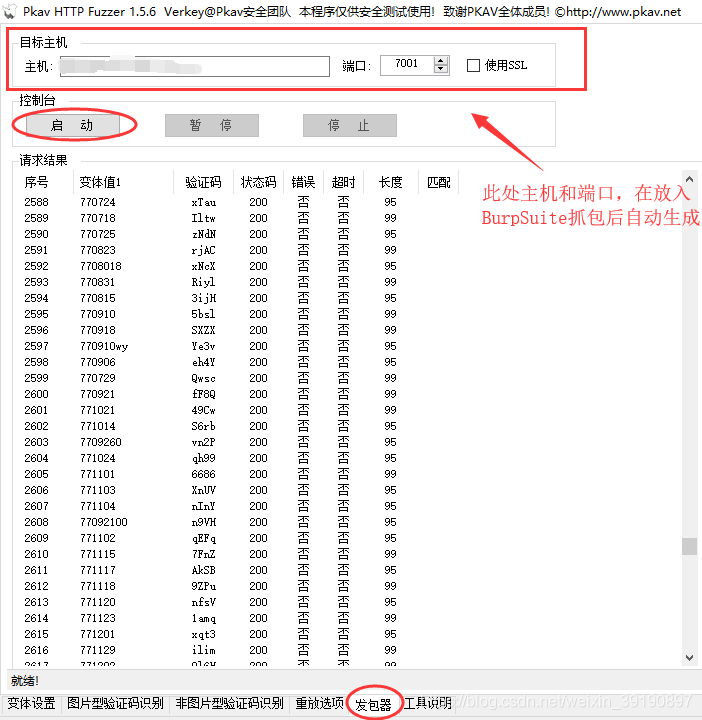

(7)开始爆破

接下来,耐心等待爆破结果。