sshd服务

1.sshd简介

sshd= secure shell

可以通过网络在主机中开机shell的服务

客户端软件

sshd

连接方式:

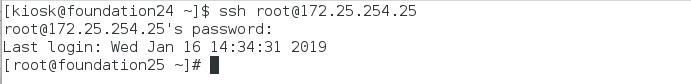

ssh username@ip ##文本模式的链接

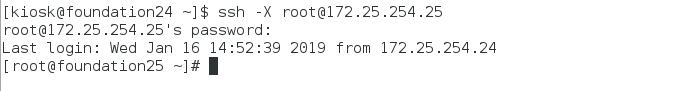

ssh -X username@ip ##可以在链接成功后开启图形

文本模式的连接

连接172.25.254.25后开启图形

注意:

第一次链接陌生主机是要建立认证文件

所以会询问是否建立,需要输入yes

在此链接此台主机时,因为已经生成~/.ssh/know_hosts文件所以不需要再次输入yes

远程复制

scp file root@ip:dir ##上传

scp root@ip:file dir ##下载

上传

下载

2.sshd的key认证

1)生成钥匙和锁

ssh-keygen

2)用新的锁加密

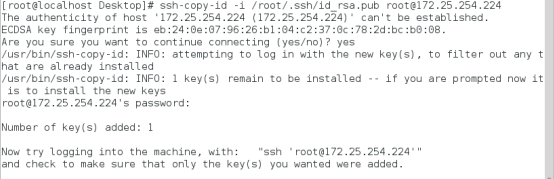

ssh-copy-id -i 加密文件 用户@主机ip

例:

ssh-copy-id -i /root/.ssh/id_rsa.pub [email protected] ###为此ip下的root用户上锁

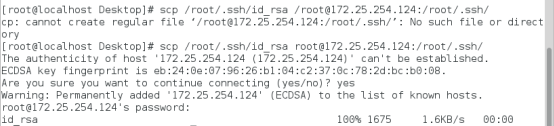

3)分发钥匙

scp /root/.ssh/id_rsa [email protected]:/root/ .ssh/

###将认证的钥匙发送给124主机的root用户放在/root/.ssh/ 文件夹

4)测试

在客户端主机中(172.25.254.124)

ssh [email protected] ###连接时不需要密码

3.sshd的安全设定

在/etc/ssh/sshd_config文件中,编辑以下命令可对安全设定改变

78 PermitEmptyPasswords yes|no ##是否允许用户通过登陆系统的密码做sshd的认证

48 PermitRootLogin yes|no ##是否允许root用户通过sshd服务的认证

52 Allowusers student westos ##设定用户白名单,白名单出现默认不在名单中的用户不能使用sshd

53 Denyusers westos ##设定用户黑名单,黑名单出现默认不在名单中的用户可以使用sshd

允许用户通过登陆系统的密码做sshd的认证

允许root用户通过sshd服务的认证

设置student和westos为白名单成员

设置westos为黑名单成员

4.添加sshd登陆信息

vim /etc/motd ###文件内容就是登陆后显示的信息

如下:

5.用户的登陆审计

1)

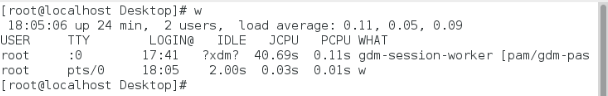

w ###查看正在使用当前系统的用户

-f ###查看使用来源

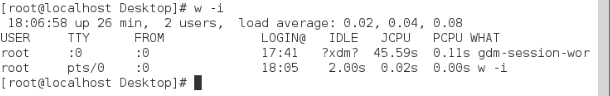

-i ###显示IP

查看正在使用当前系统的用户

查看使用来源

显示ip

/run/utmp ###此文件是查看来源文件,删除里面的内容后,再次查看则没有历史数据

2)

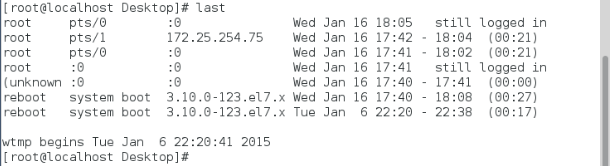

last ###查看使用过并退出的用户信息

查看使用过并退出的用户信息

/var/log/wtmp ###此文件是查看来源文件,删除里面的内容后,再次查看则没有历史数据

3)

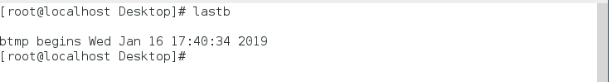

lastb ##查看试图登陆但没成功的用户

/var/log/btmp ###此文件是查看来源文件,删除里面的内容后,再次查看则没有历史数据