版权声明:没有注明参考链接,均为原创,如有侵权,请联系博主! https://blog.csdn.net/qq_29647709/article/details/84892582

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。

Docker安装(Ubuntu 16.04)

# Install pip

curl -s https://bootstrap.pypa.io/get-pip.py | python3

# Install the latest version docker

curl -s https://get.docker.com/ | sh

# Run docker service

service docker start

# Install docker compose

pip install docker-compose

环境部署

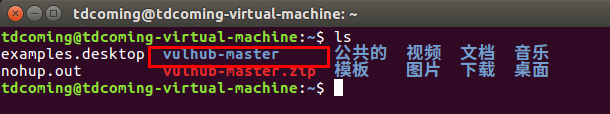

首先下载项目:

wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip

unzip vulhub-master.zip

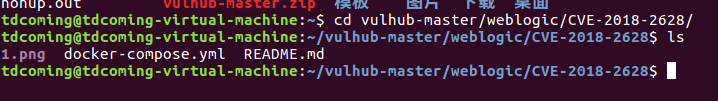

进入需要部署的系统环境:

cd vulhub-master/weblogic/CVE-2018-2628

下载启动环境

docker-compose build

docker-compose up -d

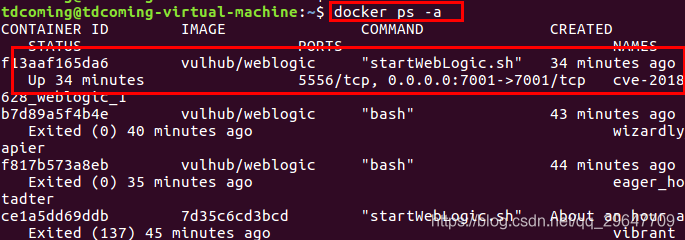

查看启动的虚拟机:

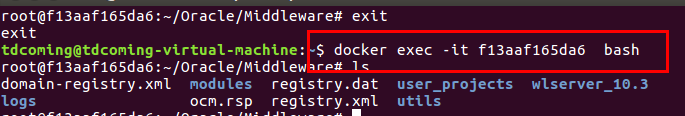

进入该虚拟服务器进行管理(可以进入进行相应的管理配置)

docker exec -it f13aaf165da6 bash

访问靶机环境(weblogic/CVE-2018-2628):

直接访问虚拟机就可以IP:192.168.1.15

http://192.168.1.15:7001/console/login/LoginForm.jsp

部署成功,很简单!

docker-compose logs | grep password可查看管理员密码,管理员用户名为weblogic

结束部署:

docker-compose down -v

参考链接:https://www.t00ls.net/thread-48879-1-1.html

项目地址:https://github.com/vulhub/vulhub

更多交流: