DNS域名解析的配置

正向解析

在服务端

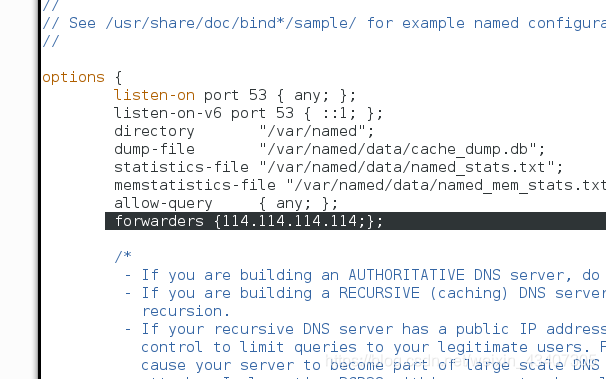

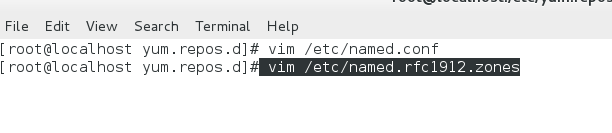

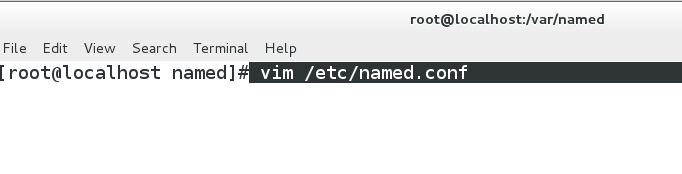

1.编辑named服务配置文件vim /etc/named.conf

删除指向114.114.114.114那行

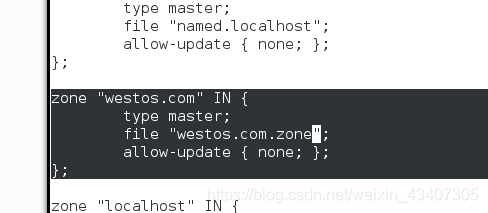

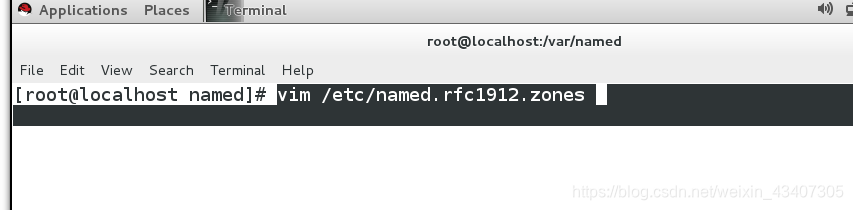

2.编辑配置文件vim /etc/named.rfc1912.zones 这个文件是/etc/named.conf的附属文件,因为把内容写到/etc/named.conf太长了

设置域名为westos.com 文件 为westos.com.zone

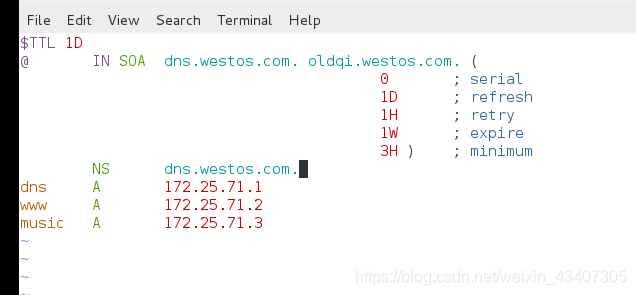

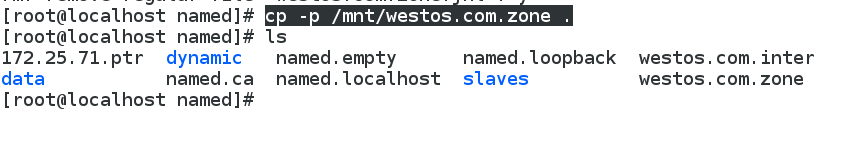

3.cp -p named.ocalhost westos.com.zone -p按权限拷贝 等于给westos.com.zone一个模板,便于编辑

写入解析时的答案

$TTL 1D 缓存一天

refresh 刷新时间

retry 测试

expire 过期时间

minimum 最小访问时间

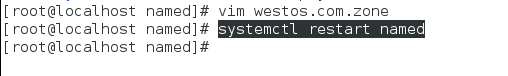

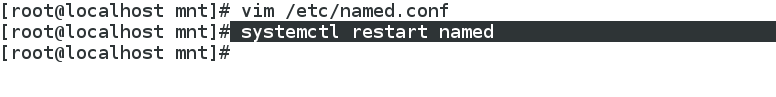

4.systemctl restart named 重新启动named服务

5.关闭服务端防火墙

在客户端

1.先关闭防火墙

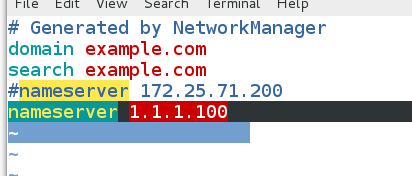

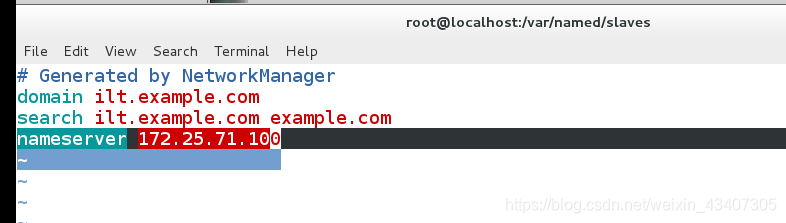

2.在编辑配置文件 vim /etc/resolv.conf

把dns指向改为服务端的ip

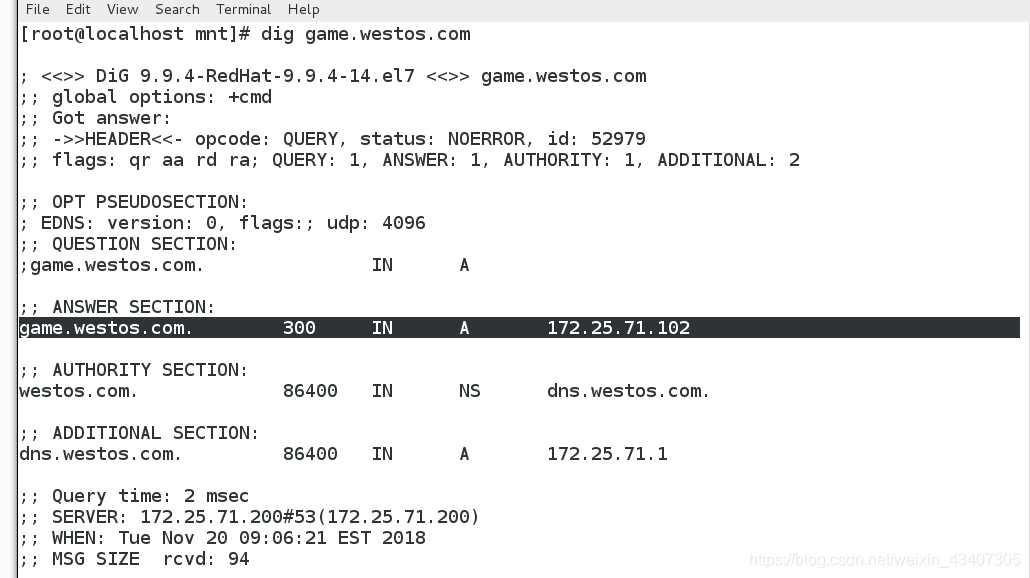

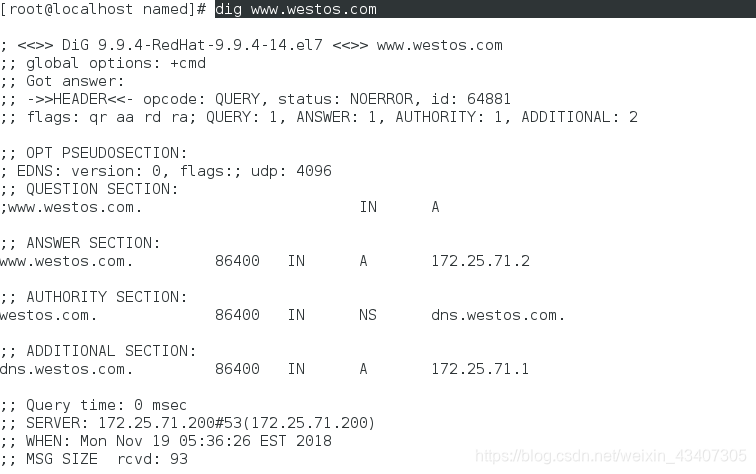

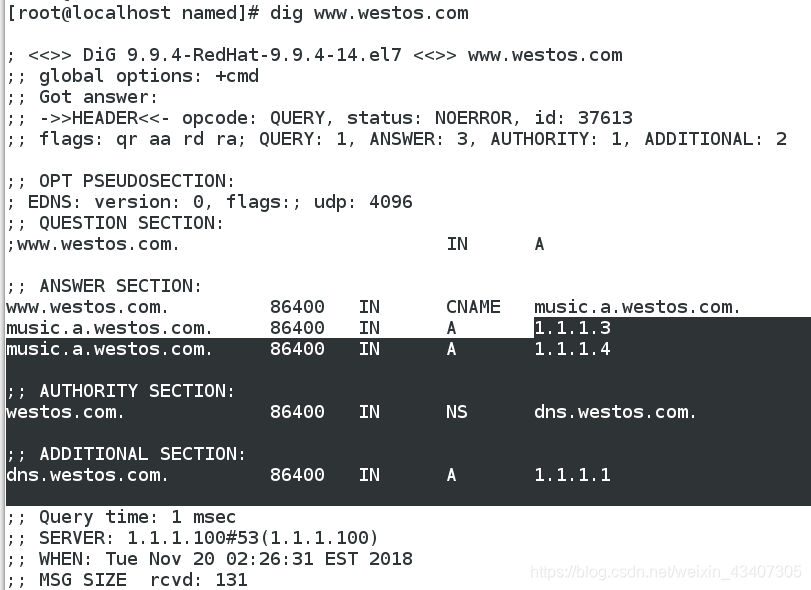

3.测试 ,dig www.westos.com 解析我们刚配置的解析文件

邮件 ,CNAME 解析

在服务端

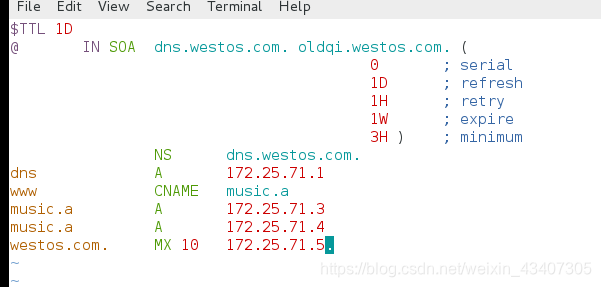

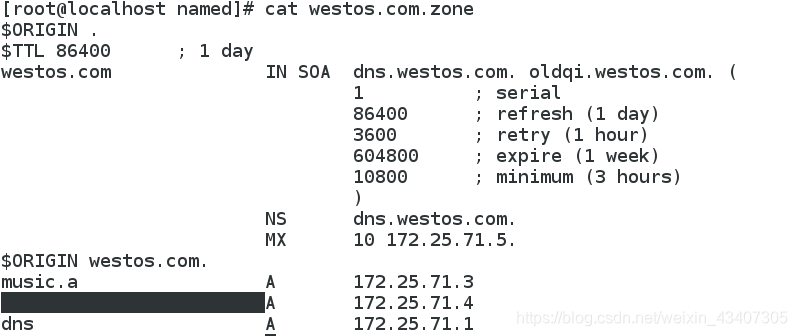

1.编辑我们刚才建立的westos.com.zone

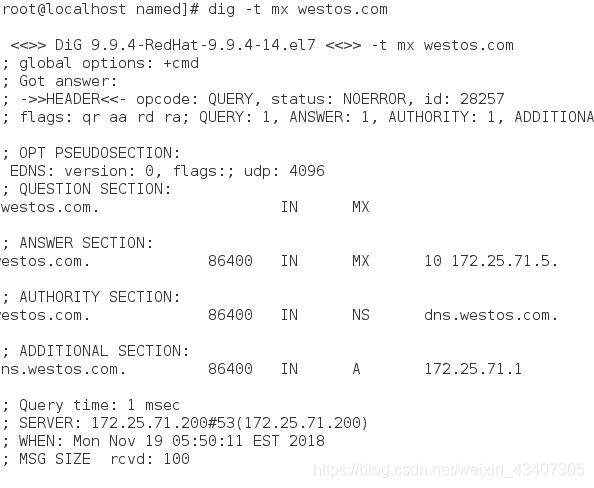

mx 邮件解析记录

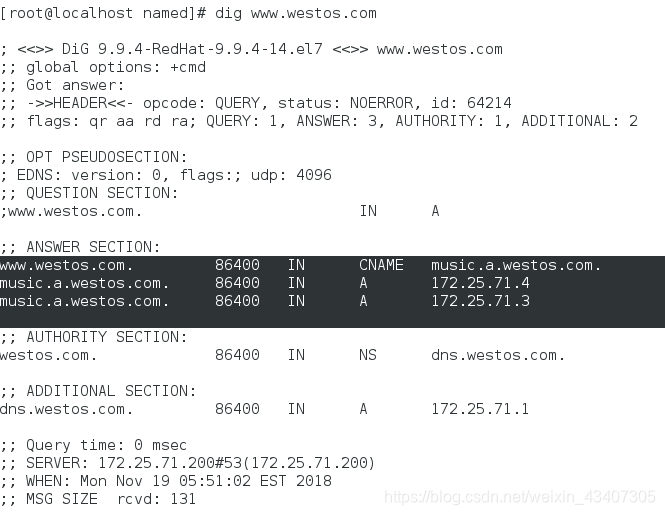

CNAME 将规范名称转换成不规范名称在作解析

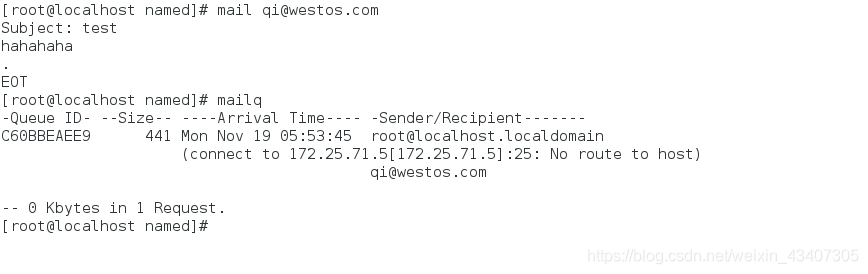

smtp协议 25端口

SOA 授权启使 意思就是访问者的答案是来自哪里的

mx 10 后面的数字是优先级的意思

A 普通解析

2.重启named服务

在客户端

1.测试我们刚才添加的邮件解析是否成功

2.查看cname解析,是否存在

3.发送邮件看是否能成功

反向解析

PTR反向解析记录

在服务端

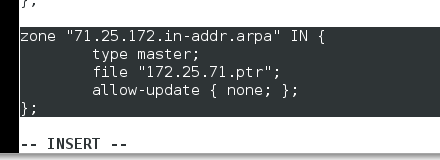

1.vim /etc/named.rfc1912.zones 加入方向解析的域

zone "71.25.172.in-addr.arpa" IN {

type master;

file "172.25.71.ptr";

allow-update { none; };

解析文件指向172.25.71.ptr

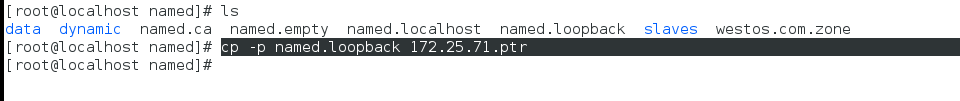

2.cp -p named.loopback 172.25.71.ptr 按权限复制反向解析的模板

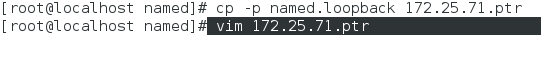

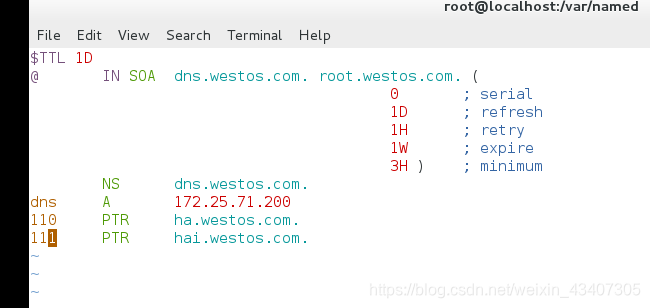

3.vim 172.25.71.ptr ##编辑反向解析文件

会发现和正向解析的位置刚好相反,前面是ip,后面是域

PTR 反向解析记录

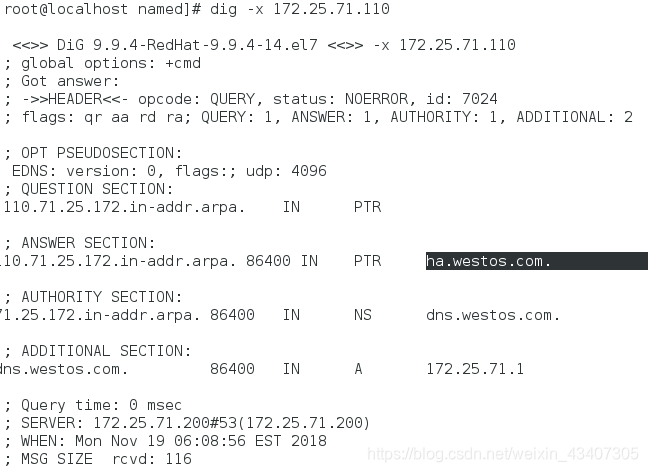

在客户端

测试

1.修改dns指向服务端

2.dig 172.25.71.110

内外网分别解析

在服务端

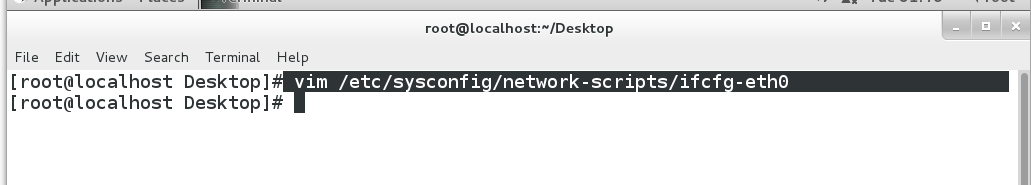

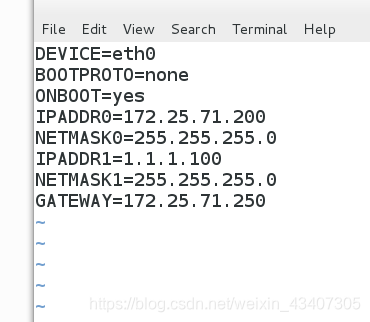

1.vim /etc/sysconfig/network-scripts/ifcfg-eth0 ##给server再添加加ip为1.1.1.100

有两个ip 一个为内网 一个为外网

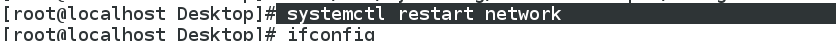

2.重启网络,使得添加的ip生效

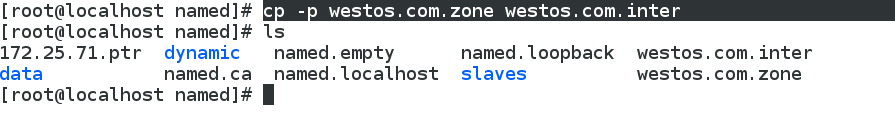

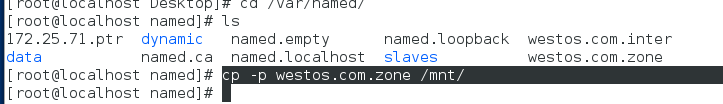

3.cp -p westos.com.zone westos.com.inter 按权拷贝刚才建立的westos.com.zone 并取名为westos.com.zone 意思是内网的解析文件

4.vim westos.com.inter ##编辑内网的解析文件

为了方便,我们把刚才的172.25.71全部改成1.1.1

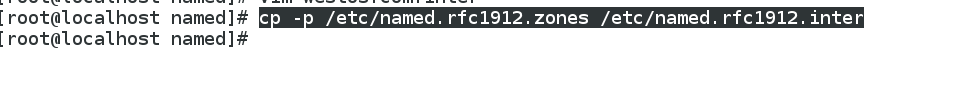

5.cp -p /etc/named.rfc1912.zones /etc/named.rfc1912.inter 按权拷贝域的指向文件 取名为.inter 意思是外网的

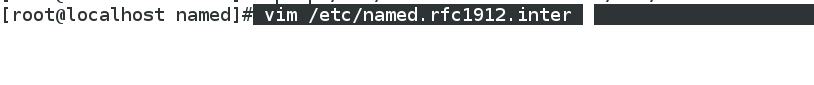

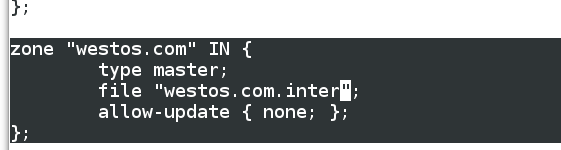

6.vim /etc/named.rfc1912.inter ##编辑文件

加一个指向内网解析文件的部分

7.vim /etc/namd.conf 编辑named的配置文件

/*

zone "." IN {

type hint;

file "named.ca";

};

include "/etc/named.rfc1912.zones";

*/ 把以前外网的注释掉

view localnet{ 内网

match-clients {1.1.1.0/24;}; 只允许1.1.1网端的用户解析

zone "." IN {

type hint;

file "named.ca";

};

include "/etc/named.rfc1912.inter"; 读文件.inter

};

view internet{ 外网

match-clients {any;}; 任何人都可以解析

zone "." IN {

type hint;

file "named.ca";

};

include "/etc/named.rfc1912.zones"; 读文件.zones

};

include "/etc/named.root.key";

8.重新启动named服务

systemcel restart named

在客户端

1.给自己设置一个网段为1.1.1的ip

2.在vim /etc/rfsolv.conf 把自己的dns指向 服务端ip 1.1.1.100

3.dig www.westos.com 发现解析的是内网的解析

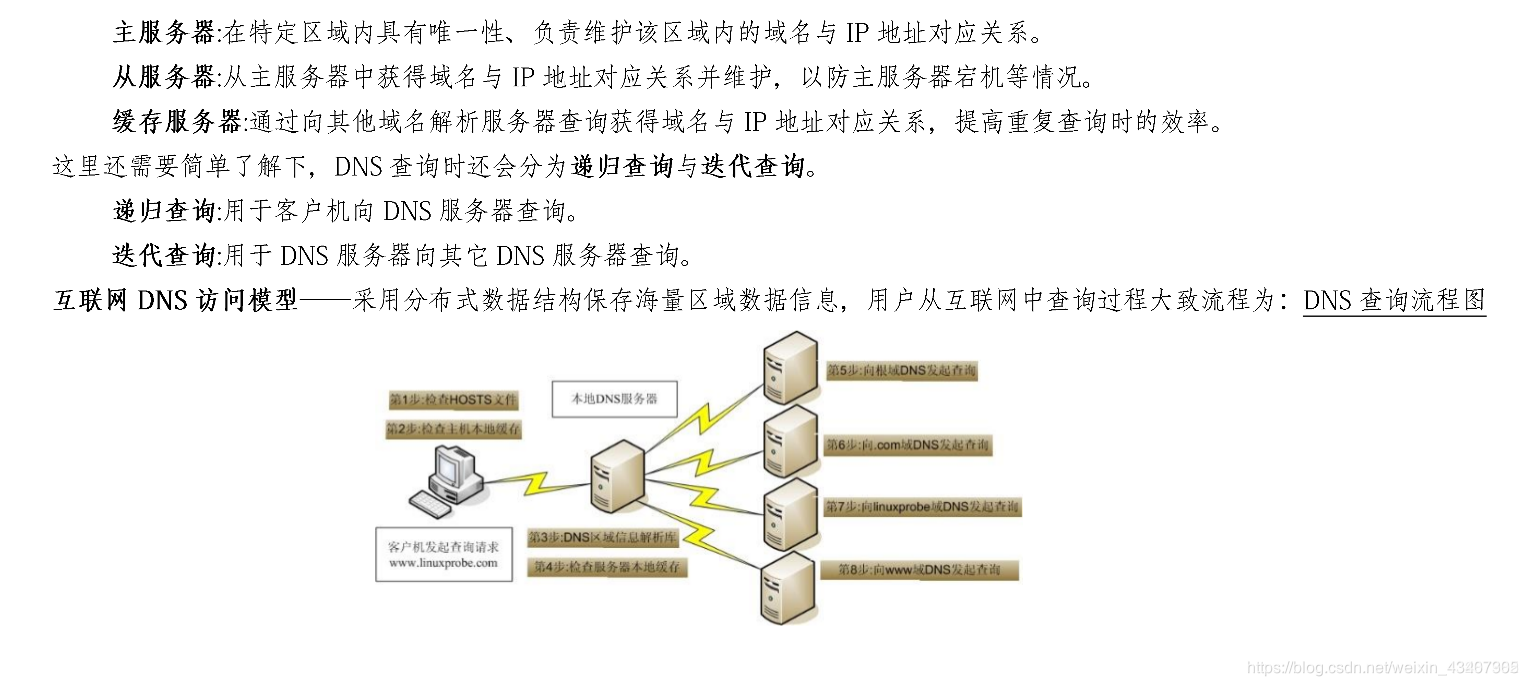

辅助DNS

当一个dns域名访问量多的时候,为了减轻主dns的压力,需要再配置一个辅助的dns

#在服务端

配置辅助dns服务器

1.先配置ip,我们这里给配置ip为172.25.71.100

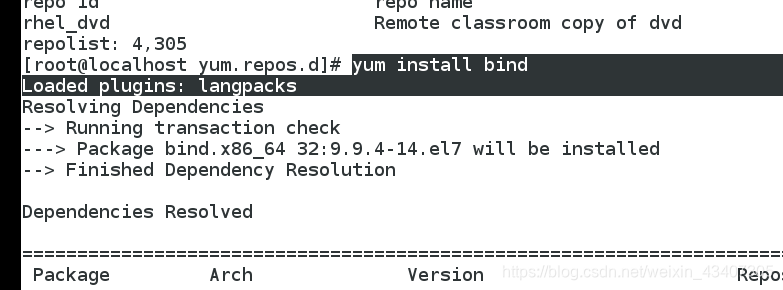

2.搭建yum源,下载named服务

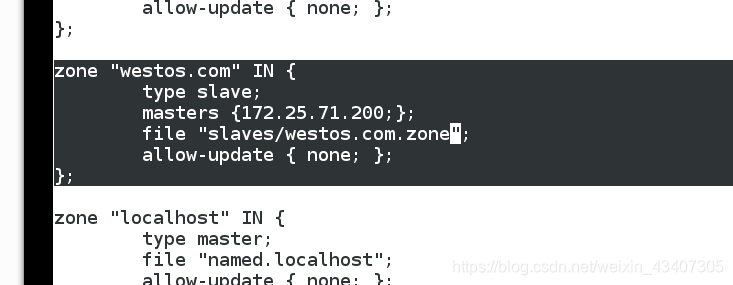

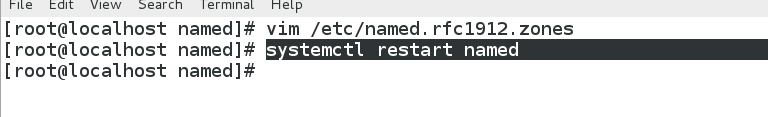

3.vim /etc/named.rfc1912.zones 编辑这个文件

从主dns获取文件

存到 salaves/westos.com.zone

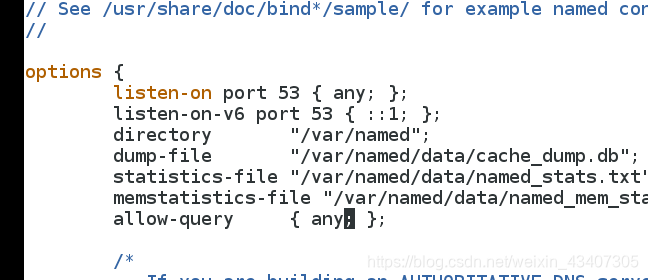

4.编辑vim /etc/named.conf配置文件,和前面主服务器的配置文件一样

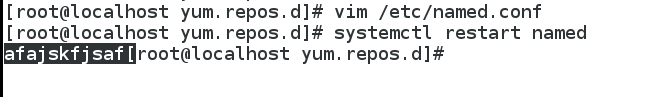

5.开启named服务,注意要敲键盘

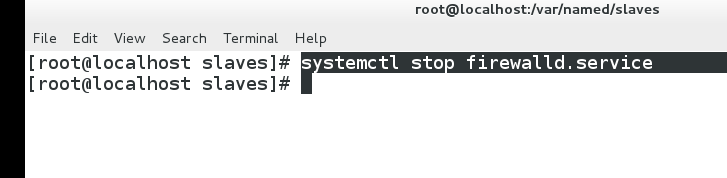

6.关主辅dns服务器的火墙,因为要进行数据交换

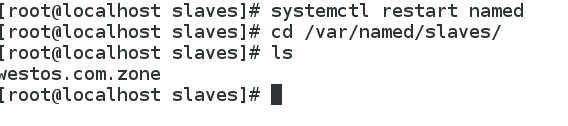

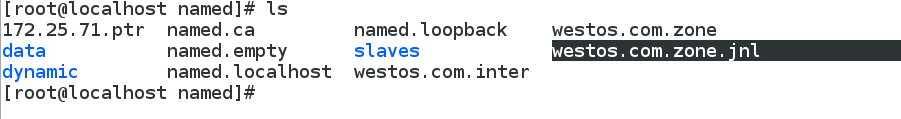

7.再重新启动named服务时会发现 /var/named/slaves/westos.com.zone文件生成

配置主dns服务器

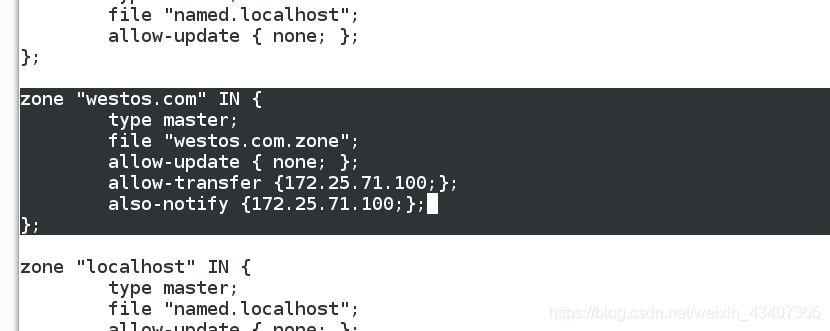

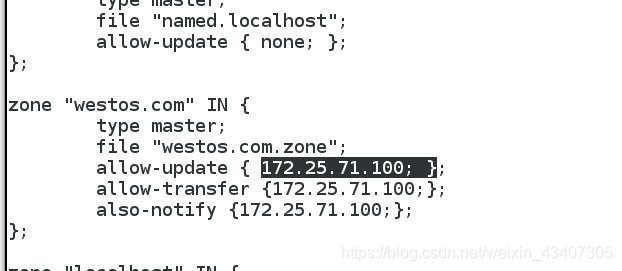

1.编辑配置文件 vim /etc/named.rfc1912.zones

允许172.25.71.100也就是辅助dns服务器去获取和同步westos.com.zone

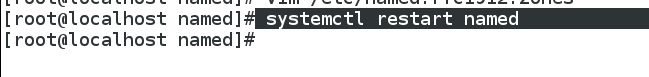

2.重启named服务

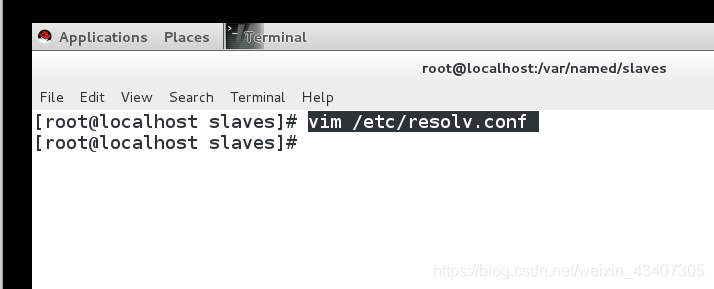

在客户端

1.把自己的dns指向换成辅助dns服务器的ip会发现,也可以得到 www.westos.com的解析

2.dig www.westos.com

更新服务端DNS

因为要进行更新所以做之前cp -p westos.com.zone /mnt/ 备份一下

服务端:

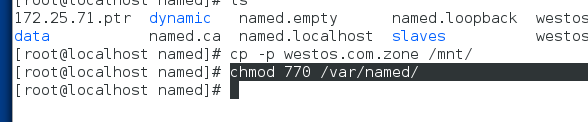

1.chmod 770 /var/named/ ##给权限这个目录权限,为的是客户端更新没有权限限制

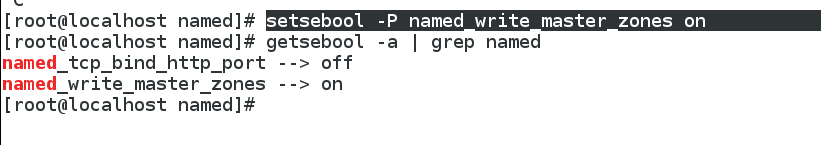

2.查看selinux的状态,开启的话,要开启域的写权限

[root@localhost named]# getenforce

Enforcing

[root@localhost named]# getsebool -a | grep named

named_tcp_bind_http_port --> off

named_write_master_zones --> on

3。vim /etc/named.rfc1912.zones 编辑文件

allow-update { 172.25.71.100; }; 把允许更新的ip改为客户端的ip

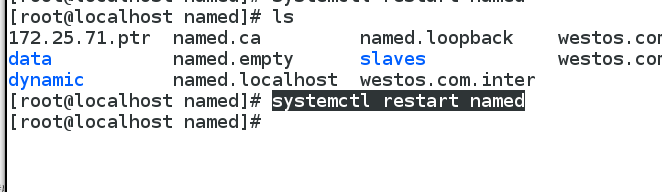

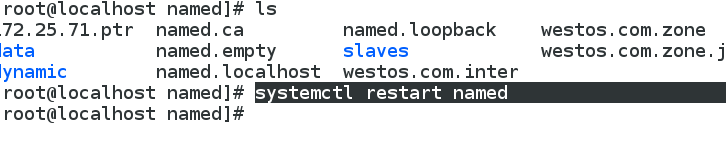

4.重新启动服务

客户端:

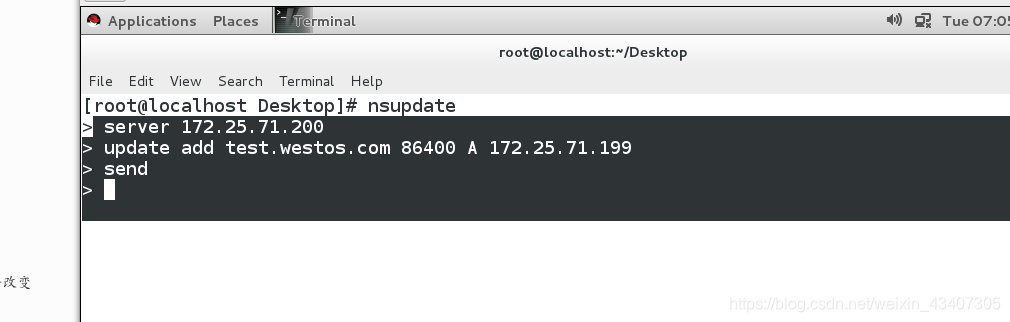

进行dns更新

nsupdate 更新命令

server 172.25.71.200 更新的服务器ip

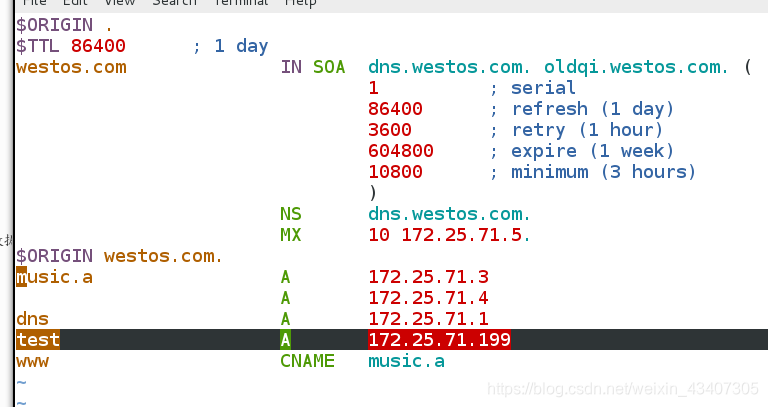

update add test.westos.com 86400 A 172.25.254.199 添加一个test.westos.com

send

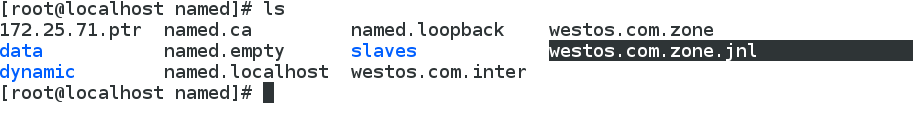

##更新会在主dns服务器 /var/named/下生成westos.com.zone.jnl数据,重启服务后westos.com.zone里的数据会改变

重启服务

可以看到添加的test.westos,com

密钥更新服务端DNS

因只用识别ip的形式更新服务端dns不安全,所以采用密钥形式更新服务端dns,安全性就提高了

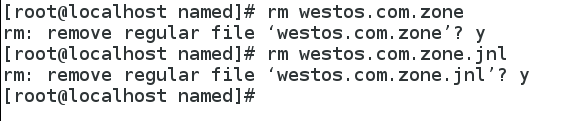

做这个实验之前把前面实验更新的dns删除,把备份的westos.com.zone拷贝回来

在服务端

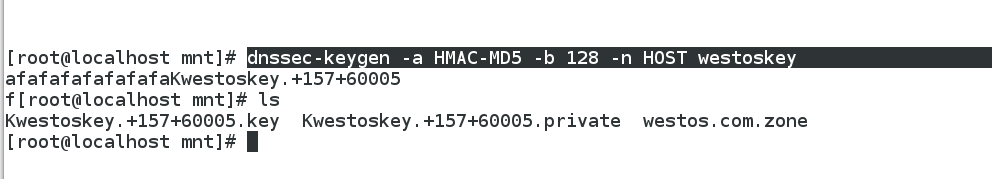

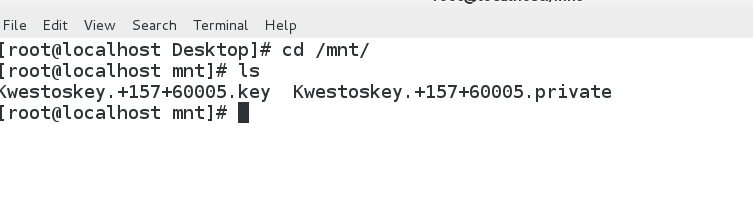

1.先生成md5类型的密钥,因为mnt下文件少,所以选择在mnt下进行,此处生成时也需要敲键盘

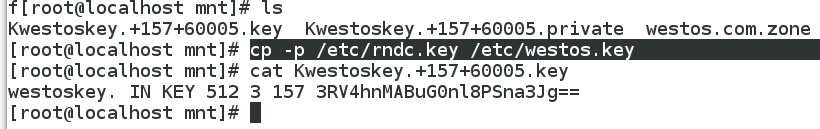

2.cp -p /etc/rndc.key /etc/westos.key 因为我们要有一个这个密钥的配置文件,所以按权限拷贝系统中有的一个密钥的配置文件

3.cat Kwestoskey.+157+63982.key ##查看密钥的加密字符字符,并拷贝

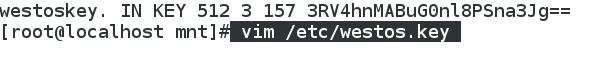

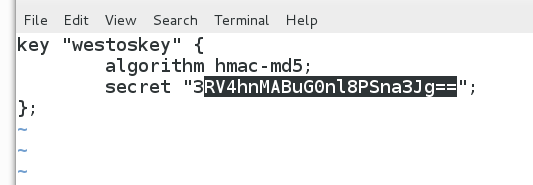

4.编辑刚才建立的 westos.key

加密类型md5 ,加密字符写入

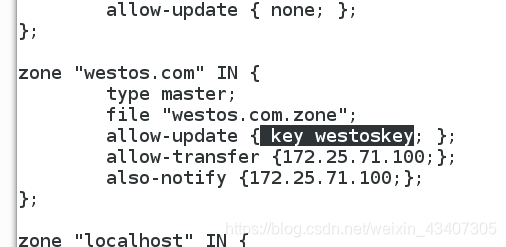

5.编辑文件 vim /etc/named.rfc1912.zones

把可更新用户改为有westoskey密钥的用户可以更新

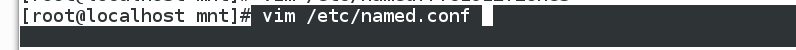

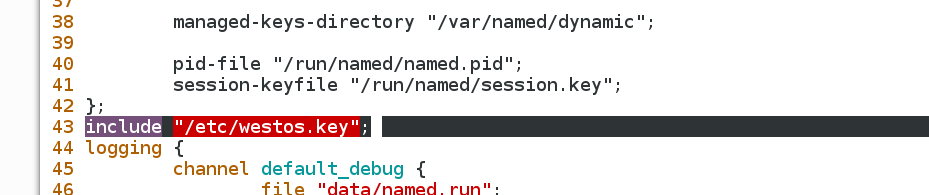

6.编辑文件 vim /etc/named.conf

把刚才那个密钥文件写入

7.重新启动named服务

8.给客户端上传密钥

在客户端

1.查看是否接收到密钥

2.用密钥更新服务器dns

在服务端

#看是否有更新的jnl文件 ,重启服务named,查看解析文件

重启服务

查看,发现www.westos.com解析被更新删除

动态DNS域名解析

在服务端**

####配置DHCP服务#####

1.配置yum源,下载dhcp服务

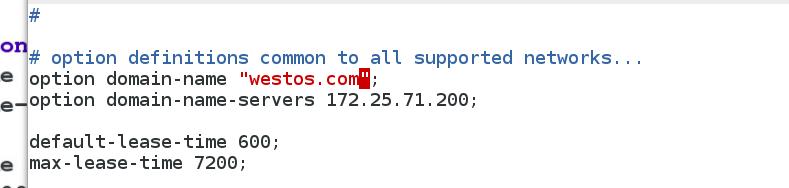

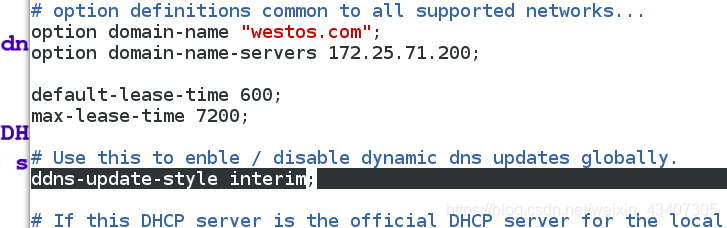

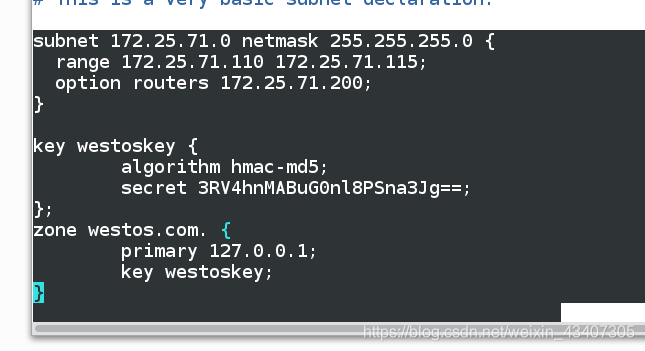

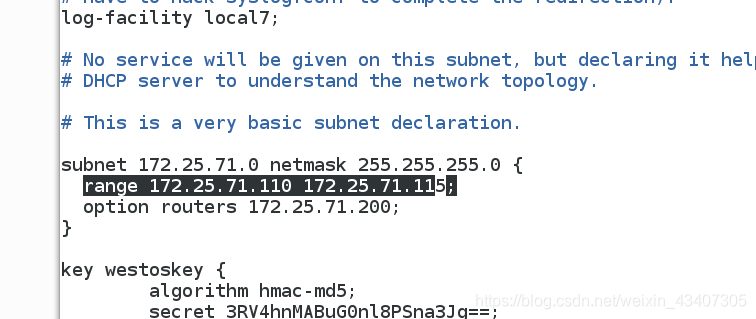

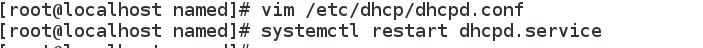

2.vim /etc/dhcp/dhcp.conf 配置dhcp的配置文件

注意servers后的ip为本机的ip

修改14行

#######前面一个实验已经给服务器和客户端配置(此实验用于域名解析的服务器)的key服务了,所以现在我们直接用

文件的最后添加可更新dns的key

key dns的key名称 {

algorithm hamc-md5;

secret dns的key的加密字符;

};

文件最后添加要更新的dns的域信息

zone 要更新的域名. {

primary 127.0.0.1; 问自己

key dns的key名称;

}

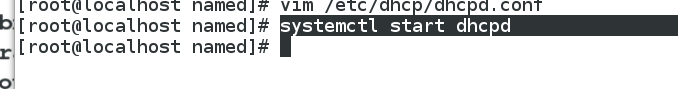

开启dncp服务

客户端配置(此实验用于域名解析的服务器)**

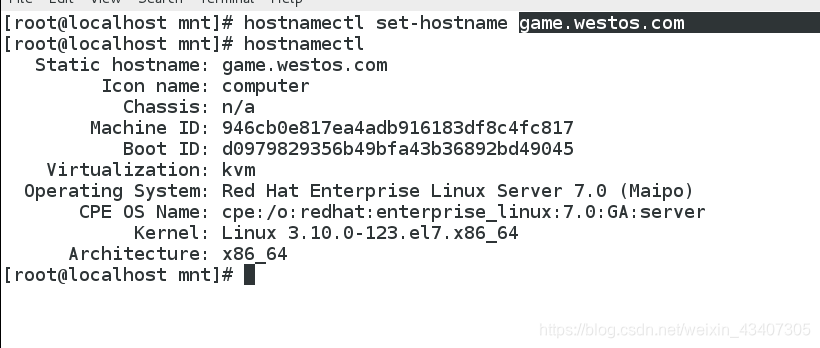

1.修改主机名称为 game.westos.com

2.重启网路,获取一个动态ip ,

3.把dns指向写成服务端的ip,现在当成客户端

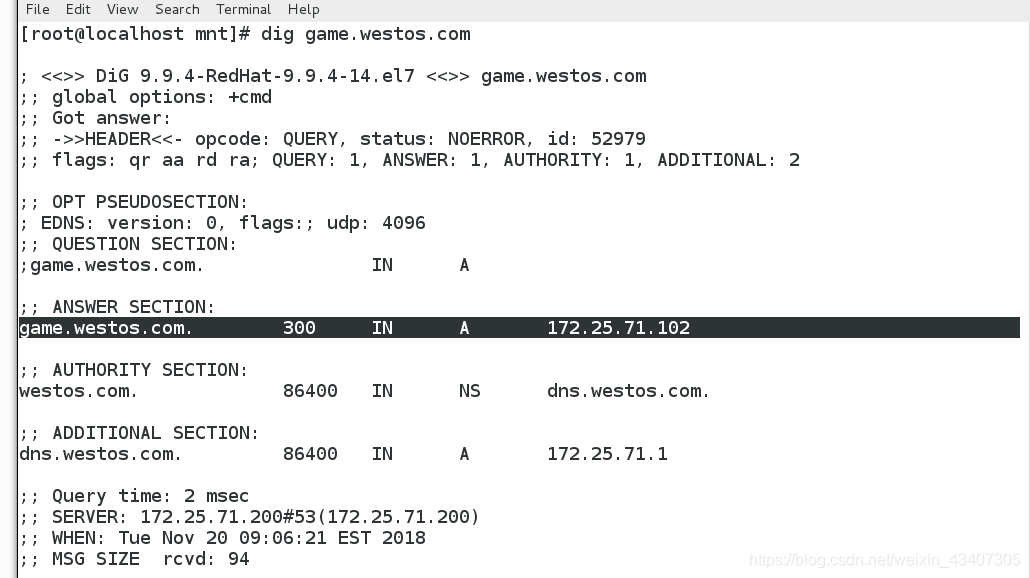

4.dig game.westos.com 可以看到他的解析地址就是本机获取的ip

对比

在服务端把dhcp发放ip范围改一下

重启dhcp服务

在客户端(此实验用于域名解析的服务器)

重置网路,获取新的ip 可以看到变成110了

重新dig game.westos.com 可以看到解析地址变化了,是我们刚才获取的新ip