版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/dingchenxixi/article/details/84139387

目前有部分未采购签名验签服务器的企业,采用软实现做非对称、对称加解密,本文简略说明一下工作过程中遇到的问题。

本交易涉及发送方,接收方

问题背景:

对方即接收方采用的是软实现,并且只提供了公钥值(未经CA签发)

我方即发送方,采用的是硬件签名验签服务。服务器中存有我方的私钥,以及加密公钥;对方提供的是公钥值,无法导入到签名验签服务器(会验根证书)

需求

对传输的json串进行签名。

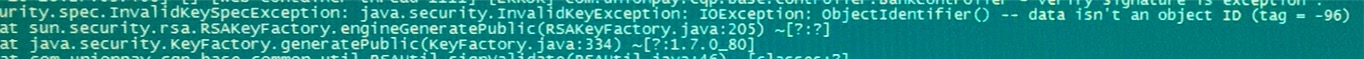

问题:对方无法通过base64编码的公钥证书验证签名,报错信息为:data isn’t an object(tag=-96),

初步定位到是公钥证书问题,根据对方软实现代码,可能是对方无法提取公钥值造成。经过提取后的公钥值发送给对方之后,验签完成,这里提供提取公钥值的代码。

public static String getPublickeyFromCert( String fileName ) {

FileInputStream in = null;

X509Certificate x509 = null;

try {

in = new FileInputStream( fileName );

byte[] bs = new byte[ in.available() ] ;

in.read( bs ) ;

x509 = NetSignAgent.generateCertificate( bs ) ;

return Base64.encode( x509.getPublicKey().getEncoded() );

} catch (Exception e) {

e.printStackTrace();

return null;

}finally{

if ( in != null ) {

try {

in.close();

} catch (IOException e) {

e.printStackTrace();

}

}

}

}

公钥证书里包含用户信息、证书版本等信息,验签时会对证书链进行验证;公钥值仅仅是一串编码数值,不能作为真正的PKI体系一员,因为公私钥对一个软件就能生成,而且完全暴露在外,可以被随便替换,并且验签时,无可信任第三方CA。