GlobeImposter5.0新型勒索病毒来袭,想了解的看这里!

“

近日,勒索病毒GlobeImposter家族最新变种正在国内传播,受影响的系统,数据库文件被加密破坏,病毒将加密后的文件重命名为.TRUE扩展名,并通过邮件来告知受害者付款方式。由于Globelmposter采用RSA2048算法加密,目前该勒索样本加密的文件无解密工具。

此次爆发的GlobeImposter家族的变种,主要以国内公共机构服务器为主要***对象,目前已有医疗机构因该病毒出现系统瘫痪,对业务连续性造成严重影响。

”

病毒分析

Globelmposter家族首次出现在2017年5月,主要传播方式是通过向特定的用户发送垃圾邮件进行传播。此次发现的Globelmposter家族最新变种,通过RSA算法进行加密,先通过CryptGenRandom随机生成一组密钥对,然后使用样本中的硬编码生成相应的私钥,最后生成受害用户的个人ID序列号,加密相应的文件夹目录和扩展名,并将生成的个人ID序列号写入到加密文件末尾,相应的加密文件夹目录

同时样本还会进行自我拷贝操作,将自身拷贝到%APPDATA%

病毒影响

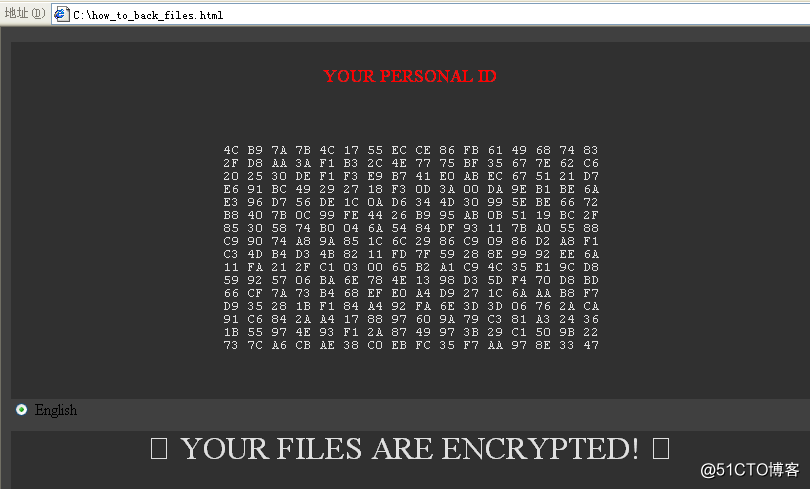

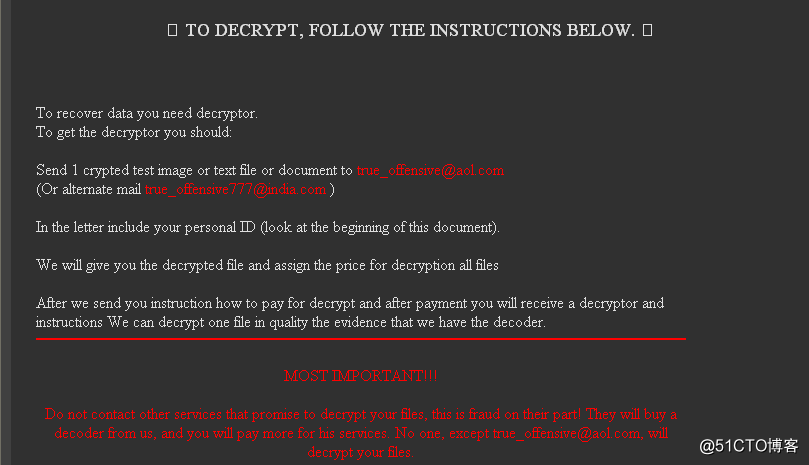

用户感染相应的Globelmposter变种之后,样本会加密相应的文件夹下的文件,并生成how_to_back_file.html的超文本文件,如图所示:

生成的超文件文件,显示了个人的ID序列号,以及恶意软件作者的联系方式:

值得注意的是,用户一旦出现Globelmposter变种感染,***会以工具辅助手工的方式,对内网其他机器进行***,在内网扩散。

解决方案**复旦解密是国内专业的针对勒索病毒的解密公司,如果有朋友中招可以联系qq 347 74 565 79

病毒防御

1、不要点击来源不明的邮件以及附件;

2、及时给电脑打补丁,修复漏洞;

3、对重要的数据文件定期进行非本地备份;

4、安装专业的终端/服务器安全防护软件;

5、Globelmposter勒索软件之前的变种会利用RDP(远程桌面协议),因此建议用户关闭相应的RDP(远程桌面协议);

6、尽量关闭不必要的文件共享权限以及关闭不必要的端口,如:445,135,139,3389等;

把客户的需求当做自己义不容辞的责任,是复旦解密公司一直的追求!