版权声明:本文为博主原创文章,未经博主允许不得转载。 https://blog.csdn.net/xiangshangbashaonian/article/details/81872296

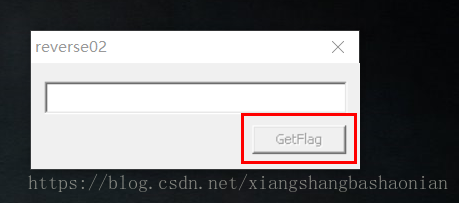

0x01:先运行一下 发现GetFlag按钮是灰色的 输入无反应

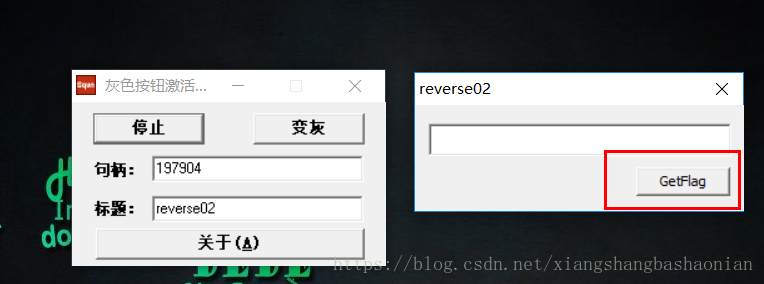

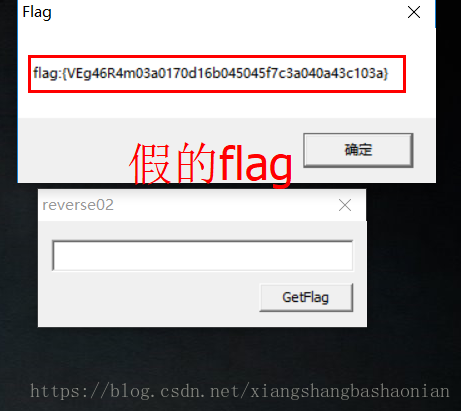

直接用灰色按钮克星激活(spy++也行) 点击后出现假的flag(当时还傻傻提交好多次。。。)

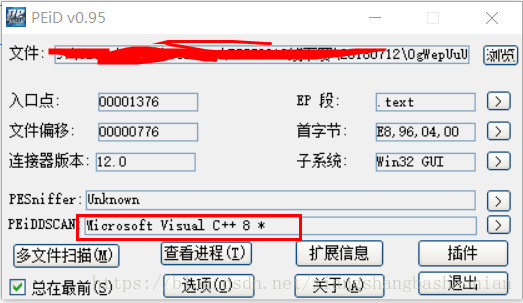

0x02:PEiD查壳 发现无壳 VC编译的程序

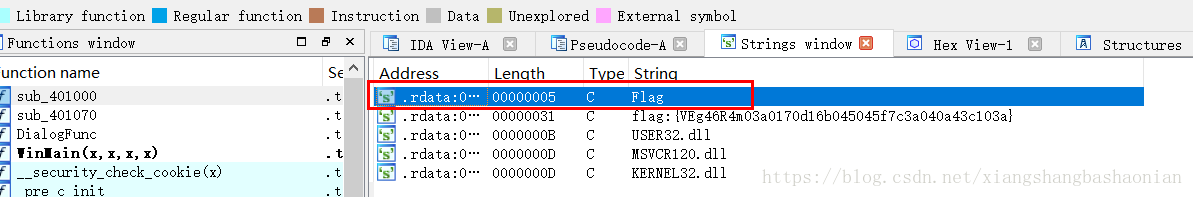

0x03:既然没有加壳 直接IDA载入分析 shift+F12看看有没有可疑字符串

双击Flag进入

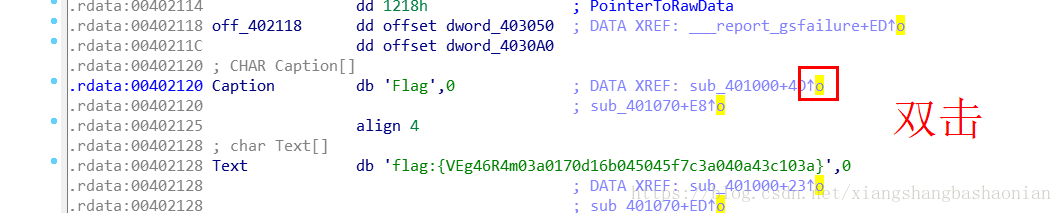

双击向上的箭头(是一个引用)

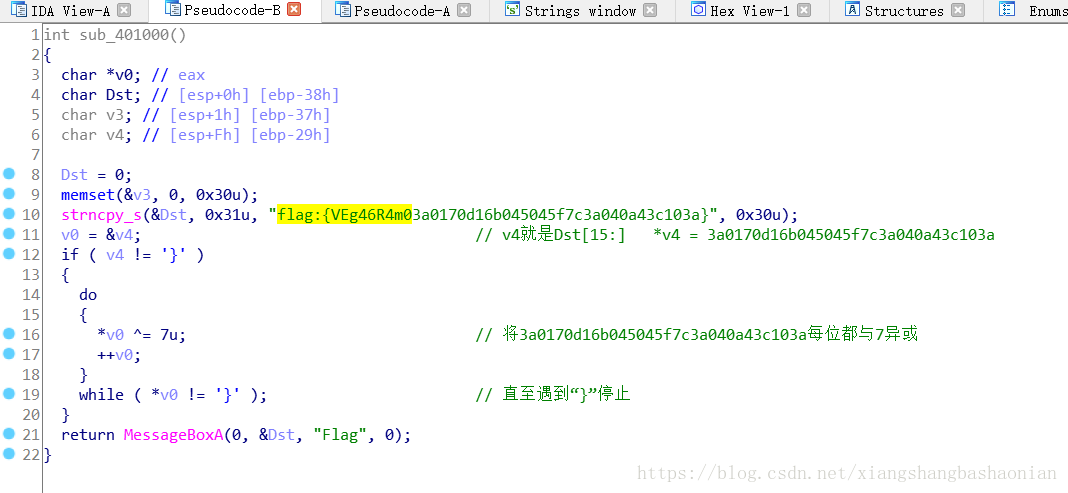

接着F5大法

分析之后 发现就是一个异或

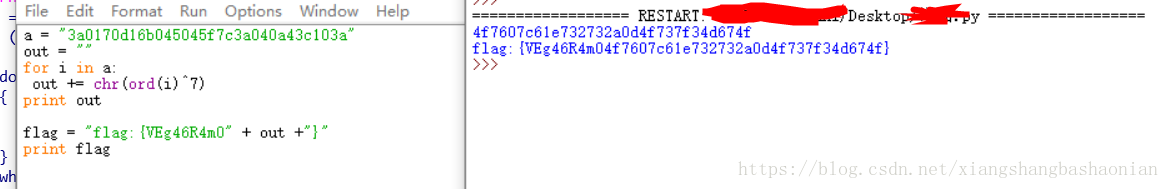

Py大法好:

最后得到flag:{VEg46R4m04f7607c61e732732a0d4f737f34d674f}

题目+idb分析文件+py脚本已全部打包

百度网盘下载链接: https://pan.baidu.com/s/1V-inJEXtPwopyKHtTqP02A 密码: qiu3

本人首发:合天智汇