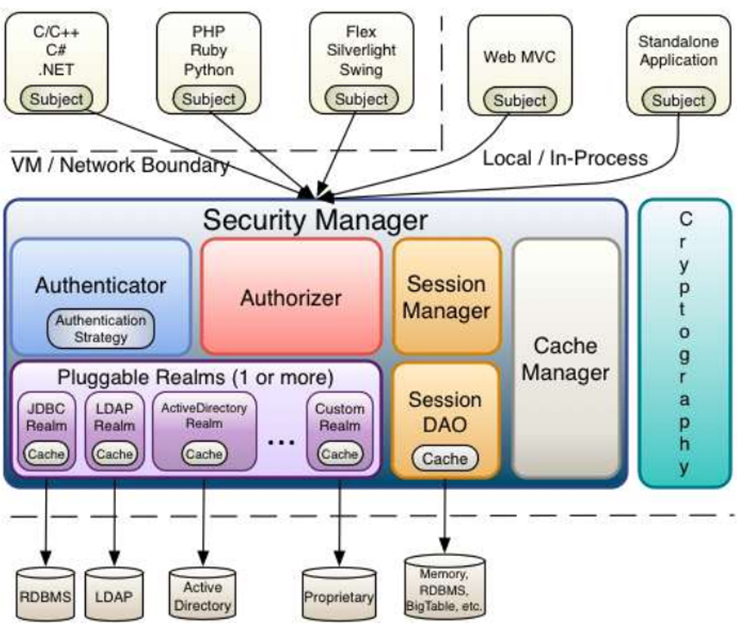

框架图

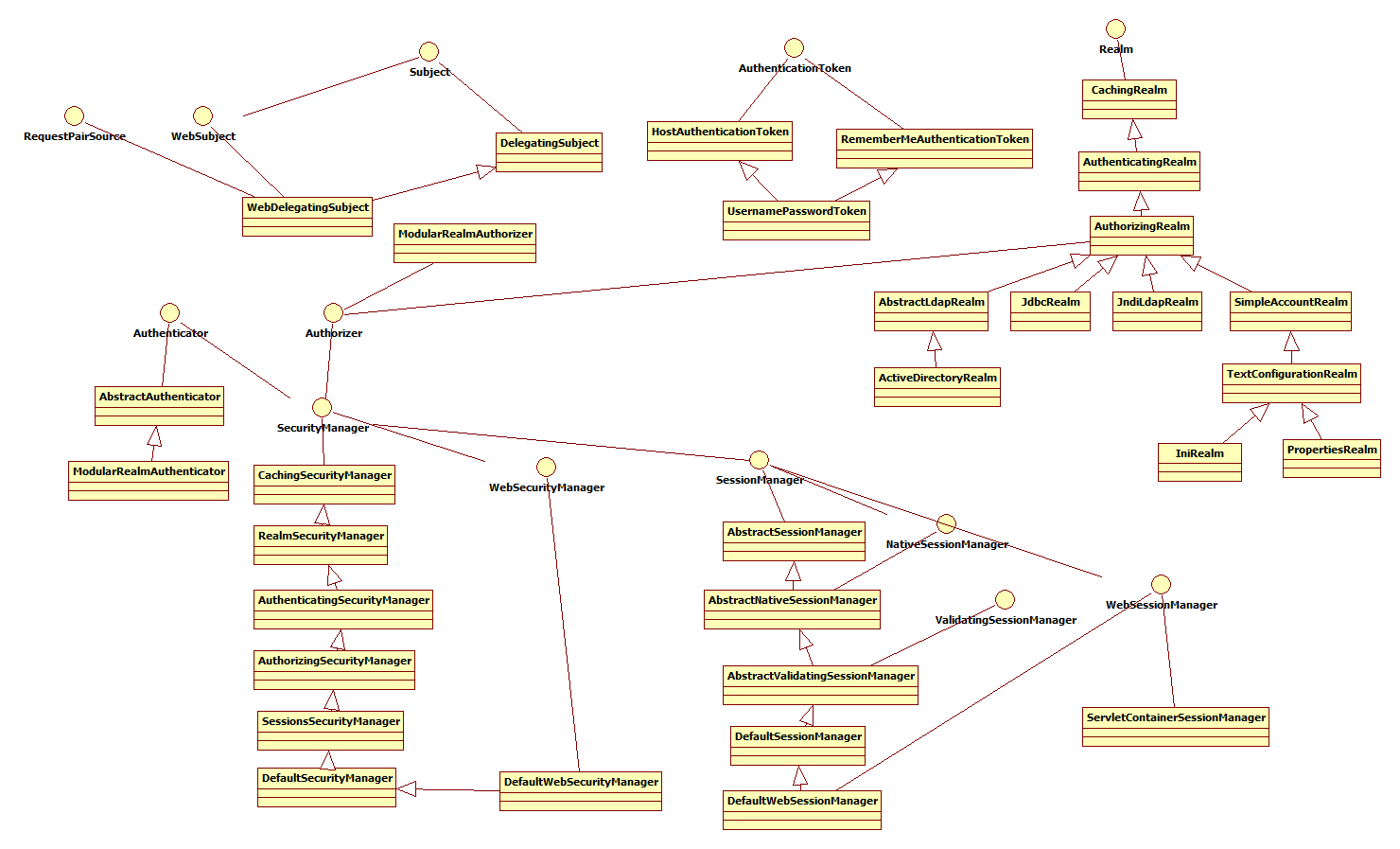

类结构

相关部件介绍

- SecurityManager

即安全管理器,核心部件,继承了Authenticator、Authorizer、SessionManager接口。管理所有的subject,实现subject的验证、授权等操作。

通过Authenticator进行认证,通过Authorizer进行授权,通过SessionManager进行会话管理

- Subject

即主体,外部应用与subject进行交互,subject记录了当前操作用户,将用户的概念理解为当前操作的主体,可能是一个通过浏览器请求的用户,也可能是一个运行的程序。 Subject在shiro中是一个接口,接口中定义了很多认证授相关的方法,外部程序通过subject进行认证授,而subject是通过SecurityManager安全管理器进行认证授权

- Authenticator

认证器。对用户身份进行验证,Authenticator是一个接口,shiro提供ModularRealmAuthenticator实现类,通过ModularRealmAuthenticator基本上可以满足大多数需求,也可以自定义认证器。

- Authorizer

授权器。对用户访问期间进行权限验证,判断用户是否具有相应功能的访问权限。

- Real

Realm即领域,相当于datasource数据源,securityManager进行安全认证需要通过Realm获取用户权限数据,比如:如果用户身份数据在数据库那么realm就需要从数据库获取用户身份信息

- SessionManager

sessionManager即会话管理,shiro框架定义了一套会话管理,它不依赖web容器的session,所以shiro可以使用在非web应用上,也可以将分布式应用的会话集中在一点管理,此特性可使它实现单点登录。

- Sessiondao

SessionDAO即会话dao,是对session会话操作的一套接口,比如要将session存储到数据库,可以通过jdbc将会话存储到数据库。

- CacheManager

即缓存管理,将用户权限数据存储在缓存,这样可以提高性能。

- Cryptography

即密码管理,shiro提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

web中实现认证及授权

第一步:添加jar包

<!-- shiro -->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.4.0</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>1.4.0</version>

</dependency>

第二步:配置web.xml

<!-- shiro 过滤器 start -->

<filter>

<filter-name>shiroFilter</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

<!-- 设置true由servlet容器控制filter的生命周期 -->

<init-param>

<param-name>targetFilterLifecycle</param-name>

<param-value>true</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

<!-- shiro 过滤器 end -->

第三步:自定义Realm 继承AuthorizingRealm 重写 AuthorizationInfo(授权) 和 AuthenticationInfo(认证)

1 /** 2 * @author zhouguanglin 3 * @date 2018/2/26 14:05 4 */ 5 public class CustomRealm extends AuthorizingRealm { 6 /** 7 * 授权 8 * @param principalCollection 9 * @return 10 */ 11 @Override 12 protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) { 13 String userName = (String) principalCollection.getPrimaryPrincipal(); 14 List<String> permissionList=new ArrayList<String>(); 15 permissionList.add("user:add"); 16 permissionList.add("user:delete"); 17 if (userName.equals("zhou")) { 18 permissionList.add("user:query"); 19 } 20 SimpleAuthorizationInfo info=new SimpleAuthorizationInfo(); 21 info.addStringPermissions(permissionList); 22 info.addRole("admin"); 23 return info; 24 } 25 /** 26 * 认证 27 * @param authenticationToken 28 * @return 29 * @throws AuthenticationException 30 */ 31 @Override 32 protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException { 33 String userName = (String) authenticationToken.getPrincipal(); 34 if ("".equals(userName)) { 35 return null; 36 } 37 SimpleAuthenticationInfo info = new SimpleAuthenticationInfo(userName,"123456",this.getName()); 38 return info; 39 } 40 }

第四步:配置spring-shiro.xml

<?xml version="1.0" encoding="UTF-8"?> <beans xmlns="http://www.springframework.org/schema/beans" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd"> <!--开启shiro的注解--> <bean id="advisorAutoProxyCreator" class="org.springframework.aop.framework.autoproxy.DefaultAdvisorAutoProxyCreator"> <property name="proxyTargetClass" value="true"></property> </bean> <bean class="org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor"/> <!--注入自定义的Realm--> <bean id="customRealm" class="com.test.realm.CustomRealm"></bean> <bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager"> <property name="realm" ref="customRealm"></property> </bean> <!--配置ShiroFilter--> <bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean"> <property name="securityManager" ref="securityManager"></property> <!--登入页面--> <property name="loginUrl" value="/login.jsp"></property> <!--登入成功页面--> <property name="successUrl" value="/index.jsp"/> <property name="filters"> <map> <!--退出过滤器--> <entry key="logout" value-ref="logoutFilter" /> </map> </property> <!--URL的拦截--> <property name="filterChainDefinitions" > <value> /share = authc /logout = logout </value> </property> </bean> <!--自定义退出LogoutFilter--> <bean id="logoutFilter" class="com.test.filter.SystemLogoutFilter"> <property name="redirectUrl" value="/login"/> </bean> </beans>

securityManager: 这个属性是必须的。

loginUrl: 没有登录的用户请求需要登录的页面时自动跳转到登录页面,不是必须的属性,不输入地址的话会自动寻找项目web项目的根目录下的”/login.jsp”页面。

successUrl: 登录成功默认跳转页面,不配置则跳转至”/”。如果登陆前点击的一个需要登录的页面,则在登录自动跳转到那个需要登录的页面。不跳转到此。

unauthorizedUrl: 没有权限默认跳转的页面。

Shiro中默认的过滤器:

| 过滤器名称 | 过滤器类 | 描述 |

| anon | org.apache.shiro.web.filter.authc.AnonymousFilter | 匿名过滤器 |

| authc | org.apache.shiro.web.filter.authc.FormAuthenticationFilter | 如果继续操作,需要做对应的表单验证否则不能通过 |

| authcBasic | org.apache.shiro.web.filter.authc.BasicHttpAuthenticationFilter | 基本http验证过滤,如果不通过,跳转屋登录页面 |

| logout | org.apache.shiro.web.filter.authc.LogoutFilter | 登录退出过滤器 |

| noSessionCreation | org.apache.shiro.web.filter.session.NoSessionCreationFilter | 没有session创建过滤器 |

| perms | org.apache.shiro.web.filter.authz.PermissionsAuthorizationFilter | 权限过滤器 |

| port | org.apache.shiro.web.filter.authz.PortFilter | 端口过滤器,可以设置是否是指定端口如果不是跳转到登录页面 |

| rest | org.apache.shiro.web.filter.authz.HttpMethodPermissionFilter | http方法过滤器,可以指定如post不能进行访问等 |

| roles | org.apache.shiro.web.filter.authz.RolesAuthorizationFilter | 角色过滤器,判断当前用户是否指定角色 |

| ssl | org.apache.shiro.web.filter.authz.SslFilter | 请求需要通过ssl,如果不是跳转回登录页 |

| user | org.apache.shiro.web.filter.authc.UserFilter | 如果访问一个已知用户,比如记住我功能,走这个过滤器 |

第五步:在spring-mvc.xml中配置权限的控制 异常的跳转

<!-- 未认证或未授权时跳转必须在springmvc里面配,spring-shiro里的shirofilter配不生效 -->

<bean class="org.springframework.web.servlet.handler.SimpleMappingExceptionResolver">

<property name="exceptionMappings">

<props>

<!--表示捕获的异常 -->

<prop key="org.apache.shiro.authz.UnauthorizedException">

<!--捕获该异常时跳转的路径 -->

/403

</prop>

<!--表示捕获的异常 -->

<prop key="org.apache.shiro.authz.UnauthenticatedException">

<!--捕获该异常时跳转的路径 -->

/403

</prop>

</props>

</property>

</bean>

第六步:在controller中测试使用的验证登入

@RequestMapping(value = "/login", method = RequestMethod.POST) public String login(String userName, String passwd, Model model) { Subject subject = SecurityUtils.getSubject(); UsernamePasswordToken token = new UsernamePasswordToken(userName, passwd); try { subject.login(token); } catch (UnknownAccountException e) { e.printStackTrace(); model.addAttribute("userName", "用户名错误!"); return "login"; } catch (IncorrectCredentialsException e) { e.printStackTrace(); model.addAttribute("passwd", "密码错误"); return "login"; } return "index"; }

有关HTML中的一些shiro设置:

在使用Shiro标签库前,首先需要在JSP引入shiro标签:

<%@ taglib prefix="shiro" uri="http://shiro.apache.org/tags" %>

1、介绍Shiro的标签guest标签 :验证当前用户是否为“访客”,即未认证(包含未记住)的用户。

<shiro:guest> Hi there! Please <a href="login.jsp">Login</a> or <a href="signup.jsp">Signup</a> today! </shiro:guest>

2、user标签 :认证通过或已记住的用户。

<shiro:user> Welcome back John! Not John? Click <a href="login.jsp">here<a> to login. </shiro:user>

3、authenticated标签 :已认证通过的用户。不包含已记住的用户,这是与user标签的区别所在。

<shiro:authenticated> <a href="updateAccount.jsp">Update your contact information</a>. </shiro:authenticated>

4、notAuthenticated标签 :未认证通过用户,与authenticated标签相对应。与guest标签的区别是,该标签包含已记住用户。

<shiro:notAuthenticated> Please <a href="login.jsp">login</a> in order to update your credit card information. </shiro:notAuthenticated>

5、principal 标签 :输出当前用户信息,通常为登录帐号信息。

Hello, <shiro:principal/>, how are you today?

6、hasRole标签 :验证当前用户是否属于该角色。

<shiro:hasRole name="administrator"> <a href="admin.jsp">Administer the system</a> </shiro:hasRole>

7、lacksRole标签 :与hasRole标签逻辑相反,当用户不属于该角色时验证通过。

<shiro:lacksRole name="administrator"> Sorry, you are not allowed to administer the system. </shiro:lacksRole>

8、hasAnyRole标签 :验证当前用户是否属于以下任意一个角色。

<shiro:hasAnyRoles name="developer, project manager, administrator"> You are either a developer, project manager, or administrator. </shiro:lacksRole>

9、hasPermission标签 :验证当前用户是否拥有指定权限。

<shiro:hasPermission name="user:create"> <a href="createUser.jsp">Create a new User</a> </shiro:hasPermission>

10、lacksPermission标签 :与hasPermission标签逻辑相反,当前用户没有制定权限时,验证通过。

<shiro:hasPermission name="user:create"> <a href="createUser.jsp">Create a new User</a> </shiro:hasPermission>

转载自https://www.cnblogs.com/zhouguanglin/archive/2018/02/27/8477807.html