一、HTTP的缺点

1、通信使用明文可能会被窃听

由于HTTP本身不具备加密的功能,所以无法做到对通信整体进行加密。如果要问为什么通信时不加密?这是因为,按TCP/IP 协议族的工作机制,通信内容在所有的通信线路上都有可能遭到窥视。所谓互联网,是由能连通到全世界的网络组成的。无论世界哪个角落的服务器在和客户端通信时,在此通信线路上的某些网络设备、光缆、计算机等都不可能是个人的私有物,所以不排除某个环节中会遭到恶意窥视行为。

如何防止被窃听?

① 通信的加密

HTTP协议虽然没有加密机制,但可以通过SSL(安全套接层)或TLS(安全传输层协议)的组合使用,加密HTTP的通信内容。用SSL建立安全通信线路之后,就可以在这条线路上进行HTTP通信了,与SSL组合使用的HTTP被称为HTTPS(超文本安传输安全协议)。

② 内容的加密

由于HTTP协议没有加密机制,那么就对HTTP传输的内容进行加密,即把HTTP报文中所含的内容进行加密处理。当然,为了做到有效的内容加密,前提是要求客户端和服务器同时具备加密和解密机制。

2、不验证通信方的身份就可能遭遇伪装

在HTTP通信时,由于不存在确认通信方的处理步骤,任何人都可以发起请求,服务器只要接收到请求,不管对方是谁都会返回一个响应,所以会存在各种隐患。

如何防止伪装?

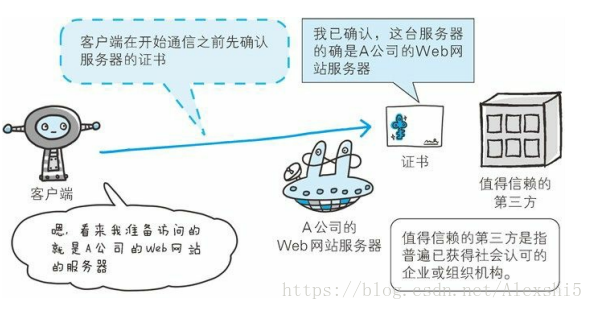

虽然使用HTTP协议无法确定通信方,但如果使用SSL则可以,SSL不仅提供加密处理,还使用了一种被称为证书的手段,可以用于确定通信方。证书是由值得信任的第三方机构颁发,用以证明客户端和服务器是真实存在的。

3、无法证明报文完整性,可能已遭篡改

由于HTTP协议无法证明通信的报文完整性,因此,在请求或响应送出之后直到对方接收之前的这段时间内,即使请求或响应的内容遭到篡改,也没办法获悉。也就是说,没有任何办法确认,发出的请求/响应和接收到的请求/响应是前后相同的。

如何防止篡改?

常用的是MD5和SHA-1等散列值校验的方法,以及用来确认文件的数字签名方法。提供下载服务的Web网站也会提供相应的以PGP创建的数字签名及MD5算法生成的散列值。PGP是用来证明创建文件数字签名,MD5是由单向函数生成的散列值,无论使用哪一种方法,都需要操纵客户端的用户本人亲自检查验证下载的文件是否就是原来服务器上的文件。浏览器无法自动帮用户检查。

可惜的是,用这些方法也依然无法百分百保证确认结果正确。因为 PGP 和 MD5 本身被改写的话,用户是没有办法意识到的。为了有效防止这些弊端,有必要使用 HTTPS。

二、HTTP+加密+认证+完整性保护=HTTPS

1、HTTPS是身披SSL外壳的HTTP

SSL是独立于HTTP的协议。通常,HTTP直接和TCP通信,当使用SSL时,则先和SSL通信,再由SSL和TCP通信。所以HTTPS就是身披SSL协议外壳的HTTP。

当使用HTTPS通信时,不再用http://,而是改用https://,当浏览器访问HTTPS通信有效的Web网站时,浏览器的地址栏内会出现一个带锁的标记。

2、相互交换密钥的公开密钥加密技术

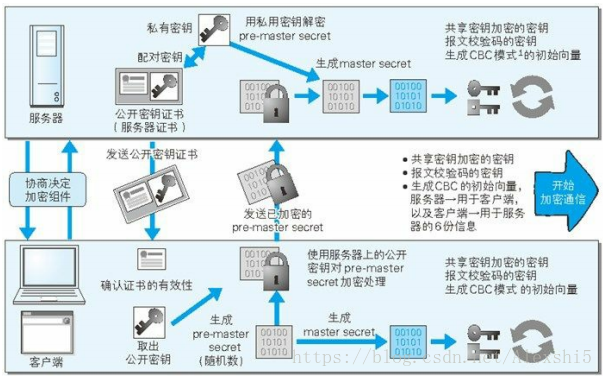

加密和解密同用一个密钥的方式称为共享密钥加密,也叫做对称密钥加密,但如何安全的发送密钥是一个问题。SSL使用一种叫做公开密钥加密的加密处理方式。公开密钥加密使用一种非对称的密钥,一把叫做私有密钥,一把叫做公有密钥。采用公开密钥加密时,发送密文的一方使用对方的公开密钥进行加密处理,对方收到被加密的信息之后,再使用自己的私有密钥进行解密。

HTTPS采用对称加密和非对称加密两者并用的混合加密机制,若密钥能实现安全交换,那么有可能会考虑仅使用公开密钥加密来通信,但是公开密钥加密与共享密钥加密相比,其处理速度要慢。一般在交换密钥环节使用公开密钥加密方式,之后建立通信交换报文阶段则使用共享密钥加密方式。

如何证明收到的公开密钥就是原本预想的那台服务器发行的公开密钥,这需要使用由数字证书认证机构颁发的公开密钥证书。首先,服务器的运营人员向数字证书认证机构提出公开密钥的申请。数字证书认证机构在判明提出申请者的身份之后,会对已申请的公开密钥做数字签名,然后分配这个已签名的公开密钥,并将该公开密钥放入公钥证书后绑定在一起。服务器会将这份由数字证书认证机构颁发的公钥证书发送给客户端,以进行公开密钥加密方式通信。接到证书的客户端可使用数字证书认证机构的公开密钥,对那张证书上的数字签名进行验证。

三、HTTPS的安全通信机制

HTTPS的通信步骤如下:

步骤 1: 客户端通过发送 Client Hello 报文开始 SSL通信。报文中包含客户端支持的 SSL的指定版本、加密组件(Cipher Suite)列表(所使用的加密算法及密钥长度等)。

步骤 2: 服务器可进行 SSL通信时,会以 Server Hello 报文作为应154答。和客户端一样,在报文中包含 SSL版本以及加密组件。服务器的加密组件内容是从接收到的客户端加密组件内筛选出来的。

步骤 3: 之后服务器发送 Certificate 报文。报文中包含公开密钥证书。

步骤 4: 最后服务器发送 Server Hello Done 报文通知客户端,最初阶段的 SSL握手协商部分结束。

步骤 5: SSL第一次握手结束之后,客户端以 Client Key Exchange 报文作为回应。报文中包含通信加密中使用的一种被称为 Pre-mastersecret 的随机密码串。该报文已用步骤 3 中的公开密钥进行加密。

步骤 6: 接着客户端继续发送 Change Cipher Spec 报文。该报文会提示服务器,在此报文之后的通信会采用 Pre-master secret 密钥加密。

步骤 7: 客户端发送 Finished 报文。该报文包含连接至今全部报文的整体校验值。这次握手协商是否能够成功,要以服务器是否能够正确解密该报文作为判定标准。

步骤 8: 服务器同样发送 Change Cipher Spec 报文。

步骤 9: 服务器同样发送 Finished 报文。

步骤 10: 服务器和客户端的 Finished 报文交换完毕之后,SSL连接就算建立完成。当然,通信会受到 SSL的保护。从此处开始进行应用层协议的通信,即发送 HTTP 请求。

步骤 11: 应用层协议通信,即发送 HTTP 响应。

步骤 12: 最后由客户端断开连接。断开连接时,发送 close_notify 报文。

在以上流程中,应用层发送数据时会附加一种叫做 MAC(MessageAuthentication Code)的报文摘要。MAC 能够查知报文是否遭到篡改,从而保护报文的完整性。