一.Firewalld概述

1.动态防火墙后台程序 firewalld 提供了一个 动态管理的防火墙,用以支持网络 “ zones” ,以分配对一个网络及其相关链接和界面一定程度的信任。它具备对 IP v4 和 IP v6 防火墙设置的支持。它支持以太网桥,并有分离运行时间和永久性配置选择。它还具备一个通向服务或者应用程序以直接增加防火墙规则的接口。

2.系统提供了图像化的配置工具firewall-config、system-config-firewall, 提供命令行客户端firewall-cmd, 用于配置 firewalld永久性或非永久性运行时间的改变:它依次用 iptables工具与执行数据包筛选的内核中的 Netfilter通信。

3.firewalld和iptables service 之间最本质的不同是:

• iptables service 在 /etc/sysconfig/iptables 中储存配置,而 firewalld将配置储存在/usr/lib/firewalld/ 和 /etc/firewalld/ 中的各种XML文件里.

• 使用 iptables service每一个单独更改意味着清除所有旧有的规则和从/etc/sysconfig/iptables里读取所有新的规则,然而使用 firewalld却不会再创建任何新的规则;仅仅运行规则中的不同之处。因此,firewalld可以在运行时间内,改变设置而不丢失现行连接。

systemctl stop firewalld ##关闭firewalld火墙

systemctl start firewalld ##打开firewalld火墙systemctl disable firewalld ##阻止开机启动firewalld火墙

systemctl enable firewalld ##允许开机启动firewalld火墙

systemctl mask firewalld ##冻结火墙服务

3.使用命令行接口配置防火墙

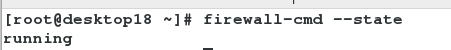

firewall-cmd --state ##查看firewalld的状态

firewall-cmd --get-active-zones ##查看当前活动的区域,并附带一个目前分配给它们的接口列表

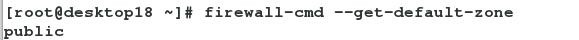

firewall-cmd --get-default-zone ##查看默认区域

firewall-cmd --get-zones ##查看所有可用区域

firewall-cmd --zone=public --list-all ##列出指定域的所有设置

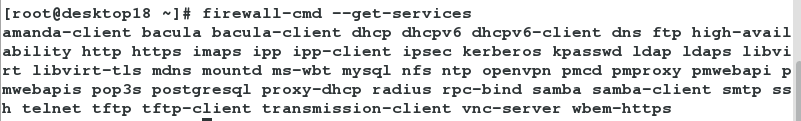

firewall-cmd --get-services ##列出所有预设服务

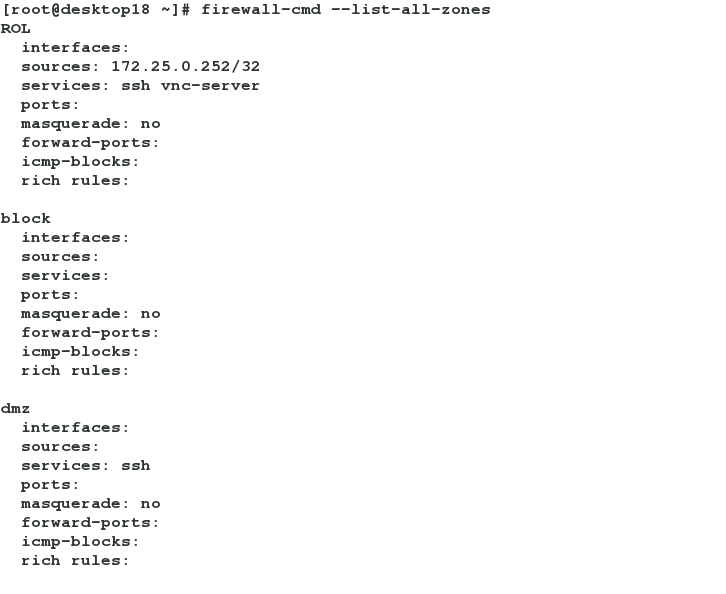

firewall-cmd --list-all-zones ##列出所有区域的设置

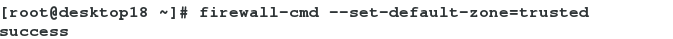

firewall-cmd --set-default-zone=dmz ##设置默认区域

(--permanent参数表示永久生效设置,如果没有指定--zone参数,那么会加入默认区域)

firewall-cmd --permanent --zone=internal --remove-source=172.25.0.0/24 ##删除指定区域中的网路地址

firewall-cmd --permanent --zone=internal --add-interface=eth0 ##添加网络接口

firewall-cmd --permanent --zone=internal --change-interface=eth0 ##改变网络接口

firewall-cmd --permanent --zone=internal --remove-interface=eth0 ##删除网络接口

firewall-cmd --permanent --zone=public --add-service=smtp ##添加服务

firewall-cmd --permanent --zone=public --remove-service=smtp ##删除服务

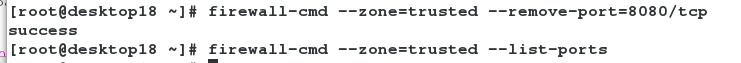

firewall-cmd --zone=public --list-ports ##列出端口

firewall-cmd --permanent --zone=public --add-port=8080/tcp ##添加端口

firewall-cmd --permanent --zone=public --remove-port=8080/tcp ##删除端口

firewall-cmd --reload ##重载防火墙

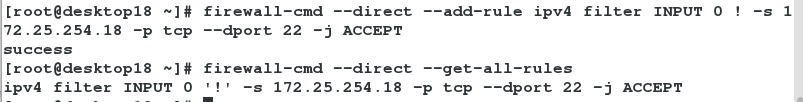

4.Direct Rules

通过 firewall-cmd 工具,可以使用 --direct 选项在运行时间里增加或者移除链。如果不熟悉 iptables ,使用直接接口非常危险,因为您可能无意间导致防火墙被入侵。直接端口模式适用于服务或者程序,以便在运行时间内增加特定的防火墙规则。直接端口模式添加的规则优先应用。

firewall-cmd --direct --add-rule ipv4 filter IN_public_allow 0 -p tcp --dport 80 -j ACCEPT ##添加规则

firewall-cmd --direct --remove-rule ipv4 filter IN_public_allow 10 -p tcp --dport 80 -j ACCEPT ##删除规则

firewall-cmd --direct --get-all-rules ##列出规则

firewall-cmd --direct --add-rule ipv4 filter INPUT 0 ! -s 172.25.254.24 -p tcp --dport 22 -j ACCEPT

##添加除了24主机以外的主机都可以访问

测试:18主机不可以访问