据腾讯发布内容来看,“坦白说”是刚刚在QQ中上线的新功能,还在测试阶段就已经非常火爆。

但作为一种web端的小游戏,无疑可以使用爬虫的来自我模拟。

(话说写完这篇的时候我总感觉自己几年前好像写过这个...可能是做梦吧)

爬虫可以爬取数据,例如豆瓣电影图书,论坛文章之类的

还可以用来模拟登录,比如展开需要登陆的知乎,人人网之类

再进一步就是通过爬虫模拟登录H某大学划水的教务系统爬其他院小姐姐照...不,课表或者成绩单

如果要说终极奥义

那就是直接通过爬虫不断提交表单和某游戏的服务器直接进行交互

请不要联想到跳一跳,那个直接提交一次表单(直接提交自己游戏成绩,服务器有点傻,验证作弊的方法就是你是不是跳的很厉害,后来加了一个跳跃频率)就可以1w+成绩了

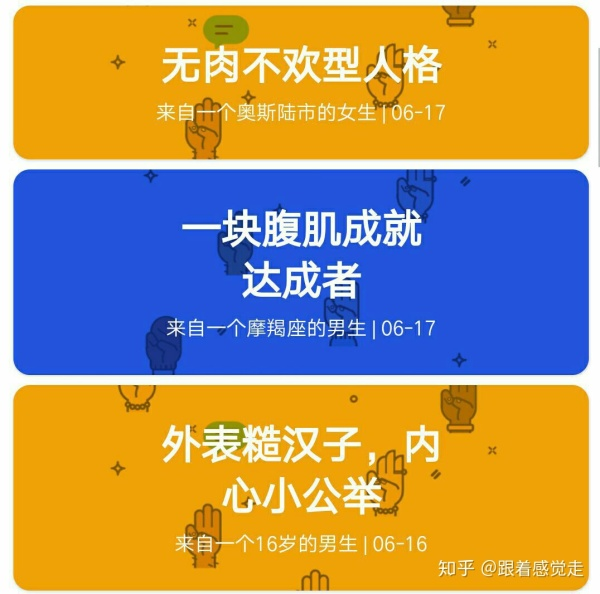

来看看腾讯新出的坦白说,感觉好友很皮

比如:

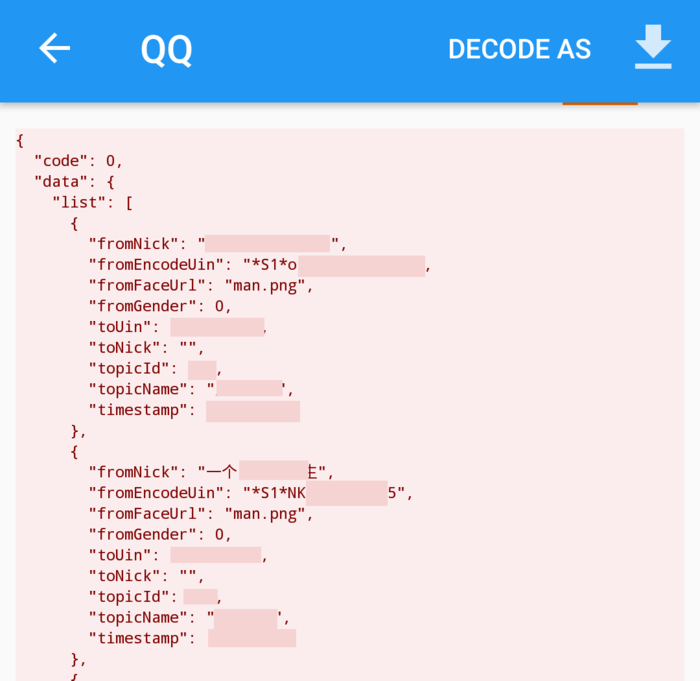

先来看一段json代码

1 { 2 "code":0, 3 "data":{ 4 "list":[ 5 { 6 "fromNick":"一个认识y年的男生", 7 "fromEncodeUin":"*S1*oKoezon5", 8 "fromFaceUrl":"man.png", 9 "fromGender":0, 10 "toUin":1088668866, 11 "toNick":"", 12 "topicId":666, 13 "topicName":"别人对你的匿名评价", 14 "timestamp":1534435200 15 }, 16 { 17 "fromNick":"一个x岁的女生", 18 "fromEncodeUin":"*S1*oKoezon5", 19 "fromFaceUrl":"woman.png", 20 "fromGender":1, 21 "toUin":1088668866, 22 "toNick":"", 23 "topicId":666, 24 "topicName":"别人对你的匿名评价", 25 "timestamp":1534435200 26 } 27 ] 28 } 29 }

fromEncodeUin就是那个皮皮的好友QQ号经过base64等加密算法之后的字符

问题来了,怎么拿到这段揭示好友有某种心思的json字符串呢?

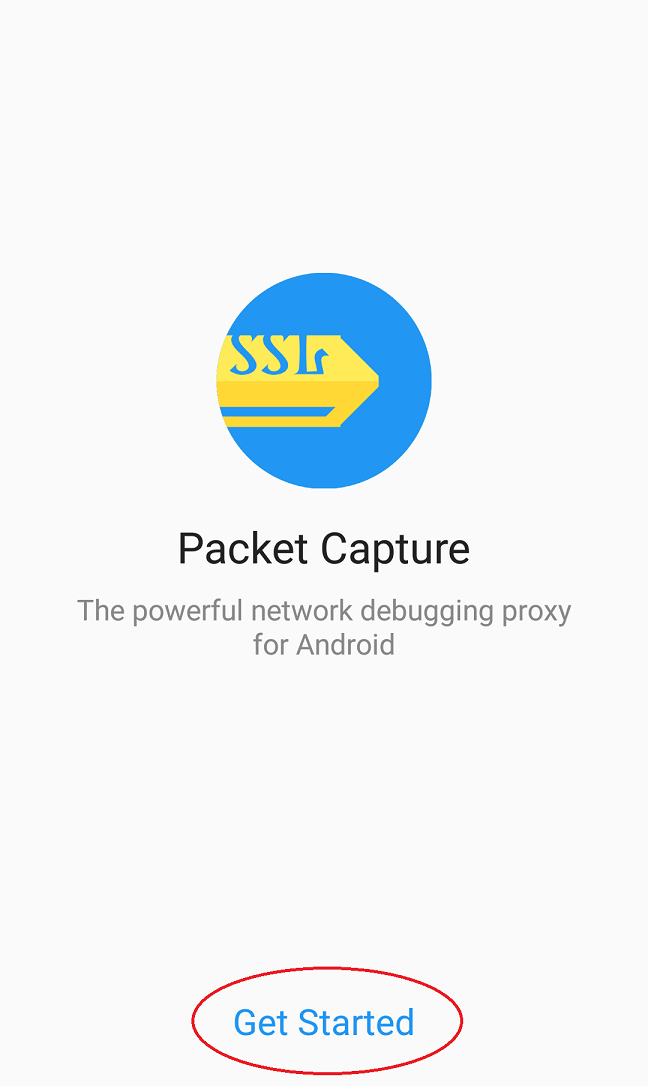

祭出神器

——提示:不要乱用,毕竟是vpn代理,作者有点想法就可以在启动的时候看到你的网络信息

Packet Capture (又名无root抓包)

Packet Capture

Packet capture/Network traffic sniffer app with SSL decryption.

Not that feature rich yet, but it's a powerful debugging tool especially when developing an app.

Features:

Capture network packets and record them.

SSL decryption using man-in-the-middle technique.

No root required.

Easy to use.

Show packet in either hex or text.

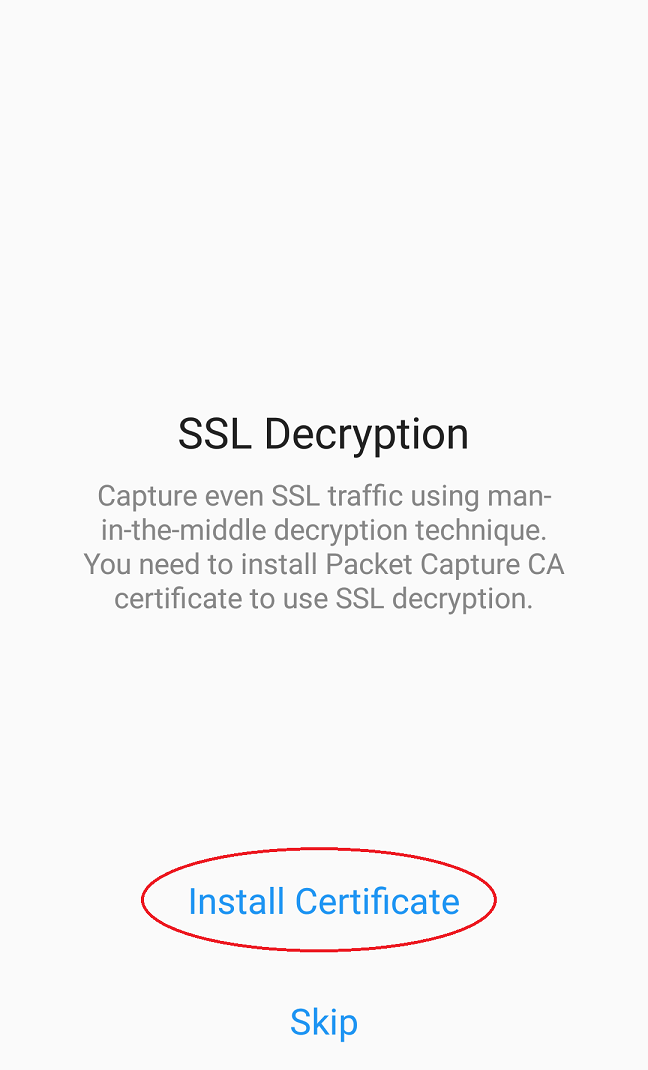

简单来说此软件可以抓取并记录各种APP的网络请求数据包,安装自带的证书后还可以解密https内容.

下面我们介绍使用方法

1.安装

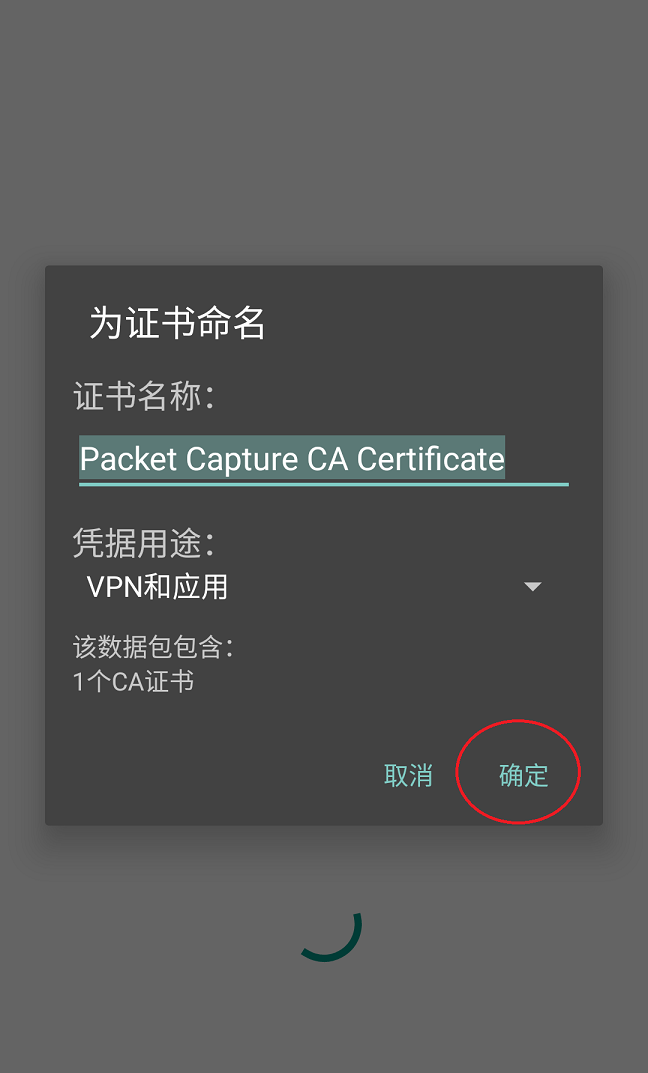

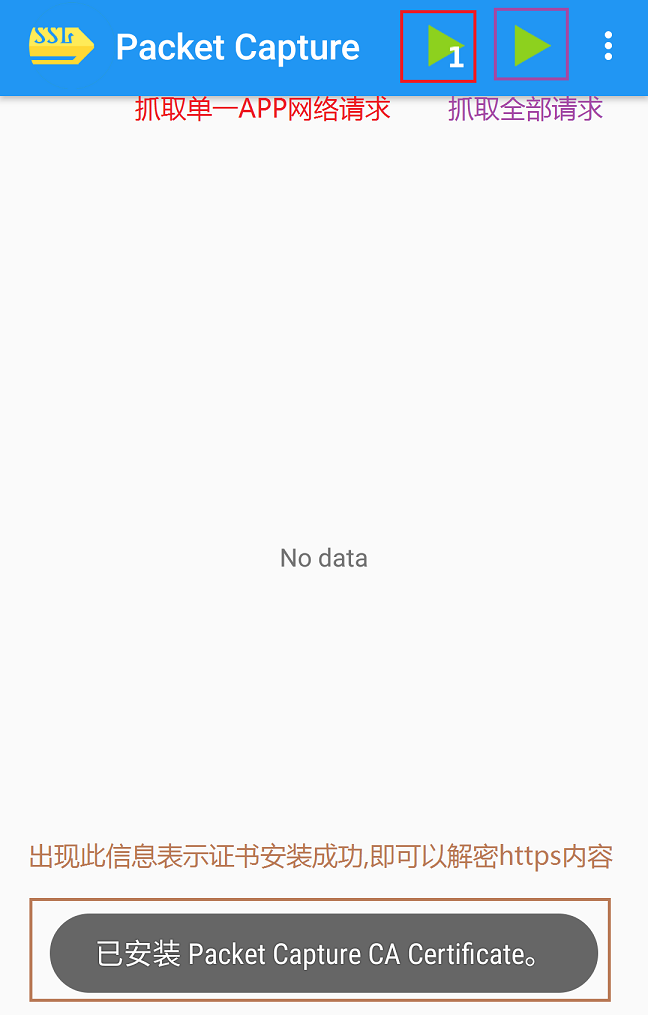

此处需要安装ssl证书,点击install certficate

这样就进入到主界面,左上角两个绿色按钮分别是抓取单一APP网络请求与抓取全部请求

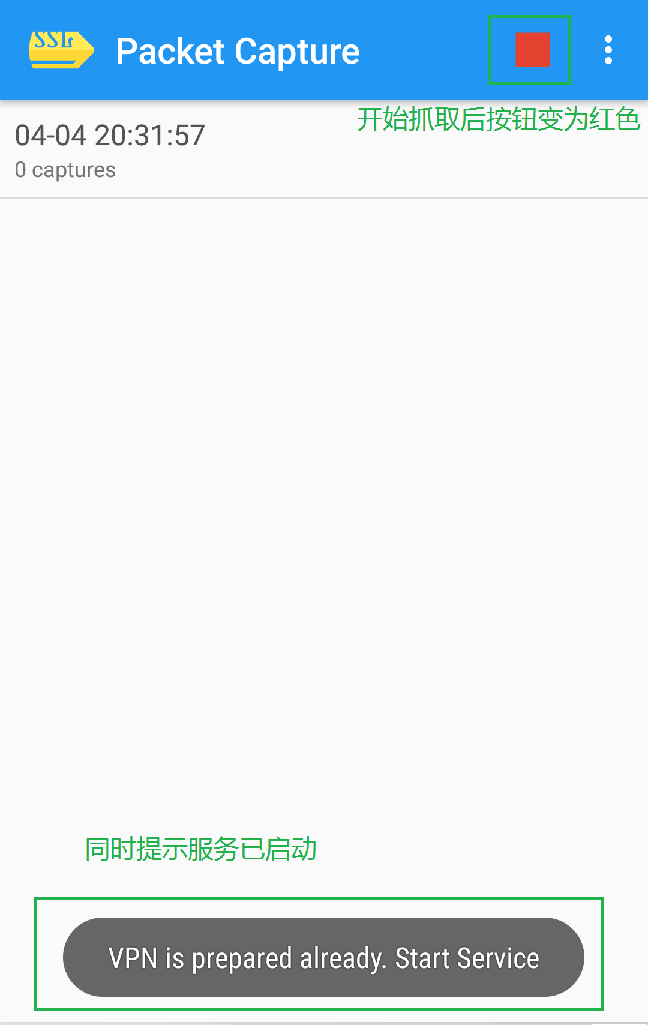

2.抓取请求

——看完了软件安装也可能学不会

切换回QQ,点击坦白说会话进入

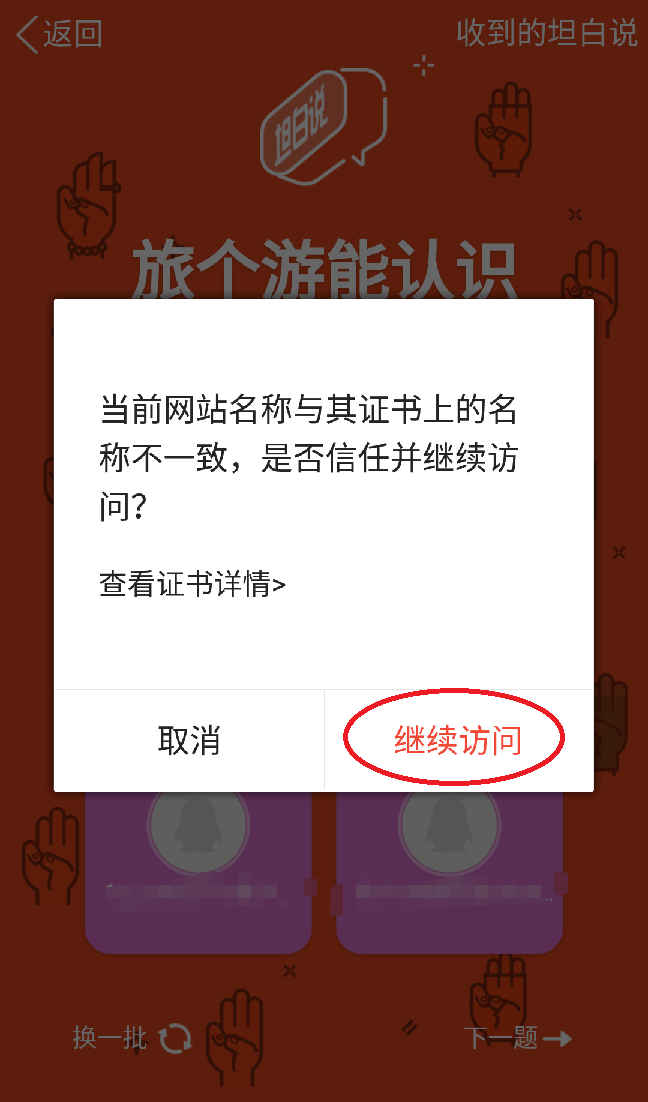

继续点击进入,如果有下图提示,一定点击继续访问,原因是我们抓取数据时用了Packet Capture自带证书替换了原证书.

右上角点击进入"收到的坦白说"

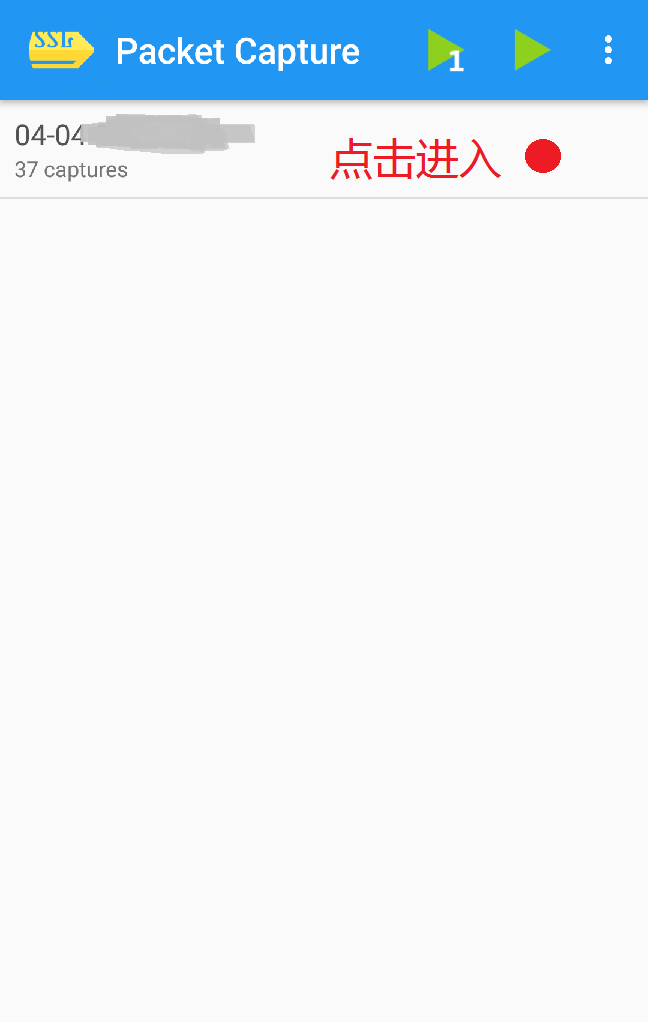

切换到Packet Capture,点击右上角的红色停止按钮,结束本次抓包,这样我们就有了一次记录,点击进入

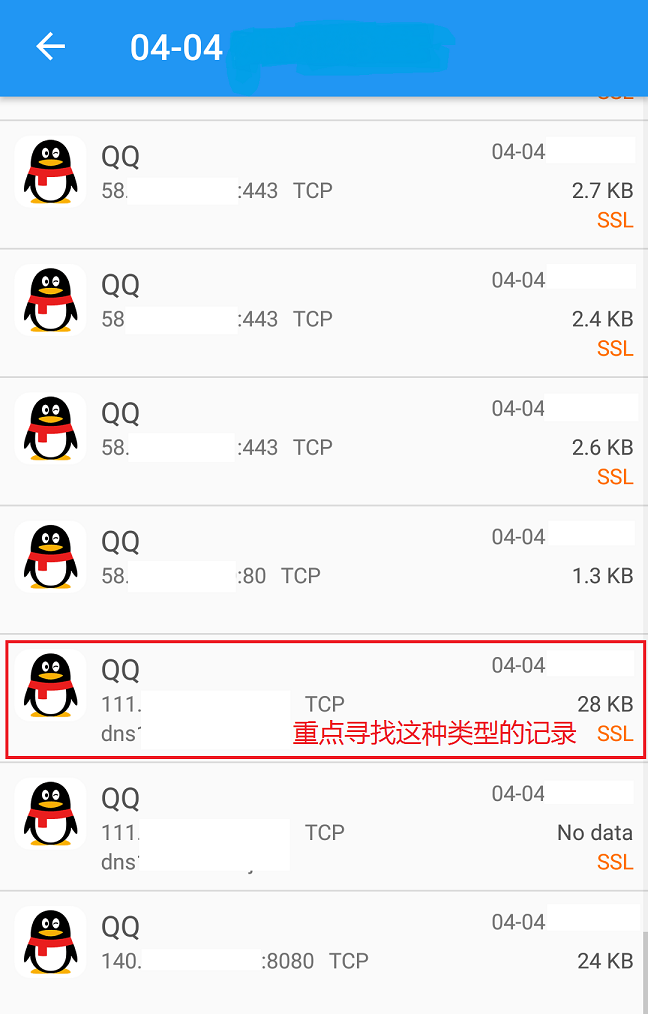

重点寻找QQ发出/接收的数据包,包含坦白说列表数据的数据包大小在10KB以上,且为SSL类型

(抓到的数据包大约在30~50个左右,耐心寻找)

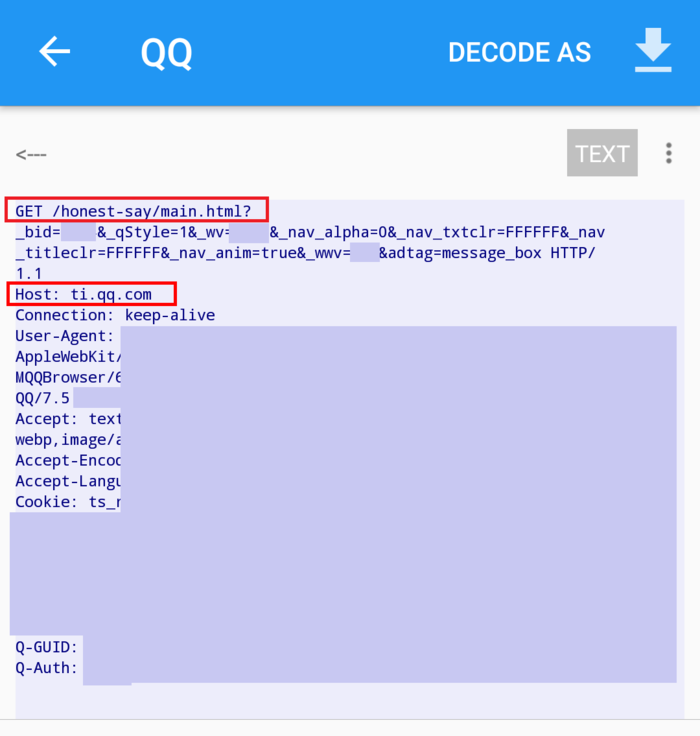

点击进入此记录,如果找到了具有如下类型请求的数据包,恭喜你,离成功又近了一步!

(GET /honest-say/main.html , Host: ti.qq.com)

这个数据包很大,使劲往下翻,如果类似于发现下图中的数据,就是我们所需分析的重点内容

(可以长按文本进行选择,复制等操作)