2023 年全国网络安全行业职业技能大赛---网络安全管理员比赛样题

2023 年全国网络安全行业职业技能大赛—网络安全管理员比赛样题

比赛时间:12月

项目介绍:

网络安全管理员技能竞赛旨在测评参赛选手在网络与信息安全防护、网络与信息安全管理、网络与信息安全处置的一系列理论知识和技术技能水平,以符合网络与信息安全管理员职业的技能要求,需要选手掌握安装、配置、管理和强化主机、终端设备、网络设备、网络安全设备和相关软件知识和操作技能。

任务描述:

本项目需要运用不同的网络与信息安全技术,任务有以下部分:

- 网络与信息安全防护

- 网络与信息安全管理

- 网络与信息安全处置

选手必须按照比赛要求对网络基础设施进行防护和管理,对一些网络与信息安全事件进行应急处理。所有的设备和服务可以正常运作,但尚未采取任何安全防护措施。在项目中,会给出一部分相对直接的安全防护和管理实施要求,一部分则为开放式操作要求。选手需要在设备条件的限制下尽力满足所有的比赛要求并符合行业规范操作。

选手指南:

1.在开始配置前详细阅读所有的任务。每一项任务都可能和前后任务的完成有所依赖。依赖于上一项或下一项的完成。

2.本次比赛为在线远程访问形式,在比赛前请确认设备是否能够正常访问,在比赛中请时刻注意配置操作是否会影响系统的正常访问,如在比赛时因配置原因造成系统无法正常访问,需要选手自行解决。

3.比赛以在答题平台上提交 Flag 形式进行,Flag 必须与答题平台内对应序号答题框的预设完全匹配才能得分,所有 Flag 字符以小写、去除非必要空格的形式提交。如解题答案为:Flag{}样例为:/etc/apache2/apache2.conf ServerSignature Off,则 Flag 提交:/etc/apache2/apache2.conf serversignature off

4. 比赛可采用任何自带设备和工具,但禁止使用影响他人比赛或妨碍平台运行的工具、方法和手段,如有发现将立即取消成绩。

所需设备,安装和材料选手自行准备工具完成本项目所有要求实施的内容。

任务目标:

项目基本信息:

1.所有设备和虚拟机的主机名称根据提供的图示已预先配置;

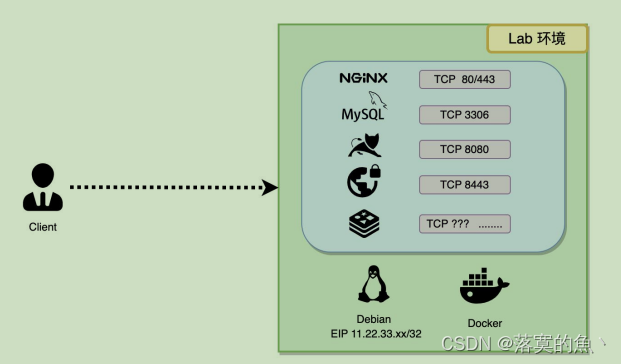

2.逻辑拓扑如下:

3. 虚拟机已根据以下角色预先安装:

Debian 11.x 、Mysql 5.7 、tomcat 、wordpress

Debian 默认账户密码 (root/Passw0rd)

第一部分:网络与信息安全防护

总体要求:根据 A 企业业务需求,对 A 企业的网络、系统及应用配置主动及被动防御系统。

任务 1:网络安全防护

1.公司系统未采用严格的过滤策略对外部访问流量进行过滤,根据公司业务架构和需求,配置系统 iptables 的策略;请提交 iptables 的安装命令。

2.公司系统未采用严格的过滤策略对外部访问流量进行过滤,根据公司业务架构和需求,配置系统 iptables 的策略;请提交 iptables 允许 ssh 端口 2233 通过的命令。

3.公司系统未采用严格的过滤策略对外部访问流量进行过滤,根据公司业务架构和需求,配置系统iptables 的策略;请提交 iptables 保存规则的命令。

4.公司 linux 系统中对外暴露的服务需要防止 SYN 洪水攻击及 Cookie 攻击,决定安全加固系统使用 sysctl 临时加固实现,提交配置命令,每一条正确命令为一个 flag(命令中应包含 sysctl 并去除非必要的空格)。

任务 2:系统安全防护

5.公司系统 linux 采用 libpam-pwquality 包进行安全密码策略加固,要求密码长度至少为10 个字符;请提交安装对应加固组件或应用的安装命令。

第二部分:网络与信息安全管理

总体要求:根据 A 公司业务需求,设置系统权限、数据库权限的分级管理。

任务 1:安全策略管理

10.配置数据库密码策略,要求密码长度至少为 10 个字符,包含大小写字母、数字和特殊字符。包含 password 相关字段拼接提交。请提交查询密码验证是否开启的命令。

11.配置数据库密码策略,要求密码长度至少为 10 个字符,包含大小写字母、数字和特殊字符。包含 password 相关字段拼接提交。请提交设置密码复杂度的命令。

12.配置数据库密码策略,要求密码长度至少为 10 个字符,包含大小写字母、数字和特殊字符。包含 password 相关字段拼接提交。请提交设置密码最小长度的命令。

任务 2:系统权限管理

13.配置数据库创建一个具有最小必要权限的新用户,用于执行特定的任务。请提交创建新用户”new_user”密码为”password”的命令。

14.配置数据库创建一个具有最小必要权限的新用户,用于执行特定的任务。请提交授权本地”new_user”用户允许对数据库”database_name”使用增删改查权限的命令。

任务 3:系统审计管理

15. 通过启用 mysql 的二进制日志,以便进行数据库更改的跟踪和恢复,提交关键binlog 的拼接 flag,关键字包含 bin;请提交修改 MySQL 配置文件的命令。

16.通过启用 mysql 的二进制日志,以便进行数据库更改的跟踪和恢复,提交关键binlog 的拼接 flag,关键字包含 bin;请提交修改 MySQL 配置文件的命令。请提交配置binlog 保存为/var/log/mysql/mysql-bin.log 的配置行内容。

17.通过启用 mysql 的二进制日志,以便进行数据库更改的跟踪和恢复,提交关键binlog 的拼接 flag,关键字包含 bin;请提交定义 server-id 为 1 的配置行内容。

任务 4:信息安全管理

18. 公司配置 MySQL 的安全审计插件 audit_log,以记录敏感操作和事件。文件路径为/var/log/mysql/audit.log ,日志格式设置为 JSON,其中关键字包含 SET、GLOBAL、audit 等,将核心配置 信息作为 flag 提交。请提交安装审计插件的命令。

第三部分:网络与信息安全处置

在接到 A 公司员工反映对外开放的论坛在互联网被恶意攻击, A 公司立即启动应急响应,

经初步分析,发现公司部分应用,业务系统,疑似遭受攻击,并由可能已经发生了数据泄漏,

请您协助对本次网络攻击事件进行追踪溯源,分析攻击者的攻击手段、查找 WEB 应用及系

统存在的漏洞。同时根据本次事件的调查分析结果,对存在的漏洞进行修复,确认并删除黑

客隐藏在系统中的后门,恢复系统的正常运行。应用系统以容器化形式部署在系统内。

任务 1:网络安全事件处置

19. 提交黑客隐藏的信息(提交示例:flag{flag_value})。

20.webshell 使用的函数。

21.提交应用系统开放的 ssh 端口。

任务 2:互联网应用安全事件处置

22.提交应用系统的名称。

23.提交 Web 服务器日志的绝对路径。

24.提交应用系统原本配置的地址