文章目录

前言

记一次绿盟校招技术面经历,人生第一次面试,该说不说还是很紧张的,以下是技术面的一些问题,欢迎各位大佬在评论区补充纠正

一、XSS漏洞是什么?有一些什么类型?本质上有什么区别?

(1)XSS漏洞是跨网站脚本漏洞

(2)主要有反射型、存储型、DOM型

(3)最主要的区别是存储型XSS漏洞是经过服务器端的,而反射型和DOM型是不会经过服务器端,只会在浏览器端进行执行

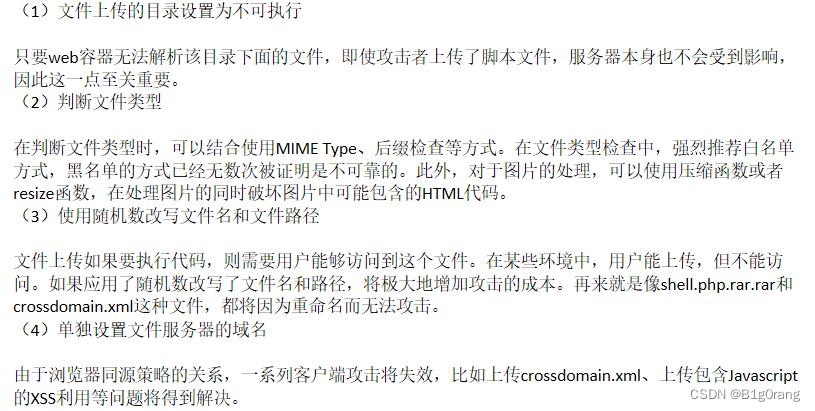

二、我们能够做什么来预防文件上传漏洞

三、拿到一个登陆界面,可能存在什么漏洞?

(1)信息泄露,既在进入登陆界面时,输入框里面已经输入了可以登陆的账号和密码,查看登录页面源代码,看是否存在敏感信息泄露,这种是开发人员在设置时没有进行数据的保护

(2)账号密码遍历绕过,使用burp进行暴力破解(报错可能提示:用户名不存在 或者 密码错误 来进行判别)

(3)验证码绕过,验证码绕过存在许多类型,有的可以通过禁用JS绕过验证,有的可以通过burp抓包直接进行判断语句的删除、利用验证码识别工具进行绕过(爆破)等等

(4)弱口令绕过

(5)短信轰炸

四、Linux系统中,与用户登录相关的日志在什么位置?

以下是一些总结性的答复:

| 位置 | 描述 |

|---|---|

| /var/log/cron | 记录了系统定时任务相关的日志 |

| /var/log/auth.log | 记录验证和授权方面的信息(通常在Debian和Ubuntu这样的Linux发行版中使用) |

| /var/log/secure | 和上面一样(在Red Hat系列的Linux系统(如CentOS、Fedora等)中广泛使用) |

| /var/log/btmp | 登录失败记录 使用lastb命令查看 |

| /var/log/wtmp | 登录失成功记录 使用last命令查看 |

| /var/log/lastlog | 最后一次登录 使用lastlog命令查看 |

| /var/run/utmp | 使用 w、who、users 命令查看 |

/var/log/auth.log、/var/log/secure记录验证和授权方面的信息,只要涉及账号和密码的程序都会记录,比如SSH登录,su切换用户,sudo授权,甚至添加用户和修改用户密码都会记录在这个日志文件中

以上的日志通常搭配 find、grep 、egrep、awk、sed等命令进行日志审计,后面再对这些命令进行总结学习

五、如果一个地方可能存在sql注入漏洞,你能怎么使用SqlMap来进行检测?

使用burp进行抓包,选择注入点,结合sqlmap进行playload的测试,对于不同的对象,使用不同的命令进行测试........

六、说一下对于POST提交方式,可以怎么使用SqlMap的命令、参数?

(1)可以使用-r 命令 ,对于HTTP请求文件,在Burp中复制粘贴到txt文件中,使用-r 命令进行扫描

(2)可以使用--data参数,可以指定扫描的参数 例如“user=1&pass=2”

七、讲述一下你挖的一些逻辑漏洞

我:阿巴阿巴阿巴阿巴阿巴…

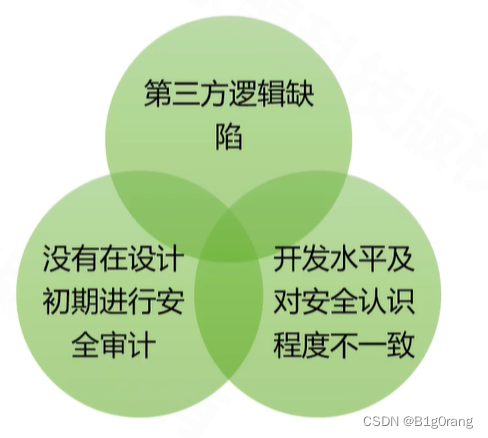

八、业务逻辑漏洞产生的原因

九、如果客户的一个产品进行测试发现漏洞,你会怎么和客户沟通和安排后续流程:

我:阿巴阿巴阿巴阿巴阿巴…

十、看你有一些CTF比赛经历,能不能给我说一下你印象比较深的题呢?

我:在XXXCTF比赛中,有两道题…阿巴阿巴阿巴阿巴阿巴

总结:

对于面试的问题,都应该自己下来深度去拓展学习,面试官问的问题刚好可以检测我们自己对某个模块的学习情况,借此更好的进行总结和学习。