目录

图片篇 信息附加

misc5

打开后啥也没有

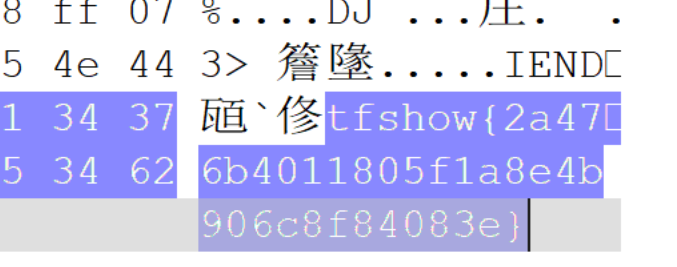

使用16进制编辑器打开,在最下面

misc6

同样打开啥也没有

使用16进制编辑器打开,在中间位置

misc7

用16进制编辑器打开,flag在靠下面的位置

misc8

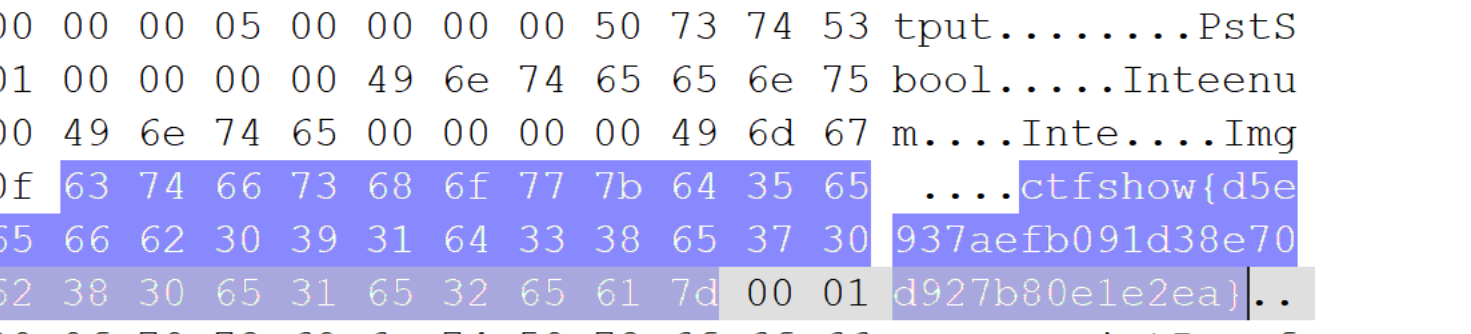

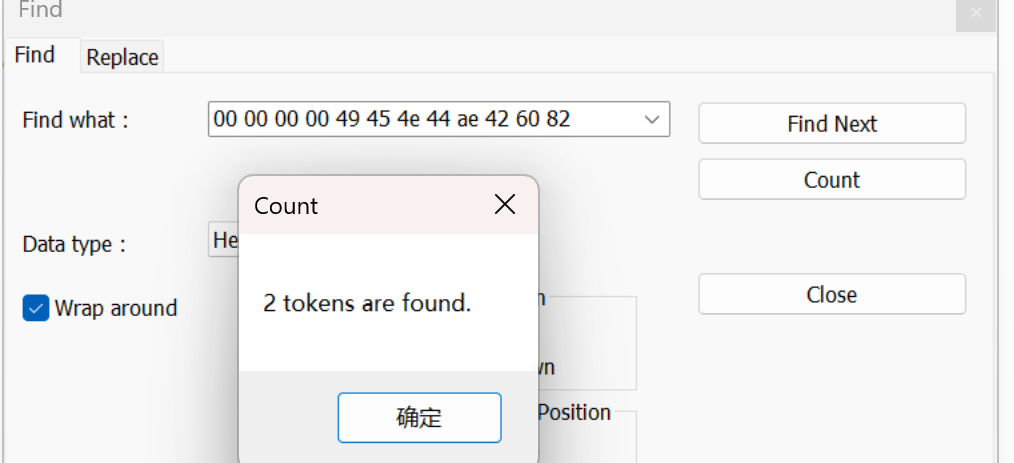

用16进制编辑器打开png图片,无flag。思考是否内嵌了图片了?png图片文件结束:00 00 00 00 49 45 4E 44 AE 42 60 82。所以可以搜索该16进制。参考:https://www.yuque.com/chenchen-dqalz/ze0ngw/hgu6f17uotvlvdqz

发现存在两个文件结束符,正常是一个文件结束符,所以这里应该是两张图片

对图片进行分离,这里用binwalk不能成功分离!使用foremost分离出两张图片,一张图片中存在flag

foremost 图片

misc9

16进制打开搜索ctf即可看到flag

misc10

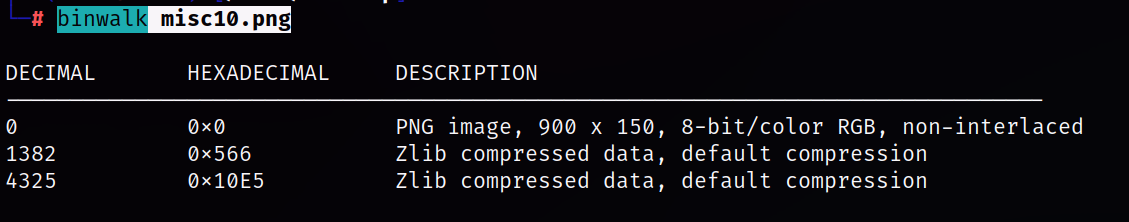

binwalk分析发现存在多个文件

分离文件

misc11

提示:flag在另一张图里。

使用tweakpng(TweakPNG是用于检查和修改PNG图像文件的实用程序)打开,删除第一个IDAT块,按f7图片预览发现flag

misc12

提示:flag在另一张图里。

经测试,使用tweakpng删除前8个IDAT即可

misc13

提示:flag位置在图片末尾。

010Editor打开,发现有两处ctf字符串字样,且字符串间都被插入了一个干扰字符。测试发现上面那个是正确的

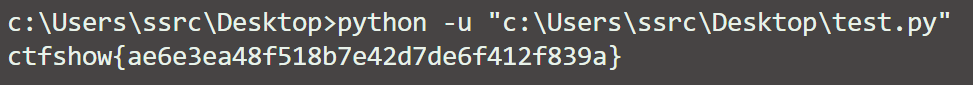

每隔一位字符取出

s = "ct¹f…s†hªoKw°{!aeS6¥eT34exa%4Ý8ïf«51•8b‚7ºeE4|2Td~7:däeñ6úfõ412fT8ñ329éal}"

print(s[::2]) #每隔一个字符输出

misc14

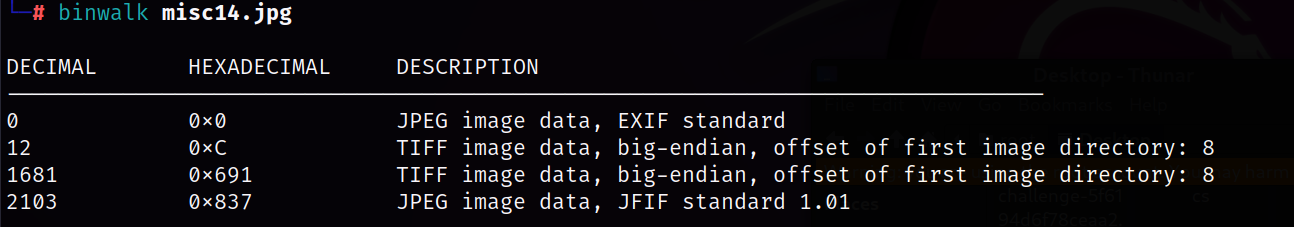

提示:flag在那张图里。

使用binwalk分析,发现存在两张图片,但是使用binwalk和foremost无法直接分离

使用010editor打开,搜索jpg的文件头标识FF DB,选择837的那个,然后复制16进制数据到末尾,保存为jpg

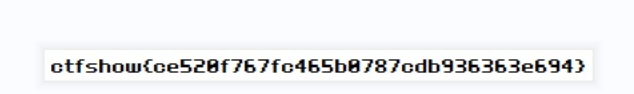

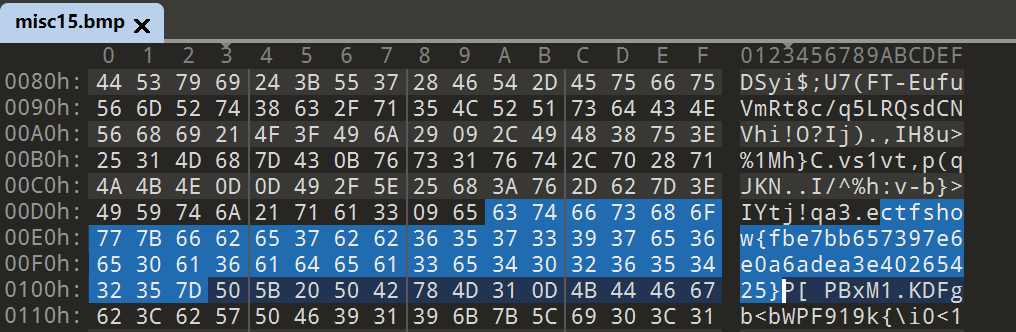

misc15

一个bmp文件,打开得flag

misc16

提示:flag在图片数据里。

binwalk -e分离,然后cat DD4查看flag

misc17

提示:flag在图片数据里。

其他方式都失败,使用zsteg提取数据,然后再用binwalk分离,最后得到一张png即为flag

zsteg -e extradata:0 misc17.png > 1.txt

binwalk -e 1.txt --run-as=root得到一张图片,获取flag

misc18

提示:flag在标题、作者、照相机和镜头型号里。

右键属性,将各字段值拼接得flag

misc19

提示:flag在主机上的文档名里。直接使用网站查看exif信息:EXIF信息查看器

misc20

提示:flag在评论里。

EXIF信息查看器,查看

ctfshow{c97964b1aecf06e1d79c21ddad593e42}

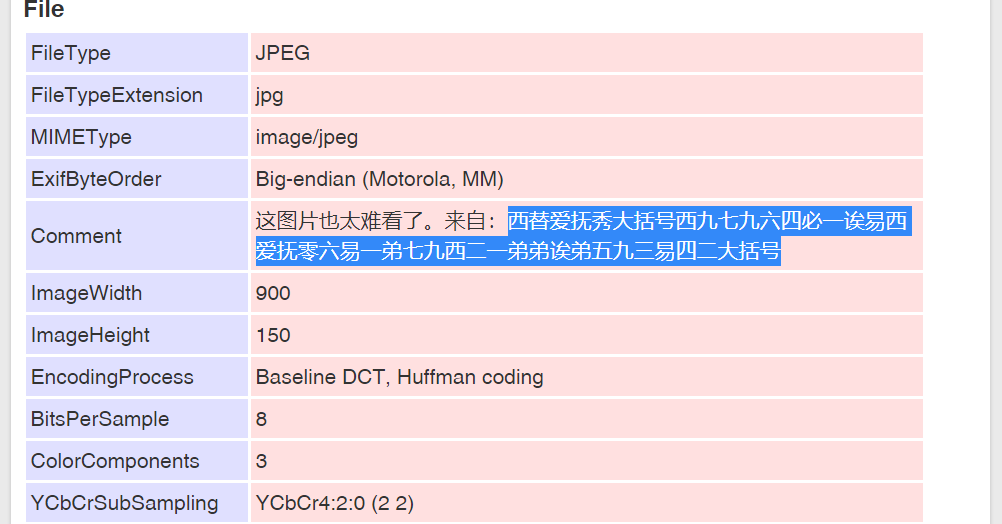

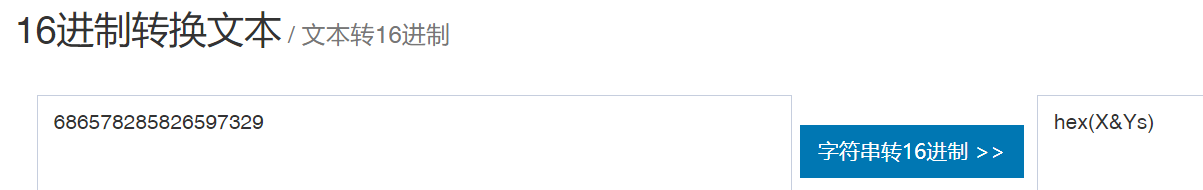

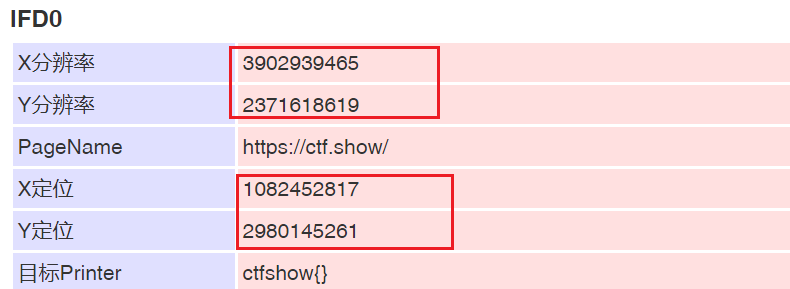

misc 21

提示:flag在序号里

网站查看,序列号中发现一窜数字,显然不是flag格式,先16进制转字符串看看

得到:hex(X&Ys)

根据含义,尝试把上面的x,y分别10进制转16进制

分别转16进制 进制转换 - 在线工具 ,然后拼接

3902939465 2371618619 1082452817 2980145261

ctfshow{e8a221498d5c073b4084eb51b1a1686d}

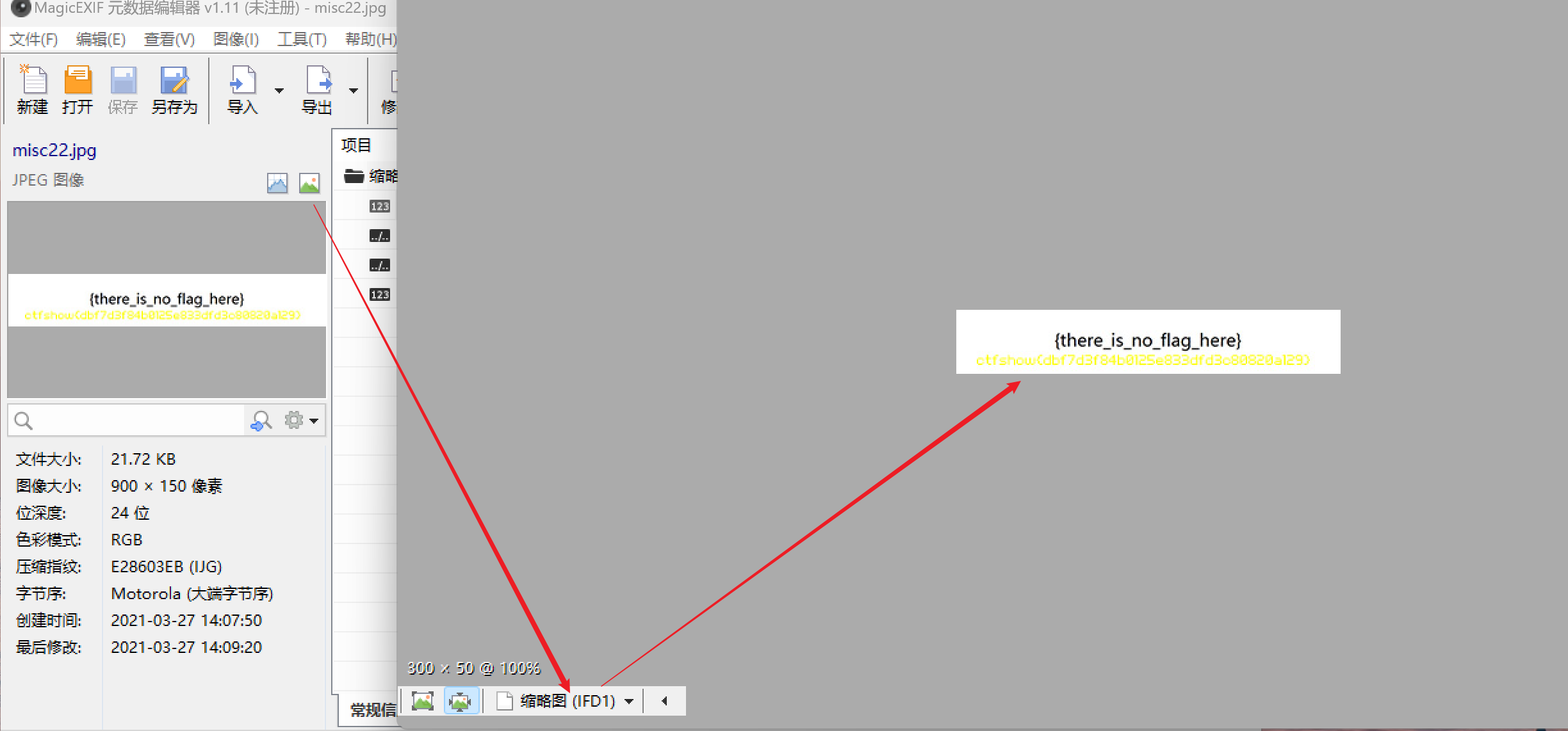

misc22

提示:flag在图片里

这里是缩略图隐写的方式,叫做thumbnail隐写。用 Magicexif 打开,可以直接看到缩略图上黄色字体的 flag 。

截图后放大即可

ctfshow{dbf7d3f84b0125e833dfd3c80820a129}

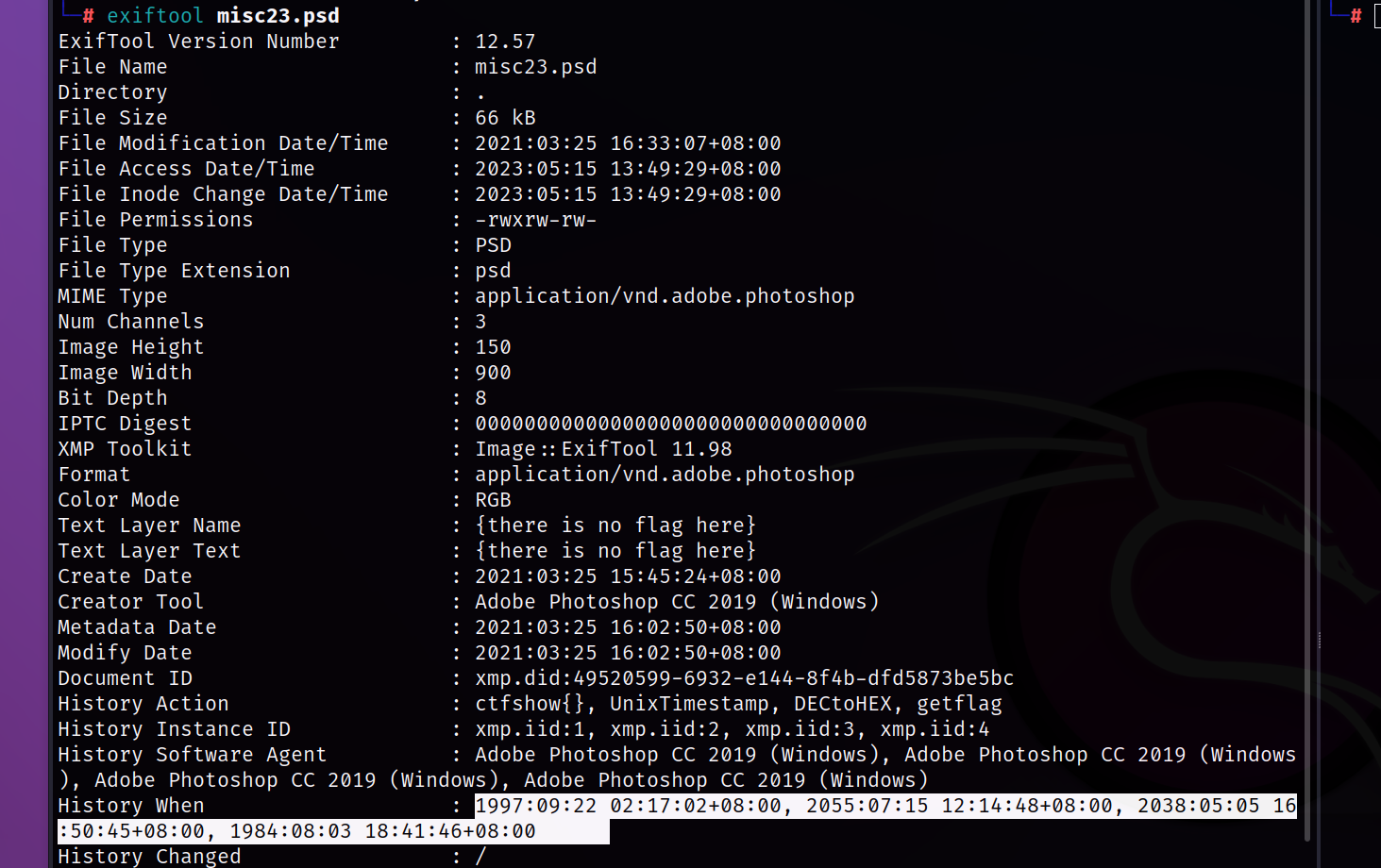

misc23

提示:flag在时间里。

打开为.psd文件,PSD文件是由Adobe Photoshop创建的图像文件。

使用exiftool查看图片的exift数据

ExifTool是一款开源软件,用于读写和处理图像(主要)、音视频和PDF等文件的元数据(metadata)。

Exif是可交换图像文件格式(Exchangeable image file format),是一种标准,定义了与数码相机捕获的图像(或其他媒体)有关的信息,用于存储重要的数据,比如相机的曝光、拍摄日期和时间,甚至GPS定位等。在早期,摄影师需要随身携带笔记本来记录重要信息,如日期、快门速度、光圈等,这非常麻烦而且容易出错。如今,每台数码相机都支持Exif,能够将拍摄时的很多参数通过这种格式(Exif)记录到照片中,这些照片(或其他类型的文件)中的额外数据就叫元数据(metadata),它由一系列参数组成,如快门速度、光圈、白平衡、相机品牌和型号、镜头、焦距等等。Exif信息可能会造成隐私泄露(相机型号、位置等),在社会工程学中,Exif也是获取目标信息的一种手段,所以建议在把照片上传到互联网之前先清理Exif数据。

exiftool misc23.psd

看到 History When 项有好多个时间:

1997/09/22 02:17:02

2055/07/15 12:14:48

2038/05/05 16:50:45

1984/08/03 18:41:46

把这几个时间转换为时间戳时间戳(Unix timestamp)转换工具 - 在线工具。

得到如下十进制,并依次转换为16进制再拼接

874865822 2699237688 2156662245 460377706

ctfshow{3425649ea0e31938808c0de51b70ce6a}

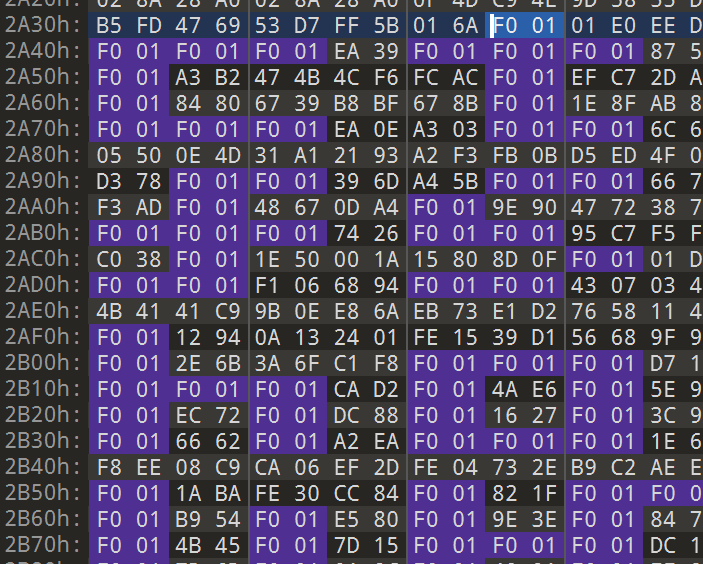

misc41

第一句提示的F001为突破点,这个位置有大量F001,看起来组成了某种形状。

搜索 F001 可以看到 ctf 的样式,肉眼观看然后把它们一个个提取出来即可。

ctfshow{fcbd427caf4a52f1147ab44346cd1cdd}