0.前言

背景:公司项目扫描到 Spring Cloud Foundry上使用通配符模式匹配进行的安全绕过漏洞 CVE-2023-20873

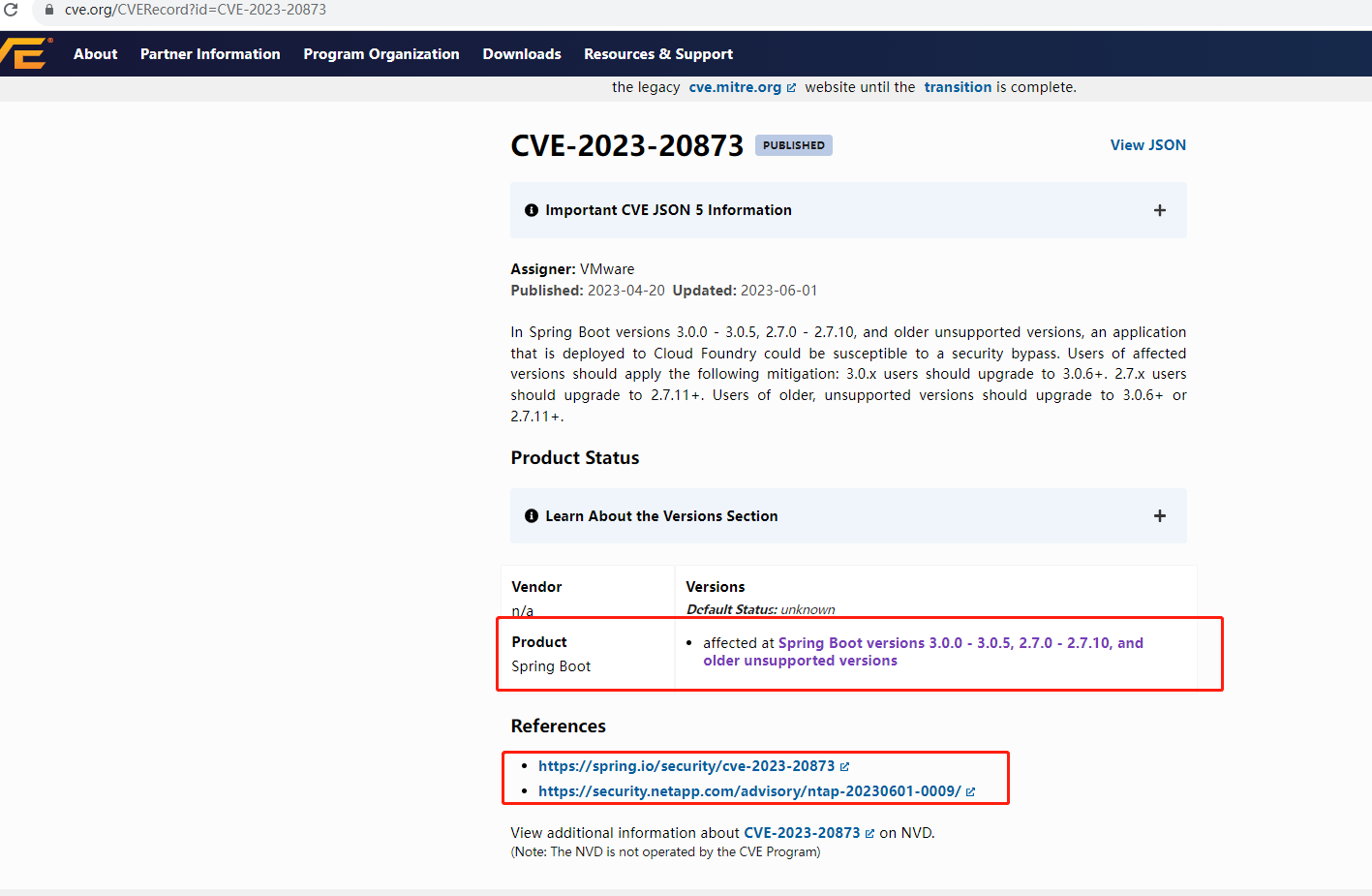

CVE-2023-20873:在Cloud Foundry上使用通配符模式匹配进行的安全绕过

高风险 | 2023年5月18日 | CVE-2023-20873

在Spring Boot版本3.0.0 - 3.0.5, 2.7.0 - 2.7.10, 2.6.0 - 2.6.14, 2.5.0 - 2.5.14以及旧版支持的版本中,部署在Cloud Foundry的应用可能容易受到安全绕过。

1.参考文档

CVE 官方网站 https://www.cve.org/CVERecord?id=CVE-2023-20873

2.基础介绍

CVE-2023-20873:在Cloud Foundry上使用通配符模式匹配进行的安全绕过

高风险 | 2023年5月18日 | CVE-2023-20873

描述

在Spring Boot版本3.0.0 - 3.0.5, 2.7.0 - 2.7.10, 2.6.0 - 2.6.14, 2.5.0 - 2.5.14以及旧版支持的版本中,部署在Cloud Foundry的应用可能容易受到安全绕过。

具体来说,当满足以下所有条件时,应用程序是脆弱的:

你有可以处理匹配/cloudfoundryapplication/**的请求的代码。通常,这将是如果有一个能匹配/**的全局请求映射。

应用程序部署在Cloud Foundry上。 注意:使用Spring Cloud Config

Server的应用程序默认可以处理对/cloudfoundryapplication/**的请求,并且如果部署在Cloud

Foundry上可能会变得脆弱。

如果满足以下任一条件,应用程序就不会有太大风险:

应用程序没有部署在Cloud Foundry上

你已经通过将management.cloudfoundry.enabled设置为false来禁用Cloud Foundry的行动者端点。

你的应用程序没有可以处理对/cloudfoundryapplication/**的请求的处理映射。

受影响的Spring产品和版本

Spring Boot

3.0.0到3.0.5

2.7.0到2.7.10

2.6.0到2.6.14

2.5.0到2.5.14

也受影响的旧版本和不再支持的版本

3.解决方案

3.1. 升级版本

受影响版本的用户应该应用以下措施:

3.0.x用户应该升级到3.0.6+。2.7.x用户应该升级到2.7.11+。2.6.x用户应该升级到2.6.15+。2.5.x用户应该升级到2.5.15+。旧版和不再支持的版本的用户应该升级到3.0.6+或者2.7.11+。

3.2. 替代方案

== 通过将management.cloudfoundry.enabled设置为false来禁用Cloud Foundry的行动者端点。==