背景:最近遇到一个问题,那就是需要给别人共享一下 Kubernetes 的某个资源的使用和访问权限,这个仅仅存在于某个 namespace 下,但是我又不能把管理员权限全都给它,我想只给他授予这一个 Namespace 下的权限,那应该怎么办呢?

比如我这边是需要只想授予 ads这个用户 对 data 这个 Namespace 的权限,这里我就需要利用到 Kubernetes 里面的 RBAC 机制来实现了,下面记录了我的操作流程。

一、创建ads用户的key

cd /etc/kubernetes/ssl/

penssl req -new -key ads.key -out ads.csr -subj "/CN=ads"

openssl x509 -req -in ads.csr -CA /etc/kubernetes/ssl/ca.pem -CAkey /etc/kubernetes/ssl/ca-key.pem -CAcreateserial -out ads.crt -days 365

openssl x509 -in ads.crt -text -noout

注:使用https://github.com/easzlab/kubeasz创建的k8s,其密钥等默认位置为/etc/kubernetes/ssl

二、更改集群ads配置和用户上下文环境

## 为ads用户项设置基础认证选项

kubectl config set-credentials ads --client-certificate=/etc/kubernetes/ssl/ads.crt --client-key=/etc/kubernetes/ssl/ads.key --embed-certs=true

## 设置上下文

kubectl config set-context ads --cluster=ads-cluster --user=ads --namespace=data

三、编辑以下文件进行授权

################## cat ads.yaml

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: data

name: data

rules:

- apiGroups: ["*"]

resources: ["*"]

verbs: ["*"]

---

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: data

namespace: data

subjects:

- kind: User

name: ads

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: data

apiGroup: rbac.authorization.k8s.io执行 kubectl apply -f ads.yaml

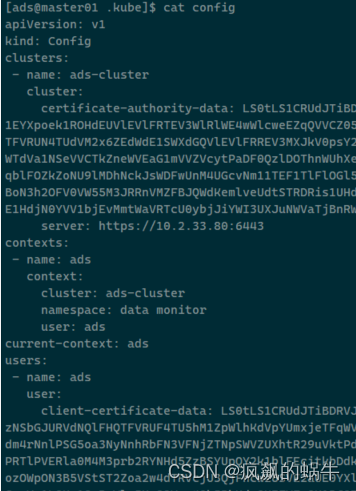

四、导出 ads文件的config配置文件

################# cat ads.sh

server=https://10.2.33.80:6443

namespace=data

cluster_ca=$(cat /etc/kubernetes/ssl/ca.pem |base64 -w 0)

user_ca=$(cat /etc/kubernetes/ssl/ads.crt | base64 -w 0)

token=$(cat /etc/kubernetes/ssl/ads.key | base64 -w 0)

echo "apiVersion: v1

kind: Config

clusters:

- name: ads-cluster

cluster:

certificate-authority-data: ${cluster_ca}

server: ${server}

contexts:

- name: ads

context:

cluster: ads-cluster

namespace: ${namespace}

user: ads

current-context: ads

users:

- name: ads

user:

client-certificate-data: ${user_ca}

client-key-data: ${token}

"> config

注:server为k8s的地址,可以从 ~/.kube/config 里查看

输出为 config文件

五、传输配置文件至ads系统用户主目录的kube下

/home/ads/.kube/

六、给这个用户配置多个namespace权限

1、需要为ads用户配置第二个ns的上下文,为确保简单将--cluster设置成一个

例如:为ads用户配置第二ns(monitor)权限

kubectl config set-context ads --cluster=ads-cluster --user=ads --namespace=monitor

2、编辑执行步骤三中的配置文件并执行赋权

####################### cat ads-monitor.yaml

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: monitor

name: monitor

rules:

- apiGroups: ["*"]

resources: ["*"]

verbs: ["*"]

---

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: monitor

namespace: monitor

subjects:

- kind: User

name: ads

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: monitor

apiGroup: rbac.authorization.k8s.io

#####执行赋权

######kubectl apply -f ads-monitor.yaml3、在ads的.kube下的config文件中添加monitor这个namespace名称即可