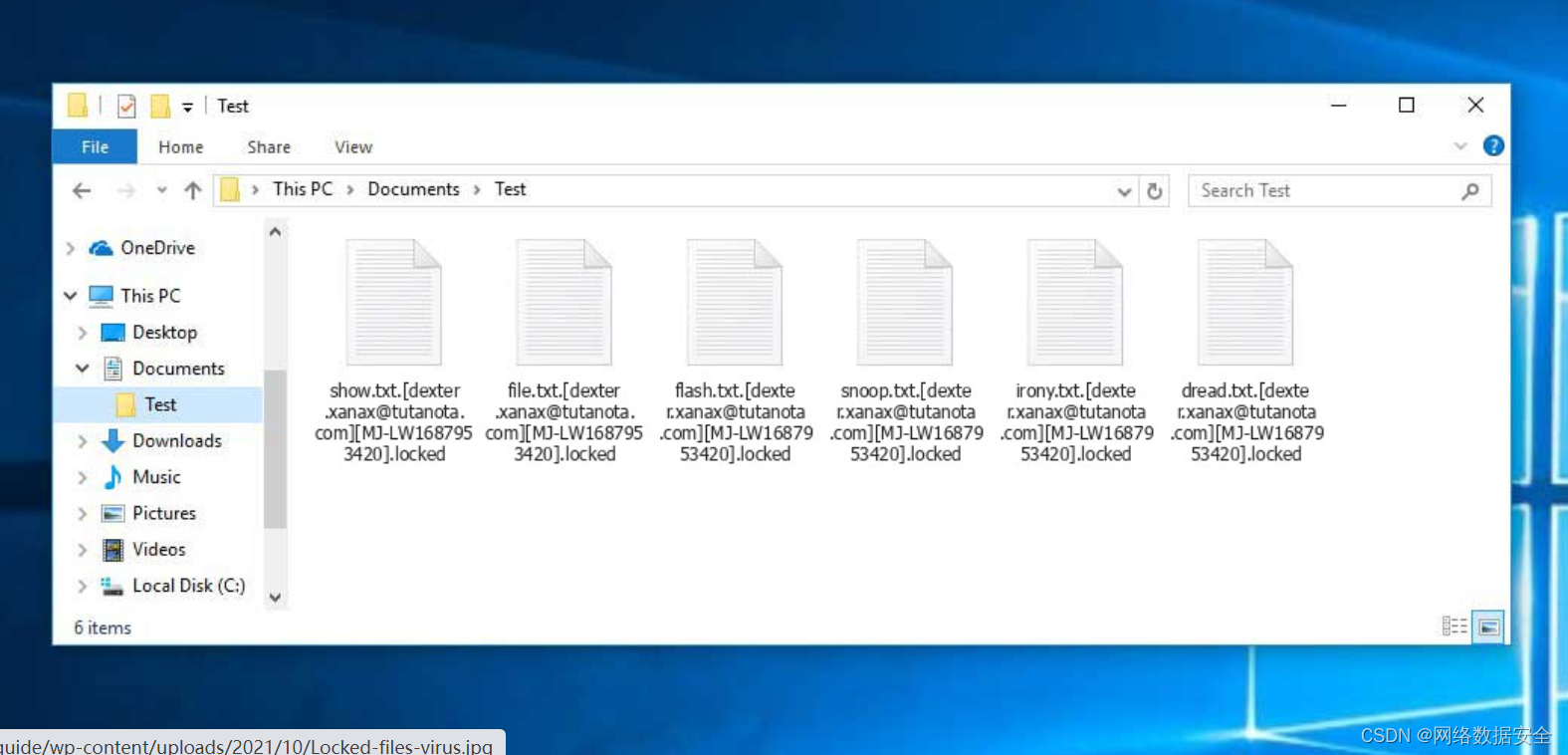

1.Locked介绍

Locked病毒属于Void Crypt 勒索软件家族。该勒索软件会加密 PC 上的所有用户数据(照片、文档、Excel 表格、音乐、视频等),将其特定扩展名添加到每个文件,并在每个包含加密文件的文件夹中创建文件。

2.我是如何在我的计算机上感染locked的?

许多防病毒工具都可以检测到 locked ,但这并不重要——病毒可以在关闭防病毒软件后安装。

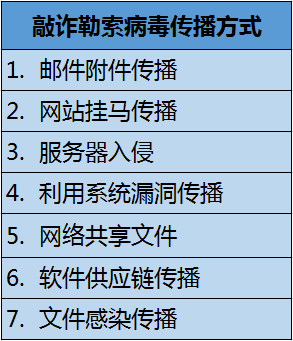

locked 勒索病毒 通过 RDP 传播。远程桌面是一个非常有用的远程访问计算机的工具,很多企业和组织都在使用它,但它也使访问的计算机容易受到黑客攻击。勒索者在暴露的连接上找到具有弱凭据的管理员帐户,并使用它们来感染带有 XXXXXXXX勒索病毒 加密病毒的计算机,并可能导致更多问题,例如禁用防病毒软件。

locked 勒索病毒通常还会使用以下工具/方法进行分发:垃圾邮件活动、第三方软件下载源、特洛伊木马以及虚假的软件更新程序和“破解”。网络犯罪分子利用垃圾邮件活动发送数十万封欺骗性电子邮件,鼓励收件人打开恶意附件(链接/文件)。用户最终只需手动下载和安装恶意软件。特洛伊木马程序本质上是旨在引起所谓的“链式感染”的恶意应用程序。因此,他们会悄悄地渗透到计算机中,并向它们注入额外的恶意软件。

locked 勒索病毒 未使用但应考虑的其他勒索软件分发方法包括恶意广告(受感染的广告利用过时的软件自动下载病毒)和在线上传的受感染文件(这更多是对个人的威胁,并被STOP 使用)勒索软件)

3.如何删除locked 病毒?下载删除工具。

常用的工具例如 360杀毒,火绒安全,金山杀毒都可以检测出locked 勒索并对其进行查杀。

无法保证locked勒索软件开发人员会向您发送解密工具和正确的解密密钥。并且在很多情况下,勒索软件分发者会欺骗受害者,发送错误的密钥甚至什么都不发送。在大多数情况下,有一种方法可以免费恢复您的文件。搜索可用的备份,并使用它恢复您的系统。当然,您找到的备份可能太旧,并且不包含您需要的大量文件。但是,至少您可以确定系统中没有恶意软件。但是,为确保备份后系统中没有恶意程序,您需要使用反恶意软件软件扫描您的PC。

这些勒索软件示例的行为方式类似:加密您的文件、添加特定扩展名,并在每个文件夹中留下大量赎金钞票。但是,这些勒索软件之间有两点不同——用于文件加密的密码算法和赎金金额。在某些情况下,受害者无需支付任何费用就可以解密他们的文件,只需使用几个反恶意软件供应商提供的免费解决方案,甚至使用勒索软件创建者提供的解密工具。当勒索软件分发者在赎金钞票中输入您的解密密钥时,可能出现最后一种情况。然而,正如你已经猜到的那样,这样的运气是非常罕见的。勒索软件是为了赚钱而创建的,而不是为了开玩笑或吓唬

4.如何恢复locked 病毒

大多数勒索软件类型感染使用的加密算法都非常复杂,如果正确执行加密,则只有开发人员才能恢复数据。这是因为解密需要在加密期间生成的特定密钥。没有密钥恢复数据是不可能的。在大多数情况下,网络犯罪分子将密钥存储在远程服务器上,而不是将受感染的机器用作主机。Dharma (CrySis)、Phobos 和其他高端勒索软件感染几乎完美无缺,因此在没有开发人员参与的情况下恢复加密数据是根本不可能的。尽管如此,仍有数十种勒索软件类型的感染开发不佳并包含许多缺陷(例如,为每个受害者使用相同的加密/解密密钥、本地存储的密钥等)。

在互联网上找到正确的解密工具可能性非常低。出于这个原因,我们建议您翻阅No More Ransom Project 地址,这是识别勒索软件感染的网站并且检测当前病毒有没有免费的解密软件。No More Ransom Project 网站包含一个带有搜索栏的“解密工具”部分。输入识别出的勒索软件的名称,将列出所有可用的解密器(如果有)。

5.经常遇上的问题

- 如何打开“locked 勒索病毒”加密的文件? 基本上不可能。这些文件由 locked 勒索病毒加密。locked 勒索病毒加密的文件的内容在解密之前不可用。

- locked 勒索病毒文件包含重要信息。我怎样才能紧急解密它们? 如果是数据库文件可以进行修复提取,如果hi文档只能寻求密钥解密的方式

- 如果使用杀毒软件 删除 locked 勒索病毒勒索病毒。这是否意味着该杀毒软件程序将删除我的加密文件? 当然不是。您的加密文件不会对计算机构成威胁。杀毒软件会识别和区分勒索病毒威胁

6.如何避免locked勒索病毒攻击?

- 安装杀毒软件:安装杀毒软件可以有效防止病毒和恶意软件的传播,从而有效地预防服务器被勒索病毒攻击。

- 定期备份:定期备份服务器上的数据,如果服务器被勒索病毒攻击,可以使用备份数据恢复。

- 强化系统安全:及时更新操作系统和软件,并定期检查系统安全,以确保系统安全漏洞不被利用。

- 使用复杂的密码:使用复杂的密码可以有效防止攻击者破解系统,确保系统的安全。